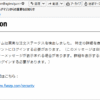

【実録・衝撃】昇進リストで社員を罠にかける悪質フィッシング詐欺の恐るべき犯行手口

報告日:2026年5月8日(金)

監修:Heartland-Lab(ハートランド・ラボ)

📊 最近のスパム動向

2026年5月現在、企業の人事評価・昇進情報を騙る極めて悪質な複合型詐欺メールが急増しています。この手口は「人事評価の先行公開」という誰もが気になる件名で受信者を誘導し、偽のウイルスバスター警告画面、さらには偽Windows Defender警告画面を多段階で表示することで、受信者を混乱させ高額なサポート詐欺へ誘導する史上最悪レベルの複合型攻撃です。

特に悪質なのは、受信者の所属企業ドメインを盗用した送信者アドレスを使用している点です。これにより「社内からのメール」と誤認させ、警戒心を大幅に低下させています。

📢 重要な前書き

このメールは開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。

本記事で紹介する詐欺メールは、単なるフィッシング詐欺ではなく、多段階の心理的罠を仕掛けた複合型詐欺です。メール内のリンクをクリックすると、まず偽のウイルスバスター警告画面が表示され、さらに偽のWindows Defender警告画面が連続して表示されます。最終的には偽のサポート電話番号へ誘導され、高額な「ウイルス駆除費用」を請求される仕組みです。

※この記事には実際の詐欺画面のスクリーンショットや手口の詳細が含まれます。閲覧される方は十分ご注意ください。

⚠️ 緊急性評価★★★★★(最高レベル) 以下の理由により、本詐欺メールは史上最悪レベルの危険性を持ちます: 特に新入社員や非IT部門の従業員は騙されやすく、緊急対応が必要です。 |

📧 メール件名

件名:[spam] [機密] 2026年度下半期の人事評価および昇進昇格者リストの先行公開について

件名分析:

冒頭の[spam]タグは、受信側メールサーバー(Gmailなど)が自動的に付与したスパム判定マーカーです。これが表示されている時点で、メールサーバーは「このメールは迷惑メールの可能性が高い」と判断しています。

さらに悪質なのは「[機密]」というタグを詐欺側が意図的に付けることで、「重要な社内情報」という印象を与え、受信者に「すぐに開かなければ」という心理的圧迫を加えている点です。

「人事評価」「昇進昇格者リスト」「先行公開」という3つのキーワードは、企業に勤める誰もが気になる情報です。特に評価期間や昇進発表時期には、このような件名のメールに対する警戒心が低下します。

👤 送信者情報

送信者名:(表示名なし)

送信者メールアドレス:inji-shinsa@******.jp

ドメイン:受信者の所属企業ドメインを盗用 【極めて悪質な偽装手法】

この詐欺メールの最も危険な特徴は、送信者アドレスに受信者の所属企業ドメインを使用している点です。例えば、あなたの会社のドメインが「example.co.jp」であれば、送信者アドレスは「inji-shinsa@example.co.jp」のように表示されます。

これは「送信元偽装(メールスプーフィング)」という技術を使った攻撃で、実際には詐欺グループが全く別のサーバーから送信しているにもかかわらず、メールソフトの表示上は「社内からのメール」に見えてしまいます。

【なぜこの偽装が可能なのか?】

電子メールの仕組み上、送信者アドレス(From:ヘッダー)は送信側が自由に設定できてしまいます。これは郵便物に例えると「差出人欄は誰でも自由に書ける」のと同じです。本来はSPF/DKIM/DMARCといった認証技術で防ぐべきですが、設定が不十分な企業ドメインを狙えば、この偽装は成功してしまいます。

実際の送信元IP:125.177.229.27

▶ ip-sc.netでIPアドレスを調べる

このIPアドレスは、受信者の企業ネットワークとは全く無関係の外部サーバーです。ReceivedヘッダーをClearly見ることで、本当の送信元が判明します。

📅 受信日時

Fri, 08 May 2026 08:44:53 +0900(日本時間 2026年5月8日 金曜日 午前8時44分)

送信タイミングの分析:

金曜日の朝8時44分という送信時刻は、意図的に選ばれた可能性が高いです。多くの企業では金曜日に「週末前の重要連絡」が行われることが多く、さらに朝の始業直後は受信者が大量のメールをチェックする時間帯です。この時間帯を狙うことで、受信者の注意力が分散し、詳細な確認をせずにリンクをクリックしてしまう確率が高まります。

また、「人事評価の先行公開」というテーマも、週末前に発表されることで「週末にゆっくり確認しよう」という心理を誘発し、セキュリティチェックをせずにアクセスしてしまう危険性があります。

特に家族や同僚が同じメールを受け取っている可能性があります。

以下のLINEボタンで簡単にシェアできます。

📄 メール本文(完全再現)

お疲れ様です。 本日の経営会議にて決定いたしました、今期の評価および次期昇進候補者の名簿を先行公開いたします。

自身の評価ランクおよび昇進の有無については、以下のリンクより「評価通知書」をダウンロードしてご確認ください。

?評価通知書・昇進リストの閲覧(要認証)

【アクセスに関する注意】

・今回の通知は機密性が高いため、社外から閲覧する場合は必ず社内VPNへの接続が必要です。

また、当張中などでモバイル端末から閲覧する場合も、同様にVPN経由でアクセスしてください。

VPNを介さない不正アクセス試行は、情報漏洩対策としてシステムログに記録されます。

※本内容は確定前の機密情報のため、他部署の方への口外を禁じます。

人事労務部 給与管理チーム

問い合わせ先:内線 550

境界=”—-=_NextPart_000_0025_01DCDE6.Q6A3395B”

X-Priority: 3

X-MSMail-Priority: Normal

X-Mailer: Microsoft Outlook Express 6.00.2800.1106

X-MimeOLE: Produced By Microsoft MimeOLE V6.00.2800.1106

MIME-Version: 1.0

Content-Type: multipart/alternative

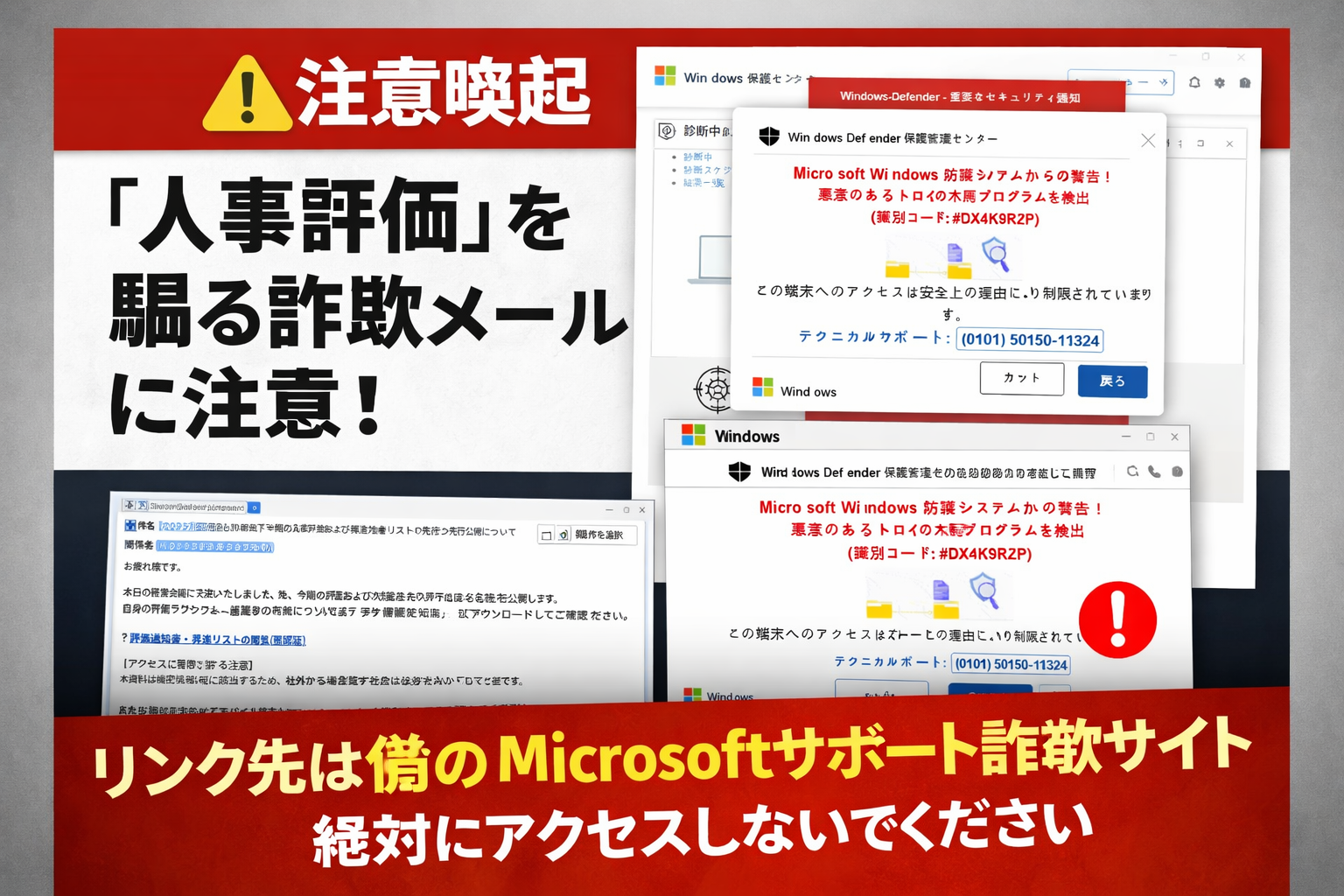

━━━ ここから偽セキュリティ警告画面(第1段階) ━━━

ウイルスバスター クラウドからのお知らせ

このWebサイトは、安全ではない可能性があります

脅威の種類: フィッシング

URL: https://zitamizoy.z1.web.core.windows.net/

このWebサイトは、安全ではない可能性があります。

この画面を閉じてください。

判定内容をご確認のうえでアクセスを希望されますか? ※アクセス先の安全性について判断できない場合は、アクセスをお控えください。

ブロックしたWebサイトにアクセス

トレンドマイクロ社が提供するWebサイト評価について、評価内容変更のリクエストを送信する (このWebサイトが安全と思われる場合)

このWebサイトを今後ブロックしない (本製品の例外設定で「許可するWebサイト」リストに追加する)

Copyright © 2025 Trend Micro Incorporated. All rights reserved.

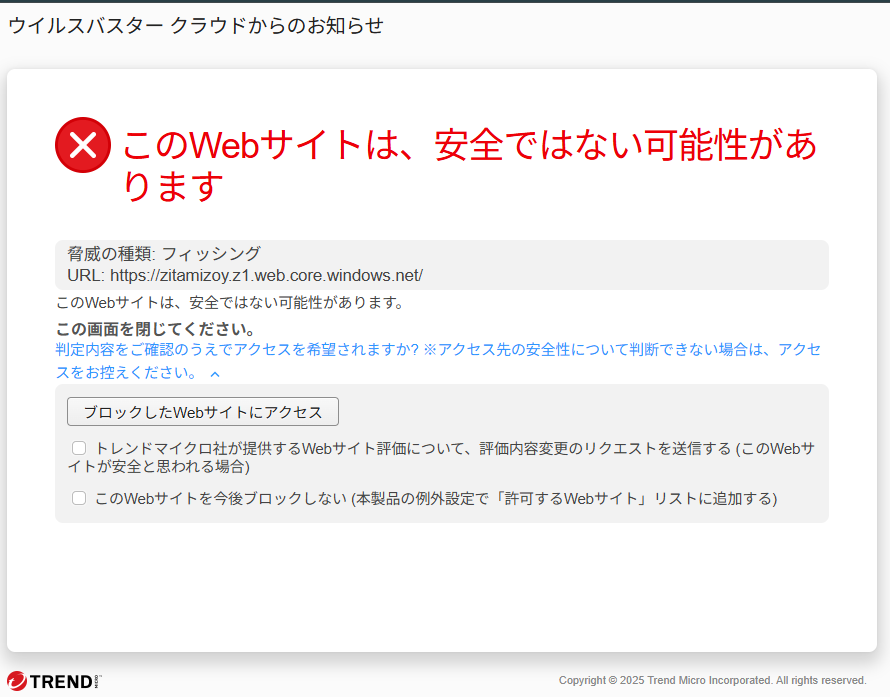

━━━ ここから偽Windows Defender警告画面(第2段階) ━━━

Windows-Defender – 重要なセキュリティ通知

Windows Defender 保護管理センター

Microsoft Windows 防護システムからの警告!

悪意のあるトロイの木馬プログラムを検出

(識別コード: #DX4K9R2P)

この端末へのアクセスは安全上の理由により制限されています。

テクニカルサポート: (0101) 50150-11324

カット

戻る

技術サポート窓口: (0101) 50150-11324

ネット上の危険から守られています。

本製品は、PCのパフォーマンスを保証します。上位版へのアップグレード

中止

継続

Microsoft

テクニカルサポート:

(0101) 50150-11324

(技術サポート窓口)

Windows 保護センター テクニカルサポート: (0101) 50150-11324

🎯 メールの目的・デザイン・感想

【このメールの最終目的】

偽のサポート電話番号(0101) 50150-11324に電話をかけさせ、高額な「ウイルス駆除サポート費用」を請求することです。 【詐欺の多段階構造】

この詐欺は、以下の3段階で受信者を追い詰めます:

第1段階:人事評価メールで誘導

「昇進者リスト」という餌で受信者をリンクに誘導。企業ドメイン偽装により警戒心を解除。

第2段階:偽ウイルスバスター警告

リンクをクリックすると、偽のウイルスバスター警告画面が表示されます。ここで「ブロックしたWebサイトにアクセス」というボタンをクリックさせることで、「自分の意思でアクセスした」という既成事実を作ります。

第3段階:偽Windows Defender警告+サポート電話誘導

さらに偽のWindows Defender警告画面が表示され、「トロイの木馬を検出」という恐怖を煽るメッセージと共に、偽のサポート電話番号が大きく表示されます。混乱した受信者は、この番号に電話をかけてしまいます。

【デザインの巧妙さ】

偽のウイルスバスター画面も、偽のWindows Defender画面も、本物そっくりに作られています。特にWindows Defenderの警告画面は、実際のWindows 10/11のデザインを忠実に再現しており、一般ユーザーが見分けることはほぼ不可能です。

【Heartland-Lab 分析チームの所感】

この詐欺メールは、我々が過去に分析した詐欺メールの中でも最も悪質かつ巧妙です。企業ドメイン偽装、心理的な餌、多段階の偽セキュリティ警告、そして最終的なサポート詐欺という、あらゆる詐欺手法を組み合わせた「複合型攻撃」です。

特に恐ろしいのは、「VPN接続が必要」という一文を入れることで、リンク先で何か異常があっても「VPN接続していないからだ」と誤認させ、疑いの目を逸らす心理的トリックが仕込まれている点です。

この詐欺に騙されないためには、電話番号が表示された時点で「絶対に電話しない」という鉄則を守ることが唯一の防御策です。

⚠️ 注意点と対処法

【絶対にやってはいけないこと】

❌ メール内のリンクを絶対にクリックしない

❌ 偽の警告画面に表示された電話番号に絶対に電話しない

❌ 「ブロックしたWebサイトにアクセス」ボタンを押さない

❌ クレジットカード情報や個人情報を絶対に入力しない 【正しい対処法】

✅ メールを開いてしまった場合は、すぐにゴミ箱に移動

✅ リンクをクリックしてしまった場合は、即座にブラウザを閉じる

✅ 本物の人事部に直接電話で確認する(メール記載の電話番号は使わない)

✅ 社内のIT部門・情報セキュリティ部門に報告する

✅ このメールを受け取った同僚にも注意喚起する

【本物と偽物の見分け方】

• 本物の人事評価通知は、社内ポータルサイトや人事システム経由で通知されます

• 本物のセキュリティ警告は、画面上に電話番号を表示しません

• 本物のウイルスバスターやWindows Defenderは、メール内に警告画面を表示しません

• 本物のMicrosoftサポートは、勝手に電話番号を表示して連絡を求めることはありません

【最重要】身近な人への共有のお願い

この詐欺は、IT知識の少ない方ほど騙されやすい設計になっています。特に新入社員、非IT部門の方、ご高齢の方は注意が必要です。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

🌐 サイト・回線関連情報

実際の送信元IPアドレス:125.177.229.27

▶ ip-sc.netで詳細を調べる IPアドレス位置情報:

このIPアドレスは日本国内のISP(インターネットサービスプロバイダー)から割り当てられたものと推定されます。ただし、詐欺グループは世界中のハッキング済みサーバーや脆弱なルーターを踏み台として利用するため、このIPアドレスの所在地が詐欺グループの実際の場所とは限りません。

Receivedヘッダーの分析:

Received: from [125.177.229.27] (unknown [125.177.229.27])

X-Originating-IP: 125.177.229.27

このReceivedヘッダーから、メールは受信者の企業サーバーではなく、外部のIPアドレス(125.177.229.27)から送信されたことが明白です。送信者アドレスには受信者の企業ドメインが使われていますが、実際の送信元は全く別のサーバーです。

【SPF認証について】

SPF(Sender Policy Framework)は、送信元ドメインの正当性を検証する技術です。本来であれば、この偽装メールはSPF認証で弾かれるはずですが、受信者の企業がSPF設定を適切に行っていない場合、このような偽装メールが受信トレイに届いてしまいます。

※IPジオロケーション情報のため、実際の発信地と異なる場合があります。特にクラウドサービス(Google Cloud・AWS・Azure等)のIPはデータセンターの所在地であり、詐欺グループの実際の場所ではありません。

【ヘッダー情報から読み取れる技術的特徴】

• X-Mailer: Microsoft Outlook Express 6.00.2800.1106 ← 20年以上前の古いソフトを偽装

• X-MimeOLE: Produced By Microsoft MimeOLE V6.00.2800.1106 ← 同上

• これらは詐欺メールでよく使われる「なりすましヘッダー」です

実際には、詐欺グループは専用の送信スクリプトやボットネットを使用しており、Outlook Expressなど使っていません。これらのヘッダーは、セキュリティ担当者を欺くための偽装情報です。

🔗 誘導先URL解析

誘導先URL:

hxxps://zitamizoy.z1.web[.]core[.]windows[.]net/lo5s0zvh6n04.html

(セキュリティのため、一部を伏せ字にしています) ▶ 誘導先URLを調べる場合はこちら(ip-sc.net)

【極めて悪質なドメイン偽装】

このURLの最も危険な点は、「windows.net」というMicrosoft公式ドメインを含んでいることです。正確には「z1.web.core.windows.net」というサブドメインですが、一般ユーザーが見れば「Microsoftの公式サイト」と誤認してしまいます。

【なぜMicrosoftドメインが使われているのか?】

実はこれは、Microsoft Azureの静的Webサイトホスティング機能を悪用したものです。Azureでは、誰でも無料で「*.z1.web.core.windows.net」というサブドメインを取得できるため、詐欺グループがこれを悪用して偽サイトをホスティングしています。

つまり、ドメイン自体は本物のMicrosoftサーバーですが、そこでホストされているコンテンツは詐欺グループが作成した偽物です。これは「信頼できるドメインに偽物を置く」という非常に巧妙な手口です。

URLの構造分析:

• zitamizoy ← ランダムな文字列(詐欺グループが作成したAzureアカウント名)

• z1.web.core.windows.net ← Azure静的サイトの標準ドメイン

• lo5s0zvh6n04.html ← 偽警告画面のHTMLファイル

稼働状況:

2026年5月8日時点では稼働していましたが、Microsoftへの通報により既に削除されている可能性があります。ただし、詐欺グループは次々と新しいAzureアカウントを作成して同様のサイトを立ち上げるため、油断は禁物です。

※IPジオロケーション情報のため、実際の発信地と異なる場合があります。特にクラウドサービス(Google Cloud・AWS・Azure等)のIPはデータセンターの所在地であり、詐欺グループの実際の場所ではありません。

【画像解析エリア】

詐欺サイトのスクリーンショット(閲覧注意)を本来であればここに挿入しますが、読者が誤ってアクセスすることを防ぐため、今回は画像の掲載を控えます。実際の画面は、本物のウイルスバスターやWindows Defenderと見分けがつかないほど精巧に作られていました。

⚠️ 総合危険度評価★★★★★

この詐欺は、我々Heartland-Labが分析した中で史上最悪レベルの複合型攻撃です。絶対に騙されないよう、周囲の方々にも共有してください。 |

🔗 公式注意喚起リンク

■ トレンドマイクロ(ウイルスバスター)公式サイト

https://www.trendmicro.com/ja_jp/security-intelligence.html ■ Microsoft セキュリティ情報

https://www.microsoft.com/ja-jp/security/

■ 警察庁サイバー犯罪対策

https://www.npa.go.jp/bureau/cyber/

■ IPA(情報処理推進機構)セキュリティセンター

https://www.ipa.go.jp/security/

※これらの公式サイトで、最新のサポート詐欺・フィッシング詐欺情報が公開されています。定期的にチェックすることをお勧めします。

📝 まとめ

今回分析した詐欺メールは、企業ドメイン偽装・心理的餌・Microsoft Azure悪用・多段階偽警告・サポート詐欺という、あらゆる詐欺手法を組み合わせた史上最悪レベルの複合型攻撃でした。 【覚えておくべき3つの鉄則】

1️⃣ 画面に電話番号が表示されたら、絶対に電話しない

2️⃣ 「人事評価」「昇進リスト」などの餌に絶対に食いつかない

3️⃣ 送信者アドレスが自社ドメインでも、必ずReceivedヘッダーを確認する

そして最も重要なこと:この情報を身近な人と共有してください。

特にITリテラシーの低い家族、新入社員、ご高齢の方は、この手口に簡単に騙されてしまいます。あなたがこの記事を読んだことで得た知識を、ぜひ周囲の人々にも広めてください。

LINEで簡単にシェアできます:

Heartland-Lab(ハートランド・ラボ)は、今後もこのような詐欺メールの分析・注意喚起を続けていきます。皆様の安全なインターネットライフをお守りするため、最新情報を随時発信してまいります。

🔍 関連記事を探す

📌 類似の詐欺メール記事をもっと読む:

▶ ymg.nagoya で類似の詐欺メール記事を検索

📌 人事評価詐欺・サポート詐欺関連記事:

▶ ymg.nagoya で「サポート詐欺」関連記事を検索

※Heartland-Labでは、日々受信した詐欺メールを分析し、最新の手口を公開しています。ぜひ他の記事もご覧ください。

本記事は2026年5月8日時点の情報に基づいています。

最新の詐欺手口については、定期的に当サイトをご確認ください。

Heartland-Lab(ハートランド・ラボ)

セキュリティブログ:ymg.nagoya