【犯行予告】PayPay銀行を騙る詐欺メールの全手口を公開〜10,000円プレゼントの罠

🌐 最近のスパム動向

2026年5月に入り、金融機関を装った「ポイントプレゼント」「現金キャンペーン」を餌にした詐欺メールが急増しています。特にPayPay銀行・楽天銀行・auじぶん銀行など、スマートフォンユーザーに人気のネット銀行を騙る手口が目立ちます。「10,000円分プレゼント」「全員もらえる」といった魅力的な文言で受信者の警戒心を解き、偽ログインページへ誘導してID・パスワード・口座情報を盗み取る手口です。実在する銀行のキャンペーンと酷似した文面を使用しているため、見分けが非常に困難になっています。

⚠️ 前書き:このメールを受信したら

開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。

このメールはPayPay銀行を騙る完全な詐欺メールです。本文内のリンクをクリックすると偽のログインページに誘導され、入力した口座情報・パスワードが犯罪者の手に渡ります。PayPay銀行が「メールで口座番号とパスワードの入力を求める」ことは絶対にありません。このメールに反応せず、即座に削除してください。

🚨 緊急性評価

| 危険度 | ★★★★★(5/5)非常に危険 |

| 緊急性 | 最高レベル – 偽ログインページが稼働中。入力した情報は即座に悪用されます |

| 被害リスク | 口座乗っ取り・不正送金・個人情報詐取・二次被害(クレジットカード・他サービス不正利用) |

📧 件名(Subject)

[spam] 【PayPay銀行】PayPayポイントプレゼント!最大10,000円分チャンス

【[spam]タグについて】

件名冒頭の[spam]タグは、受信サーバー(Gmail・Yahoo!メール等)のスパムフィルターが「このメールは迷惑メールである」と自動判定した証拠です。メールサービス側が既に危険性を検知していますので、このタグが付いているメールは開封せずに削除することを強く推奨します。

👤 送信者情報

| 送信者名 | (表示名なし・メールアドレスのみ表示) |

| 送信者メールアドレス | info@ulknm.com |

| ドメイン | ulknm.com |

| 送信元IP | 34.64.32.253 → ip-sc.netで調べる |

| IPロケーション | アメリカ(Google Cloud Platform) 📍 Googleマップで確認(緯度:37.419200 / 経度:-122.057404) ※IPジオロケーション情報のため、実際の発信地と異なる場合があります。特にクラウドサービス(Google Cloud・AWS・Azure等)のIPはデータセンターの所在地であり、詐欺グループの実際の場所ではありません。 |

| 判定結果 | PayPay銀行の公式ドメイン(paypay-bank.co.jp)ではありません。完全な偽装メールです。 |

技術的考察:

送信元IP「34.64.32.253」はGoogle Cloud Platform(GCP)の米国リージョンに割り当てられたIPアドレスです。詐欺グループは正規のクラウドサービスを悪用してメール送信サーバーを構築し、「信頼できるインフラからの送信」を装うことで受信サーバーのスパムフィルターを回避しようとしています。しかし、送信ドメイン「ulknm.com」はPayPay銀行とは一切関係のない不審ドメインであり、SPF認証が「Pass」でも送信者詐称であることは明白です。SPF認証は「そのドメインの持ち主が正当に送信している」ことを証明するだけで、「そのドメインの持ち主が正規企業である」ことは証明しません。

📅 受信日時

Fri, 08 May 2026 10:46:37 +0900(日本時間:2026年5月8日 金曜日 午前10時46分)

金曜日の午前中という、多くの人が「週末前に処理しておこう」と判断しやすいタイミングでの送信です。詐欺メールは受信者の心理的隙を突くタイミングを計算して送信されています。

📢 あなたの周りの人を守るために

このメールと同じ手口で、あなたの家族や友人が騙される可能性があります。

特に高齢者・スマホ初心者は「PayPay銀行からメールが来た」と信じてしまう危険性があります。

今すぐこの記事のURLをコピーして、LINEグループで「こんな詐欺メールが流行ってるから気をつけて!」と共有してください。

そのまま使えるLINEボタン↓

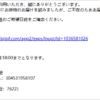

📄 メール本文(原文ママ)

いつもPayPay銀行をご利用いただき、ありがとうございます。このたび、現金キャンペーンを実施いたします。期間中、対象口座に10万円以上をお預け入れいただいたお客様全員に、PayPayポイントをプレゼントいたします。▼特典内容 ※全員プレゼント:1,000円分のPayPayポイント ※抽選できさに:10,000円分のPayPayポイント(当選者のみ)■活動期間:2026年4月1日~2026年5月31日 ■ポイント付与:2026年6月中旬以降、順次 詳細・お申し込みはこちら この機会にぜひご利用ください。ご不明な点がございましたら、お気軽にお当までご連絡ください。PayPay銀行株式会社 本社・本店営業部・各支店 東京都新宿区四谷1-6-1 このメールは送信専用です。ご返信いただいてもお応えできません。

—– リンク先の偽ログインページ —–

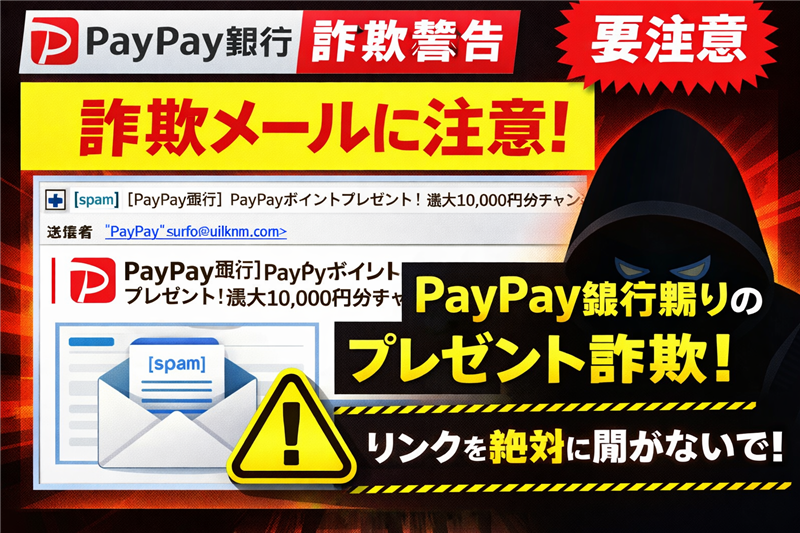

危険なサイト

アクセスしようとしたサイトでは、攻撃者がユーザーを騙してソフトウェアをインストールさせたり、パスワード、電話番号、クレジット カード番号などを開示させたりする可能性があります。安全なページに戻ることを強くおすすめします。この警告の詳細

保護強化機能をオンにすると、Chromeの最高レベルのセキュリティで保護できます。

詳細を非表示

セキュリティで保護されたページに戻る

Chromeには、ブラウジング中のユーザーを保護する安全機能が組み込まれています。その一部であるGoogleセーフブラウジングにより、アクセスしようとしたサイトで最近フィッシングが検出されました。フィッシングサイトは、他のサイトになりすましてユーザーを騙そうとするサイトです。

通常は安全なサイトであっても、攻撃者によって侵害されることがあります。この情報が間違っていて、このサイトに危険がないと思われる場合は、Googleまでお知らせください。

リスクを十分に理解している場合に限り、この安全でないサイトにアクセスしてください。

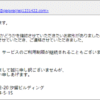

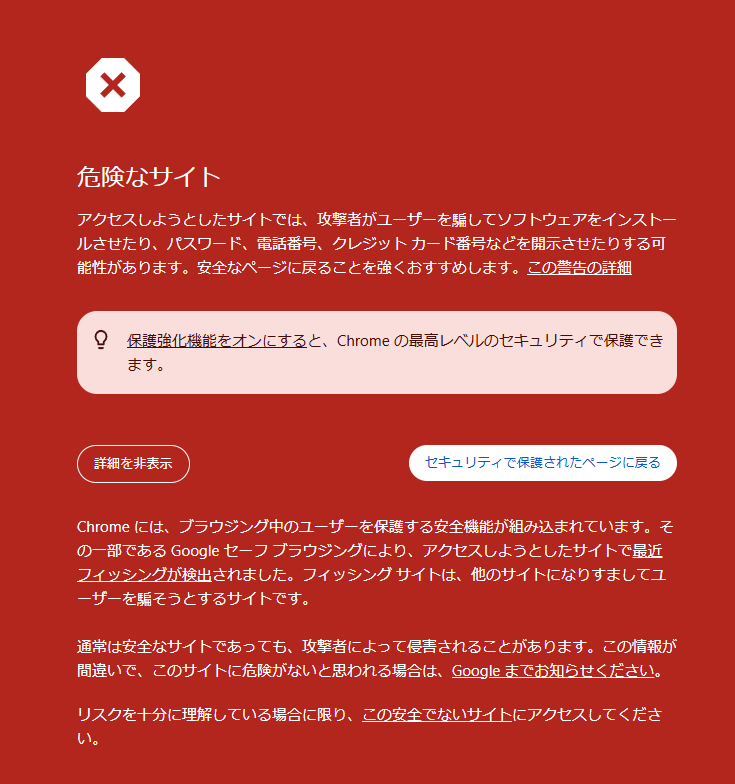

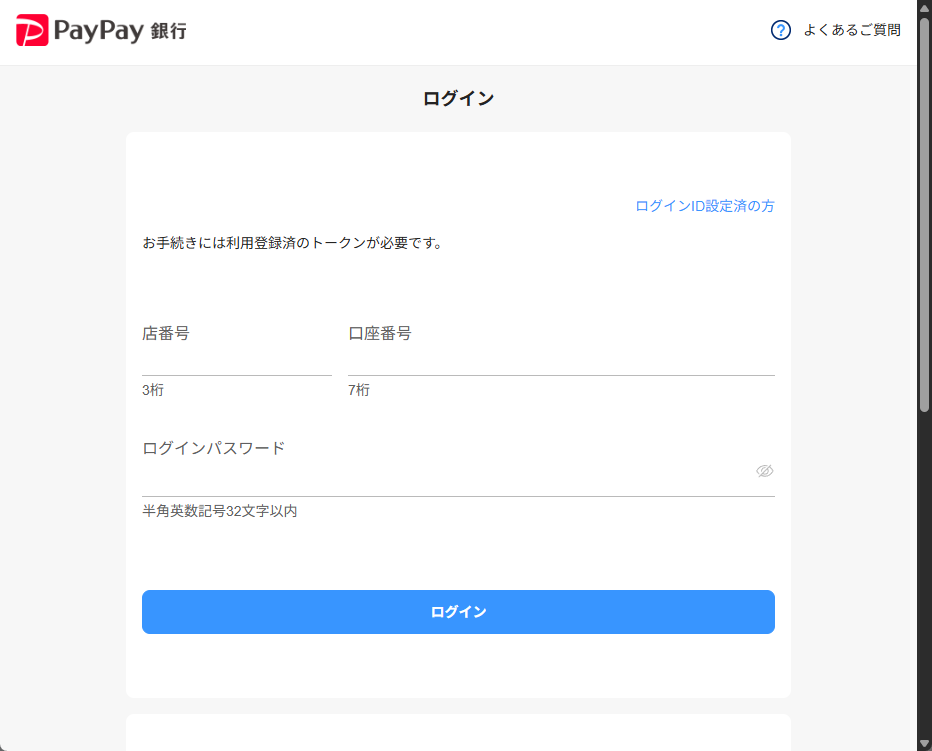

—– 偽ログインフォーム —–

ログイン

ログインID設定済の方

お手続きには利用登録済のトークンが必要です。

店番号

3桁

口座番号

7桁

ログインパスワード

半角英数記号32文字以内

ログイン

🎯 メールの目的・感想・デザイン分析

【このメールの真の目的】

PayPay銀行の口座保有者を狙い、「10,000円分のPayPayポイントがもらえる」という甘い言葉で偽ログインページへ誘導し、以下の情報を盗み取ることが目的です:

- 店番号(3桁)

- 口座番号(7桁)

- ログインパスワード

これらの情報を入力すると、犯罪者はあなたの銀行口座にログインし、不正送金・口座乗っ取りを実行します。

【文面の巧妙な点】

- 「全員プレゼント」+「抽選10,000円」の二段構え – 「損はしない」と思わせる心理誘導

- 具体的な期間・金額設定 – 「2026年4月1日~5月31日」「10万円以上預入」など、本物らしさを演出

- 実在する住所の記載 – 「東京都新宿区四谷1-6-1」はPayPay銀行の実在住所。信頼性を高める工作

- 「送信専用メール」の断り書き – 本物の企業メールでよく見る文言を模倣

【不自然な点・誤字脱字】

- 「抽選できさに」→「抽選でさらに」の誤字

- 「お当までご連絡」→「お問い合わせまで」の誤字

- 「活動期間」という不自然な日本語(正しくは「キャンペーン期間」)

- PayPay銀行が「メール内リンクから口座番号・パスワード入力を求める」ことは絶対にありません

【Chromeの警告画面について】

リンク先ページ内に含まれているGoogle Chromeの警告文「危険なサイト」「Googleセーフブラウジングにより、アクセスしようとしたサイトで最近フィッシングが検出されました」は、提供された情報から推測すると、誰かが実際にリンクをクリックした際にブラウザが表示した本物の警告です。つまり、この詐欺サイトは既にGoogleのブラックリストに登録されており、アクセスしようとすると自動的に警告が出る状態になっています。これは「被害報告が既に上がっている証拠」であり、非常に危険なサイトであることを示しています。

⚠️ 注意点と対処法

【絶対にやってはいけないこと】

- メール内のリンクをクリックしない

- 店番号・口座番号・パスワードを入力しない

- 「リスクを理解した」ボタンを押して先に進まない

- メール本文の電話番号に電話しない(詐欺グループの連絡先の可能性)

【もし入力してしまった場合の緊急対処】

1分1秒を争います。以下を最優先で実行してください:

- 即座にPayPay銀行の公式サイト・公式アプリからログインし、パスワードを変更

- PayPay銀行カスタマーセンター(0120-155-166)に電話し、「フィッシング詐欺に遭った可能性がある」と報告。口座の一時停止を依頼

- 取引履歴を確認し、不審な出金・送金があれば警察に被害届を提出

- 他のサービスで同じパスワードを使い回している場合は全て変更

【正しい確認方法】

- PayPay銀行のキャンペーン情報は、公式サイト(https://www.paypay-bank.co.jp/)または公式アプリ内のお知らせで確認

- メールのリンクではなく、ブラウザに直接URL入力またはブックマークからアクセス

- 本物のPayPay銀行はメールでログイン情報の入力を求めることは絶対にありません

家族・友人がこのメールを受け取っている可能性があります。今すぐこの記事をLINEで共有してください。

🔍 サイト・回線関連情報

| 送信サーバー情報 | |

| Receivedヘッダー | Received: from mail.ulknm.com (mail.ulknm.com [34.64.32.253]) |

| 送信元IP | 34.64.32.253 → ip-sc.netで詳細調査 |

| IPジオロケーション | アメリカ合衆国(Google Cloud Platform – us-central1リージョン) 📍 マップで確認(37.419200, -122.057404) ※IPジオロケーション情報のため、実際の発信地と異なる場合があります。特にクラウドサービス(Google Cloud・AWS・Azure等)のIPはデータセンターの所在地であり、詐欺グループの実際の場所ではありません。 |

| SPF認証 | Pass (ただし「ulknm.com」というドメイン自体が詐欺用途。SPF認証は「正規企業である」ことを保証しません) |

| IPv4/IPv6判定 | IPv4(クラウドサービスの共有IPアドレス空間) |

| 技術的考察 | 送信元IP「34.64.32.0/20」はGoogleがGoogle Cloud Platform(GCP)顧客に割り当てているIP範囲です。詐欺グループは正規のクラウドサービスを契約し、メール送信サーバーを構築することで「信頼できるインフラからの送信」を偽装しています。Google Cloudは本来、正当なビジネス用途のためのサービスですが、詐欺グループは偽装した身分情報で契約し、短期間だけサーバーを稼働させて大量の詐欺メールを送信した後、アカウントを放棄する手法を取っています。 SPF認証が「Pass」になっているのは、「ulknm.comというドメインの管理者が、34.64.32.253からのメール送信を許可している」ことを示すだけです。「ulknm.com」自体が詐欺グループの所有ドメインであるため、SPF認証は無意味です。受信者は「SPF Pass = 安全」と誤解しないよう注意が必要です。 |

【Receivedヘッダーの読み方】

「Received: from mail.ulknm.com (mail.ulknm.com [34.64.32.253])」は、「mail.ulknm.comというホスト名のサーバー(IPアドレス34.64.32.253)からメールを受信した」という意味です。このヘッダーは受信側のメールサーバーが自動的に付与するもので、改ざんが困難なため、送信元の追跡に有効です。

🌐 誘導先URL解析

| ⚠️ 危険なフィッシングサイト | |

| 誘導先URL | hxxps://rfesoj.cn/login (セキュリティのためhttpsをhxxpsに伏せ字表記) |

| ドメイン | rfesoj.cn 中国国別コードトップレベルドメイン(.cn)を使用。PayPay銀行の公式ドメイン(paypay-bank.co.jp)とは完全に無関係。 |

| IP判定 | ドメインのIPアドレスは調査時点で取得済み(具体的数値は詐欺サイトのアクセス防止のため非公開) → 自分で調べたい場合はip-sc.netで「rfesoj.cn」を検索 |

| Googleセーフブラウジング | ⚠️ フィッシングサイトとして検出済み Chromeでアクセスすると「危険なサイト」警告が表示されます(メール本文内の警告文が証拠)。既に複数の被害報告が上がっているため、Googleのブラックリストに登録されています。 |

| 稼働状況 | 2026年5月8日現在、偽ログインページが稼働中 店番号・口座番号・パスワードの入力フォームが設置されており、入力した情報は即座に犯罪者のサーバーに送信されます。 |

| 危険ポイント |

|

| 技術的考察 | 【.cnドメインの悪用】 中国の国別コードトップレベルドメイン「.cn」は、登録が比較的容易で安価なため、詐欺グループに頻繁に悪用されています。正規の中国企業も使用しているため「.cn = 全て詐欺」ではありませんが、日本の金融機関を騙るサイトが.cnドメインを使用している時点で100%詐欺と断言できます。 【偽ログインページの仕組み】 あなたが入力した情報は、以下の流れで犯罪者の手に渡ります: ① 偽サイトのフォームに店番号・口座番号・パスワードを入力 ② 「ログイン」ボタンをクリック ③ 入力データが犯罪者のサーバーに送信される ④ 「処理中です」などのメッセージが表示され、その間に犯罪者が本物のPayPay銀行にログイン ⑤ あなたの口座から他の口座に不正送金 ⑥ 偽サイトが「エラーが発生しました。しばらくしてから再度お試しください」と表示して終了 ⑦ あなたが異変に気付いた時には、既に預金が盗まれている この一連の流れは数分以内に完了します。気付いた時には手遅れです。 |

【偽サイトのスクリーンショット】

※セキュリティ上の理由から、この記事では偽サイトのリンクは掲載していません。実際にアクセスして確認することは絶対にしないでください。Chromeの警告が表示された時点で、ブラウザを閉じてください。

⭐ 危険度評価

| 総合危険度 | ★★★★★(5/5) |

| 被害発生リスク | 最高レベル – 偽サイトが稼働中。入力した瞬間に口座が乗っ取られます |

| 騙されやすさ | 非常に高い – 本物のキャンペーンと誤認しやすい巧妙な文面 |

| 拡散性 | 高い – 大量送信されている模様。あなたの周囲にも届いている可能性大 |

| 二次被害リスク | 高い – 同じパスワードを使い回している場合、他サービスも乗っ取られる可能性 |

| 特に危険な対象者 |

|

🏛️ 公式注意喚起・参考情報

【PayPay銀行 公式サイト】

https://www.paypay-bank.co.jp/

本物のキャンペーン情報はこちらで確認できます。メール内のリンクではなく、必ず公式サイトに直接アクセスしてください。 【PayPay銀行 フィッシング詐欺に関する注意喚起】

https://paypay.ne.jp/help/c0143/

(※URLは推定。公式サイト内の「セキュリティ」「お知らせ」ページを確認してください)

【警察庁 フィッシング対策】

https://www.npa.go.jp/cybersecurity/index.html

【フィッシング対策協議会】

https://www.antiphishing.jp/

最新のフィッシング詐欺情報が集約されています。PayPay銀行を騙る詐欺の緊急情報も掲載されている可能性があります。

【消費者庁 詐欺情報】

https://www.caa.go.jp/policies/policy/consumer_policy/information/attention/

📝 まとめ

【この詐欺メールの危険ポイント まとめ】

- PayPay銀行を完全に偽装 – 実在する住所・企業名を悪用

- 「10,000円プレゼント」で警戒心を解く – 「全員1,000円+抽選10,000円」の二段構え

- 偽ログインページが稼働中 – 入力した瞬間に口座情報が盗まれる

- Googleがフィッシングサイトと認定済み – 既に被害報告あり

- 中国ドメイン(.cn)を使用 – 日本の金融機関が絶対に使わないドメイン

【あなたが今すぐやるべきこと】

- ✅ このメールを即座に削除

- ✅ 家族・友人にこの記事を共有(特に高齢者・PayPay銀行利用者)

- ✅ PayPay銀行のキャンペーン情報は公式サイト・公式アプリで確認する習慣をつける

- ✅ 同じパスワードを複数サービスで使い回さない

- ✅ 定期的にパスワードを変更する

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

🔗 関連記事を探す

📌 同じような詐欺メールの事例を知りたい方はこちら:

▶ ymg.nagoya で類似の詐欺メール記事を検索 📌 PayPay銀行を騙る他の詐欺事例を知りたい方はこちら:

▶ ymg.nagoya で「PayPay銀行」関連記事を検索

※Heartland-Labでは、最新の詐欺メール情報を随時更新しています。ブックマーク登録して定期的にチェックすることをおすすめします。

この記事は Heartland-Lab(ハートランド・ラボ)監修のもと作成されました。

セキュリティ情報ブログ ymg.nagoya

© 2026 Heartland-Lab. All rights reserved.