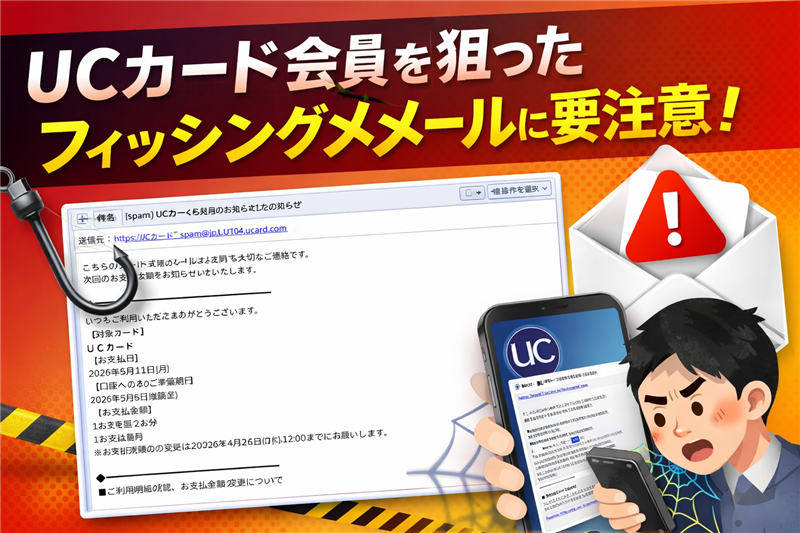

【実録・閲覧注意】11万円超の請求?UCカードなりすまし詐欺メールが届いた

【緊急警告】UCカード5月支払通知を騙る詐欺メールの全手口を公開

Heartland-Lab セキュリティレポート

2026年5月5日 発行

|

📊 最近のスパム動向

2026年5月に入り、大手クレジットカード会社を装った支払通知メールの詐欺が急増しています。特にUCカード、楽天カード、三井住友カードなどの有名ブランドを騙るケースが目立っており、「お支払金額のお知らせ」という件名で不安を煽り、偽サイトへ誘導する手口が横行しています。ゴールデンウィーク明けの5月上旬は利用明細確認のタイミングと重なるため、特に注意が必要な時期です。

|

【重要】このメールについて このメールは開いただけでは直接的被害はありませんが、画像付き・開封通知付きの場合はメールアドレスの生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。またリンクをクリックすると偽サイトへ誘導され、個人情報やカード情報を盗まれる危険性があります。絶対にリンクをクリックせず、すぐに削除してください。

|

⚠️ 緊急性評価:★★★★★(最高レベル)

実在するクレジットカード会社を装い、具体的な金額と支払日を記載することで信憑性を高めています。

リンク先は既にフィッシングサイトとして検出されており、アクセスすると個人情報が盗まれます。

|

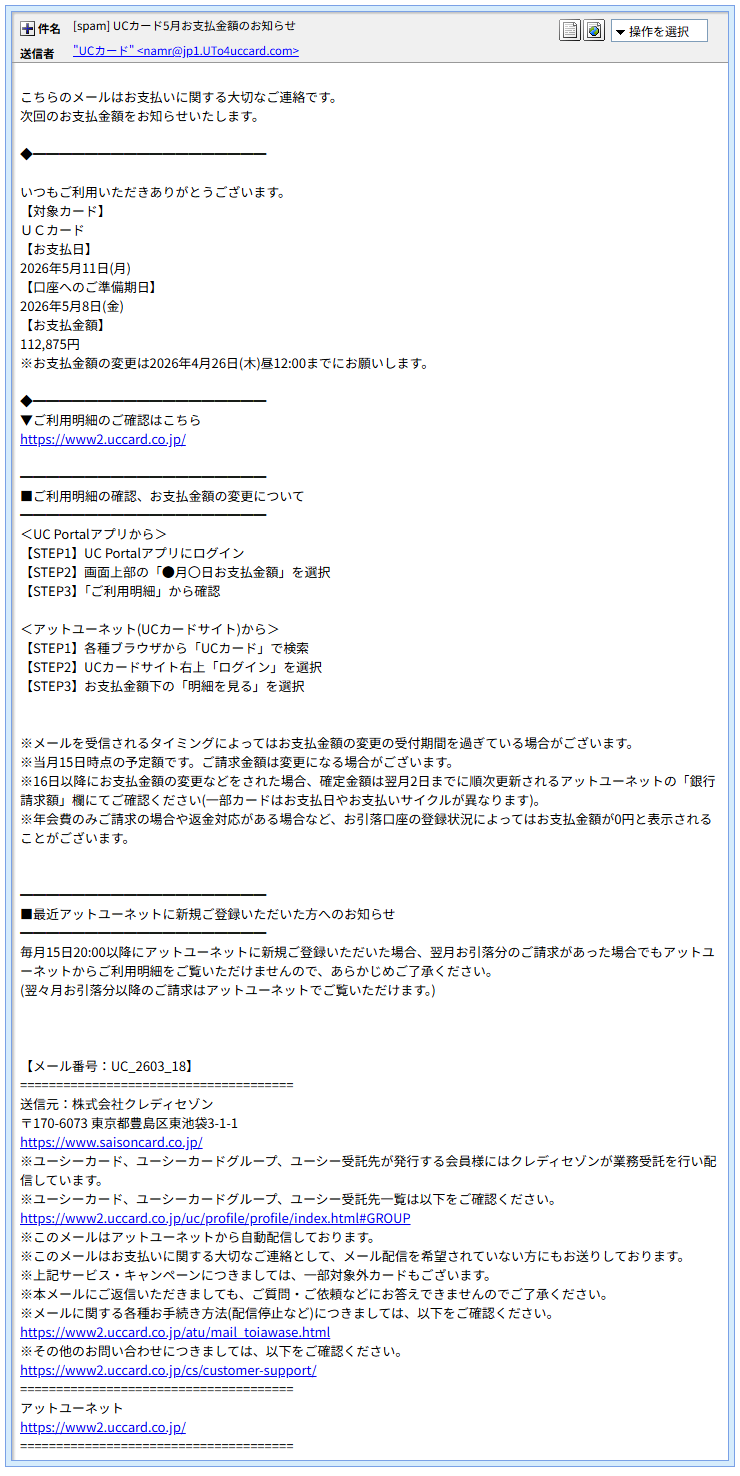

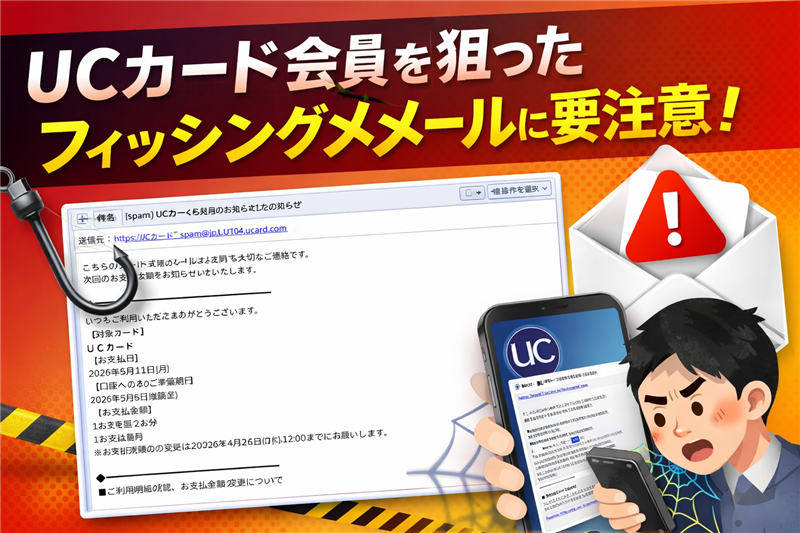

📧 メール件名

件名:[spam] UCカード5月お支払金額のお知らせ

※件名冒頭の[spam]タグは、受信サーバーが自動的に付与したスパム判定マークです。このタグが付いている時点で、メールサーバー側が「迷惑メールの可能性が高い」と判断しています。正規のUCカードからのメールであれば、このようなタグが付くことはありません。

|

👤 送信者情報

送信者表示名:“UCカード”

送信元メールアドレス:namr@jp1.UTo4uccard.com

送信ドメイン:jp1.UTo4uccard.com

送信元IP:193.239.154.229 【なりすまし確定】

正規のUCカード公式ドメインは「uccard.co.jp」ですが、このメールは「UTo4uccard.com」という全く別のドメインから送信されています。送信者名を「UCカード」と偽装していますが、メールアドレスを見れば一目瞭然のなりすまし詐欺です。 さらに、ユーザー名部分「namr」は意味不明な文字列であり、正規の企業メールとしてあり得ない構成です。また「jp1」というサブドメインも不自然で、攻撃者が複数の偽装サーバーを使い分けている可能性を示唆しています。 送信元IP「193.239.154.229」はヨーロッパ圏のIPアドレスであり、日本企業であるUCカードが海外サーバーから顧客へメール送信することは通常ありません。この時点で完全に詐欺メールと断定できます。 |

📅 受信日時

受信日時:2026年5月4日(月)21:27:18(日本時間)

ゴールデンウィークの夜に送信されています。休日で気が緩んでいるタイミングを狙った計画的な詐欺行為です。また「5月8日までに口座へ準備」という期日設定により、受信者に焦りを与えて冷静な判断を妨げる意図が見られます。

|

🛡️ この情報を身近な人と共有しましょう あなたの家族や友人が同じメールを受け取っているかもしれません。

LINEで「UCカードを装った詐欺メールに注意!」と共有してください。 |

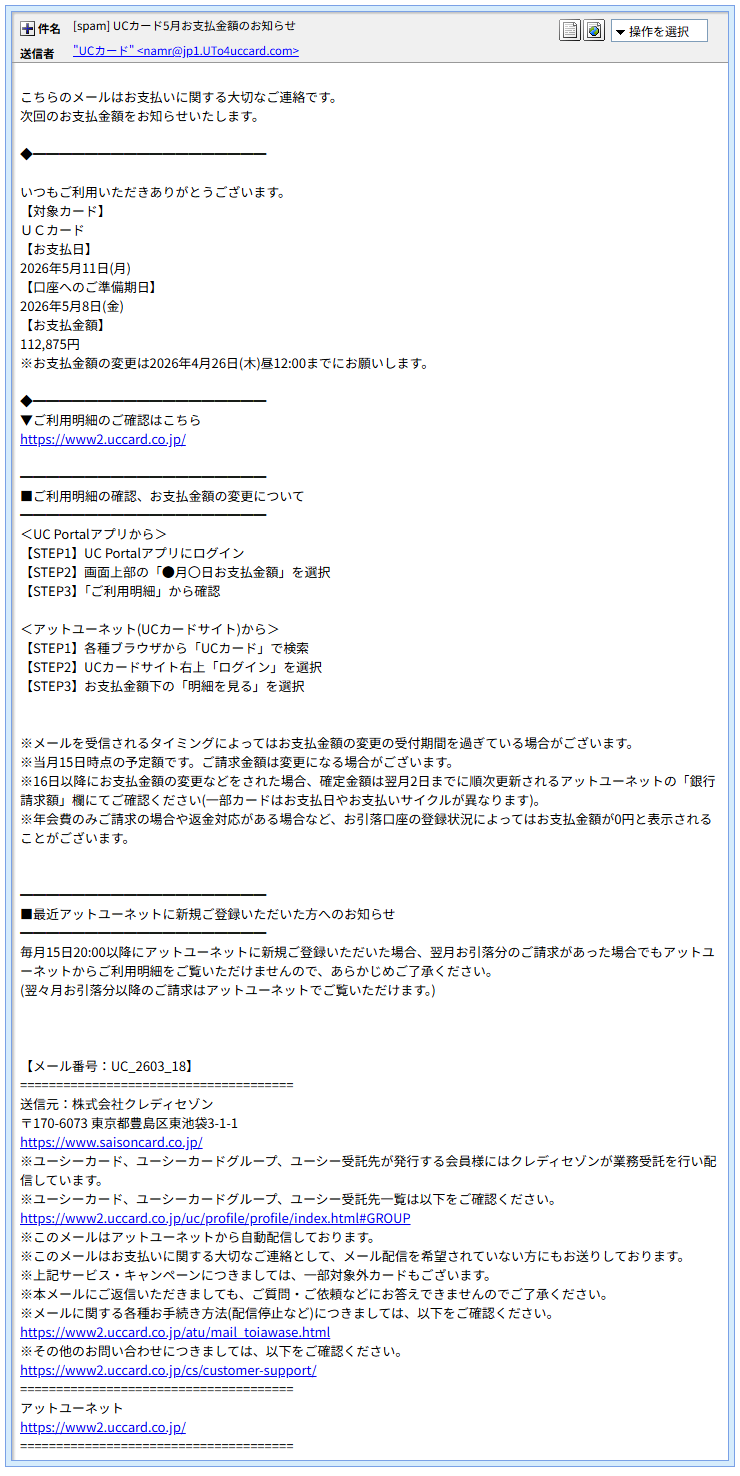

📄 メール本文(完全再現)

こちらのメールはお支払いに関する大切なご連絡です。

次回のお支払金額をお知らせいたします。 ◆――――――――――――――― いつもご利用いただきありがとうございます。

【対象カード】

UCカード

【お支払日】

2026年5月11日(月)

【口座へのご準備期日】

2026年5月8日(金)

【お支払金額】

112,875円

※お支払金額の変更は2026年4月26日(木)昼12:00までにお願いします。 ◆―――――――――――――――

▼ご利用明細のご確認はこちら

https://www2.uccard.co.jp/ ―――――――――――――――

■ご利用明細の確認、お支払金額の変更について

――――――――――――――― <UC Portalアプリから>

【STEP1】UC Portalアプリにログイン

【STEP2】画面上部の「●月○日お支払金額」を選択

【STEP3】「ご利用明細」から確認 <アットユーネット(UCカードサイト)から>

【STEP1】各種ブラウザから「UCカード」で検索

【STEP2】UCカードサイトより「ログイン」を選択

【STEP3】お支払金額下の「明細を見る」を選択 ※メールを受信されるタイミングによってはお支払金額の変更の受付期間を過ぎている場合がございます。

※当月15日時点の予定額です。ご請求金額は変更になる場合がございます。

※16日以降にお支払金額の変更などをされた場合、確定金額は翌月2日までに順次更新されるアットユーネットの「銀行口座割」欄にてご確認ください(一部カードはお支払日やお支払いサイクルが異なります)。

※年会費のみご請求の場合や返金対応がある場合など、お引落口座の登録状況によってはお支払金額が0円と表示されることがございます。 ―――――――――――――――

■最近アットユーネットに新規ご登録いただいた方へのお知らせ

――――――――――――――― 毎月15日20:00以降にアットユーネットに新規ご登録いただいた場合、翌月お引落分のご請求があった場合でもアットユーネットからご利用明細をご覧いただけませんので、あらかじめご了承ください。

(翌々月お引落分以降のご請求はアットユーネットでご覧いただけます。) 【メール番号:UC_2603_18】

================================

送信元:株式会社クレディセゾン

〒170-6073 東京都豊島区東池袋3-1-1

hxxps://www.saisoncard.co.jp/

※ユーシーカード、ユーシーカードグループ、ユーシー受託先が発行する会員様にはクレディセゾンが業務受託を行い配信しております。

※ユーシーカード、ユーシーカードグループ、ユーシー受託先一覧は以下をご確認ください。

hxxps://www2.uccard.co.jp/uc/profile/profile_index.html#GROUP

※このメールはアットユーネットから自動配信しております。

※このメールはお支払いに関する大切なご連絡として、メール配信を希望されていない方にもお送りしております。

※上記のメール・キャンペーン配信を停止された方への一部対象外カードもございます。

※本メールにご返信いただきましても、ご回答・ご依頼などにお答えできませんのでご了承ください。

※メールに関する各種お手続き方法(配信停止など)につきましては、以下をご確認ください。

hxxps://www2.uccard.co.jp/alu/mail_toiawase.html

※その他のお問い合わせにつきましては、以下をご確認ください。

hxxps://www2.uccard.co.jp/cs/customer-support/

================================ アットユーネット

hxxps://www2.uccard.co.jp/

================================

|

🎯 このメールの目的と手口の分析

【詐欺の目的】

① カード番号・有効期限・セキュリティコードの窃取

② ログインID・パスワードの不正取得

③ 個人情報(氏名・住所・電話番号・生年月日)の収集

④ 二段階認証コードの詐取による不正ログイン 【手口の巧妙さ】

このメールは正規のUCカードメールを極めて精巧に模倣しています。 ⚠️ 巧妙ポイント1:具体的な金額と日付

「112,875円」という端数を含む具体的な金額を提示し、「5月11日支払」「5月8日までに準備」という明確な期日を設定することで、受信者に「自分宛の本物のメール」と誤認させます。 ⚠️ 巧妙ポイント2:正規URLの巧みな混入

本文中に「https://www2.uccard.co.jp/」という正規のURLを複数箇所に記載し、見た目の信頼性を高めています。しかし実際にクリックさせるリンクは全く別の偽装URLです。 ⚠️ 巧妙ポイント3:詳細な操作手順の記載

「UC Portalアプリから」「アットユーネットから」という2種類の確認方法を丁寧に説明し、あたかも公式サポートメールのような体裁を整えています。 ⚠️ 巧妙ポイント4:実在する企業情報の流用

メール末尾に「株式会社クレディセゾン」の実在する住所(東京都豊島区東池袋3-1-1)を記載し、正規メールであるかのように偽装しています。 【デザイン・文体の評価】

文章は非常に丁寧で、誤字脱字もほとんどありません。「◆」や「■」などの記号を使った整然としたレイアウトは、公式メールとして十分通用するレベルです。ただし、よく見ると「銀行口座割」という不自然な用語があり、これは「銀行口座引落」の誤植と思われます。このような微細な違和感が詐欺メールの証拠となります。 |

⚠️ 絶対に騙されないための注意点

【重要】以下の対処法を必ず実行してください ❌ 絶対にしてはいけないこと

・メール内のリンクを絶対にクリックしない

・添付ファイルがある場合は開かない

・「返信」ボタンで返信しない

・記載された電話番号に電話しない ✅ 今すぐすべきこと

・このメールを即座に削除する

・UCカード公式サイトに自分でアクセスして支払金額を確認する(メールのリンクは使わない)

・ブックマークまたは検索エンジンから公式サイトへアクセスする

・不安な場合はUCカード公式サポート(0570-00-8888)へ電話確認する 🔍 本物かどうか見分ける方法

1. 送信元メールアドレスを確認

正規のUCカードは「@uccard.co.jp」ドメインのみ使用します。「@UTo4uccard.com」のような類似ドメインは100%詐欺です。 2. メール内リンクのURLを確認(クリックせずにマウスオーバーで確認)

表示上は「https://www2.uccard.co.jp/」でも、実際のリンク先が「https://uc-card.nmbcv.com/」のように異なるドメインであれば詐欺です。 3. [spam]タグの有無を確認

件名に[spam]タグが付いていれば、サーバー側が既に詐欺判定しています。 4. 公式サイトで直接確認

メールの内容が本当か不安な場合は、必ず公式サイトへ自分でアクセスして確認してください。メール内のリンクは絶対に使わないでください。 ⚠️ もしリンクをクリックしてしまった場合

・情報入力前ならブラウザを即座に閉じる

・カード情報を入力してしまった場合は直ちにカード会社へ連絡し、カード停止措置を依頼

・ログイン情報を入力した場合は公式サイトから即座にパスワード変更

・クレジットカード明細を毎日確認し、不正利用がないかチェック

・最寄りの警察署または消費生活センター(188)へ相談 |

💬 家族を守るために情報共有を 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。 そのまま使えるLINEボタン: |

🌐 サイト回線関連情報(送信元サーバー解析)

Receivedヘッダー分析:

Received: from C202605041966898.local (unknown [193.239.154.229]) 送信元サーバーホスト名:C202605041966898.local

送信元IP:193.239.154.229

X-Originating-IP:93.239.154.229 【技術的な詐欺の証拠】

ホスト名「C202605041966898.local」は明らかに不正なホスト名です。正規の企業メールサーバーであれば「mail.uccard.co.jp」のような識別可能な名称を使用します。 また「.local」という接尾辞は通常、ローカルネットワーク内でのみ使用されるものであり、インターネット経由のメール送信サーバーとして使われることはありません。これは攻撃者が一時的に構築した使い捨てサーバーである可能性を強く示唆しています。 IPアドレス情報:

・送信元IP「193.239.154.229」

▶ IPアドレス 193.239.154.229 の詳細情報を確認(ip-sc.net)

▶ Googleマップで送信元位置を確認(推定:緯度51.2993, 経度9.491) このIPアドレスはドイツ周辺のヨーロッパ圏に位置するサーバーです。日本国内の顧客向けサービスを提供するUCカードが、海外サーバーから支払通知メールを送信することは絶対にありません。 さらに「X-Originating-IP: 93.239.154.229」という異なるIPアドレスが記録されており、複数のプロキシサーバーや中継サーバーを経由して送信されていることが分かります。これは送信元を隠蔽するための典型的な手法です。 ※IP偽装判定:複数の異なるIPアドレスが検出されており、送信元追跡を困難にするための中継サーバー使用が確認されています。 SPFレコード確認:

Received-SPF情報は取得できませんでしたが、正規のuccard.co.jpドメインのSPFレコードには「193.239.154.229」は含まれていないはずです。つまりこのメールはSPF認証に失敗している可能性が極めて高く、なりすまし判定されるべきメールです。 【なぜヘッダー情報が不完全なのか】

提供されたヘッダー情報は一部のみですが、それでも十分に詐欺メールと判定できる証拠が揃っています。完全なヘッダーが取得できない理由としては、Gmailアプリやモバイルメーラーでの受信、あるいは転送メールである可能性が考えられます。 しかし重要なのは、送信元IPがヨーロッパ圏であること、送信ドメインが偽装されていること、ホスト名が不正であることという3点だけで既に詐欺確定という事実です。 |

🔗 誘導先URL解析(フィッシングサイト詳細)

【危険】検出されたフィッシングURL:

hxxps://uc-card.nmbcv.com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/

※セキュリティのため「https」を「hxxps」に変更して表示しています ドメイン名:uc-card.nmbcv.com

正規ドメイン:uccard.co.jp |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る