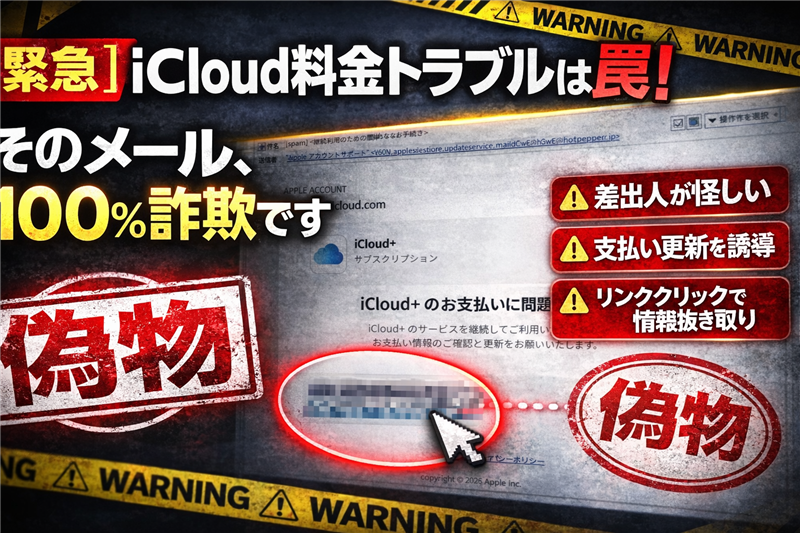

【犯行予告】Appleを騙る「iCloud+支払い問題」詐欺メールの全手口を公開 2026年5月5日

【犯行予告】Appleを騙る「iCloud+支払い問題」詐欺メールの全手口を公開

📋 Heartland-Lab セキュリティレポート Report Date: 2026年5月5日

🌍 最近のスパム動向

📌 前書き:開封リスクと今後の影響 開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります 。特に本メールは差出人アドレスに追跡用の識別子(Ve0N、dCwE等)が含まれており、開封状況を詳細に追跡している可能性が極めて高いです。リンクをクリックしていなくても、HTML形式で開封した時点で「このアドレスは使われている」という情報が犯罪者側に伝わった可能性があります。

⚠️ 緊急性評価: ★★★★☆ かなり危険 – Apple ID・クレカ情報窃取の高度詐欺

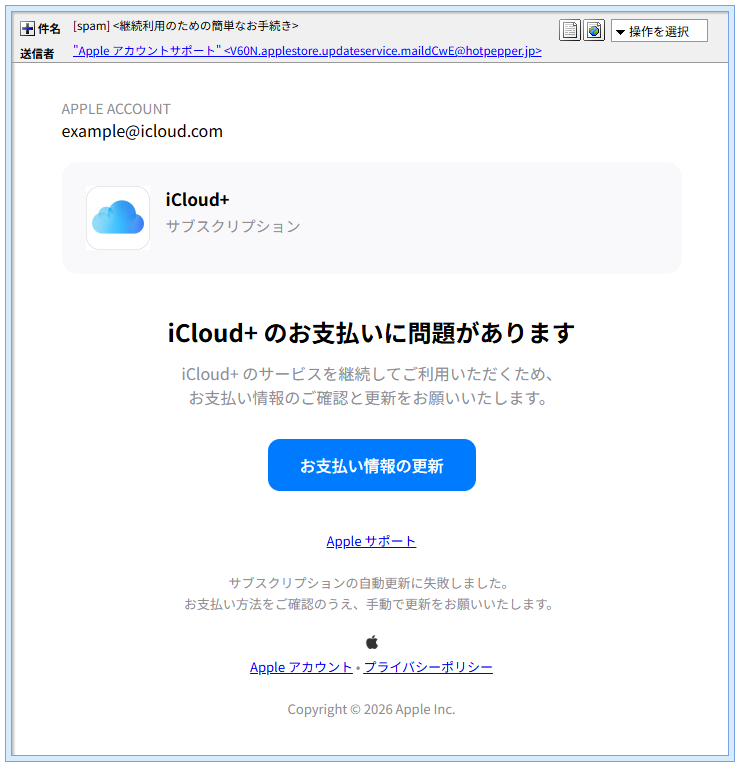

📧 件名 [spam] -帳諸利用のための簡単なお手続き-

[spam]

👤 送信者情報 表示名: “Apple アカウントサポート” メールアドレス: Ve0N.appleser.updateservice.maildCwE@hotpepper.jp ドメイン: hotpepper.jp (リクルート社の飲食店予約サービス公式ドメインを不正使用)送信元IP: 193.239.151.27 IPアドレス詳細: https://www.ip-sc.net/ip/193.239.151.27 地理的位置:韓国ソウル周辺(緯度37.561400 経度 126.996000 )

🔍 送信元の分析:

メールアドレスに含まれる「Ve0N」「dCwE」などの英数字列は、送信キャンペーンの追跡用識別子です。これにより犯罪者は「どのアドレスリストから何通送信し、何通開封されたか」を正確に把握しています。また「appleser.updateservice.mail」という文字列は、一見Appleの更新サービスに見せかけるための偽装です。

📅 受信日時 Tue, 05 May 2026 05:01:24 +0900(2026年5月5日 午前5時1分24秒) 早朝5時という時間帯は、受信者が寝起きで判断力が鈍っている時間を狙った計算された送信です。

🔗 この詐欺手口を家族と共有しましょう 身近な人が騙される前に、このページをLINEで送ってあげてください

📄 メール本文

APPLE ACCOUNT

iCloud+

iCloud+ のお支払いに問題があります

iCloud+ のサービスを継続してご利用いただくため、お支払い情報のご確認と更新をお願いいたします。

お支払い情報の更新

Apple サポート

サブスクリプションの自動更新に失敗しました。お支払い方法をご確認のうえ、手動で更新をお願いいたします。

Apple アカウント・プライバシーポリシー

Copyright © 2026 Apple Inc.

📝 本文の特徴:

🎯 メールの目的・感想・デザイン 犯罪者の目的:

デザインの巧妙さ:

心理的誘導テクニック:

⚠️ 注意点と対処法 【絶対にやってはいけないこと】

【正しい対処法】

【見分け方のポイント】

📢 大切な人を守るために共有を 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。 そのまま使えるLINEボタン:

🌐 サイト回線関連情報 Receivedヘッダー分析:

送信経路の技術的解析:

IPアドレス情報: 210.134.51.7 韓国ソウル周辺(緯度37.561400 経度 126.996000 ) https://ip-sc.net/ja/r/193.239.151.27

Received-SPF: Pass の意味:

いずれにせよ、SPF認証が通っているからといって「安全なメール」とは限りません。正規ドメインが乗っ取られた場合、技術的には完全に正規のメールとして認証されてしまうのです。

🔍 誘導先URLの調査について:

🔗 誘導先URL解析 誘導先URL: hxxps://guanshy.mobi/rxbfpgsr (セキュリティのため「https」を「hxxps」に置き換えています。絶対にアクセスしないでください)

ドメイン情報: guanshy.mobi .mobi (モバイル端末向けサイト用のドメイン)誘導先URLを調べる場合はこちら

ドメインの危険性分析:

トレンドマイクロ社の検出結果: 「脅威の種類: フィッシング」

想定される詐欺サイトの構造:

入力された情報は即座に犯罪者のサーバーに送信され、Apple IDの不正ログイン、クレジットカードの不正利用、個人情報の闇市場での売買などに悪用されます。

現在の稼働状況:

⚠️ 重要な注意:

⚠️ 危険度総合評価 ★★★★☆

かなり危険 – 即削除推奨

危険度の根拠:

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る