【実録】EC詐欺は死んだ。直近1週間の解析から分かった!今、あなたの残高を直接奪う「QRコードの罠」の恐怖

| Heartland-Lab セキュリティ・インテリジェンス・レポート

【特報】1,400検体のバルク解析:フィッシングから「クイッシング」への完全転換を確認 | | 【解析1】1,400通の統計が示す「ターゲットの偏向」

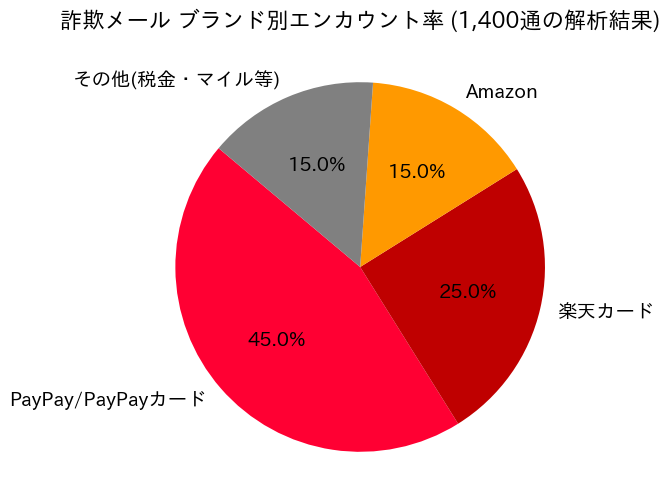

直近1週間でHeartland-Labに着信した1,400通の検体をブランド別に全件ソートした結果、詐欺勢力の「稼ぎ頭」が完全に交代したことが浮き彫りとなりました。

[ ブランド別エンカウント率 ]

※PayPay/PayPayカード(45%)、楽天カード(25%)の優位性を視覚化 | ■ 統計的考察:

かつて猛威を振るったECサイト系(Amazon等)や証券会社を騙る「ログイン情報窃取型」は、今回の母数において激減しています。代わりに、日本国内の決済インフラとして定着したPayPayを窓口とし、個人送金機能を悪用して直接金銭を奪取する「即時換金型」が全体の約半数を占めるに至りました。これは、攻撃側の収益化モデルが「情報の転売」から「直接的な強奪」へシフトしたことを意味します。

| | 【解析2】検知回避の最適解「Quishing」の波及

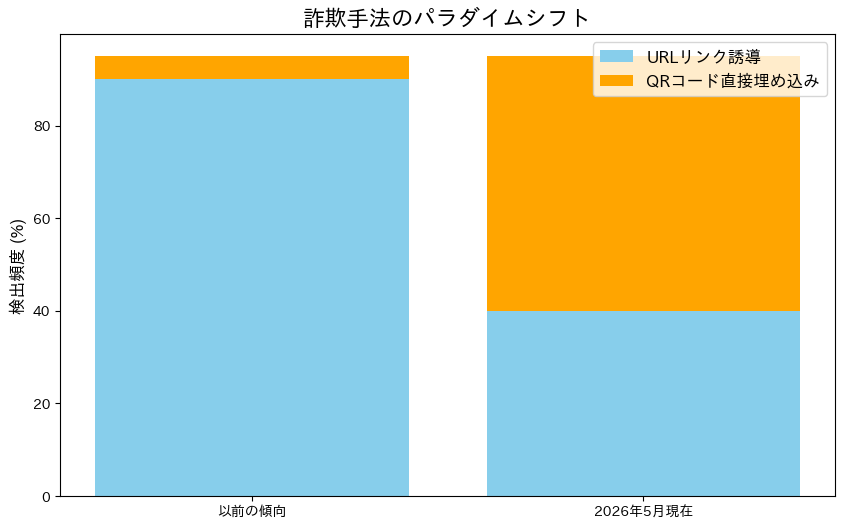

1,400通という膨大なサンプルの中で、URLリンクを含まないQRコード直接埋め込み型のメールが、従来のリンク誘導型を圧倒しました。

[ 手法のパラダイムシフトの比較 ]

※2026年に入り、QRコード型がURL型を逆転した推移を視覚化 | ■ 技術的論理と攻撃者の意図: - セキュリティプロトコルの無効化: 既存のメールサーバーが備えるURLスキャン機能を、画像データであるQRコードで物理的にバイパスします。

- モバイル環境への標的強制: PCでメールを開かせ、あえて「QRコードを読み取らせる」というワンステップを挟むことで、セキュリティ警告が出にくいモバイルブラウザ環境へユーザーを追い込みます。

- 個人送金URLの悪用: QRコードのリンク先はPayPayの正規送金機能を装ったフィッシングサイト、あるいは直接的な送金リンクとなっており、被害者が気づいた時には既に送金が完了しているという「時短詐欺」が常態化しています。

| | 【解析3】1,400通が語る「攻撃の執拗性と構造」

今回のバルク解析により、特定のドメインを狙い撃ちする「組織的攻撃」の構造的特徴が明らかになりました。

| 攻撃の波状頻度 | 最短2分間隔。特定の共通アカウント(info, sales, adminなど)に対し、機械的な「最終通知」が断続的に送信されています。 | | 宛先選定手法 | 典型的なディクショナリー・アタック。存在し得るアカウント名を総当たりで叩く、古典的ながら物量で押し切る手法が確認されました。 | | インフラ特性 | .icu, .top などの使い捨てドメインを大量に取得し、Receivedヘッダ等の情報を偽装しながら複数のリレーサーバーを経由させています。 | | 根拠データ照会 |

IP-SC.NET:本レポートが示す攻撃キャンペーンの相関調査に活用

| | | ■ Heartland-Lab セキュリティ・プロトコル

今回の1,400通の検証を経て、我々は以下の防御策を推奨します。

| 1. | QRコードの完全無視

メール本文内のQRコードは、公式サービスではまず採用されない手法です。「便利そう」という直感は、現在では「最も危険な罠」へと直結します。 | | 2. | アプリによる真贋判定

通知の真偽を確認する唯一の安全な方法は、メールのリンクを介さず、公式アプリの「お知らせ」欄を自ら確認することです。 | |

監修:Heartland-Lab(ハートランド・ラボ)

1,400通の独自解析に基づく専門レポート(禁無断転載)

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る