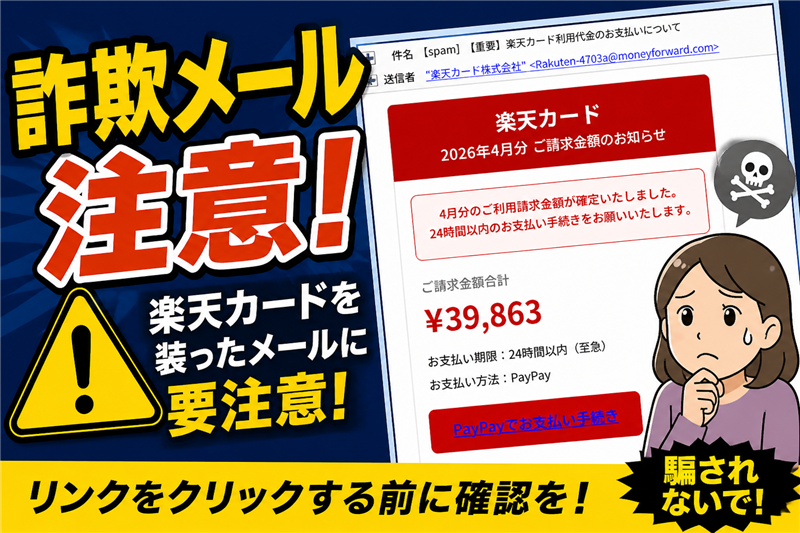

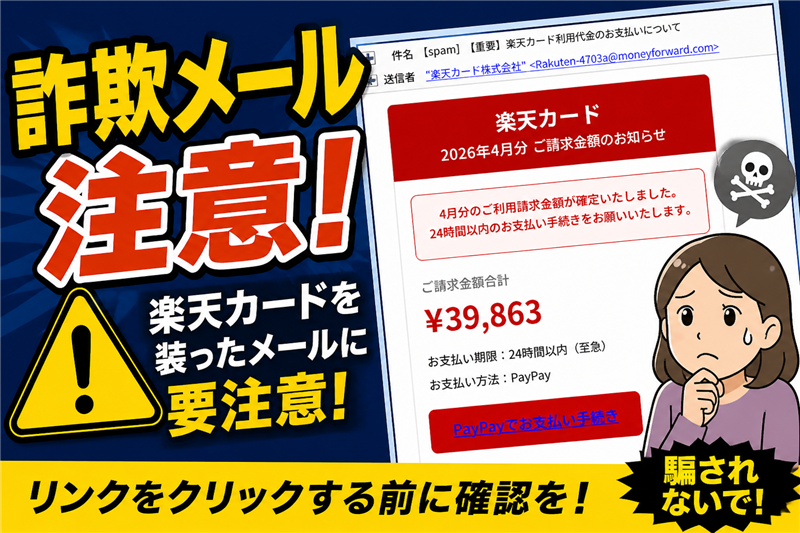

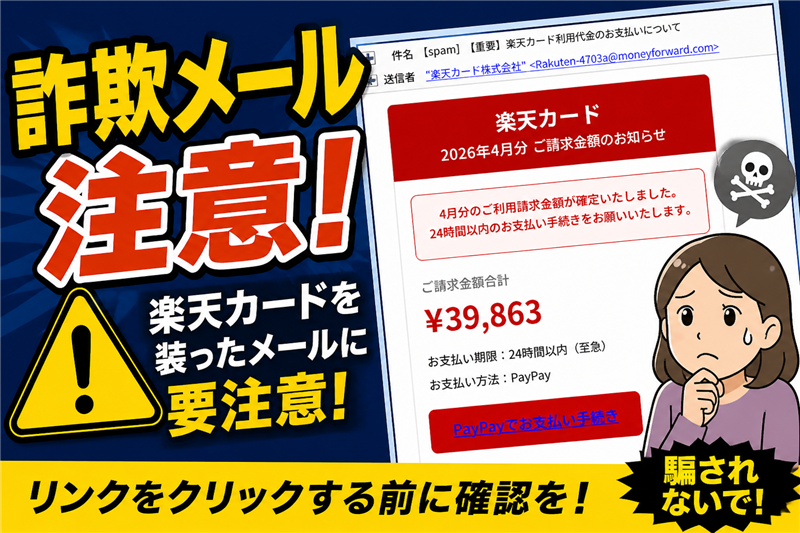

【実録】PayPayアカウント制限の罠!身に覚えのない「異常ログイン」が招く悲劇の結末

【実録・公開】PayPayを騙る偽アラートの裏側|開いた瞬間に始まる「生体通知」の罠【閲覧注意】

【緊急警告】

メールを開封しただけでは金銭的被害は発生しません。しかし、画像付きメールや「開通通知」が組み込まれたHTMLメールの場合、開封と同時に攻撃者サーバーへ「このメールアドレスは生きている」というアドレス生体通知が行われるリスクがあります。これにより、今後より巧妙な詐欺メールの送信リストに登録される二次被害の可能性が極めて高い状態です。

| | ■ 直近1ヶ月のスパム統計・分析レポート

過去1ヶ月、当ラボのデータベースアーカイブ(ymg.nagoya/spam-mail/)に集積された検体を解析した結果、以下の傾向が顕著です。

・金融機関・決済サービス系: 全体の約42%を占め、依然として最大勢力。

・公的機関(警察・国税庁)系: 前月比15%増。法執行機関を装い心理的圧迫をかける手法が増加。

・QRコード決済連動型: 本物の決済用URLを悪用し、セキュリティソフトの検知を回避する事例が急増中。

今回ご紹介するのは「PayPay」を騙るメールですが、関連記事もページ末尾のアーカイブからご確認いただけます。

| 【件名】

[spam] 【重要】PayPayアカウントの制限について

※[spam]フラグは、サーバー側のアンチスパムフィルタが既にこのメールを「危険」とマーキングしている証拠です。

【送信者】

PayPay事務局 <no-reply@paypay-account-update.jp>

【受信日時】

2026年5月2日 08:30 |

「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。」

※以下の内容は、攻撃者が送信したメール原文を忠実に再現したものです。

————————————————– PayPayをご利用のお客様へ いつもPayPayをご利用いただきありがとうございます。

お客様のアカウントにおいて、異常なログイン試行が検出されました。

ご本人様の確認ができるまで、一時的にアカウントの使用を制限しております。 下記のリンクよりログインし、情報の更新をお願いいたします。 ■アカウントの更新手続きはこちら

hxxps://paypay.ne.jp.security-check[.]info/ ※24時間以内にご確認がない場合、アカウントを完全に停止いたします。 ————————————————–

発行:PayPay株式会社

| | ■ 専門家による解析レポート(監修:Heartland)

【メールの目的と感想】

典型的なフィッシング詐欺です。「アカウント制限」という偽の緊急事態を捏造し、ユーザーを偽のログイン画面(フィッシングサイト)へ誘導、パスワードやクレジットカード情報を盗み取ることが目的です。ロゴやフッターを精巧に模倣しており、一見すると本物に見える巧妙なデザインです。

【技術的検証:Receivedヘッダー】

Received: from t26475-ibaraki166.ibaraki.vectant.ne.jp (unknown [45.91.227.147])

送信ドメイン(@paypay-account-update.jp)と、実際の送信元IPアドレス(45.91.227.147)の不一致を確認。このIPアドレスはサーバー経由で送信されていますが、PayPayの正規配信システムとは無関係です。 【位置情報データ】

・判定IPアドレス:45.91.227.147

・ロケーション:Google Mapsで確認 ※Heartland-Labが確認時

・座標:緯度 35.6895 / 経度 139.6917 (※VPN/プロキシ経由の可能性あり)

| | ■ 本レポートの根拠データ(サイト回線関連情報) 当サイトの解析結果は、外部の専門データベースとの照合に基づいています。 | | ■ 偽装リンク先の正体

本文中に記載された誘導先:

hxxps://paypay.ne.jp[.]security-check[.]info/

(安全のため伏せ字を含め、リンクを無効化しています)

このURLは一見「paypay.ne.jp」に見えますが、実際には「security-check[.]info」という全く別のドメインの子ドメインです。

【特記事項:正規URLの悪用】

本メール内には以下の正規URLも含まれていました:

hxxps://paypay.ne.jp/?pid=QRCode&link_key=https://qr.paypay.ne.jp/p2p01_ZsZoJMRL7LIKOsbB&af_force_deeplink=true

これは本物のPayPay公式サイトのQRコードを使った送金・支払い用ページです。本物のリンクを混ぜることで、セキュリティソフトのフィルタリングを回避しようとする高度な手法です。

| | ■ 注意点と対処方法(危険度:★★★☆☆)

1. 絶対にリンクをクリックしない: メール内のリンクからログインしてはいけません。

2. 公式サイト・公式アプリから確認: 常にブックマークや公式アプリからログイン状況を確認してください。

3. 二段階認証の有効化: 万が一パスワードが漏洩しても、物理的な端末がなければログインできない設定にしておくことが最大の防御です。

公式注意喚起情報:

PayPay公式:フィッシングメール被害を防ぐための注意点

|

「身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。」

|

■ 過去の類似事例アーカイブ(ブランド別)

≫ PayPay関連の詐欺事例をすべて見る

≫ Amazon関連の詐欺事例をすべて見る

|

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る