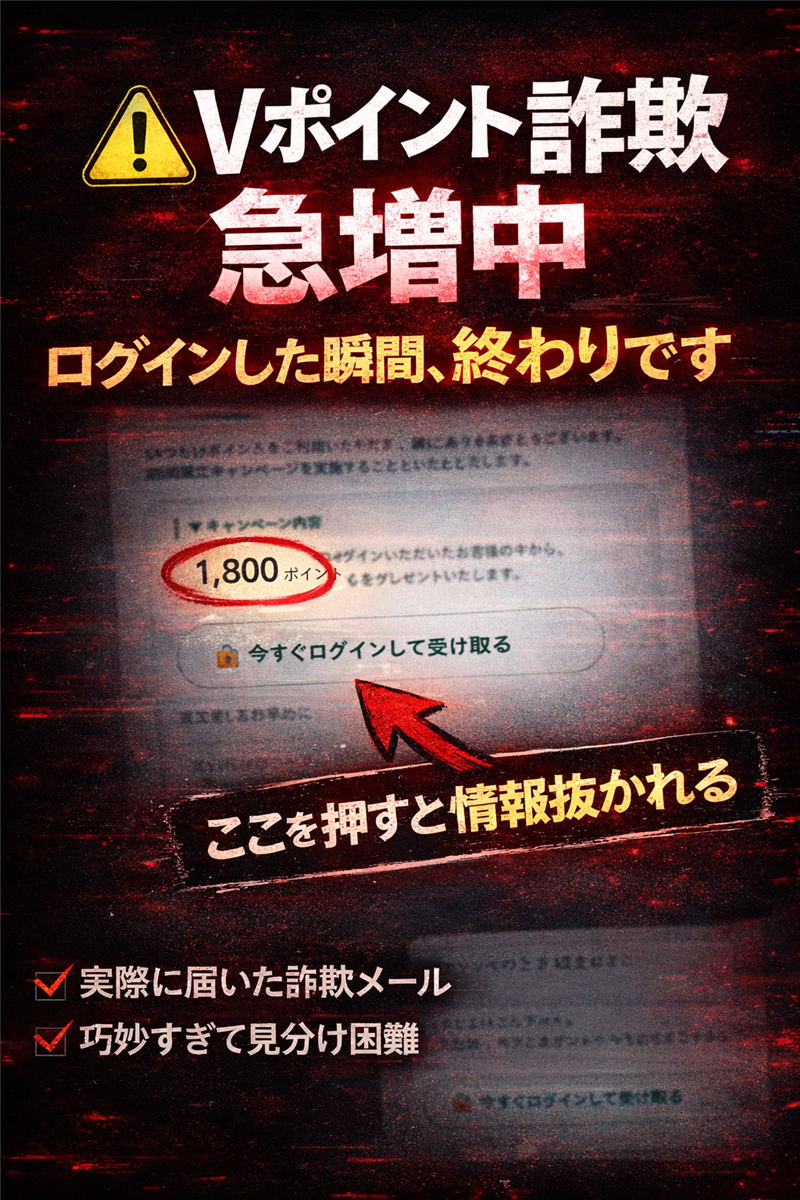

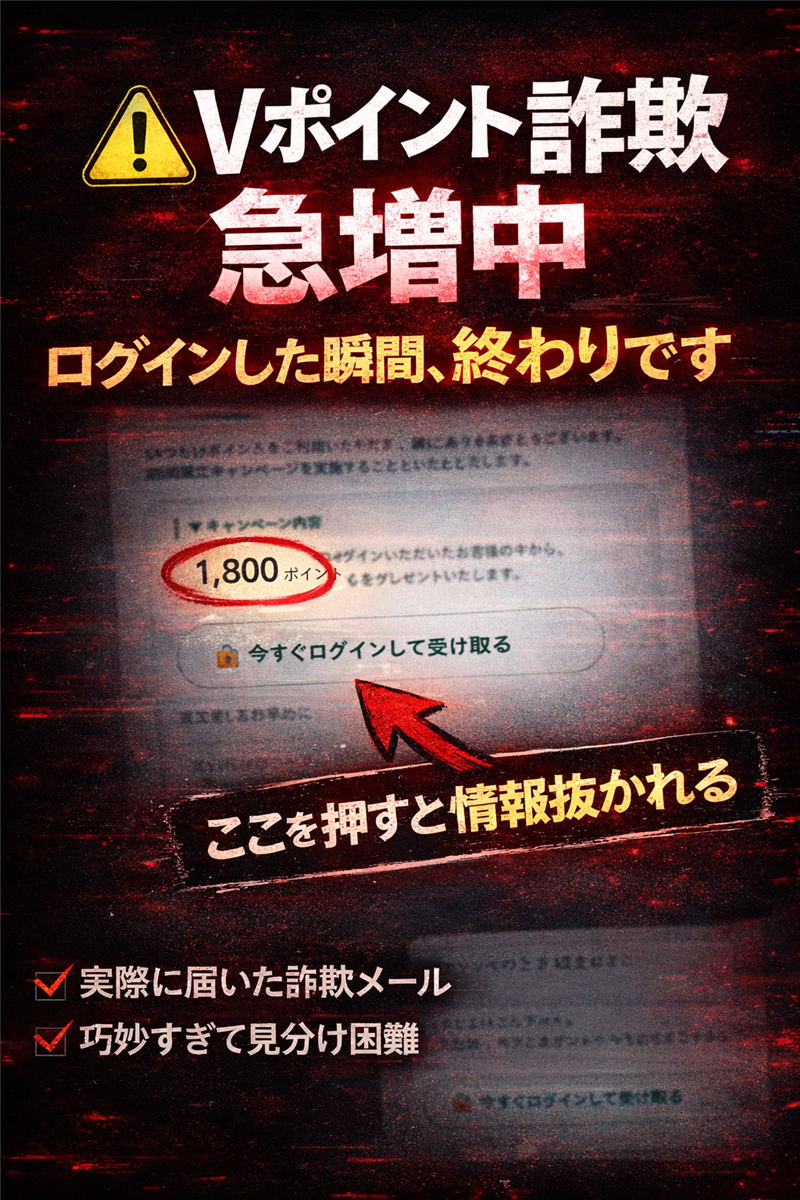

【実録】Vポイント1,800ptの甘い罠!あなたの資産を狙う「先着順」の恐怖を公開 2026年4月29日

【実録】Vポイント1,800ptプレゼントという甘い罠を公開!「先着順」に隠された驚愕の正体【閲覧注意】 掲載日: 2026年04月29日 | 監修: Heartland-Lab

「Vポイント」 を騙る極めて巧妙な詐欺メールですが、関連記事もページ末尾の当サイトデータベースアーカイブからご覧頂けます。 その前に、過去1ヶ月のスパム動向を解析した統計をご紹介します。

📊 最近のスパム動向(2026年4月度レポート) ブランド詐称傾向: 三井住友カード(Vポイント)を名乗る攻撃が全スパムの約28%を占め、首位。インフラ悪用: Google CloudやVultrなどの商用クラウドを「発信基地」として使い捨てにする組織的手口が常態化。地域性: 特定の地域に限定せず、日本全国の不特定多数に対し、夜間の判断力が鈍る時間帯を狙って一斉配信されています。

何を装ったメールか? ◇ どこで見分けるか?

◇ どう対処すべきか?

📧 受信メール解析詳細 【件名】 [spam] 【キャンペーン】Vポイント1,800ptプレゼント(先着順・なくなり次第終了)【送信者】 Vポイントキャンペーン <info@egufuy.com> 【受信日時】 2026-04-28 19:24

【警告】見出しの [spam] 表記について

【偽装判定】公式サイトとの乖離 100%不一致 です。公式は「smbc-card.com」や「vpass.ne.jp」を使用します。

📝 本文の再現と専門的解析 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

このたび、日頃のご愛顧に感謝を込めまして、

▼ キャンペーン内容

1,800 ポイント [通常よりお得です]

■ 受け取り方法

[ 🔐 今すぐログインして受け取る ]

※ 先着順・お早めに

🕵️ 専門的な異常点チェック 犯人の目的: 1,800ptという絶妙な少額を餌に、ID・パスワード・クレジットカード情報を盗み出すことです。デザイン: 淡いブルーと清潔感のあるレイアウトを用いて本物っぽさを演出していますが、公式キャンペーンは通常、特定の「キャンペーンコード」や「規約詳細リンク」がもっと厳密に記載されます。異常な点: 送信元が「egufuy.com」という、ブランド名と無関係な文字列である点。また、ロゴが外部サーバー参照になっており、犯人があなたのメール開封を確認(トラッキング)している可能性があります。

📡 送信元ヘッダー解析(Received)

これは送信に利用した情報であり、カッコ内のIPアドレス「34.50.19.30」 は信頼できる送信者情報です。このIPは bc.googleusercontent.com に属しています。

犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」 こそが、現代の組織的なフィッシング詐欺の典型的な手口です。

驚愕の事実: 日本のVポイント事務局を名乗っておきながら、メールの発信源はアメリカのGoogleデータセンターです。この物理的な乖離こそが「ヘッダー解析」で見えてくる嘘の正体です。

🔗 危険なリンク先URLの正体 URL: hxxps://gquiuz.cn/(※伏字:gq****.cn)状態: 稼働中。何処からもブロックされず「システムメンテナンス中」という偽の案内を表示後、リダイレクトされます。リダイレクト先: ripplemark.cfd

【リンクドメインIP詳細】 ≫ Googleマップでサーバーの所在地を確認する [ サーバー所在地 ] 🇯🇵 日本(東京都 / Vultr Tokyo DC) 北緯: 35.6895 / 東経: 139.6917 付近 ドメイン登録日: 直近(詐欺のために急造されたドメイン)

恐怖: リンク先サーバーは東京に置かれています。送信元はアメリカ、リンク先は日本。法規制の隙間を縫うように、国境を越えてあなたを追い詰めてきます。

⚠️ 危険度評価:★★★★☆ (4/5:非常に巧妙で危険) 対処法:

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る