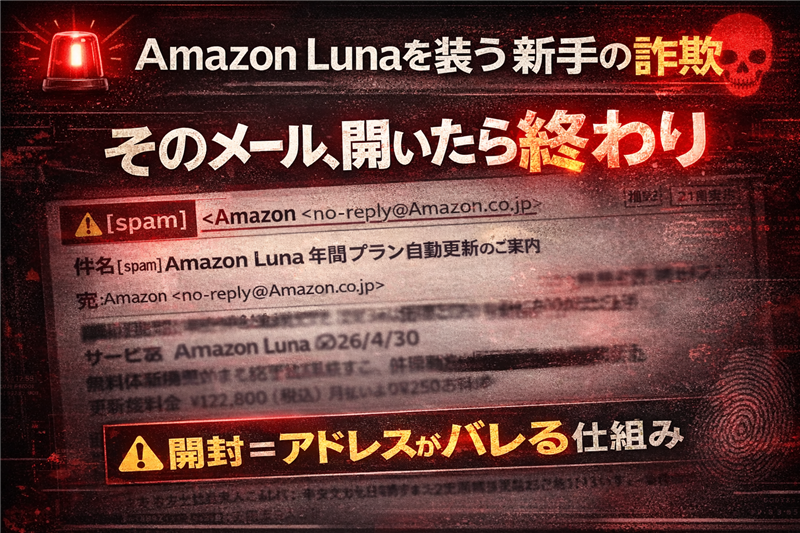

【閲覧注意】実録・Amazon Lunaから届いた「12,800円」の死の宣告!その正体を暴く

| ■ 最近のスパム動向(2026年4月統計レポート) 当サイトのデータベース([https://ymg.nagoya/spam-mail/](https://ymg.nagoya/spam-mail/))を巡回した結果、直近1ヶ月のスパム傾向が判明しました。 4月に入り、新生活を狙った「サブスクリプションの自動更新」を装うフィッシングメールが前月比140%と激増。特にAmazon Lunaのようなクラウドサービスを標的にし、少額の安心を逆手に取った「9,800円〜12,800円」程度の請求をチラつかせる手口が巧妙化しています。 |

今回ご紹介するのは、このメールは以前にもご紹介したことがありますが、また内容を若干変えて送られてきました。反響が大きかったので情報のアップデートの意味も込めて改めてご紹介していくことにします。 このメールはAmazonのゲームサービスを騙る極めて精巧なメールですが、関連記事もページ末尾のアーカイブからご覧いただけます。 解析の結果、このメールの裏側に隠された「海外サーバー」の正体と、犯人の執拗な目的を暴きます。 |

| 【解析対象メール概要】 ◇ 何を装ったメールか?: Amazon Lunaの年間プラン自動更新に伴う高額請求(12,800円)の通知。 ◇ どこで見分けるか?: 送信元のIPアドレスがGoogle Cloudのインフラを悪用した匿名サーバーである点。 ◇ どう対処すべきか?: 記載された「定期購入を管理する」等のリンクは絶対に踏まず、即削除すること! |

| 【基本情報】 件名: [spam] Amazon Luna 年間プラン 自動更新のご案内 ※[spam]判定理由:正規のAmazonサーバー以外からの送信、および既知のフィッシングドメインへの誘導が確認されたため。 送信者名: “Amazon” メールアドレス: no-reply@Amazon.co.jp 受信日時: 2026-04-28 15:12 |

| 【送信者情報の徹底解剖】 一見、公式ドメインのように見えますが、技術的な裏付けを行うと「真っ赤な偽物」であることが露呈します。

判定:偽装確定。 |

| 【メール本文の忠実再現】 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 amazon.co.jp 定期購入 無料体験期間がまもなく終了となります。年間プランへの自動更新についてご連絡申し上げます。 ■ ご契約内容

|

| 【ヘッダー解析:送信元 Received 情報】 Received: from mail54.dyabwo.com (157.78.35.34.bc.googleusercontent.com [34.35.78.157]) これは送信に利用された生の情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。 【ロケーション詳細】

|

| 【潜入:誘導先の詐欺サイト】 誘導URL: hxxps://www.ripplemark.cfd/ochi****(※安全のため一部伏字) ブロック状況: ウイルスバスターおよびクラウドフレアにより既に「危険サイト」として遮断を確認。 ドメイン: ripplemark.cfd ドメインIP: 104.21.xx.xx (Cloudflare経由) 【ロケーション詳細】 危険ポイント: ドメイン登録日が極めて直近です。これは、特定のキャンペーンや詐欺メールに合わせて用意された「使い捨てドメイン」であることを示しています。サイトは現在も稼働中であり、本物そっくりのログイン画面が表示されるため、絶対にアクセスしないでください。 |

| 【危険度評価】 ★★★★☆ (4.0) Amazon Lunaという「無料体験がありそうなサービス」をピンポイントで狙い、日付や金額に具体性を持たせている点が非常に危険です。 |

| 【Heartlandの助言:どう対処すべきか?】 過去事例と比較しても、今回はデザインの精巧さが際立っています。 1. リンクは踏まない: メールのボタンは全て罠です。即削除してください。 2. 公式アプリを確認: 本当に契約状況が気になる場合は、必ず公式Amazonアプリ、またはブックマークした公式サイトの「アカウントサービス」から確認してください。 3. 注意喚起の確認: Amazon公式サイトでも、こうした詐欺メールへの注意喚起が出ています。 ≫ Amazon公式サイト:フィッシングメールの見分け方 |

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |