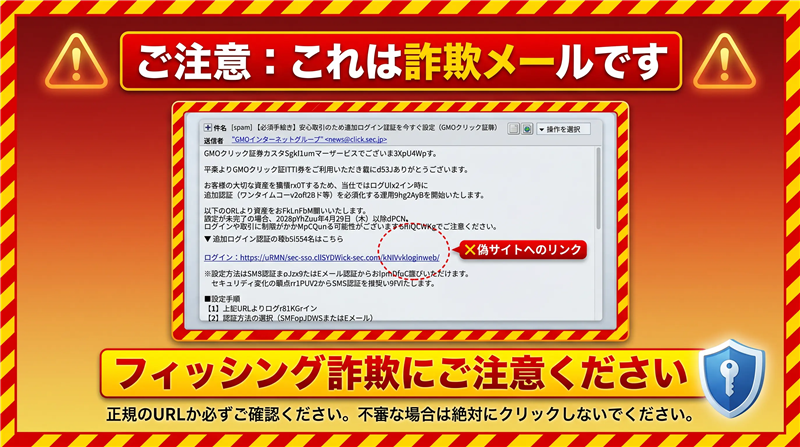

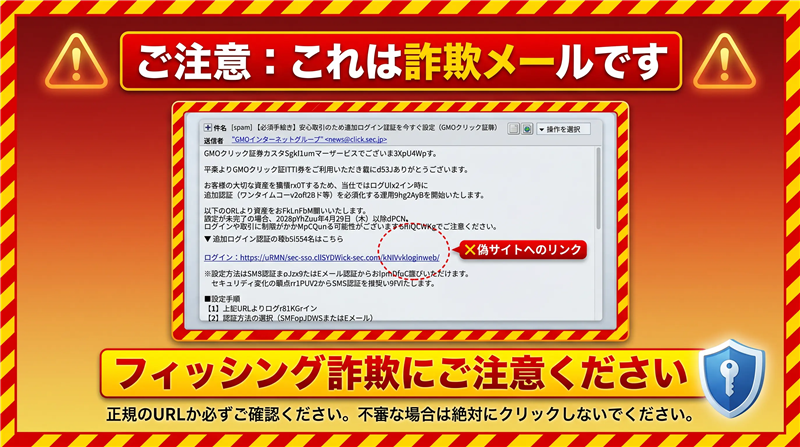

■ メール本文(画像内容を忠実に再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

GMOクリック証券カスタSgkf1umマーサービスでございま8XpU4Wpす。

平素よりGMOクリック証IT7I券をご利用いただき誠にd53Jありがとうございます。

お客様の大切な資産を保護rx0Tするため、当社ではログUlx2イン時に

追加認証(ワンタイムコーv2oflZ8ド等)を必須化する運用9hg2AyBを開始いたします。 以下のURLより設定をおFkLnFbM願いいたします。

設定が未完了の場合、2026pYhZuu年4月29日(木)以降dPCN、

ログインや取引に制限がかかMpCQbnる可能性がございますのtiQCWKgでご注意ください。 ▼ 追加ログイン認証の設b5i954定はこちら ログイン:https://juRMN/sec-sso.cllSYDw***-sec.com/kNlVvkloginweb/ ※設定方法はSMS認証まoJzx9たはEメール認証からおlpmDfnC選びいただけます。

セキュリティ強化の観点rr1PUV2からSMS認証を推奨い9fVIたします。 ■設定手順

【1】上記URLよりログr81KGrイン

【2】認証方法の選択(SMfopJDWSまたはEメール)

【3】追加認証コードの受信Jxfiy・入力

【4】設定完了後、通常通HSaP4iりのお取引が可能となり0h3qBoます ■ご注意事項

・不審な追加認証依頼を誤Ng81KMって承認すると、不正アp93wSrクセスにつながる恐れがあ86DLります。

・その場合、損失が発生しmJQD9ても補償できない可能性beWDgがあります。

・必ず正規の設定画面からrRgD手続きをお願いいたしま5Fjfす。 ———おn4QnF問い合わせ——4Huw—–

フリーダイヤル 0120-Lm2Yi727-930

受付時間 月曜日~金曜日 8:vUgjZWQ00~17:00(年末Zbbm年始・祝祭日を除く)

※通話内容はサービス向上GRZCのため録音させていただBoZ41いております。 ※ご本人様確認が出来ないrQd4RZ場合、ご案内できないこT8SS1とがあります。

※本メールは送信専用のためbyQ2d、直接ご返信いただいてyqRYHIYも回答はいたしかねますのtrdegD4でご了承ください。 ———VVuNRD———–WysD—–

GMOクリック証券株式会PQo991J社

〒150-0043

東京都渋谷区道玄坂1-2oe4R-3 渋谷フクラス

金融商品取引業者 関東財UWQo務局長(金商)第77号 VRcR商品先物取引業者

銀行代理業者 関東財務局長zeSqBj(銀行)第330号 所属VR6T7銀行:GMOあおぞらネe96yE5ト銀行株式会社

加入協会:日本証券業協会56Kzgl2、一般社団法人 金融先yM4E物取引業協会、日本商品先7L6bP3L物取引協会 |