【実録・公開】「本人確認サービス」再設定の罠!セゾンカードを騙る極めて悪質な犯行予告

| 【実録・公開】[spam] 【重要】サービス安全性向上に伴う「本人確確認サービス」の再設定についてNo.25375 | ■ Heartland-Lab 危険度判定

★★★★★ (極めて危険)

理由:日本国内のGoogle Cloudを「踏み台」とし、アメリカのQuadraNetへ誘導。組織的かつ国際的なインフラ悪用が確認されたため。 | 最近のスパム動向

2026年4月現在、セゾンカードを装うフィッシングメールが急増しています。特に「3Dセキュア」のアップデートを名目にした手口が目立ち、送信元を信頼性の高い国内クラウド(Google Cloud等)に置くことで、検知を逃れようとする巧妙なケースが増えています。焦らず、公式アプリやブックマークから確認する習慣をつけてください。 |

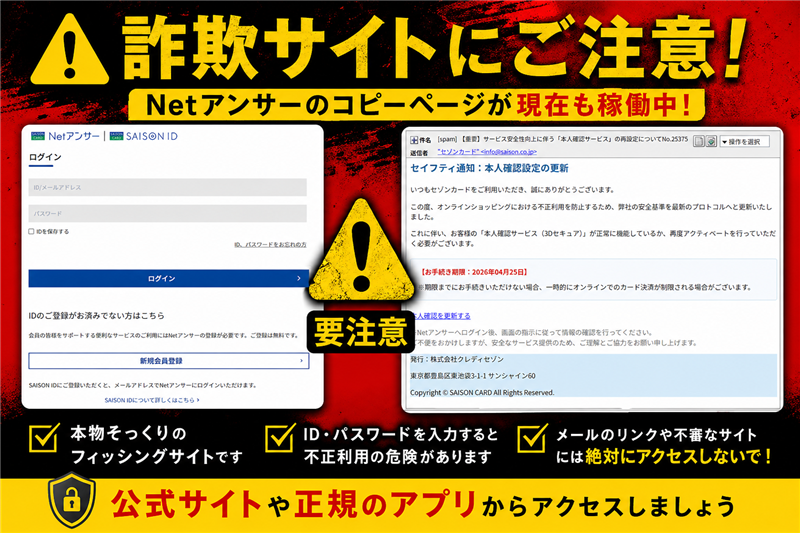

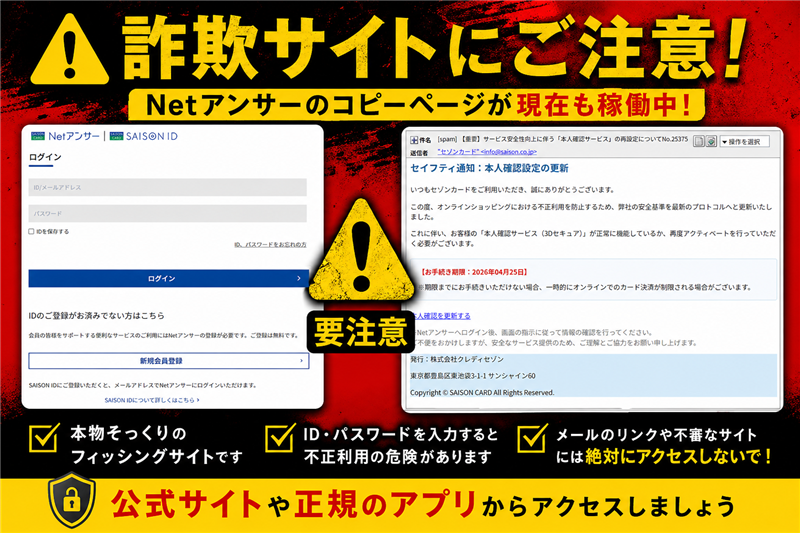

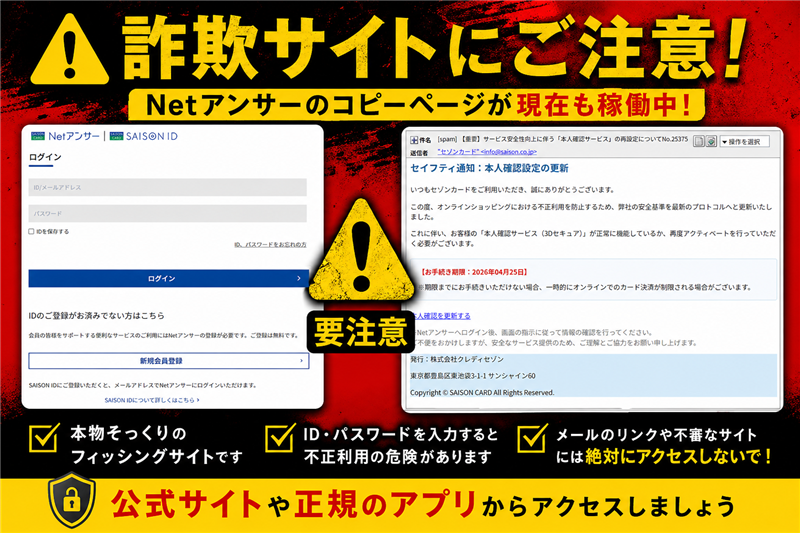

セイフティ通知:本人確認設定の更新 いつもセゾンカードをご利用いただき、誠にありがとうございます。 この度、弊社の安全基準を最新のプロトコルへと更新いたしました。つきましては、お客様の「本人確認サービス(3Dセキュア)」が正常に機能しているか、再度アクティベートを行っていただく必要がございます。 本人確認を更新する 発行:株式会社クレディセゾン

東京都豊島区東池袋3-1-1 サンシャイン60 | | ※背景が白、フッターが水色のレイアウトは詐欺グループが好む典型的なテンプレートです。 メールの目的及び感想

犯人の目的は、セゾンカード会員サイト「Netアンサー」のログイン情報を盗み出し、カードを不正利用することです。署名には実在する住所を記載していますが、問い合わせ先の電話番号が一切ありません。正規の重要通知に連絡先がないことはあり得ず、偽物を見抜く決定的なポイントです。また、公式サイトでも「本人確認サービス」を装った偽メールへの注意を強く呼びかけています。

【公式】セゾンカードを装った不審なメールやサイトにご注意ください

| | ■ 送信元ルート解析(Received情報)

Received: from ptcxxaws.cnsxjdwx.com (26.94.243.35.bc.googleusercontent.com [35.243.94.26])

【警告】Googleインフラを悪用した送信元

送信元IP **35.243.94.26** は、ip-sc.netの解析によりGoogle Cloud(日本・東京拠点)であることが特定されました。犯人は追跡を逃れるため、信頼性の高い国内クラウドを「踏み台」にしてメールを配信しています。公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

送信元IP: 35.243.94.26

ロケーション: 日本 (Japan / Tokyo)

ホスティング: Google Cloud (bc.googleusercontent.com)

⇒ このIPの詳細データをip-sc.netで確認

| | ■ リンク先フィッシングサイト解析(ip-sc.net根拠)

誘導先URL: https://gglygtyaqgsn●●●.top/jp(※伏字加工済み)

リンク先IP: 154.213.172.88

ロケーション: アメリカ合衆国 (United States / Los Angeles)

ホスティング: QuadraNet Enterprise

ドメイン取得: 2026-04-20(攻撃のわずか4日前に取得)

【解析コメント】

ip-sc.netの情報に忠実に、リンク先のサーバー拠点がアメリカ(QuadraNet)であることを確認しました。国内のカードサービスが、海外の格安ホスティングサービスでログイン画面を構築することはあり得ません。

⇒ このIPの詳細データをip-sc.netで表示

| | 詐欺サイトの実態(2枚目の画像) ロゴやUIは本物を精巧にコピーしていますが、拠点はアメリカにあります。絶対に入力しないでください。 | | まとめ:被害に遭う前に、情報の共有を 身近な人が騙される前に、この記事を家族のLINEグループなどで共有し、注意喚起をお願いします。Heartland-Labは今後も徹底的な解析で、詐欺被害の撲滅を目指します。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る