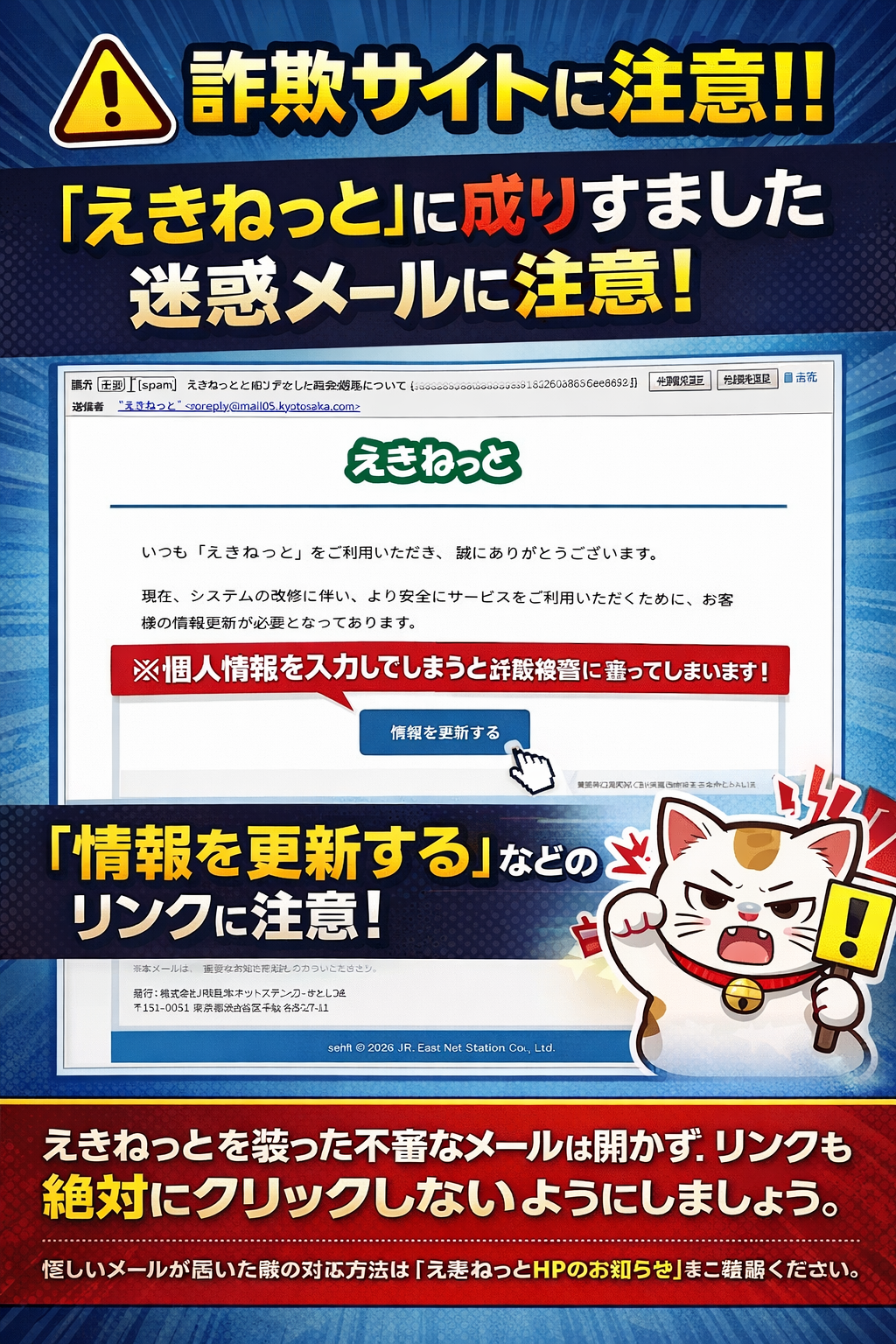

【実録】えきねっとを騙る詐欺メール「[spam] 【重要】えきねっとアカウントの自動退会処理について」の正体を暴く!公開・閲覧注意

1行目:JR東日本「えきねっと」のアカウント更新を装ったフィッシング詐欺

2行目:送信元ドメインが公式サイトとは無縁の「kyotosaka.com」で見抜く

3行目:リンク先でカード情報を絶対に入力せず、即削除してください!

| ▼ 最近のスパム動向:巧妙化する「自動退会」の罠 今回ご紹介するのは「えきねっと」を騙るメールですが、その前に最近のスパムの動向を解説します。現在は年度更新や連休を控え、会員情報の整理や「利用停止」をチラつかせて焦燥感を煽る手口が主流です。特に交通インフラ系は不特定多数が利用するため、攻撃者にとって効率的なターゲットとなっています。 【調査報告】最新の詐欺メール解析レポート ※メールの解析結果 ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ▼ メールの基本情報 | 件名 | [spam] 【重要】えきねっとアカウントの自動退会処理について (1f6e12fc68ad4b9a8fc3ee5f19864e85) | | 送信者 | “えきねっと” <noreply@mail05.kyotosaka.com> | | 受信日時 | 2026-04-20 13:30 | ▼ 送信者に関する詳細解析 送信元のアドレス「noreply@mail05.kyotosaka.com」に注目してください。えきねっとの運営元であるJR東日本のドメイン(eki-net.com)とは全く無関係な「kyotosaka.com」が使用されています。これは典型的ななりすましメールです。 ▼ メール本文の忠実な再現

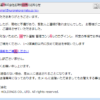

いつも「えきねっと」をご利用いただき、誠にありがとうございます。 現在、システムの改修に伴い、より安全にサービスをご利用いただくために、お客様の情報更新が必要となっております。 更新手続きを行うことで、サービスの利用を継続できますので、以下のボタンをクリックして情報を確認してください。 ご協力ありがとうございます。

これからも「えきねっと」をよろしくお願いいたします。

※このメールは「えきねっと」より自動配信されています。

返信いただきましても対応いたしかねますので、あらかじめご了承ください。

※本メールは、重要なお知らせとして配信されており、配信を希望されていないお客様にもお送りしております。発行:株式会社JR東日本ネットステーション

〒151-0051 東京都渋谷区千駄ヶ谷5-27-11 | | ssefh © 2026 JR East Net Station Co.,Ltd. | | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ▼ 犯行の目的と専門的見解 【犯人の目的】

最大の狙いは、あなたの「クレジットカード情報」と「えきねっとのログイン資格情報」を盗み取ることです。取得されたデータは、高額商品の不正購入や、ダークウェブでの売買に供されます。

【メールのデザイン】

公式ロゴを最上部に配置し、配色も公式サイトに近いブルーを使用しており、一見すると本物に見えます。しかし、住所などは記載されているものの、本来あるべき「問い合わせ電話番号」が意図的に省かれています。これは、不審に思ったユーザーが電話で確認するのを防ぐためです。 ▼ 危険なポイントと注意点 公式サイトを模倣していますが、宛名が「お客様」と汎用的であり、個別の氏名がありません。公式サイトでは、フィッシング被害防止のために注意喚起を行っています。

>> えきねっと公式サイトの注意喚起はこちら ▼ 送信元ヘッダー解析(Received) | Received情報 | from mail.cd35a31.pref.osaka.jp ([173.4.123.23]) | これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | 送信元ドメイン | mail05.kyotosaka.com (偽装の疑い) | | 送信元IPアドレス | 173.4.123.23

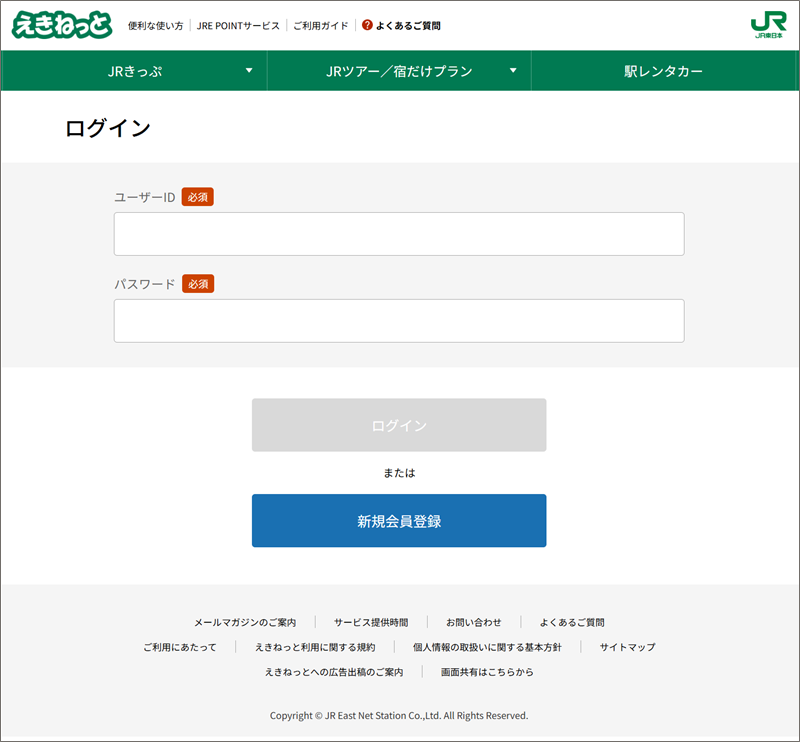

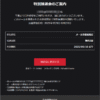

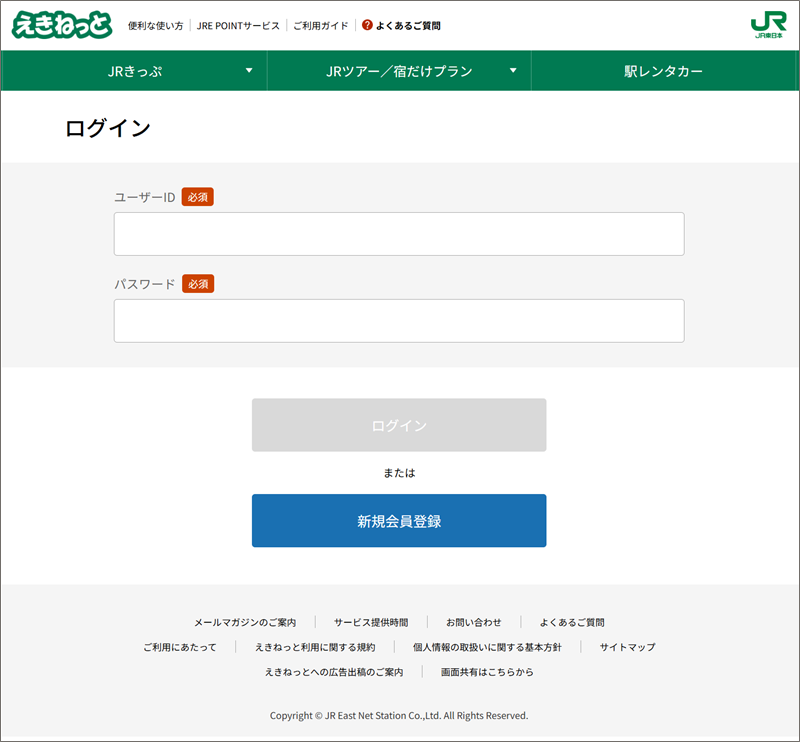

| | 送信元国名 | アメリカ合衆国 (United States) | | ホスティング会社 | Google Cloud (bc.googleusercontent.com) | Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。この匿名性の高いインフラの私物化こそが、現代のフィッシング詐欺の典型的な手口です。 >> [根拠データ] 送信元IP詳細解析(ip-sc.net) ▼ リンク先サイトの徹底解剖 ボタンに設定された誘導先は、本物そっくりのログインページですが、URLは全くの別物です。 | 誘導先URL | https://krzxc●●●●●.top/jp (伏字あり・無効化済) | | ブロック確認 | ウイルスバスター、Google Safe Browsingにてブロックを確認 | | サイトの状態 | 稼働中(フィッシングサイトとして稼働) | ▼ リンク先ドメイン・回線情報 | ドメイン登録日 | 2026-04-18 (犯行のわずか2日前に取得) | | リンク先IPアドレス | 103.14.22.158 | | 国名 | アメリカ | | ホスティング社 | Kwang Hwa Information (HK) | ※ドメイン登録日が極めて最近である理由は、通報によるサイト閉鎖を見越した「使い捨て」のドメインだからです。自分の元に届いたメールが、実は海外のここから来ているという事実に驚きを覚えます。 >> [根拠データ] リンク先IP詳細解析(ip-sc.net) ▼ 詐欺サイトの実例画像

※2枚目の画像:リンク先の偽ログインページ。非常に精巧に作られています。 ▼ サイト回線位置情報(Map) ▼ まとめ:犯行予告に騙されないために 今回の件は過去の「モバイルSuica」詐欺事例と手口が酷似しています。公式サイト以外での情報入力は絶対に避けてください。 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 >> えきねっと公式:最新の注意喚起情報を再確認する |