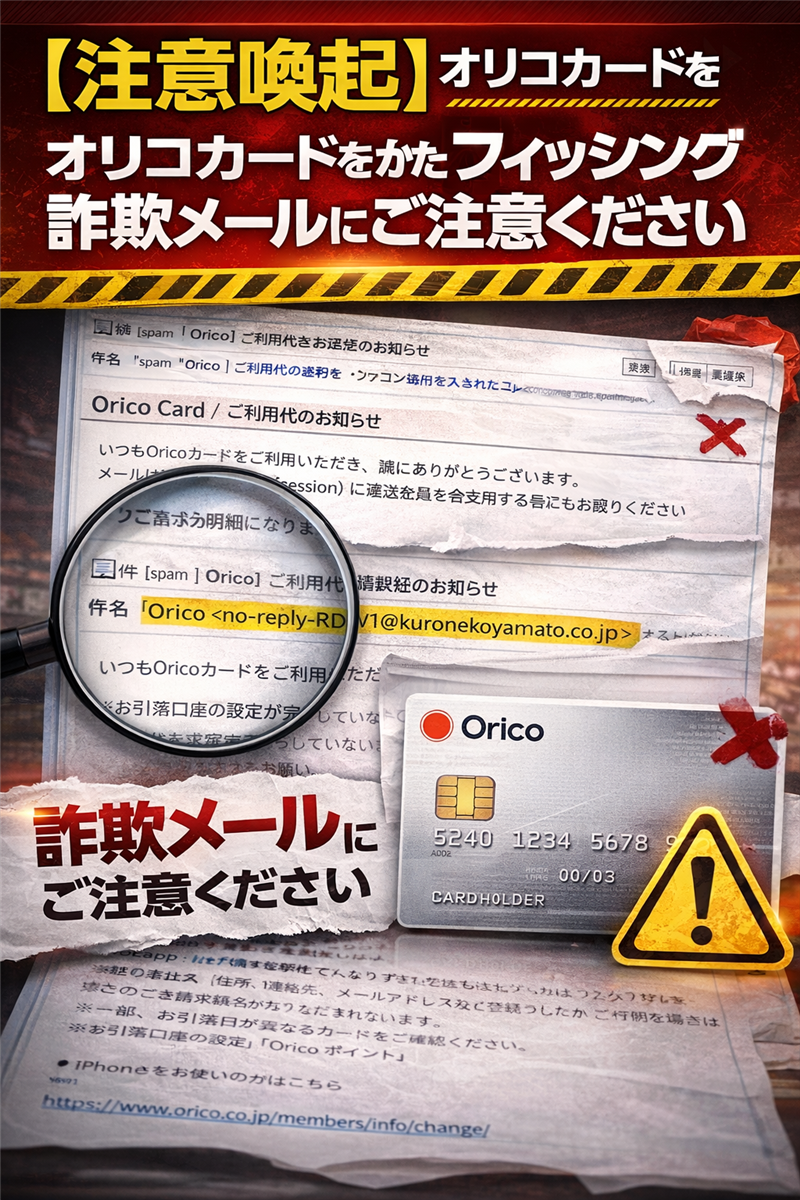

Orico Card / ご利用明細のお知らせいつもOricoカードをご利用いただき、誠にありがとうございます。本メールはWeb明細(e-Session)にご登録いただいているお客さまにお送りしております。5月の請求額が確定いたしました。お支払いについて ご利用カード:Orico Card(オリコカード) お支払日:2026年5月11日 口座残高のご確認・ご入金は、お支払日の前営業日までにお願いいたします。 ご利用明細は、アプリ「オリコモバイル」または会員専用サイト「Orico NET会員サービス」へログインいただきご確認ください。 ▼ご請求明細のご確認はこちら hXXps://www.orico.co.jp/membeXX/ ※メール作成時点での請求確定額になります。ご利用状況により再度請求額確定メールをお送りする場合がございます。 ※お引落口座の設定が完了していない場合は、月末頃に発送いたしますコンビニ払込用台紙でお支払いをお願いいたします。お引落口座の設定が完了したかご不明な場合はこちらよりご確認ください。 ※一部、お引落日が異なるカードがございます。 ポイントプログラム「Orico ポイント」 クレジット・デビット払いでたまるOricoポイントは毎月25日頃にデータが更新されます。 アプリまたは会員サイトにログインしてご確認ください。 (ポイントプログラムが付与されないカードもございます) ▼Oricoポイント確認はこちら hXXps://www.orico.co.jp/poiXX/ ▼ポイント利用可能店舗・使い方詳細 hXXps://www.orico.co.jp/point/shXX/ アプリ「オリコモバイル」でおトクに! オリコ公式アプリならご利用明細の確認やポイント確認はもちろん、会員限定クーポンやキャンペーン情報も配信中♪ ▼iPhoneをお使いの方はこちら hXXps://apps.apple.com/jp/app/id1234567890 ▼Androidをお使いの方はこちら hXXps://play.google.com/store/apps/details?id=jp.co.orico.mobile ▼メールマガジンのご登録(お得なキャンペーン情報をいち早くお届け) hXXps://www.orico.co.jp/mailmagaziXX/ お客さま情報の最新化について ご登録情報(氏名、住所、連絡先、メールアドレスなど)に変更がございましたら、Orico NET会員サービスよりお手続きをお願いいたします。 ≪住所変更手続きのお願い≫ お引越しなどで住所に変更が生じた際には、お早めに住所変更の届出をお願いいたします。お届けがない場合、重要書類が届かない恐れがございますのでご注意ください。 ▼カード登録内容照会・変更 hXXps://www.orico.co.jp/members/info/chanXX/ ▼メールアドレスの変更 hXXps://www.orico.co.jp/members/emXX/ ■Orico NET会員サービスID・パスワードをお忘れの方 hXXps://www.orico.co.jp/members/passwoXX/ ■お問い合わせ先 hXXps://www.orico.co.jp/suppoXX/ 発行者 オリエントコーポレーション (Orico) 〒102-0072 東京都千代田区飯田橋2-18-2 |