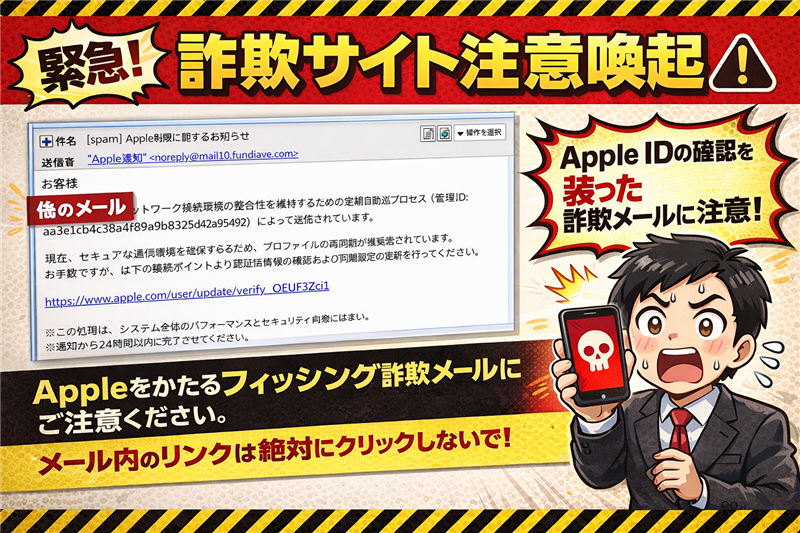

【公開】「Apple制限に関するお知らせ」は真っ赤な偽物!驚愕の詐欺手口を徹底解剖

【実録】「[spam] Apple制限に関するお知らせ」を公開!偽装メールの裏側に潜む海外サーバーの正体を暴く【閲覧注意】

今回ご紹介するのは「Apple」を騙るメールですが、その前に最近のスパムの動向を解説します。

最近のフィッシング詐欺は、かつての「片言の日本語」から脱却し、システム通知やネットワークエラーを装う「技術的専門用語」を多用する傾向にあります。特に「セキュリティの再同期」や「整合性の維持」といった言葉でユーザーを焦らせ、正常な判断力を奪う手口が急増しています。

何を装ったメールか?:Appleのシステム管理センターを装ったプロファイル更新通知

どこで見分けるか?:送信元ドメイン(https://www.google.com/search?q=fundiave.com)がAppleと無関係で、末尾に不自然な文字列がある

どう対処すべきか?:リンクは絶対に踏まず、そのままゴミ箱へ捨ててください!

| 目次 ■ 【調査報告】最新の詐欺メール解析レポート

|

▼ 偽装メールの受信ステータス

| 件名 | [spam] Apple制限に関するお知らせ |

| 件名の見出し | 【警告】サーバー側で既に「spam(迷惑メール)」として検知されています。これは送信ドメイン認証の失敗や、過去の通報データに基づいて自動付与されたものです。 |

| 送信者 | “Apple通知” <noreply@mail10.https://www.google.com/search?q=fundiave.com> |

| 受信日時 | 2026-04-19 12:39 |

▼ 犯行声明(メール本文の再現)

| お客様 本メールは、ネットワーク接続環境の整合性を維持するための定期自動巡回プロセス(管理ID: aa3e1cb438a4f8a9bb8325d42a95492)によって送信されています。 現在、セキュアな通信環境を確保するため、プロファイルの再同期が推奨されています。 お手数ですが、以下の接続ポイントより認証情報の確認および同期設定の更新を行ってください https://www.apple.com/user/up●●●/ver●●●_OEUF3Zci1 ※この処理は、システム全体のパフォーマンスとセキュリティ向上のために実施されます。 ※通知から24時間以内に完了させてください。 送信元:システム管理センター レポート参照番号:97bc592b GkMuwnU8tT3UmVQtnwF2EcvkbKtPadUPW3nB7Mc3Gqr1V6eUiL |

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

▼ 専門家による「毒物」解析

| 【犯人の目的】 このメールの目的は、Apple IDのログイン情報(メールアドレス・パスワード)およびクレジットカード情報の窃取です。「プロファイルの再同期」というもっともらしい理由をつけ、偽のログイン画面(フィッシングサイト)へ誘導しようとしています。 【異常な点】 本文末尾にある無意味なアルファベット(GkMuwn…)は、スパムフィルターの検知を回避するために挿入されるランダム文字列です。正規のAppleからの通知にこのような「ゴミデータ」が混入することは絶対にありません。また、送信元のアドレスがApple公式の「apple.com」ではなく「https://www.google.com/search?q=fundiave.com」という全く無関係なドメインである点も決定的な証拠です。 |

▼ 偽装の証拠:送信元ヘッダー解析

| Received | from mail.4674481.yamanashi.jp ([190.181.228.54]) |

| 解析結果 | これは送信に利用した情報であり、カッコ内のIPアドレス「190.181.228.54」は信頼できる送信者情報です。日本の山梨県を装ったドメイン名を使用していますが、IPアドレスの実態は全く異なります。 |

▼ 発信基地の正体(メール回線関連情報)

| 「自分の元に届いたメールが、実は海外のここから来ている」 解析の結果、このメールは南米パラグアイの回線を経由して送りつけられています。日本国内の組織を装いながら、地球の裏側から送信している矛盾こそが詐欺の証拠です。

|

▼ 罠サイトの技術検証(詐欺サイト情報)

| 誘導URL | https://ixuan●●an.com/mcodtdpw(※リンク無効化・伏字あり) |

| 判定 | Google Safe Browsing / ウイルスバスターにより「危険」としてブロック済み |

| サイトの現状 | アクセス拒否:リクエストがブロックされました。後ほどお試しください。 |

▼ 詐欺サイトの潜伏先(サイト回線関連情報)

犯人は自分のPCから直接サイトを公開せず、Cloudflareという巨大なネットワークインフラを「隠れ蓑」として悪用しています。URLの「ixuanqian」という文字列はAppleとは一切関係がなく、中国系の名称を流用した安価なドメインであると判断できます。 |

▼ 詐欺サイトの画像(記録)

現在はセキュリティフィルターにより「アクセス拒否」の画面が表示され、攻撃が遮断されています。

▼ まとめ・身を守るための鉄則

| 今回のメールは、過去に流行した「Amazonプライム更新詐欺」と構成が酷似しています。使い回しのテンプレートに「Apple」の文字を当てはめただけの手抜きな犯行です。 Apple公式サイトでも、こうしたフィッシングメールに対する注意喚起が常に行われています。心当たりのない通知は、公式アプリや直接ブックマークした公式サイトから確認する癖をつけましょう。 ≫ Apple公式:フィッシングメール、偽のサポート電話、その他の詐欺を避ける 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。 |