【閲覧注意】au PAYを騙る偽メールの全貌と「海外拠点」の特定

最近のスパム動向と解析の背景

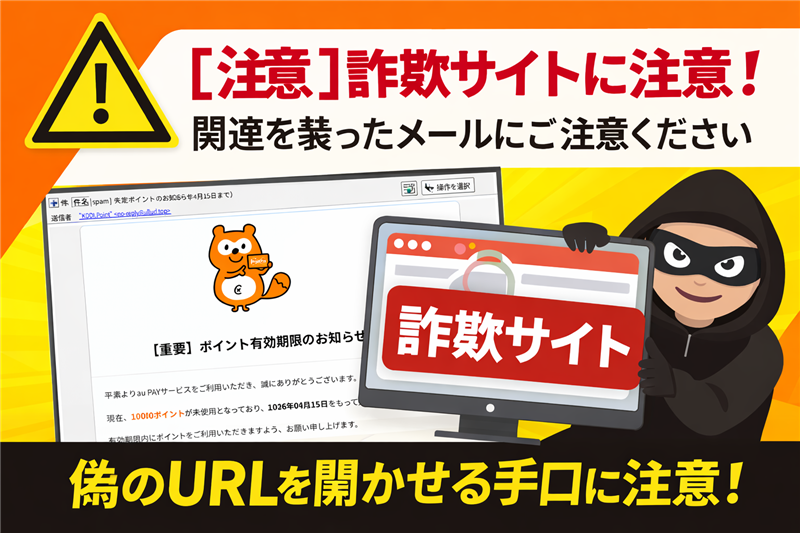

今回ご紹介するのは「au PAY」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年4月現在、新年度の慌ただしさに乗じた「ポイント失効」や「未払い料金の請求」を装ったフィッシング詐欺が激増しています。特に今回のように、受信から24時間以内に失効すると見せかける手法は、ユーザーに冷静な「ドメイン確認」をさせないための心理的トラップです。昨今では、AIを用いた自然な日本語での攻撃が増えており、視覚的な違和感だけでは防げないフェーズに突入しています。

1. 何を装ったメールか?:KDDI (au PAY) のポイント失効を騙る緊急通知 2. どこで見分けるか?:送信元ドメイン「.top」および海外IP 108.174.199.121 3. どう対処すべきか?:リンクは踏まずに即削除。公式アプリから状況を確認! 【調査報告】最新の詐欺メール解析レポート:メールの基本構造 | 件名 | [spam] 失効予定ポイントのお知らせ(2026年4月15日まで) | | 件名の見出し | 件名に「[spam]」が含まれています。これはサーバーの迷惑メールフィルタが「配信元の評判(レピュテーション)」が著しく低いと判断し、強制的に付与した警告タグです。 | | 送信者 | “KDDI.Point” <no-reply@ullud.top> | | 受信日時 | 2026-04-14 09:18 | ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | メール本文の完全再現とビジュアル解析  ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【重要】ポイント有効期限のお知らせ

平素よりau PAYサービスをご利用いただき、誠にありがとうございます。現在、 10000ポイントが未使用となっており、 2026年04月15日をもって失効予定です。有効期限内にポイントをご利用いただきますよう、お願い申し上げます。 ※有効期限を過ぎたポイントは失効し、以後ご利用いただけませんのでご注意ください。 |

au PAYお客様サポート

0120-907-866(通話料無料)

受付時間:9:00~20:00【専門家による検証】 記載されている電話番号は、実在する本物のau PAYサポートデスクです。このように、一部に正しい情報を混ぜることで、Google検索等で番号を確かめたユーザーを「本物だ」と誤認させる極めて悪質な手法です。 | 専門家によるデザイン・目的の徹底解説

【犯人の目的】

犯人の目的は、au IDのログイン情報(ID・パスワード)および、その後に表示されるクレジットカード情報の抜き取りです。盗まれたポイントは即座にデジタルコードや金券類に換えられ、換金されます。

【メールデザインの罠】

このメールは、一見すると公式サイトの通知に見えますが、技術的に見ると「量産型スパム」の典型例です。「本文の背景が白で末尾数行が水色(または薄いグレー)の背景」という構成は、現在世界中で使い回されている詐欺メール専用のテンプレートです。また、もしロゴ画像が添付ファイル扱いになっている場合は、外部サーバーからの画像読み込みによるウイルスバスター等の検知を回避するための工作です。

Received (送信元経路情報):

from mail1.ullud.top (hwsrv-1323173.hostwindsdns.com [108.174.199.121])

※これは送信に利用された生の情報であり、カッコ内のIPアドレスは偽装不可能な「信頼できる送信者情報」です。

| 送信元ドメイン | mail1.ullud.top | | 送信元IPアドレス | 108.174.199.121

| | ホスト名 | hwsrv-1323173.hostwindsdns.com (Hostwinds) | | 送信元国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-03-25 (犯行開始の約20日前に取得) | | )

メール回線関連情報の詳細(ヘッダー解析のエンタメ化)

「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚愕される方も多いでしょう。解析の結果、このメールは日本国内からではなく、アメリカのホスティングサービス「Hostwinds」のサーバーを経由して届いています。公式サイトが、わざわざ海外の格安レンタルサーバーを中継して重要なポイント通知を送ることは論理的にあり得ません。

≫ 本レポートの根拠データ:送信元IP(108.174.199.121)の解析詳細を表示

【警告】リンク先ドメイン(詐欺サイト)の正体

リンクが付けられている箇所: 「ポイントを使う」ボタン内

リンク先URL: [https://axillimited.com/𝙖𝙪-𝙥𝙖𝙮/𝙥𝙤𝙣𝙩𝙖/𝙡𝙤𝙜𝙞𝙣/](https://axillimited.com/𝙖𝙪-𝙥𝙖𝙮/𝙥𝙤𝙣𝙩𝙖/𝙡𝙤𝙜𝙞𝙣/)*****

※安全のため一部を伏せ字にしており、直接リンクしないよう加工しています。

| リンク先IPアドレス | 104.21.72.196

| | ホスト名 | axillimited.com (Cloudflare経由) | | サーバー設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-04-01 (犯行のわずか14日前に取得) | 【危険判断のポイント】 ドメインの登録日が「2026年4月1日」と極めて新しいことが分かります。正規の金融・決済サービスが、わずか2週間前に取得されたドメインで運用されることは絶対にありません。これは、通報されてサイトが閉鎖されることを見越した「使い捨てドメイン」の典型です。 | サイト回線関連情報と現在の稼働状況

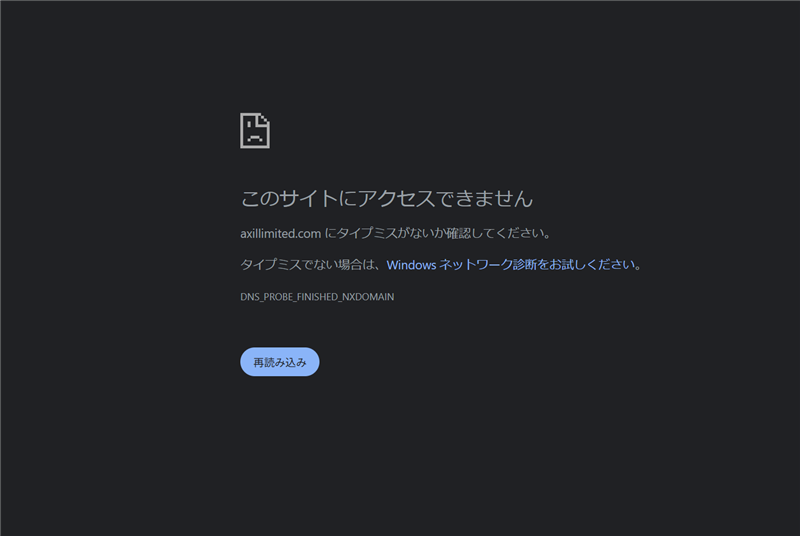

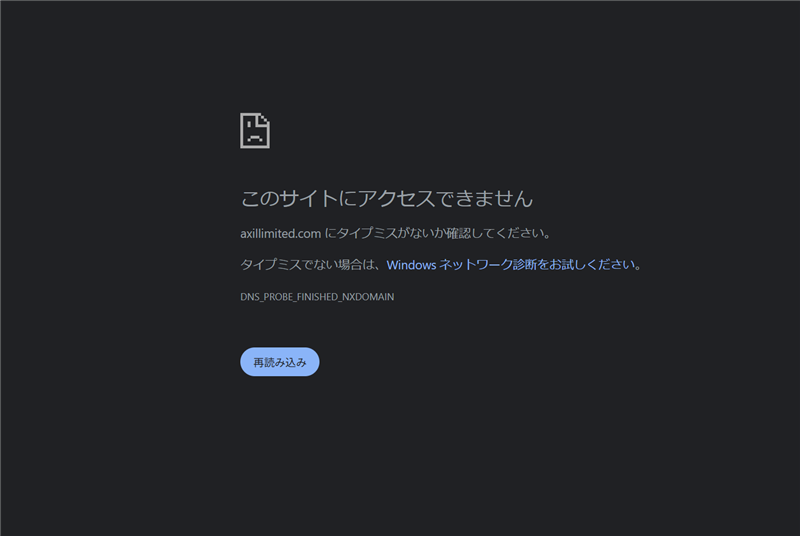

Google Safe Browsingや各セキュリティソフトによるブロックが進んでおり、現在は以下の画像のようなエラーページが表示される状態です。

現在、リンク先は「このサイトにアクセスできません」と表示されますが、これはサーバーが一時的にダウンしているか、DNSレベルでブロックされているためです。しかし、犯人は同一の構成で別のURLを生成し、今この瞬間も新たな攻撃を開始している可能性があります。

≫ 本レポートの根拠データ:詐欺サイトIP(104.21.72.196)の解析詳細を表示

まとめ:被害を未然に防ぐために

今回の「au PAY」を騙るメールは、過去の事例と比較しても「ポイント失効」という煽りが非常に強く、年度初めというタイミングも相まって非常に危険です。

【注意点と対処法】

1. 送信元アドレスのドメインが公式サイト(kddi.com等)か必ず確認する。

2. 宛名が「お客様」など抽象的な場合は、あなたの情報を知らない犯人からの無差別送信です。

3. 不審なメールのリンクは絶対にクリックせず、ブックマークしている公式サイトや公式アプリからログインしてください。

【公式】KDDI:フィッシング詐欺に対する注意喚起ページはこちら

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |