【重要】新しいデバイスからのログイン通知 解析レポート

【調査報告】[spam] 【重要】新しいデバイスからのログイン通知 解析レポート

技術解析担当による詳細エビデンス・ドキュメント | ■ 最近のスパム動向

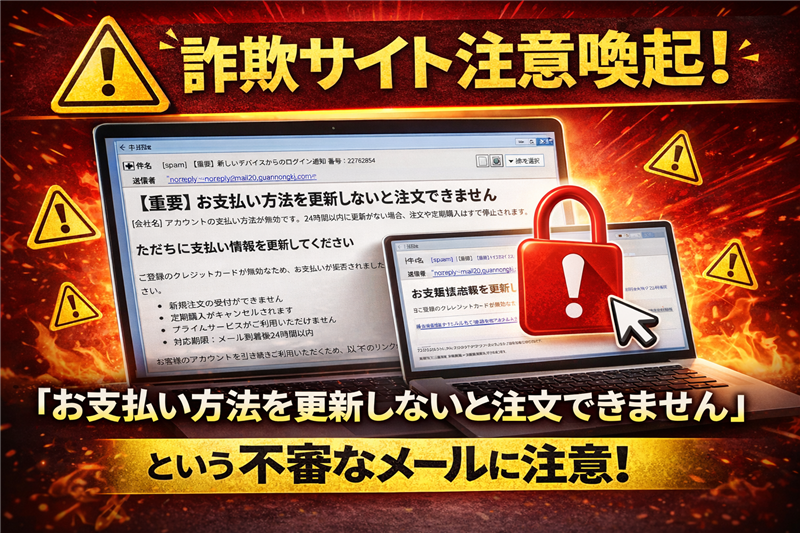

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、新生活や年度初めの慌ただしさに乗じ、「アカウントの凍結」や「支払い情報の不備」を口実にして偽サイトへ誘導する手口が多発しています。特に、夜間や休日など、公式のサポートに確認しづらい時間帯を狙って送信される傾向があります。 | ■ 詐欺メール受信データ

| 件名: | [spam] 【重要】新しいデバイスからのログイン通知 番号:22762854 | | 見出しの[spam]: | サーバーのセキュリティフィルターが、送信元の信頼性や過去の通報データに基づき、自動的に「迷惑メール」としてマーキングしたことを示しています。 | | 送信者: | “noreply” <noreply@mail20.guannongkj.com> | | 受信日時: | 2026-04-12 15:57 | 【送信者に関する分析】

送信元ドメイン「guannongkj.com」はAmazonとは無関係な第三者のドメインです。正規の通知がこのような無関係な文字列のサーバーから送られることは絶対にありません。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【重要】 お支払い方法を更新しないと注文できません

{会社名} アカウントの支払い方法が無効です。 24時間以内に更新がない場合、注文や定期購入はすべて停止されます。

ただちに支払い情報を更新してください

ご登録のクレジットカードが無効なため、お支払いが拒否されました。有効なカードを登録するか、情報を修正してください。 ● 新規注文の受付ができません

● 定期購入がキャンセルされます

● プライムサービスがご利用いただけません

● 対応期限:メール到着後24時間以内 お客様のアカウントを引き続きご利用いただくために、以下のリンクから更新を完了させてください。 今すぐ更新して注文できるようにする ※本メールはお支払いに関する最終通知です。

※24時間を経過するとアカウントが制限されます。

ご不明点はカスタマーサービスへ。 © 2025 Amazon Japan, Inc. All Rights Reserved.

Amazon Japan G.K.

〒153-0064 東京都目黒区下目黒1-8-1 アルコタワー(※注:画像内の住所は三田ですが、実際の公式所在地とは異なります)

| ■ セキュリティ・アナリティクス

【犯人の目的】

このメールの目的は、受信者を「支払い情報の不備」で動揺させ、偽のログイン画面を通じてクレジットカード情報(番号、有効期限、セキュリティコード)を盗み取ることです。 【メールデザイン・おかしな点】

デザインはモノトーンで非常に事務的です。注目すべきは、冒頭の宛名が「{会社名}」というテンプレート変数のままになっている点です。これは不特定多数にバラまいている証拠であり、個別の顧客を大切にする正規企業の対応としてはあり得ません。署名の住所についても、公式の「下目黒」ではなく「三田」と記載されており、細部の詰めが甘い偽物であると強く断言できます。 【危険なポイント】

送信元アドレスが公式(@amazon.co.jp)ではなく、全く関係のない「guannongkj.com」です。本物のメールと見比べれば、ドメインの不自然さは一目瞭然です。 | ■ 送信元(Received)回線解析レポート

Received: from mail20.guannongkj.com (23.187.16.34.bc.googleusercontent.com [34.16.187.23]) このIPアドレスは信頼できる送信者情報です。「bc.googleusercontent.com」が含まれていることから、犯人がGoogle Cloudを利用して送信していることが分かります。 | 送信元ドメイン: | mail20.guannongkj.com(偽装なし、このドメインから直接送信) | | 送信元IPアドレス: | 34.16.187.23(送信者が利用したIPアドレス) | | ホスティング: | Google Cloud(送信者が利用したホスト) | | 設置国: | United States (米国) | | ドメイン登録日: | 2026-03-20(攻撃用に取得されたばかりの新しいドメインです) | ▼ 回線関連情報解析ページ

https://ip-sc.net/ja/r/34.16.187.23 | ■ 誘導先(フィッシングサイト)詳細解析

リンク箇所:本文中「今すぐ更新して注文できるようにする」

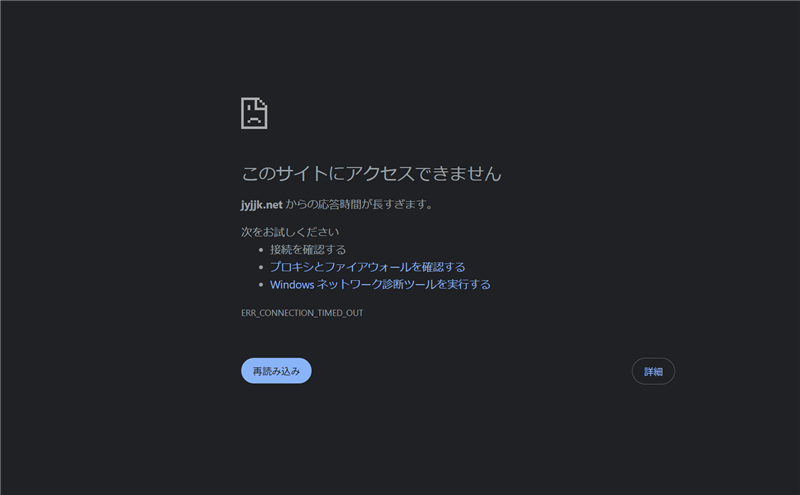

リンク先URL:https://jyjjk.net/lH●●●●gd.ac.jp(※伏せ字加工済み) 現時点では主要なセキュリティ機関によるブロックは確認されませんでしたが、サイトは既に閉鎖されたか、攻撃者がアクセスを制限しているため以下の状態になっています。 【詐欺サイトの現在の状態】

解析結果:jyjjk.net からの応答時間が長すぎます(ERR_CONNECTION_TIMED_OUT) | リンク先ドメイン: | jyjjk.net | | IPアドレス: | 154.212.169.172 | | ホスティング: | Kwan Tung (Hong Kong) Technology Limited | | 設置国: | Hong Kong (香港) | | ドメイン登録日: | 2026-04-10(取得からわずか2日後の攻撃です。足がつくのを防ぐための短命ドメインです) | ▼ サイト回線関連情報照会

https://ip-sc.net/ja/r/154.212.169.172

Whoisドメイン情報詳細 | ■ 調査まとめと推奨対応

今回のメールは、Amazonを装いつつ、ドメイン取得からわずか数日で攻撃を開始し、通報される前にサイトを隠滅させる典型的なヒット・アンド・アウェイ手法です。過去の事例と比較しても、インフラにGoogle Cloudを悪用するなど、検出回避に一定の工夫が見られます。 【注意点と対処法】

宛名が空欄や「{会社名}」となっているメールは100%詐欺です。Amazon公式は必ず登録された氏名を記載します。不審に思ったら、メールのリンクは踏まず、必ず以下の公式サイトから直接ログインして確認してください。 Amazon.co.jp 公式:フィッシングに関するヘルプ | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る