新しいコンピューターからアクセス詐欺メール解析報告

【調査報告】最新の詐欺メール解析レポート

Technical Analysis Report: Phishing Infrastructure |

■ 最近のスパム動向

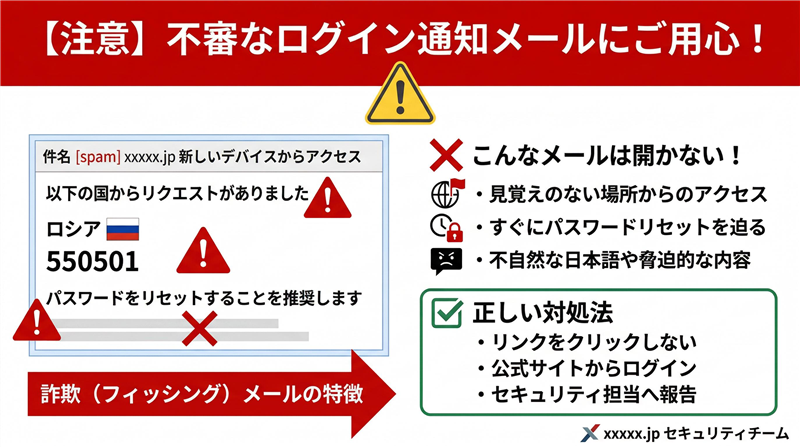

今回ご紹介するのは「xxxxx.jp」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、ロシアなどの特定地域からの不正アクセスを装い、ユーザーの焦りを誘う「アラート型」のフィッシング詐欺が再燃しています。特に「正しいパスワードが入力された」と断定することで、実際には漏洩していなくても「早く対処しなければ」と思わせる心理的トラップが非常に巧妙化しています。 | ▼ メール基本データ | 件名 | [spam] xxxx.jp アカウント:新しいコンピューターからアクセス | | 件名の見出し | [spam]判定(迷惑メール検知) | | 送信者 | xxxxx@xxxx.jp(受信者アドレスの盗用) | | 受信日時 | 2026-04-09 15:39 | | ▼ 送信者に関する情報

送信者が「xxxxx@xxxx.jp」となっており、受信者のドメインをそのまま騙っています。これは「自己送信」に見せかけることで、セキュリティフィルターの目を盗み、かつ受信者に「自分のアカウントが完全に乗っ取られている」と誤認させるための悪質な偽装です。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | [+]件名 [spam] xxxx.jp アカウント:新しいコンピューターからアクセス | 操作を選択 ▼ | | 送信者 xxxxx@xxxx.jp | こんにちは、

新しいデバイスからサインインしようとしているようです。

サインインするには xxxxx.jp コードが必要です。

以下の国からリクエストがありました。 ロシア

550501 あなたでなかったら

このメールは、誰かがあなたの xxxxx.jp アカウントにログインしようとしたために送信されました。

ログイン試行時には、正しいアカウント名とパスワードが使用されました。 アカウントにログインしようとしていない場合は、 xxxxx@xxxx.jp のパスワードをリセットする ことをお勧めします。 アカウントにアクセスするには、このメールに記載されているアクセスコードが必要です。このコードを他人に教えないでください。 あなたはロシアの居住者ではないのですか? 上記に記載されているログイン場所に見覚えがない場合は、偽の xxxxx.jp ウェブサイトにアクセスしようとしている可能性があります。 続行する前に、現在地を確認してください。 心から、

: xxxxx.jp チーム | ▼ メールの目的及び感想

【犯人の目的】

「ロシアからの不正ログイン」という緊急事態を捏造し、偽のパスワードリセット画面へ誘導。そこで入力されたID、パスワード、およびクレジットカード情報などの個人情報を盗み出すことが目的です。 【専門的解説】

デザインはあえてシンプルに構成されており、大手IT企業のシステム通知を完璧に模倣しています。「正しいパスワードが使用されました」という文言は非常に強力な脅しであり、おかしな点としては、特定のデバイス名も出さずに「ロシア」という国名だけで断定している点、およびリンク先が公式ドメインではない点が挙げられます。 | ▼ 危険なポイントと注意点

送信者のメールアドレスが本物と完全に一致して見える場合でも、後述する「Received」ヘッダーを確認すれば、全く無関係なサーバーから送られていることがわかります。また、通知メール内に「ロシアの居住者ではないのですか?」といった問いかけがあるのも、公式の通知としては不自然で感情に訴えかける表現です。 | ▼ Received: 解析レポート(送信元情報)

※カッコ内のIPアドレスは、送信に使用された信頼できる物理的な送信者情報です。 | Received | from host226.advance.com.ar (unknown [116.90.98.54]) | | 送信元IPアドレス | 116.90.98.54 | | 送信元ドメイン | host226.advance.com.ar | | ホスティング | Telefonica de Argentina (Advance) | | 国名 | アルゼンチン (Argentina) | | ドメイン登録日 | 1997-07-25 (ISP管理ドメイン) | 【メール回線関連情報】

送信元のIPアドレスはアルゼンチンの一般利用者向け回線であり、日本の組織である「xxxxx.jp」がここから公式通知を送ることは物理的にあり得ません。送信元が完全に偽装されている証拠です。

≫ https://ip-sc.net/ja/r/116.90.98.54 (詳細解析データ) | ▼ リンク関連とサイト解析 | リンク箇所 | 「パスワードをリセットする」「ウェブサイトにアクセス~」 | | リンク先URL | h**ps://ceyeresow.z1.web.core.windows.net/2fuxr2llcw6n.html (※伏字・無効化) | | ブロック状態 | Google/ウイルスバスターにて「詐欺サイト」としてブロック | | 稼働状況 | 稼働中(サポート詐欺・フィッシングページ) | ■ リンク先ドメイン WHOIS / ネットワーク情報 | リンクドメイン | windows.net (Azure Static Web Apps) | | IPアドレス | 13.107.246.40 | | ホスト名 | ceyeresow.z1.web.core.windows.net | | ホスティング | Microsoft Corporation | | 設置国 | 米国 (United States) | | 登録日 | 1995-12-07 (親ドメイン。サブドメインは即時生成) | 【サイト回線関連情報】

URLが「windows.net」となっているのは、Microsoftのクラウド機能を悪用しているためです。正規ドメインの権威を借りることで、セキュリティチェックを回避しようとしています。取得日が最近であるサブドメインを利用するのは、通報による閉鎖を見越した「使い捨て」の運用であるためです。

≫ https://ip-sc.net/ja/r/13.107.246.40 (詳細解析データ) | ▼ 詐欺サイトの正体(リンク先の画像)

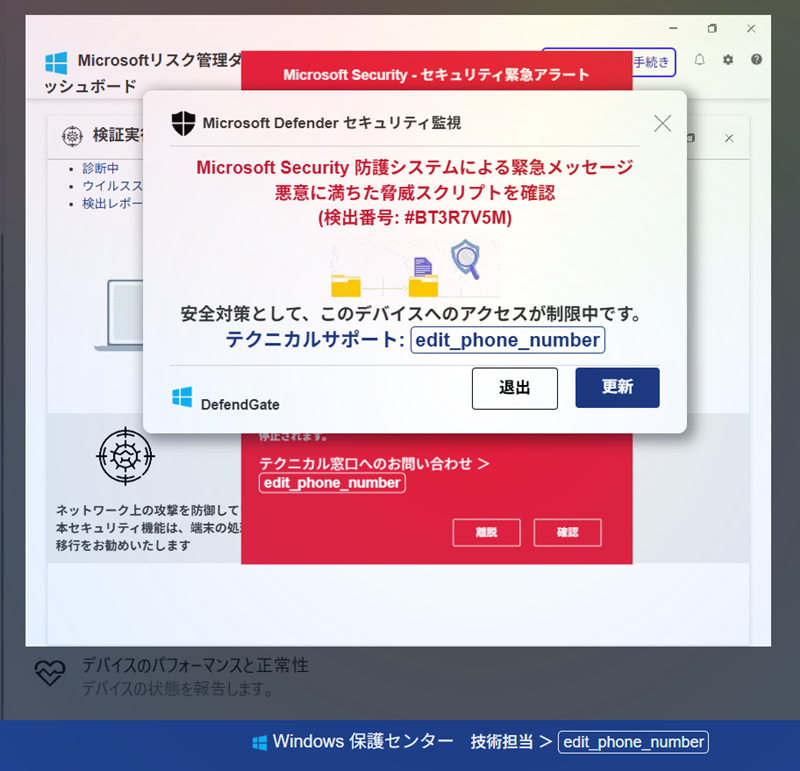

誘導先は、アップロードされた画像にあるような「偽のセキュリティ警告」ページです。Microsoft Defenderを装い「悪意に満ちた脅威スクリプトを確認」と表示されますが、これは真っ赤な嘘です。画面にある電話番号「edit_phone_number」などは公式のものではありません。正規のセキュリティ警告で電話をかけるよう促すことは絶対にありません。これはサポート詐欺の典型的な手口です。 | ■ まとめ・対処法

今回のケースは、過去の事例と比較しても「正しいパスワードが使われた」という非常に強い虚偽の警告を含んでいる点が特徴です。このようなメールが届いても、決してリンクは踏まず、公式の窓口から確認を行ってください。公式サイトでも同様の偽メールに対する注意喚起が行われています。 | |