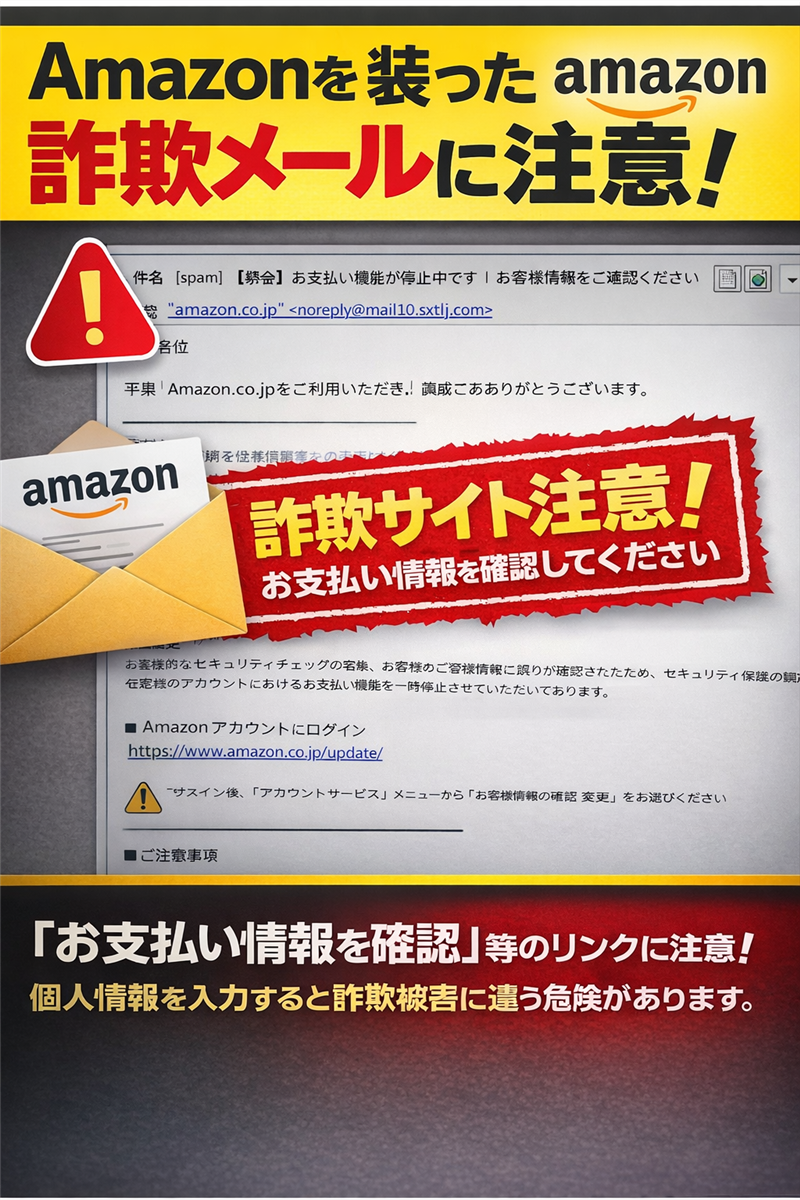

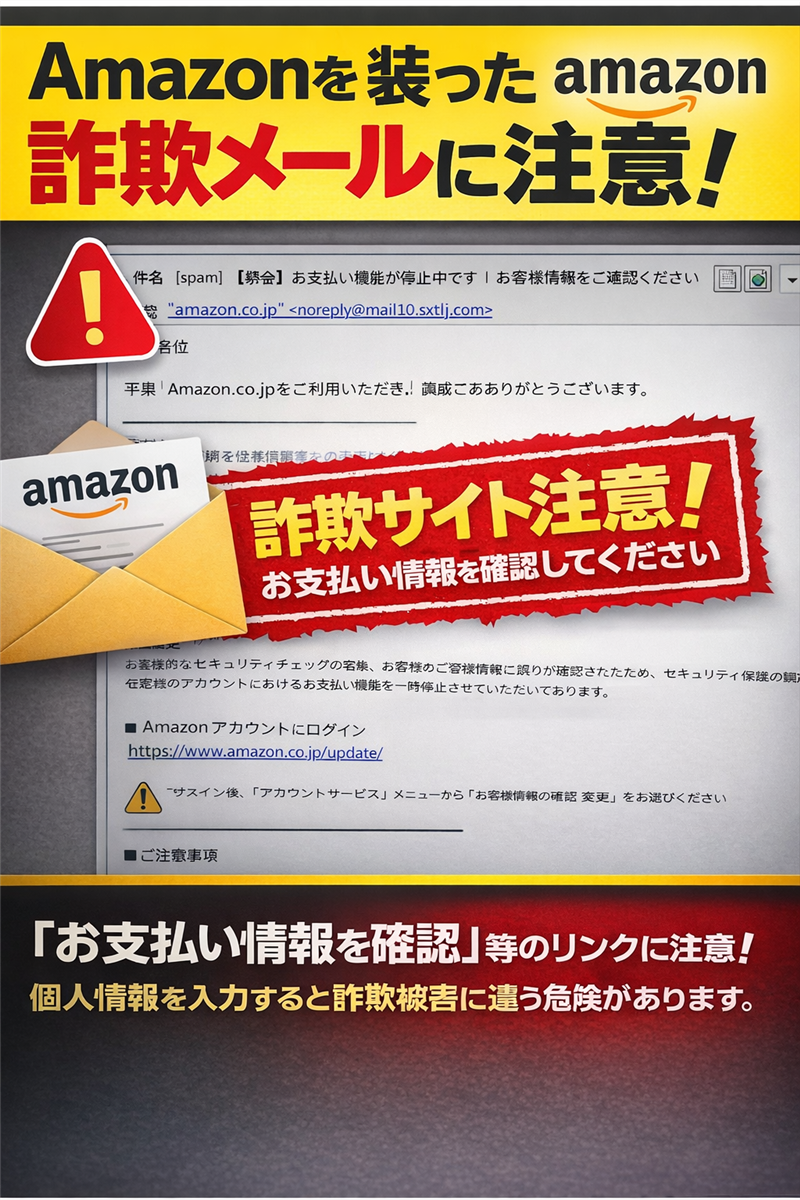

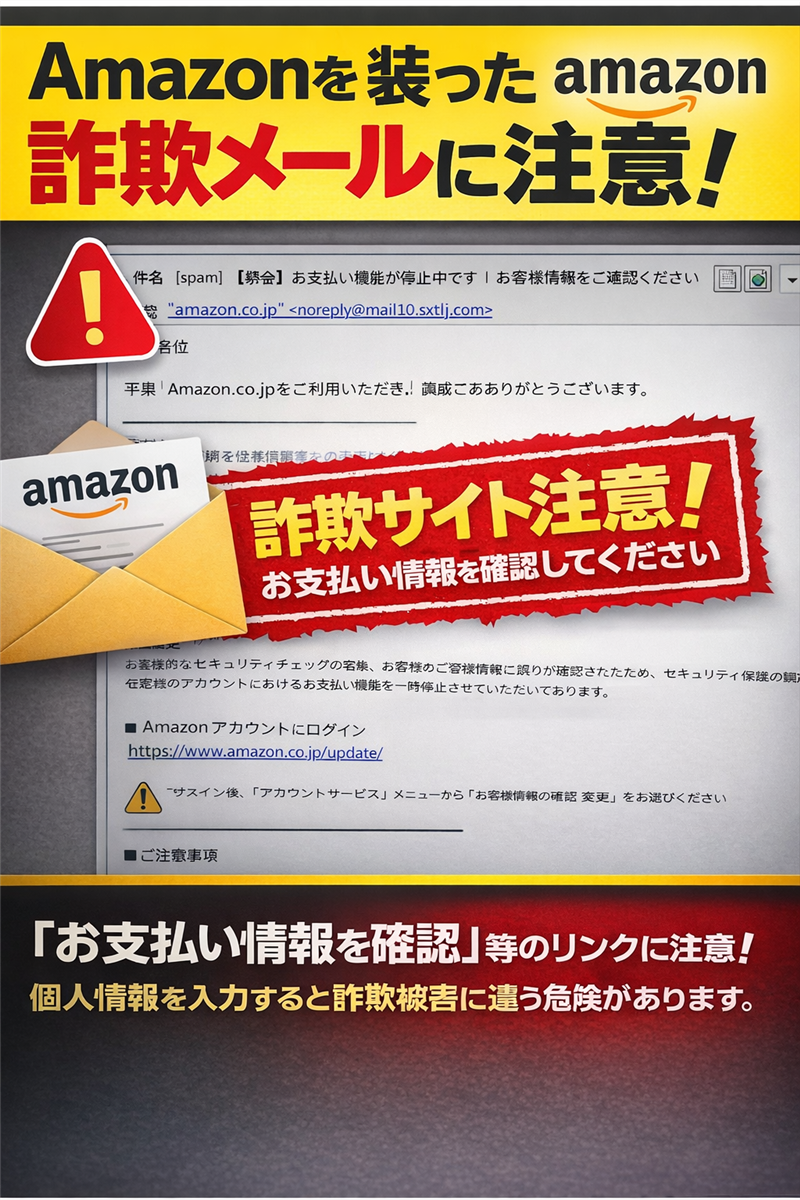

【Amazon詐欺解析】「お支払い機能が停止中です」メールの送信元IPとドメイン調査

【調査報告】最新の詐欺メール解析レポート 今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年4月現在、新生活の開始や年度初めの事務手続きが重なる時期を狙い、ECサイトや金融機関を装った「アカウント更新」や「支払い不可」を通知するフィッシング詐欺が急増しています。特にAmazonを騙る手口は巧妙化しており、本レポートで解析するように、正規ドメインに近い表示名や、動的に生成されたランダムな文字列を挿入することで、セキュリティフィルタを回避しようとする傾向が強く見られます。 | ■ メールの基本属性 | 件名 | [spam] 【要対応】お支払い機能が停止中です|お客様情報をご確認ください | | 件名の見出し | 「[spam]」が付与されている理由は、サーバー側の判定エンジンが送信ドメイン認証(SPF/DKIM)の失敗やブラックリスト照合により、このメールを明確な「悪意あるコンテンツ」と判定したためです。 | | 送信者 | “amazon.co.jp” <noreply@mail10.sxtnj.com> | | 受信日時 | 2026年04月07日 09:04 | ■ 送信者に関する詳細解析 | 表示名は「amazon.co.jp」を装っていますが、実際のドメイン「sxtnj.com」はAmazonとは無関係です。これは「表示名の偽装」による典型的ななりすましです。 | ■ メール本文の再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客様各位平素よりAmazon.co.jpをご利用いただき、誠にありがとうございます。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■ お支払い機能の一時停止について

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

当社の定期的なセキュリティチェックの結果、お客様のご登録情報に誤りが確認されたため、セキュリティ保護の観点から、お客様のアカウントにおけるお支払い機能を一時停止させていただいております。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■ 現在ご利用いただけない機能

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

商品のご注文および決済

お支払い方法の変更

ギフト券のご購入

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■ お支払い機能の再開方法

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

お支払い機能を再開するには、お客様情報のご確認と更新が必要です。 下記リンクよりログイン後、画面の案内に従ってお客様情報をご確認いただき、誤りがある場合は正しい情報にご更新ください。 ▼ Amazonアカウントにログイン

https://www.am●zon.co.jp/u●●ate/ ※ログイン後、「アカウントサービス」メニューから「お客様情報の確認 変更」をお選びください

※情報更新後、お支払い機能は自動的に再開されます(反映まで約30分程度かかります)

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■ ご注意事項

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

お客様情報の更新が確認できない場合、引き続きお支払い機能をご利用いただけません

本メールは送信専用のため、ご返信いただいてもお答えできません

ご不明な点は、Amazonカスタマーサービスまでお問い合わせください Amazonカスタマーサービス

https://www.am●zon.co.jp/ qdbSTsXp | ■ メールの目的及び感想

【犯人の目的】

受信者を偽のログインページへ誘導し、Amazonログイン情報(ID・パスワード)およびクレジットカード情報を窃取することです。

【専門的解説】

本文は罫線を多用し、非常に整った印象を与えますが、末尾にある「qdbSTsXp」というランダム文字列は、アンチスパムの検知を回避するための「シグネチャ偽装」です。また、宛名が個別氏名ではなく「お客様各位」となっている点は、不特定多数にバラまかれている証拠であり、公式サイトの仕様と異なります。

| ■ 送信元回線関連情報 | Received(送信元情報) | from mail10.sxtnj.com (mail10.sxtnj.com [34.146.226.229]) | | ※カッコ内のIPアドレス 34.146.226.229 は、実際にメールを送出したサーバーの「生の送信者情報」であり、改ざん不能な解析の根拠データです。 | | IPアドレス | 34.146.226.229 | | ホスト名 | bc.googleusercontent.com (Google Cloud Platform) | | 国名 | 日本 (Japan) | | ドメイン登録日 | 2026-03-25 (攻撃の直前に取得されています) | | 本レポートの根拠データ:https://ip-sc.net/ja/r/34.146.226.229 | ■ 誘導先リンク・ドメイン解析 | リンク箇所 | 本文内の「Amazonアカウントにログイン」下のURLテキスト | | リンク先URL | https://cfcznbkx●g.top/nyhvjphw/ (伏せ字を含むため直接アクセス不可) | | リンク先IPアドレス | 104.21.31.213 | | ホスト名 | cfcznbkxeg.top | | 国名 | アメリカ合衆国 (United States / Cloudflare) | | ドメイン登録日 | 2026-04-01 (数日前に登録されたばかりの使い捨てドメインです) | | サイトの状態 | 稼働中(解析時、エラーを模した偽装画面を確認。下記画像参照) | | 本レポートの根拠データ:https://ip-sc.net/ja/r/104.21.31.213 | ■ 詐欺サイトの偽装画面(画像) 【詐欺サイトが返した偽のエラーメッセージ】 | Sorry, your request timed out. Please try again or check your internet connection. | ※このように「タイムアウト」を装うことで、ユーザーに何度も情報を入力させたり、解析を逃れたりする場合があります。 | ■ まとめ・注意点と対処方法

今回のメールは過去の事例と比較しても「公式に近いレイアウト」を維持しつつ、Google Cloudなどの信頼性の高いインフラを悪用して送出されています。非常に「なりすまし」の精度が高いため注意が必要です。【対処法】

1. メールのリンクは絶対にクリックせず、ブラウザのブックマーク等から公式サイトへアクセスしてください。

2. Amazon公式サイトでも本件と同様の詐欺について注意喚起が出ています。必ず確認してください。

Amazon.co.jp 公式:ヘルプ&カスタマーサービス(詐欺メールの見分け方) | |