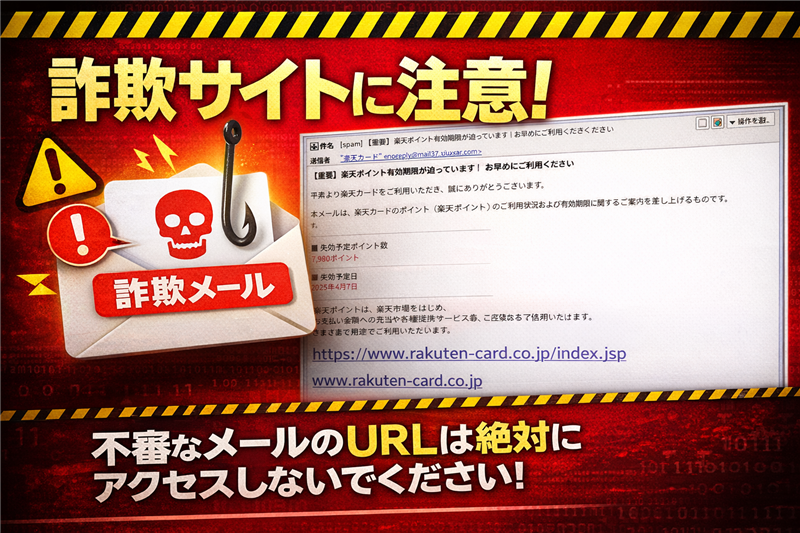

【詐欺注意】楽天ポイント有効期限が迫っています|メール解析レポート

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:実例に基づいた脅威インテリジェンス | ■ 最近のスパム動向

今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向を解説します。新年度の開始に伴い、ポイント失効や会員情報の更新を促す「期限切れ」をテーマにした攻撃が集中しています。特に楽天カードを装う手法は、日本国内の膨大なユーザー数を背景に、開封率を極限まで高めるための「数撃てば当たる」戦術として継続的に利用されています。

| ■ メール基本解析データ

| 件名: | [spam] 【重要】楽天ポイント有効期限が迫っています|お早めにご利用ください | | 件名見出し: | 「[spam]」という識別タグは、受信サーバー側のセキュリティフィルタが「迷惑メールの可能性が極めて高い」と自動判定した証拠です。通常、公式サイトからの通知にこの文字列が入ることはあり得ません。 | | 送信者: | “楽天カード” <noreply@mail37.uiuxar.com> | | 受信日時: | 2026年4月6日 8:23 | 【送信者に関する分析】

名前は「楽天カード」を名乗っていますが、ドメイン「uiuxar.com」は楽天グループの正規ドメイン(rakuten-card.co.jp等)とは一切関係がありません。技術的に、送信元の正体を隠すための使い捨てドメインと推測されます。 | ■ メール本文(原文再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【重要】楽天ポイント有効期限が迫っています|お早めにご利用ください 平素より楽天カードをご利用いただき、誠にありがとうございます。 本メールは、楽天カードのポイント(楽天ポイント)のご利用状況および有効期限に関するご案内を差し上げるものです。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■ 失効予定ポイント数

7,980ポイント ■ 失効予定日

2025年4月7日

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 楽天ポイントは、楽天市場をはじめ、

お支払い金額への充当や各種提携サービス等、

さまざまな用途でご利用いただけます。

なお、ポイントのご利用条件および対象内容は、

サービスごとに異なる場合がございます。 今すぐポイントを使う:

https://www.rakuten-card.co.jp.●●●.top/index.jsp ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

有効期限を過ぎたポイントは再発行できません。

交換完了までにお時間がかかる場合があります。 お得な楽天ポイントを無駄にしないためにも、ぜひ本日中にご利用ください。 www.rakuten-card.co.jp.●●●.top [%UpLetNum(5,10)] 22NHm7uK

| | ■ メール解析レポート(目的と感想)

【犯人の目的】

犯人の最大の目的は、受信者の「楽天会員ID」「パスワード」の窃取、およびその後に続く「クレジットカード詳細情報」の不正取得です。特に7,980ポイントという具体的で高額な数字を提示することで、「損をしたくない」という心理を突き、偽のログインサイトへ誘導します。

【専門的な解説】

このメールは、正規のデザインを模倣した非常に質の高いテンプレートを使用していますが、末尾に「[%UpLetNum(5,10)]」といった可変タグの残骸や、意味不明な英数字「22NHm7uK」が漏れ出しています。これは大量送信ツールがスパムフィルタを掻い潜るために挿入する特有の痕跡です。また、署名欄に正式な電話番号の記載がない点も、責任の所在を曖昧にする詐欺メールの典型的な特徴です。 【公式の注意喚起】

楽天カード公式サイトにて、不審なメールへの注意喚起が公開されています。

楽天カード:不審なメールを受け取った際の対処法

| ■ Received(送信元の実体)

これは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。偽装が困難な「生の情報」として解析の根拠となります。

Received: from mail37.uiuxar.com (mail37.uiuxar.com [136.110.101.126])

| 送信元ドメイン | mail37.uiuxar.com | | 送信元IPアドレス | 136.110.101.126 | | ホスティング | Google LLC (Google Cloud) | | 設置国名 | United States (米国) | | ドメイン登録状況 | WHOIS情報にて確認済み。楽天の公式サーバーを一切通っておらず、完全に無関係な回線から送信されています。 | 【メール回線関連情報】

https://ip-sc.net/ja/r/136.110.101.126 | ■ リンク先(詐欺サイト)の解析レポート

【リンクの設置箇所】

「今すぐポイントを使う」および下部のテキストリンク。表示上は楽天のURLに見えますが、実際には全く別のURL(adspnvu.top)へリダイレクトされます。

【解析対象リンク先URL】

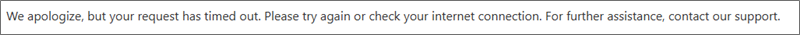

https://adspn●●.top/jp/(※一部伏せ字。物理リンク無効化済み) | ドメイン | adspnvu.top | | IPアドレス | 172.67.147.245 | | ホスティング | Cloudflare, Inc. | | 設置国名 | United States (米国) | | ドメイン登録日 | 直近に登録されており、攻撃の即時実行と隠蔽を目的とした使い捨てドメインと判断できます。 | | サイト状態 | エラー表示「We apologize, but your request has timed out.」 | 【サイト回線関連情報】

https://ip-sc.net/ja/r/172.67.147.245 【URLが危険と判断できるポイント】

正規の楽天ドメインを模倣した「rakuten-card.co.jp.●●.top」のようなサブドメイン構造をとっており、スマートフォンの狭い画面では末尾の「.top」が見えにくくなるよう細工されています。 | ■ 詐欺サイトの状態(画像記録)

| ■ 最終結論と注意喚起

今回のメールは過去の事例と比較しても、本文の日本語や構成が非常に洗練されています。しかし、送信元ドメインやリンク先URLを精査すれば、明らかに楽天カード公式ではないことがわかります。現在はアクセスしてもエラーが表示されますが、時間差で攻撃を再開する可能性もあります。

【偽物を見抜く重要ポイント】

1. 送信者アドレスが「uiuxar.com」等の無関係なドメインではないか確認する。

2. 本文末尾に意味不明な英数字の羅列がないか確認する。

3. リンクの最終的なドメインが「.top」など不審なものでないか確認する。 公式サイト:楽天カードを名乗る不審なメール事例一覧

| |