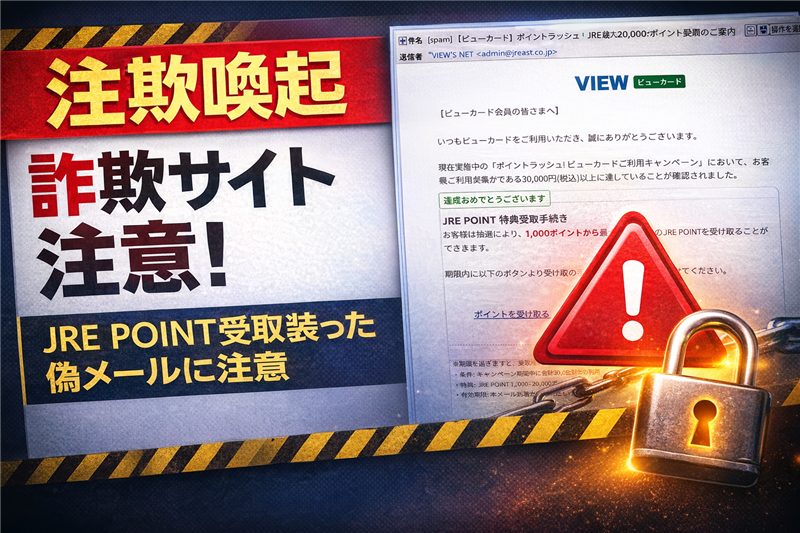

【調査報告】ビューカードJRE POINT最大20,000ポイント受取の詐欺メール解析

【調査報告】最新の詐欺メール解析レポート

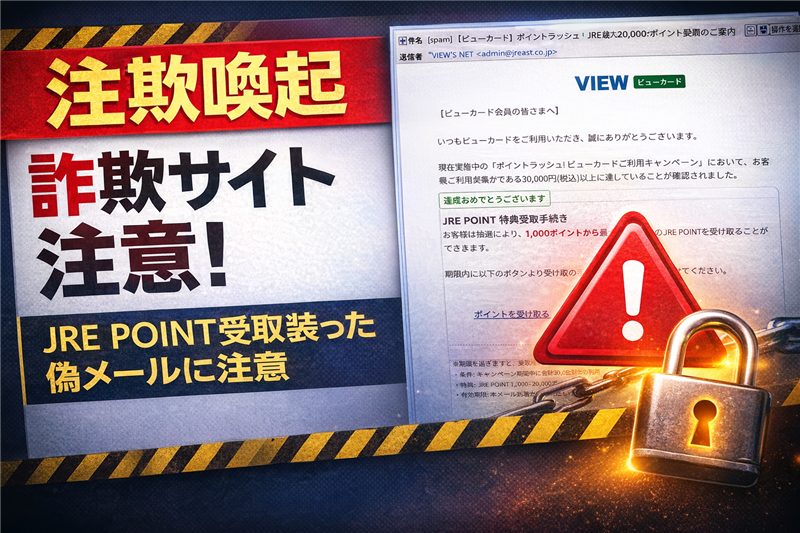

本レポートはフィッシング詐欺メールを技術的に構造化・解析した独自の調査資料です。 | 最近のスパム動向と前書き 今回ご紹介するのは「ビューカード」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年に入り、実在するキャンペーン(JRE POINT等)の開始時期に合わせ、公式と全く同じバナー画像を使用し、巧妙に偽装した「ポイント受取」を促す手法が急増しています。特に「自動的な実績達成」を装うことで、ユーザーの警戒心を解く傾向があります。 ■ メール基本検知情報 | 件名見出し | [spam] (サーバー側で迷惑メール判定済み) | | 件名 | 【ビューカード】ポイントラッシュ!JRE POINT最大20,000ポイント受取のご案内 | | 送信者 | “VIEW’s NET” <admin@jreast.co.jp> | | 受信日時 | 2026-04-02 14:44 | | ■ 送信者に関する情報 送信アドレスはドメイン「jreast.co.jp」を騙っていますが、これは表示上の偽装(エンベロープFromの不一致)です。正規のJR東日本グループから送られるポイント通知メールとは、送信元のサーバー情報が一切一致しません。 ■ 本文の再現(解析用データ) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。安全のためリンクは無効化(伏字)しています。 | 【ビューカード会員の皆さまへ】 いつもビューカードをご利用いただき、誠にありがとうございます。 現在実施中の「ポイントラッシュ!ビューカードご利用キャンペーン」において、お客様のご利用実績が条件である30,000円(税込)以上に達していることが確認されました。 JRE POINT 特典受取手続き

お客様は抽選により、1,000ポイントから最大20,000ポイントのJRE POINTを受け取ることができます。 期限内に以下のボタンより受け取り手続きを完了させてください。 ポイントを受け取る

https://www.moon●●●●nufficial.com/?default=Z75DWl… (一部伏字)

[キャンペーン概要]

・条件:キャンペーン期間中に合計30,000円(税込)以上の利用

・特典:JRE POINT 1,000 – 20,000ポイント

・有効期限:本メール到着から48時間以内 ※期限を過ぎますと、受取権利が失効いたしますのでご注意ください。 配信元:株式会社ビューカード

東京都品川区大崎一丁目5番1号 大崎センタービル | | ■ 犯人の目的と専門的解説 【犯人の目的】

このメールの目的は、偽のポイント受取画面で「クレジットカード番号」「セキュリティコード」「VIEW’s NETのID・パスワード」を盗み出すことです。

【解説】

本文末尾の住所(品川区大崎)は実在しますが、署名に電話番号の記載がありません。通常、公式の重要通知には問い合わせ先としてナビダイヤル等が記載されます。また、ロゴを添付ファイルにせずHTML内で読み込ませる手法は、受信者のメールソフトで「外部画像の表示」をトリガーにして、メールの開封確認(アクティブなメールアドレスの特定)を行う狙いもあります。 【重要】公式の注意喚起:ビューカードをかたる不審なメールについて ■ Received(送信元回線情報) これは送信に利用された生の情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | Received情報 | from greencollisionservice.com (34.155.75.115) | | 送信元ドメイン | greencollisionservice.com(偽装ドメイン) | | 送信IPアドレス | 34.155.75.115 | | ホスティング社 | Google Cloud Platform (GCP) | | 国名 | ベルギー (Belgium) | | ドメイン登録日 | 2024-03-28(悪用のため1年以内に取得された可能性) | ⇒ 送信元IP 34.155.75.115 の解析詳細(ip-sc.net) | ■ リンク先ドメイン・サイト解析 | リンクURL | https://www.moon●●●●nufficial.com/ (伏字含) | | IPアドレス | 104.21.31.196 | | ホスト名 | www.mooncoinofficial.com | | ホスティング社 | Cloudflare, Inc. | | 国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2023-11-20 (Whois取得日) | 【サイトの状態】

現在、このURLにアクセスすると「アクセス拒否」の画面が表示されます。これはCloudflare等のファイアウォール(WAF)が不正なリクエストをブロックしている状態、あるいは詐欺サイト側が特定のIP以外を弾いている可能性があります。いずれにせよ、正規サイトであればこのような拒否画面が出ることはなく、極めて危険なドメインです。 [ 詐欺サイトへのアクセス試行結果 ]  ⇒ リンク先IP 104.21.31.196 の解析詳細(ip-sc.net) | ■ 調査のまとめ 今回のメールは、過去の「えきねっと」や「JR九州」を騙るフィッシング事例と酷似しており、同じ攻撃グループによるものと推測されます。公式サイトのドメイン(jreast.co.jp)を送信元に設定する高度な偽装を行っていますが、ネットワーク経路を解析すればベルギーのサーバーから送信されていることが一目瞭然です。不審な当選通知は無視し、必ず公式アプリやブックマークから確認してください。 【再掲】ビューカード公式サイトの注意喚起を確認する |