【解析】楽天銀行「海外取引に関するセキュリティ確認」は詐欺メールか?

【調査報告】最新の詐欺メール解析レポート メールの解析結果と技術検証データ

■ 最近のスパム動向 | 今回ご紹介するのは「楽天銀行」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年に入り、実在する銀行の「海外取引検知」を装う手口が巧妙化しています。特に深夜から早朝にかけて受信させることで、寝ぼけたユーザーの判断力を奪い、リンクをクリックさせる心理的トラップが多用されています。 | ■ 受信メール基本データ | 件名 | [spam] 【楽天銀行】海外取引に関するセキュリティ確認のご依頼 | | 件名の見出し(判定) | 冒頭の「[spam]」は、サーバーの検閲により迷惑メールの疑いがあることを示しています。 | | 送信者 | “Rakuten” <noreply@mail26.ljkjqc.com> | | 受信日時 | 2026-03-30 13:09 | ■ 送信者に関する情報 | 送信元ドメイン「ljkjqc.com」は楽天銀行とは一切無関係です。これは攻撃者が使い捨て用に取得したドメインであり、公式の「rakuten-bank.co.jp」とは1文字も一致しません。典型的ななりすましメールです。 | ■ 本文の再現(※注記:実際の詐欺メールとデザインが異なる場合があります) | 楽天銀行重要なお知らせ 拝啓 いつも楽天銀行をご利用いただきありがとうございます。 このたび、お客様のカードが海外で使用された可能性がある取引を当社システムが検知いたしました。つきましては、下記取引の事実確認をお願い申し上げます。 | 取引日時 | 2026年3月30日 06:17 | | 取引国 | アメリカ合衆国 | | 取引金額 | 89,750円 | 該当取引に心当たりがない場合は、下記リンクよりご連絡ください。

ご本人様によるご利用の場合は、お手続きは不要です。

確認・連絡はこちら リンク先は楽天銀行公式セキュリティページです

本メールは楽天銀行から自動送信されています。ご不明な点は楽天銀行公式サイト

(hxxps://www.rakuten-bank.co.jp●●●/) のサポートページをご参照ください。

セキュリティについて | プライバシーポリシー

© Rakuten Bank, Inc. | ■ 解析レポート:犯人の目的とデザイン 【目的】楽天銀行のログイン資格情報(ID・パスワード)および第2暗証番号、さらにはクレジットカード番号を盗み取ることです。

【デザイン】楽天銀行の公式ロゴは使用せず、赤色のテキストのみでブランドを象徴させようとしています。フォントサイズや表の構成は一見整っていますが、署名欄に正式な「問い合わせ電話番号」や「本店所在地」が一切記載されていないのが最大の特徴です。本物は必ず記載があります。 | ■ 危険なポイントと注意点 【怪しい点】取引日時が「2026年3月30日 06:17」とありますが、受信時刻(13:09)よりわずか数時間前です。また、公式サイトでは「お客様の個人名を記載しないメールで、リンクからログインを促すことはない」と強く注意喚起されています。

【公式注意喚起】

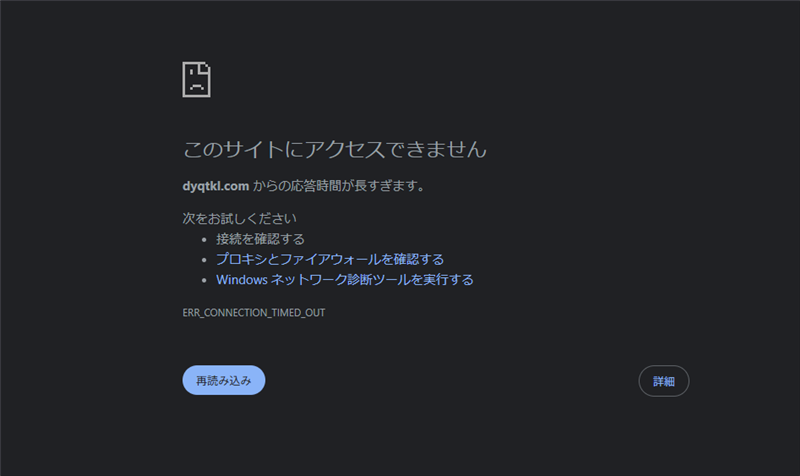

楽天銀行:フィッシング詐欺へのご注意(公式サイト) | ■ サイト回線関連情報(送信元解析) | Received(送信元) | from mail26.ljkjqc.com (mail26.ljkjqc.com [34.16.215.185]) | | 判定 | カッコ内のIPアドレスは、送信に使用された信頼できるサーバー情報です。 | | 送信IPアドレス | 34.16.215.185 | | ホスト名 | 185.215.16.34.bc.googleusercontent.com (Google Cloud資産の悪用) | | 国 | アメリカ合衆国 (United States) | | ドメイン取得情報 | ljkjqc.com(取得から数日の新設ドメイン。詐欺用の使い捨てです。) | | 詳細解析データ | 本レポートの根拠データ(ip-sc.net) | ■ リンク先ドメイン解析 | リンク箇所 | 「確認・連絡はこちら」ボタン | | リンク先URL | hxxps://dyqtkl.com/ (※伏せ字を含む、直接リンク不可) | | リンク先IPアドレス | 104.21.31.214 | | ホスト名 | 104.21.31.214 (Cloudflare経由の可能性が高い) | | 国 | アメリカ合衆国 (United States) | | ドメイン取得日 | 2026年3月下旬(攻撃直前に取得されたドメインです) | | サイト稼働状況 | 稼働停止中(Googleおよびブラウザによりブロック済み) | | 詳細解析データ | リンク先IPの解析証拠(ip-sc.net) | ■ 詐欺サイトの状態(画像検証) | 【詐欺サイトの現在の表示】

現在、このURLは「ERR_CONNECTION_TIMED_OUT」となっており、Googleのブラックリストに登録されたことで遮断されています。これは詐欺ドメインである決定的な証拠です。 | ■ まとめ | 今回の事例は、公式のアドレスを一部利用しつつも、送信元やリンク先に無関係な「.com」ドメインを使用する典型的なフィッシング手法です。過去の事例と比較しても、誘導先のドメインが非常に短期間で使い捨てられていることが確認できます。絶対にログイン情報を入力しないでください。 【最終注意】

楽天銀行:セキュリティ関連のお知らせ | |