【解析】Appleを装う「支払い方法の確認に失敗」メールの正体と送信元IP特定

| 【調査報告】最新の詐欺メール解析レポート テクニカル解析ステータス:高度警戒対象(フィッシング詐欺) | ■ 最近のスパム動向

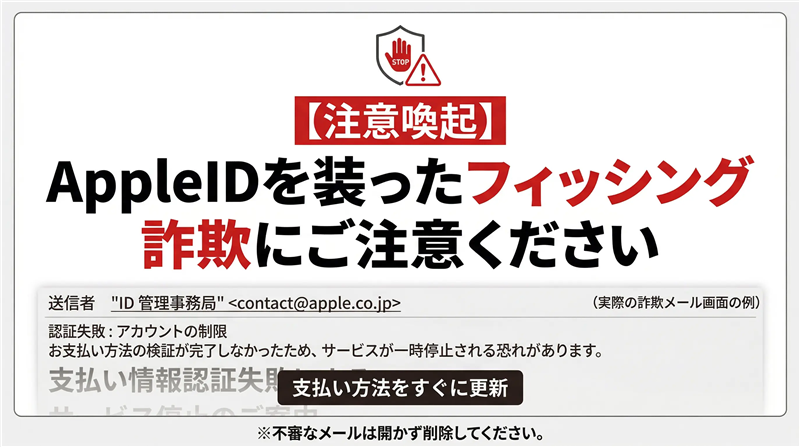

今回ご紹介するのは「Apple」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月末の年度末、各サービスの契約更新時期を狙った「支払い方法の再認証」を求める攻撃が急増中です。特にGoogle Cloud等の正規インフラを悪用し、セキュリティフィルターを突破しようとする手法が目立っています。 | | ▼ 受信メタデータ 件名: 【緊急対応】支払い方法の確認に失敗しています。至急ご対応ください No.00767298 送信者: “ID 管理事務局” <contact@apple.co.jp> 受信日時: 2026-03-30 9:31 | ▼ 送信者解析 送信アドレスは apple.co.jp を名乗っていますが、Receivedヘッダーの解析により偽装が確定。組織名「ID 管理事務局」は正規のAppleでは使用されない表現です。 | ■ メールの解析結果(本文再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

認証失敗:アカウントの制限お支払い方法の検証が完了しなかったため、サービスが一時停止される恐れがあります。 支払い情報認証失敗による サービス停止のご案内 Appleサービスをご愛顧いただき誠にありがとうございます。 お客様のお支払い方法の認証に失敗したため、アカウントが近日中に一時停止される恐れがあります。このまま更新されない場合、ご利用中のサービスに深刻な影響が発生します。 未対応の場合の影響: App Store利用停止の恐れ iCloud バックアップ同期停止の恐れ サブスクリプション自動解約の恐れ 支払い方法をすぐに更新 お支払い方法の更新手順: (1) リンクをクリックし、Apple ID にログイン (2) お支払い情報を確認し、最新の情報に更新 (3) 設定保存を必ず行ってください | | ご質問やお困りの場合は Appleサポート までご連絡ください。 Copyright © 2026 iTunes K.K. 東京都港区六本木6丁目10番1号 六本木ヒルズ プライバシーポリシー | サービス規約 | サポート XJTZFW | | ■ 専門的解析レポート

● 攻撃の目的 この犯人の目的はApple IDの認証情報(メールアドレス、パスワード)およびクレジットカード情報の強奪です。「サービス停止」を強調することで冷静な判断力を奪い、不正サイトへ誘導する心理的攻撃を仕掛けています。 ● デザインと怪しい点 本文末尾が水色背景のテンプレートは、フィッシングメール作成ツールで頻繁に見られる構造です。また、住所表記「六本木ヒルズ」の後に電話番号の記載がない点も不自然です。公式通知であれば宛名にユーザーの本名が入りますが、本メールは一律の定型文となっています。 ● 公式サイトの注意喚起 Apple公式でも同様の手口に対する注意喚起が公開されています。 フィッシングメール、偽のサポート電話、その他の詐欺を避ける – Apple サポート | ■ 送信元(Received)回線解析

これは送信に利用された生の情報であり、以下のIPアドレスは信頼できる送信者特定情報です。 Received: from medicalinsurancespain.com ( [34.130.142.113] ) 解析結果: 送信元ドメイン「medicalinsurancespain.com」はAppleと一切無関係であり、完全に偽装されています。 | ■ リンク先サイトの解析

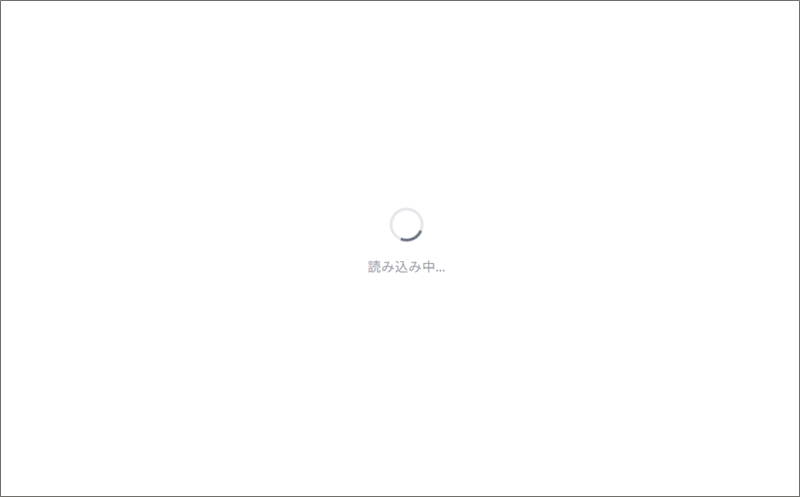

埋め込みURL: https://login.ffm2.c**/?support=Ig1jzZ54Xe5Mk*** (一部伏字) サイトの状態: ウイルスバスター等の検知を回避するためか、ページを開くと「読み込み中…」のインジケーターが永遠に回転し続ける異常な挙動を示します。 ● 詐欺サイトの視覚的証拠 |

※真っ白な画面に「読み込み中…」とだけ表示される不審な挙動 | | ■ まとめと注意点

今回の事例は、過去のApple詐欺メールと比較しても「送信ドメインの偽装レベル」が高く、初心者が見抜くのは困難です。しかし、Receivedヘッダーに「Google Cloud」のホスト名が含まれている点や、リンク先ドメインがAppleとは無関係な「https://www.google.com/search?q=ffm2.com」である点から、技術的に偽物と断定できます。 推奨される対処法: ・メール内のリンクは絶対にクリックせず、公式サイトを直接検索してログインしてください。 ・宛名が「お客様」など汎用的な場合は、詐欺を疑ってください。 ・公式サポート:Apple 公式サポートページ | | Report ID: SEC-2026-0330-APL | Security Research Team | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る