【調査報告】3月お支払金額のお知らせ(オリコを騙る詐欺メール)

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:オリコカードを装ったフィッシング詐欺 | 最近のスパム動向

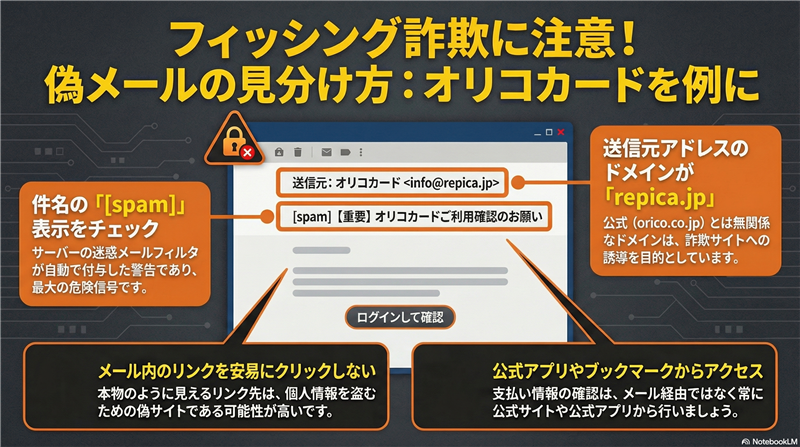

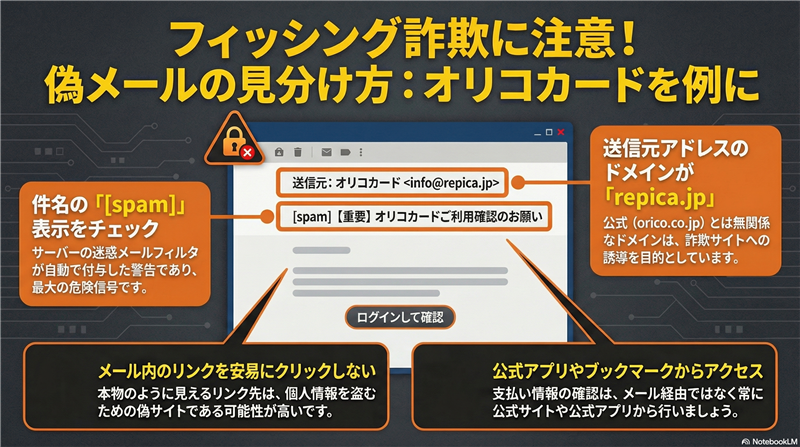

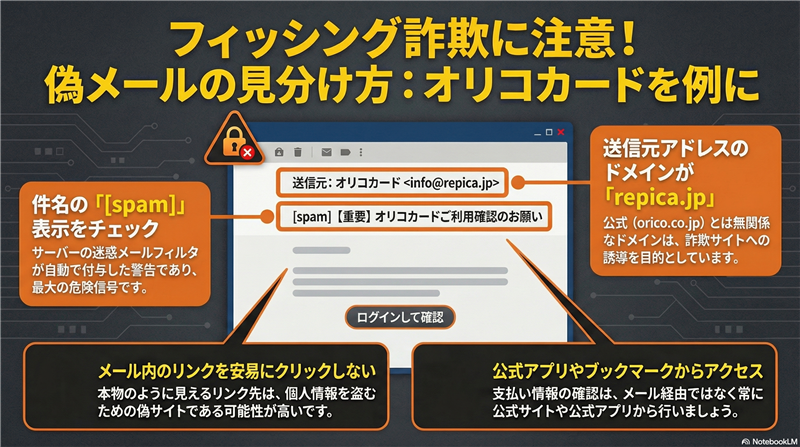

今回ご紹介するのは「オリコカード」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、年度末から新生活に向けたカード利用の活発化に便乗し、「お支払い金額の確定」という名目で偽サイトへ誘導する手口が急増しています。特に本件のように、メールサーバー側で「[spam]」という判定が下されているにもかかわらず、本物らしい事務的な文面で受信者を惑わすケースが目立ちます。

| 受信メール基本情報 | 件名 | [spam] 3月お支払金額のお知らせ | | 件名の見出し | [spam]が付与されている理由は、送信元サーバーの信頼性欠如や、過去の詐欺パターンとの一致により、受信システムが「迷惑メール」として自動検知したためです。 | | 送信者 | “eオリコ” <no-reply-uQGN@repica.jp> | | 受信日時 | 2026-03-29 13:49 | 送信者に関する情報の詳細

表示名は「eオリコ」ですが、実際のアドレスドメインは「repica.jp」です。これはオリコ公式サイト(orico.co.jp)とは無関係な外部ドメインであり、この時点で詐欺確定です。

| メール本文の精密再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

いつもORICOカードをご利用いただき、ありがとうございます。

本メールはWeb明細(環境宣言)にご登録いただいているお客さまにお送りしております。3月のご請求額が確定いたしました。━━━━━━━━━━━━━━━

お支払いについて

━━━━━━━━━━━━━━━

ご利用カード:オリコカード

お支払日:2026年4月6日口座残高のご確認・ご入金は、お支払日の前営業日までにお願いいたします。

ご利用明細は、アプリ「ORICOカード」またはホームページ「ポイントプログラム」へログインいただきご確認ください。▼ご請求明細のご確認はこちら

hXXps://www.orico.co.jp/aXX/ ※メール作成時点での請求確定額になります。ご利用状況により再度請求額確定メールをお送りする場合がございます。

※お引落口座の設定が完了していない場合は、月末頃に発送いたしますコンビニの振込用紙でのお支払いをお願いいたします。

※お引落口座の設定が完了したかご不明な場合は下記よりご確認ください。

hXXps://faq.orico.co.jp/fXX/show/660?site_domain=default

※一部、お引落日が異なるカードがございます。 ━━━━━━━━━━━━━━━

ポイントプログラム

━━━━━━━━━━━━━━━

クレジット・デビット払いでたまるポイントプログラム数は毎月25日にデータが更新されます。アプリ「ORICOカード」またはホームページ「ポイントプログラム」へログインいただきご確認ください。

(ポイントプログラムが進呈されないカードはご利用いただけません) ▼ポイントプログラム

hXXps://www.orico.co.jp/aXX/point/

▼ポイントプログラムの使える店舗・使い方に関してはこちら

hXXps://faq.orico.co.jp/fXX/show/562 …(中略)… 発行者

ORICO株式会社

〒100-8111 東京都千代田区千代田1-1

Copyright (C) ORICO Co.,Ltd. All Rights Reserved. | | メールのデザインと犯人の目的

メールのデザイン:

ロゴ等はなく、全体的にモノトーンで非常に事務的な作りです。これは「重要なお知らせ」という公式感を演出しつつ、HTMLメールの構造を簡素化してセキュリティソフトの検知を逃れるための工夫と考えられます。なお、画像が添付ファイルとして送られる場合は、ウイルススキャンを回避し、受信者に「画像を開かせて信頼させる」心理的トラップの可能性があります。

犯人の目的:

受信者を偽のログイン画面に誘導し、「eオリコのID・パスワード」および「クレジットカード番号・暗証番号」を直接入力させて盗み取ることです。盗まれた情報は即座に現金化、あるいは不正決済に利用されます。 | 危険なポイントと対処法

怪しい点:

1. 宛名が「いつもORICOカードをご利用いただき…」と汎用的であり、個人の名前が一切入っていない。

2. 送信者ドメイン(repica.jp)が公式サイトと無関係。

3. 本文中の署名に電話番号の記載がありません。通常、カード会社の正式な通知には問い合わせ先の電話番号が含まれますが、本件は偽サイトへの誘導に特化しています。

推奨される対応:

このメールは即座に削除してください。もしリンクをクリックしてしまった場合は、何も入力せずにブラウザを閉じてください。

【公式サイト】フィッシング詐欺に対する注意喚起ページはこちら

| 送信元(Received)解析:通信の根拠データ これは送信に利用されたインフラ情報であり、偽装できない生の通信記録です。 | 送信元ドメイン | C202603282040895.local (偽装) | | 送信元IPアドレス | 167.148.186.60 | | ホスティング/ホスト名 | bc.googleusercontent.com (Google Cloud) | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | 1999-09-01 (Googleインフラ悪用) | ■ 詳細な回線解析エビデンス:

https://ip-sc.net/ja/r/167.148.186.60 | リンク先サイト(詐欺サイト)の正体 本文内では公式サイトを装っていますが、実際の誘導先は以下の通りです。 | 偽装URL | hXXps://e-orico.vxvbfd.com/comdun/co.jp/ (※伏字) | | IPアドレス | (サーバー応答なし/タイムアウト) | | ドメイン登録日 | 2026-03-25 | | サイトの状態 | タイムアウトエラーを表示(ブロック済みの可能性あり) |

URLが危険と判断できるポイント:

ドメイン「vxvbfd.com」はオリコとは無関係であり、ドメイン登録日が受信日のわずか5日前であることは致命的な詐欺の証拠です。短期間で閉鎖・移転を繰り返す使い捨てドメインです。

| まとめと最終警告

今回の事例は、年度末の決済という心理的な隙を突いた典型的な詐欺です。過去の事例と比較しても文面が精巧になっていますが、ドメインの登録日が直近である点、送信者アドレスが公式サイトと不一致である点という偽物を見抜くための基本ポイントは共通しています。

不審なメールを受け取った際は、絶対にURLをクリックせず、公式サイトのブックマークからアクセスしてください。

オリコ公式サイト:フィッシング詐欺に関するご注意

| |