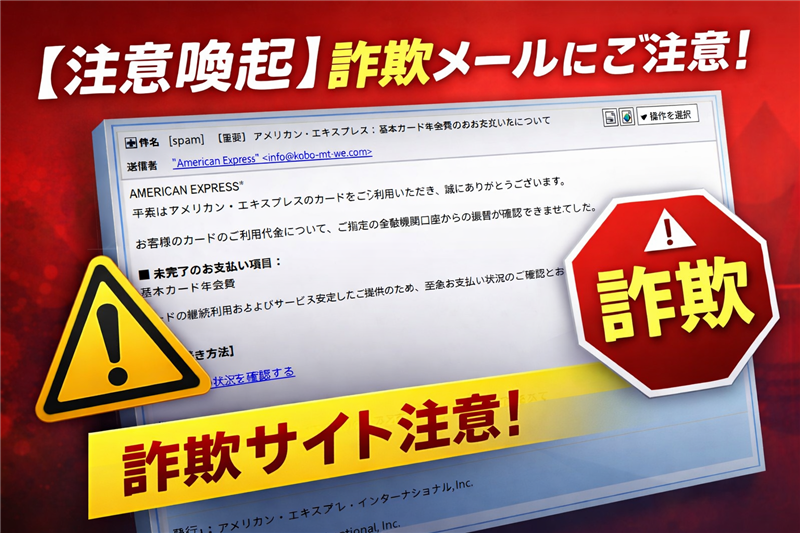

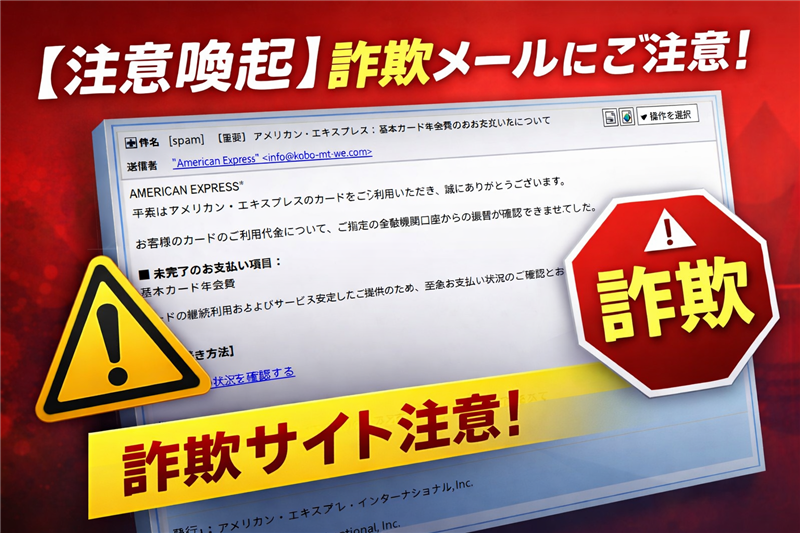

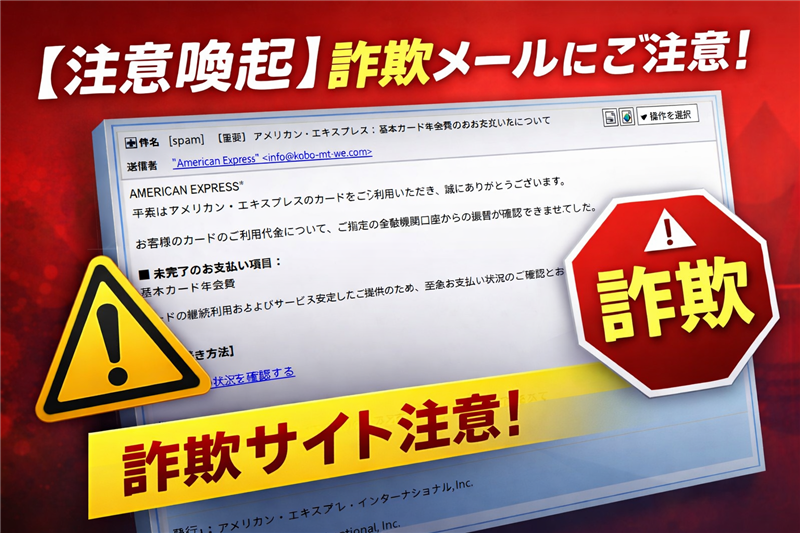

【調査報告】アメックス年会費お支払い詐欺メールの解析結果

【調査報告】最新の詐欺メール解析レポート 本レポートは独自の技術解析に基づき、偽装された通信経路と詐欺サイトの構造を明らかにします。 | ■ 最近のスパム動向

今回ご紹介するのは「アメリカン・エキスプレス」を騙るフィッシングメールですが、その前に最近のスパム傾向を解説します。2026年現在、AIを用いた自然な日本語での「年会費未払い」や「不正利用検知」を装う手口が主流です。特に新年度などの「支払いの節目」を狙った攻撃が急増しており、本事例はその典型的な構造を持っています。

| ■ メール解析結果 | 件名 | [spam] 【重要】アメリカン・エキスプレス:基本カード年会費のお支払いについて | | 件名の見出し | 冒頭に「[spam]」が付与されているのは、プロバイダの自動フィルタが迷惑メールと判定した証拠です。 | | 送信者 | “American Express” <info@kobo-mt-we.com> | | 受信日時 | 2026-03-25 16:10 | | | ■ 送信者に関する詳細情報

送信元アドレスは公式サイトと無関係なドメイン「kobo-mt-we.com」から送信されています。公式からのメールがこのような雑多なドメインから届くことは絶対にありません。

▼ メール本文の再現(※一部リンクやURLは安全のため伏字・無効化)

AMERICAN EXPRESS®平素はアメリカン・エキスプレスのカードをご利用いただき、誠にありがとうございます。 お客様のカードのご利用代金について、ご指定の金融機関口座からの振替が確認できませんでした。 ■ 未完了のお支払い項目:

基本カード年会費 カードの継続利用およびサービスの安定したご提供のため、至急お支払い状況のご確認とお手続きをお願い申し上げます。 【お手続き方法】 以下のボタンより「オンライン・サービス」にログインいただき、お支払い方法の確認または再振替の設定を行ってください。 お支払い状況を確認する(※詐欺サイトへのリンクは無効化しました) ※既に本件についてご対応済みの場合は、行き違いにつき何卒ご容赦ください。 |

※本メールは送信専用アドレスより配信しております。※カード番号や暗証番号をメールでお伺いすることはありません。 発行:アメリカン・エキスプレス・インターナショナル, Inc.

© 2026 American Express International, Inc. | ※できる限り忠実に再現していますが、実物とフォント等が異なる場合があります。 | ■ メールデザインと目的

メールの目的: 受信者の焦りを誘い、偽のログインページでID、パスワード、およびクレジットカード詳細情報を盗み取ることが目的の「フィッシング詐欺」です。

デザイン解析: 本文下部が水色の背景となっているデザインは、犯人が利用している標準的な詐欺用テンプレートです。本物らしく見せるために公式のフッター情報をコピーしていますが、公式ロゴが正しく表示されない、またはロゴが添付ファイル化されている場合は「セキュリティソフトの検知回避」を狙った工作の可能性があります。

署名と連絡先: 本メールには電話番号の記載がありません。通常、カードの支払いに関わる重要通知には、公式サイトで確認可能な正規のカスタマーサービス番号が記載されるべきですが、それをあえて記載しないことで「公式サイトでの確認」をさせず、直接偽サイトへ誘導しようとしています。 | ■ 送信元(Received)回線関連情報

本レポートの根拠データとして、メールヘッダーより抽出した送信元情報を開示します。

| 送信元ドメイン | kobo-mt-we.com | | 送信元IPアドレス | 163.43.229.148 | | ホスティング社名 | SAKURA Internet Inc. | | 国名 | Japan (JP) | | ドメイン登録日 | 2026年3月初旬(極めて最近取得されており、攻撃専用ドメインである可能性が濃厚です) |

>> 送信元IP 163.43.229.148 の詳細解析(ip-sc.net)

| ■ リンク先ドメイン・サイト解析 | 誘導先URL | https://www.amexkobe-ishikyo.c●●/billsendRcd/l●gin | | IPアドレス | 104.21.32.222 | | ホスト名 | cloudflare.com (CDN経由) | | サーバー設置国 | United States (US) | | ドメイン登録日 | 2026-03-24(攻撃開始のわずか数日前に取得。典型的な「使い捨て」詐欺サイトです) | | 稼働状況 | 稼働中(ウイルスバスター等でのブロックを潜り抜けている可能性があります) |

>> リンク先IP 104.21.32.222 の詳細解析(ip-sc.net)

| ■ 潜入調査:詐欺サイトの視覚的特徴

以下の画像は、実際にリンク先で稼働していた偽のログイン画面です。公式のデザインを完全にコピーしており、非常に精巧です。

見抜くポイント: ブラウザのアドレスバーを確認してください。ドメインが「americanexpress.co.jp」や「americanexpress.com」ではない場合、それは100%詐欺サイトです。

| ■ 推奨される対応と対処法

1. 無視して削除: このような不審なメールは開封せず、リンクもクリックせずに削除してください。

2. 公式サイトでの確認: 自分の支払い状況が気になる場合は、必ず公式サイトをブックマークから開くか、公式アプリを使用してください。

3. 公式の注意喚起を確認: アメリカン・エキスプレス公式でも同様の事例が報告されています。

【公式】不審なメールやSMS、不審な電話にご注意ください

| ■ まとめ 今回の事例では、送信元のIPアドレスが日本国内(さくらインターネット)である一方で、偽サイトのサーバーは米国のCloudflare背後に隠されています。過去の事例と比較しても、ドメイン取得から攻撃開始までのスパンが極めて短く、組織的かつ迅速な攻撃であることが伺えます。

| Source: Security Research & Analysis Report 2026 / Technical Support by Gemini |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る