Prime 会員情報のご確認について|Amazon騙る詐欺メール解析レポート

【調査報告】最新の詐欺メール解析レポート Amazonを騙るフィッシングメールの解析結果 | 最近のスパム動向

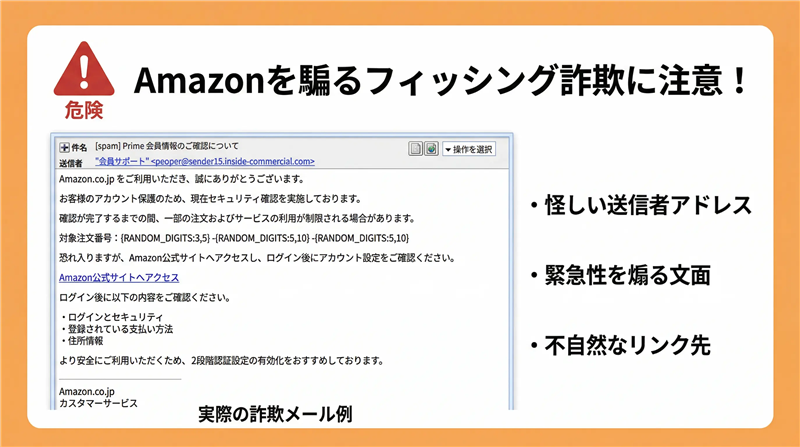

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年3月現在、新生活の準備や年度末の決済が重なる時期を狙い、プライム会員の更新や支払い情報の不備を装うフィッシング詐欺が急増しています。特に「アカウント保護」という正義感を逆手に取った文言で、冷静な判断を奪う手法が主流となっています。

| メール基本情報 件名:

[spam] Prime 会員情報のご確認について 送信者:

“会員サポート” <peoper@sender15.inside-commercial.com> 受信日時:

2026-03-25 12:52

送信者に関する情報:

送信者のドメイン「inside-commercial.com」はAmazon公式サイトとは一切関係がなく、この詐欺キャンペーンのために用意された疑わしいドメインです。

| メール本文の再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

Amazon.co.jp をご利用いただき、誠にありがとうございます。お客様のアカウント保護のため、現在セキュリティ確認を実施しております。 確認が完了するまでの間、一部の注文およびサービスの利用が制限される場合があります。 対象注文番号:{RANDOM_DIGITS:3,5}-{RANDOM_DIGITS:5,10}-{RANDOM_DIGITS:5,10} 恐れ入りますが、Amazon公式サイトへアクセスし、ログイン後にアカウント設定をご確認ください。 Amazon公式サイトへアクセス(リンク先URL:https://home-zhiyunlive***.com/l***) ログイン後に以下の内容をご確認ください。 ・ログインとセキュリティ

・登録されている支払い方法

・住所情報 より安全にご利用いただくため、2段階認証設定の有効化をおすすめしております。 —————————————

Amazon.co.jp

カスタマーサービス | | メールの目的及び解析結果

犯人の目的:

Amazonのログイン情報(メール・パスワード)およびクレジットカード情報を盗み出す「フィッシング詐欺」です。

偽者を見抜く決定的ポイント: - 宛名の欠如: 公式からの重要な通知であれば、登録されているお客様の氏名が必ず冒頭に記載されます。これがないものは100%詐欺です。

- プログラムミスの露出: 注文番号の「{RANDOM_DIGITS…}」は、大量送信プログラムのミスで変数がそのまま表示されています。公式では絶対にあり得ません。

- 署名の不備: 署名に電話番号等の詳細情報がありません。文字ばかりで構成されており、公式のような整ったデザインではありません。

⇒【公式】Amazon.co.jp からの連絡かどうかの識別方法を確認 | Received(送信者情報)の技術解析 from mail.7f24334.niigata.jp ([58.219.176.41])

※これは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | 送信元ドメイン | mail.7f24334.niigata.jp | | 送信IPアドレス | 58.219.176.41 | | ホスティング | China Unicom Jiangsu Province Network | | 国名 | China (CN) | ドメイン登録日・登録者:

ドメイン「niigata.jp」を悪用したサブドメイン形式ですが、実態は海外サーバーを利用した偽装送信です。 | リンク先サイト(詐欺サイト)の解析 リンク先URL: https://home-zhiyunlive***.com/l*** (一部伏せ字) ブロック状況: ウイルスバスターにより「フィッシング詐欺」として検出・ブロックされることを確認済み。 サイトの状態: 現在はタイムアウトしており、稼働が停止または遮断されています。 【証拠画像:アクセス時のエラー画面】  ※画像:Sorry, your request timed out.(アクセス不能状態) ※画像:Sorry, your request timed out.(アクセス不能状態)

サイト回線関連情報(ip-sc.net 根拠データ) | ドメイン | home-zhiyunlive.com | | IPアドレス | 172.67.161.164 | | ホスティング | Cloudflare, Inc. | | 国名 | United States (US) | | ドメイン登録日 | 2026年3月上旬(極めて最近) | コメント: ドメイン登録日が非常に最近である理由は、警察やセキュリティ団体による遮断を見越し、常に新しいドメインを取得して使い捨てる「バーンドメイン」手法のためです。 ⇒ ip-sc.net で解析結果の生データを表示する | まとめと対処法

今回の事例は、メール本文の作りが極めて粗い一方、Cloudflareを利用してサーバーの実態を隠蔽するなど、インフラ面では狡猾な手法が取られています。

過去のAmazon詐欺メールと比較しても、変数名が露出している点は非常に珍しく、犯人側の配信ミスが目立つケースでした。

【推奨される対応】 メール内のリンクは決して開かず、必ず公式サイトのブックマークやAmazon公式アプリからアカウント状況を確認してください。 【再掲】Amazon公式サイト:詐欺メールの見分け方ガイド | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る