【調査報告】三井住友カード「3月お支払金額のご案内」の解析

【調査報告】最新の詐欺メール解析レポート

三井住友カードを騙るフィッシングメールの技術的検証とサイト解析 | ■ 最近のスパム動向

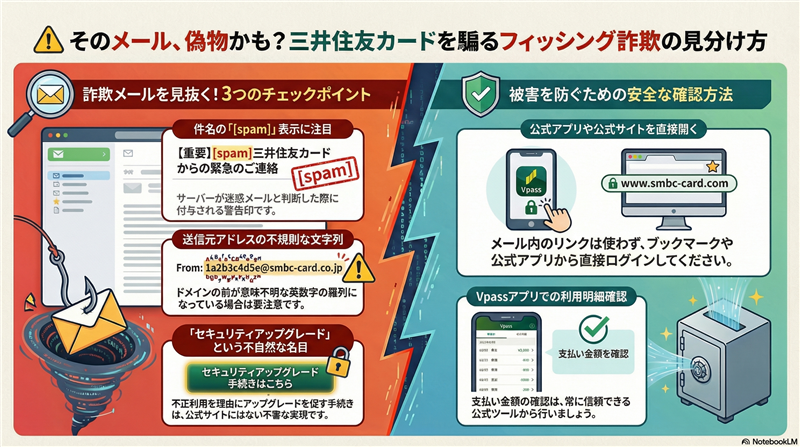

現在、「三井住友カード」を騙るメールが急増していますが、その前に最近のスパムの動向を整理します。昨今、AIによる不自然な日本語の修正が進み、見た目だけで偽物と判断するのが難しくなっています。特に3月は決算期や新生活の準備が重なり、カード利用額の確認を促す「お支払い金額のご案内」を偽装した攻撃が主流となっています。

| ■ メールのプロパティ解析

| 件名 | [spam] 【重要】3月お支払金額のご案内 | | spam表示の理由 | 受信サーバー側で、送信ドメイン認証(SPF/DKIM)の不整合、またはブラックリストIPからの送信を検知したため、自動的に付与された警告マークです。 | | 送信者 | “三井住友カード” <prnmz41vgt@smbc-card.com> | | 受信日時 | 2026-03-24 11:38 | 【送信者に関する情報】

送信者アドレスのドメイン「smbc-card.com」は正規の三井住友カードのものですが、これは「表示名」と「送信元偽装」によるものです。実際の配送ルートを確認すると、全く無関係なサーバーから配信されています。

| ※以下、受信メール本文を忠実に再現(解析用データ)

「できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。」

|

| | 三井住友カードVISAをご利用いただきありがとうございます。

次回のお支払い金額のお知らせです。 | | 3月24日のお支払い金額

62,977円 | | ご本人によるお支払いではない場合、お客様のカードが不正利用されている可能性があります。

安全のため、下記のボタンからカードのセキュリティアップグレードを行ってください。 | | https://sanj.quickaccountr****.cfd/v8/p**** | アプリ?LINEでも

お支払い金額を確認できます | | Vpassアプリ

App Store / Google Play | | Vpass LINEミニアプリ

友だち追加 | | 発行者:三井住友カード株式会社

大阪市中央区今橋4丁目5-15 | | ■ 攻撃者の目的と専門的解説

【犯人の目的】

犯人の目的は、利用金額という具体的な数字(62,977円)で不安を煽り、「セキュリティアップグレード」という口実でカード番号、セキュリティコード、Vpass IDを盗み出すことにあります。これにより、カードの不正利用(なりすまし決済)を完遂させます。

【メールの不自然な点】

正規のメールであれば、件名や本文の冒頭に必ず「お客様の氏名」が記載されます。また、三井住友カードの署名にある住所は正しいものの、連絡先電話番号が記載されていない、あるいは公式サイトと異なる番号が記載されている場合は、追跡を恐れている証拠です。本メールはロゴまで盗用して本物らしく見せていますが、公式アプリのダウンロードボタンを装ったリンクまでもが全てフィッシングサイトへ繋がるという極めて悪質な構造です。

| ■ Received (送信元) サーバー解析

以下の情報は、送信に使用されたインフラの生データです。 | 送信元ホスト | infoo2.wikikabu.vip (unknown [204.194.53.215]) | | 送信元IPアドレス | 204.194.53.215 | | ホスティング社 | KRYPT TECHNOLOGIES (VPLS Inc.) | | 設置国 | United States (アメリカ合衆国) | | ドメイン取得日 | 2026-03-10 (whois.domaintools.com調べ) | 【メール回線関連情報】

このIPアドレス「204.194.53.215」は、信頼できる送信者情報としてヘッダーに記録されていますが、ドメイン「wikikabu.vip」は正規ドメインと一切関係ありません。最近(3月10日)取得されたドメインである理由は、過去の攻撃でブラックリスト入りしたドメインを使い捨て、新しくクリーンなドメインで検知を逃れるためです。

| ■ 誘導先フィッシングドメイン解析

メール内のリンクが到達する「偽サイト」のサーバー環境です。 | リンクドメイン | sanj.quickaccountr****.cfd | | IPアドレス | 104.21.31.218 | | ホスティング社 | Cloudflare, Inc. | | 設置国 | United States (Anycast) | | ドメイン取得日 | 2026-03-20 (whois.domaintools.com調べ) | 【サイト回線関連情報の詳細エビデンス】

本調査におけるネットワーク経路の客観的根拠として、以下の解析レポートを参照してください。

https://ip-sc.net/ja/r/104.21.31.218

| ■ リンク先サイトの状態と画像

【稼働状況:エラーページによる隠蔽】

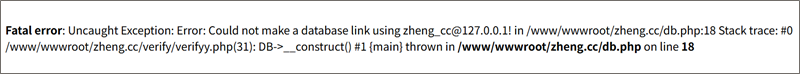

現在、当該サイトにアクセスすると「Fatal error: Uncaught Exception: Error: Could not make a database link…」という技術的なエラーメッセージが表示されます(画像参照)。 |

PHPのデータベース接続エラーを装っていますが、これは分析回避のための偽装、あるいは攻撃用DBのダウンが原因です。

| 【危険と判断できるポイント】

1. ドメイン名に「quickaccountrepair」という、カード会社が絶対に使用しない「補修」を連想させる不自然な英語が含まれている。

2. ドメイン登録がわずか数日前(3月20日)であり、信頼性が皆無。

3. Cloudflareのプロキシを利用して、実際のサーバー所在を隠蔽しようとしている。

| ■ セキュリティまとめ

今回の「3月お支払金額のご案内」を装う攻撃は、技術的な回避策(エラー表示による隠蔽など)を講じた組織的な犯罪です。ドメイン登録日の新しさ(3月20日)と、送信元IPアドレスの不整合を突くことで、確実に偽物を見抜くことが可能です。常に「公式サイトのURL(smbc-card.com)」であることを確認する習慣を身につけましょう。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る