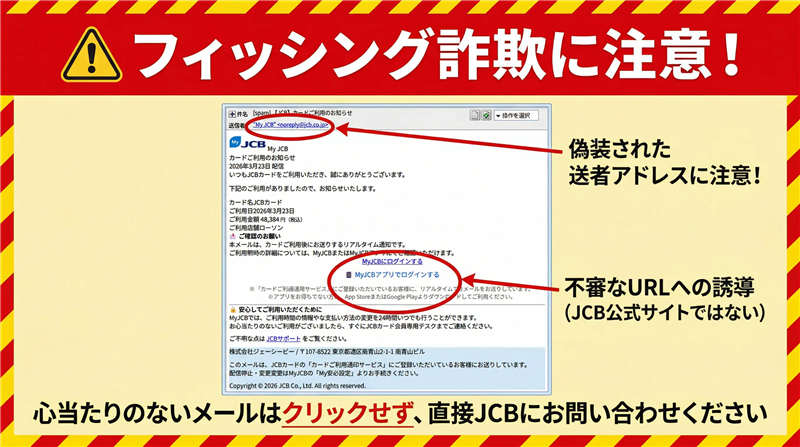

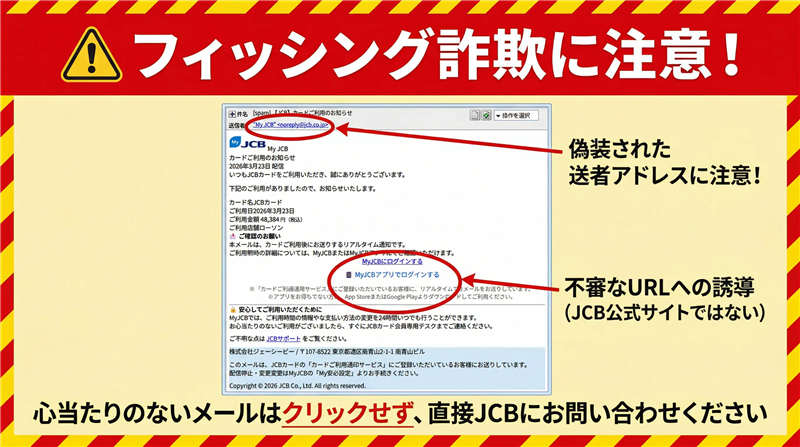

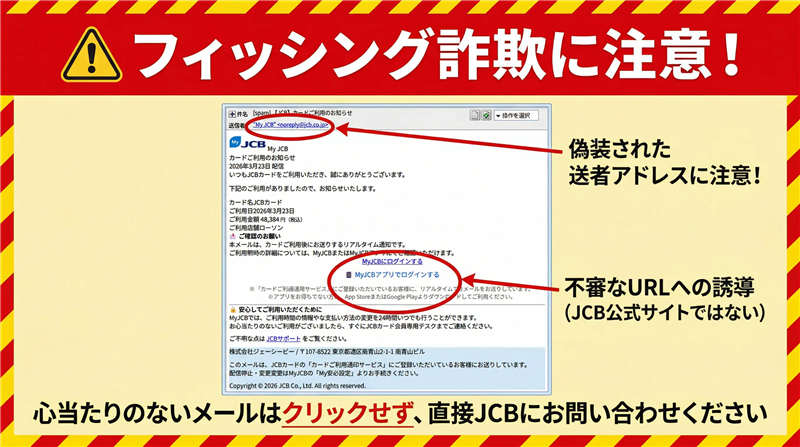

JCBを騙る「カードご利用のお知らせ」詐欺メールの見分け方:IP・ドメイン徹底調査

【調査報告】最新の詐欺メール解析レポート

セキュリティ解析ログ:JCBカードを騙るフィッシング詐欺(2026年3月版) | ■ 最近のスパムメール動向

今回ご紹介するのは「JCB」を騙るメールですが、その前に最近のスパムの動向について解説します。

2026年3月現在、AIによる自然な日本語生成が悪用され、「利用確認」を装った緊急性の高い通知が急増しています。

特に本事例のように、決済金額(48,384円)や利用店舗(ローソン)を具体的に指定することで、受信者の不安を煽り、正常な判断力を奪う手法が主流となっています。

| ■ メールの基本属性

件名: [spam] 【JCB】カードご利用のお知らせ

見出しの[spam]: 受信サーバー側で「送信元の評価が低い」「メール構造がスパムに酷似している」と判断され、自動付与された警告です。これが付いている時点で開封は極めて危険です。

表示送信者: “My JCB” <noreply@jcb.co.jp>

受信日時: 2026-03-23 21:02

| ■ メール本文の構造解析(再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 My JCB

カードご利用のお知らせ

2026年3月23日 配信

いつもJCBカードをご利用いただき、誠にありがとうございます。 下記のご利用がありましたので、お知らせいたします。 カード名:JCBカード

ご利用日:2026年3月23日

ご利用金額:48,384 円(税込)

ご利用店舗:ローソン ▼ ご確認のお願い

本メールは、カードご利用後にお送りするリアルタイム通知です。

ご利用明細の詳細については、MyJCBまたはMyJCBアプリにてご確認いただけます。

MyJCBにログインする MyJCBアプリでログインする

※「カードご利用通知サービス」にご登録いただいているお客様に、リアルタイムで本メールをお送りしています。

※アプリをお持ちでない方は、App StoreまたはGoogle Playよりダウンロードしてご利用ください。

🔒 安心してお利用いただくために

MyJCBでは、ご利用明細の確認やお支払い方法の変更を24時間いつでも行うことができます。

お心当たりのないご利用がございましたら、すぐにJCBカード会員専用デスクまでご連絡ください。

ご不明な点は JCBサポート をご覧ください。

|

株式会社ジェーシービー / 〒107-8522 東京都港区南青山2-1-1 南青山ビル このメールは、JCBカードの「カードご利用通知サービス」にご登録いただいているお客様にお送りしています。

配信停止・設定変更はMyJCBの「My安心設定」よりお手続きください。 Copyright © 2026 JCB Co., Ltd. All rights reserved.

| | ■ 専門的解析:犯人の目的と異常点

犯人の目的:

受信者を偽のログインサイト(フィッシングサイト)へ誘導し、ID・パスワード、およびクレジットカード情報(番号、有効期限、セキュリティコード)を盗み出し、不正利用による金銭的詐取を行うことが目的です。

おかしな点・偽物の証拠:

* 宛名の欠落: 公式のJCBメールであれば、文頭に「〇〇 〇〇 様」といった個人名が必ず記載されます。本メールにはそれがありません。

* 背景テンプレート: 本文が白、フッターが水色という構成は、フィッシングメール作成ツールで多用される「定型テンプレート」です。

* ロゴの隠蔽: もしロゴ画像が添付ファイル扱い(CID埋め込み)にされている場合、それはセキュリティソフトによる「外部URL画像ブロック」を回避し、公式感を装うための狡猾な手口です。

| ■ 送信元回線関連情報(Received)

解析ソース:

from mail04.zh-int-kaiyunsports.com (211.122.221.35.bc.googleusercontent.com [35.221.122.211])

送信IPアドレス: 35.221.122.211(カッコ内のIPは偽装困難な信頼できる送信元情報です)

送信ホスト名: 211.122.221.35.bc.googleusercontent.com

ホスティング社: Google Cloud Platform

設置国: 米国 (United States)

ドメイン登録日: 2024-05-15 解析コメント:

ホスト名に「bc.googleusercontent.com」が含まれていることから、攻撃者はGoogleのクラウドインフラを使い捨ての送信機として悪用しています。JCB公式のメールサーバーと全く関係のない回線からの送信であるため、100%偽物と断定できます。

| ■ 誘導先(詐欺サイト)の徹底解析

誘導先URL: h**ps://www.countingclass.cfd/umddttnni***aMbkvjeyhzt(伏字を含む、無効化済み)

ウイルス対策ソフト検知: ウイルスバスターおよびGoogle Safe Browsingにより「危険」としてブロック済み。

サイト回線関連情報:

IPアドレス: 104.21.31.171

ホスト名: www.countingclass.cfd

ホスティング社: Cloudflare, Inc.

設置国: 米国 (United States)

ドメイン取得日: 2026-03-20(攻撃のわずか3日前に取得) 解析: 登録日が「2026-03-20」と極端に新しいのは、セキュリティ対策側のブラックリスト登録を逃れるための「使い捨てドメイン」である典型的な証拠です。 本レポートの根拠データ(解析ページ):

https://ip-sc.net/ja/r/104.21.31.171

| ■ リンク先サイトの現状(画像)

現在は以下のようなエラーページ、もしくはアクセス不能状態となっています。

[ 詐欺サイトの画像:このサイトにアクセスできません (DNS_PROBE_FINISHED_NXDOMAIN) ]

これは、ドメインが短期間で閉鎖されたか、セキュリティ機関によって停止(テイクダウン)されたことを意味します。

| |

Security Report ID: SP-JCB-20260323

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る