| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

────────────────────────────────────

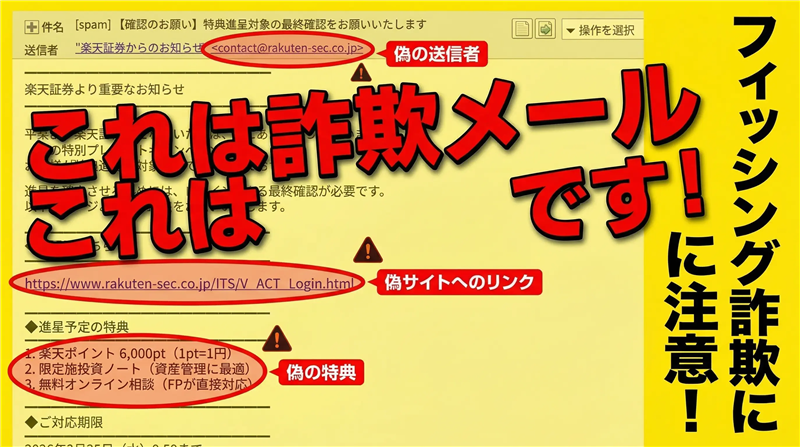

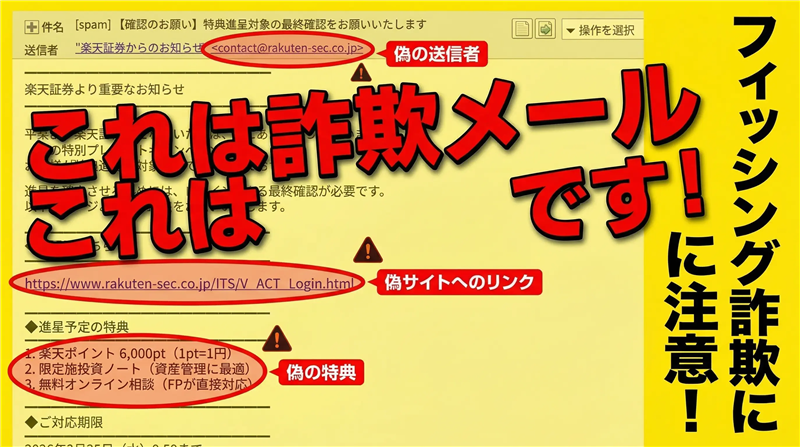

楽天証券より重要なお知らせ

────────────────────────────────────

平素より楽天証券をご利用いただき、誠にありがとうございます。

「秋の特別プレゼントキャンペーン」にて、

お客様が特典進呈の対象として登録されております。 進呈を確定させるためには、ログインによる最終確認が必要です。

以下のページよりお手続きをお願いいたします。 ────────────────────────────────────

◆ 確認はこちら

──────────────────────────────────── hXXps://www.rakuten-sec.co.jp/ITS/V_ACT_Login.hXml ────────────────────────────────────

◆ 進呈予定の特典

────────────────────────────────────

1. 楽天ポイント 6,000pt(1pt=1円)

2. 限定版投資ノート(資産管理に最適)

3. 無料オンライン相談(FPが直接対応) ────────────────────────────────────

◆ ご対応期限

────────────────────────────────────

2026年3月25日(水) 9:59まで ※期限を過ぎると自動的に特典の権利が失効します。

このメールが最終確認のご案内となります。

────────────────────────────────────

このメールは自動配信されています。

ご返信いただいても対応いたしかねます。 楽天証券株式会社 東京都港区南青山2-6-21

金融商品取引業者 関東財務局長(金商)第195号

加入協会:日本証券業協会、金融先物取引業協会、日本商品先物取引協会 発行元:楽天証券株式会社

Copyright (C) Rakuten Securities Inc. All Rights Reserved.

|