【解析】楽天カード「カードご請求金額のご案内」は詐欺か?IPとドメインを徹底調査

【調査報告】最新の詐欺メール解析レポート 本レポートは、確認された不審メールの技術的構造および通信経路を解析した専門ドキュメントです。 | ■ 最近のスパム・フィッシング動向

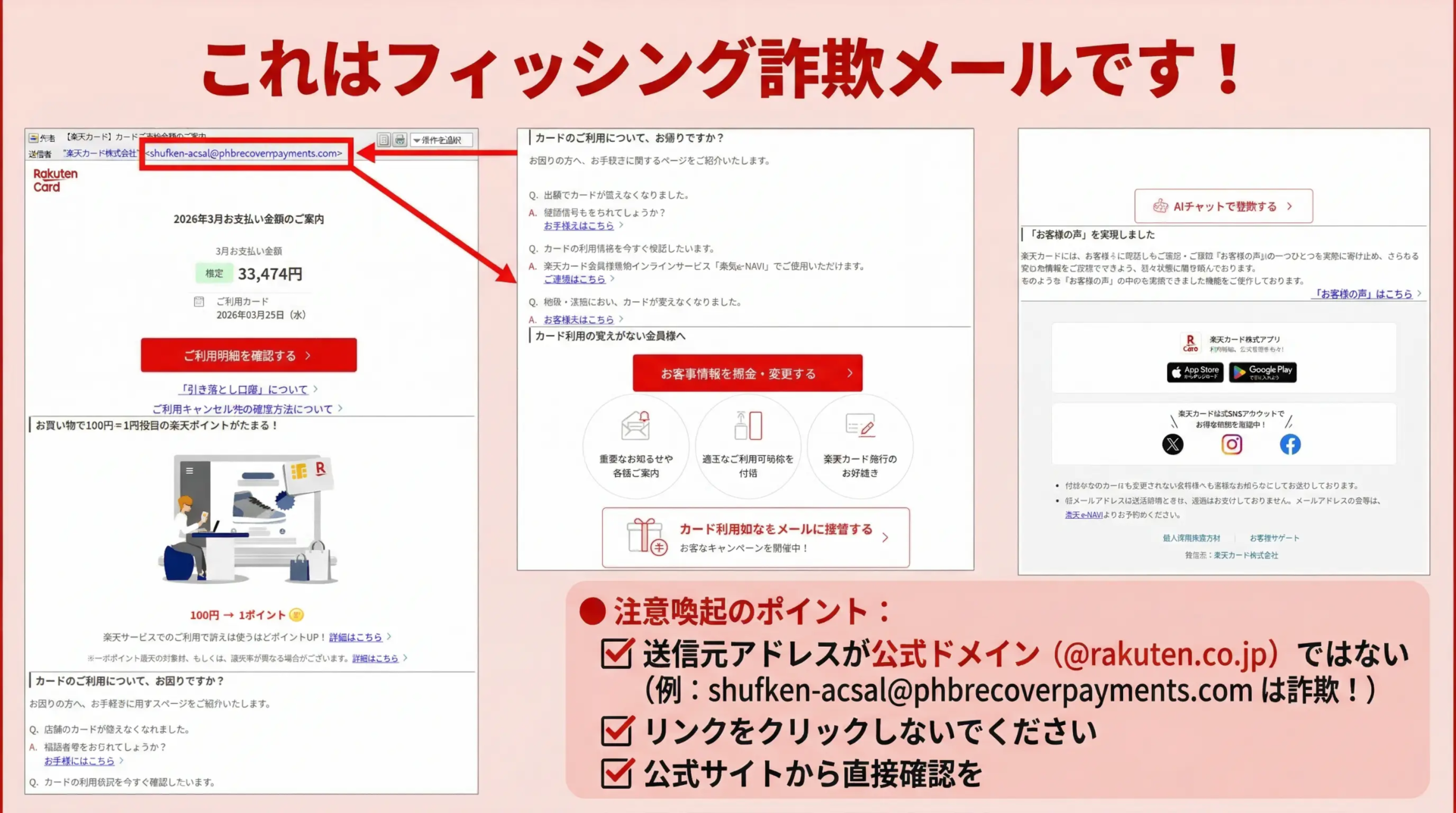

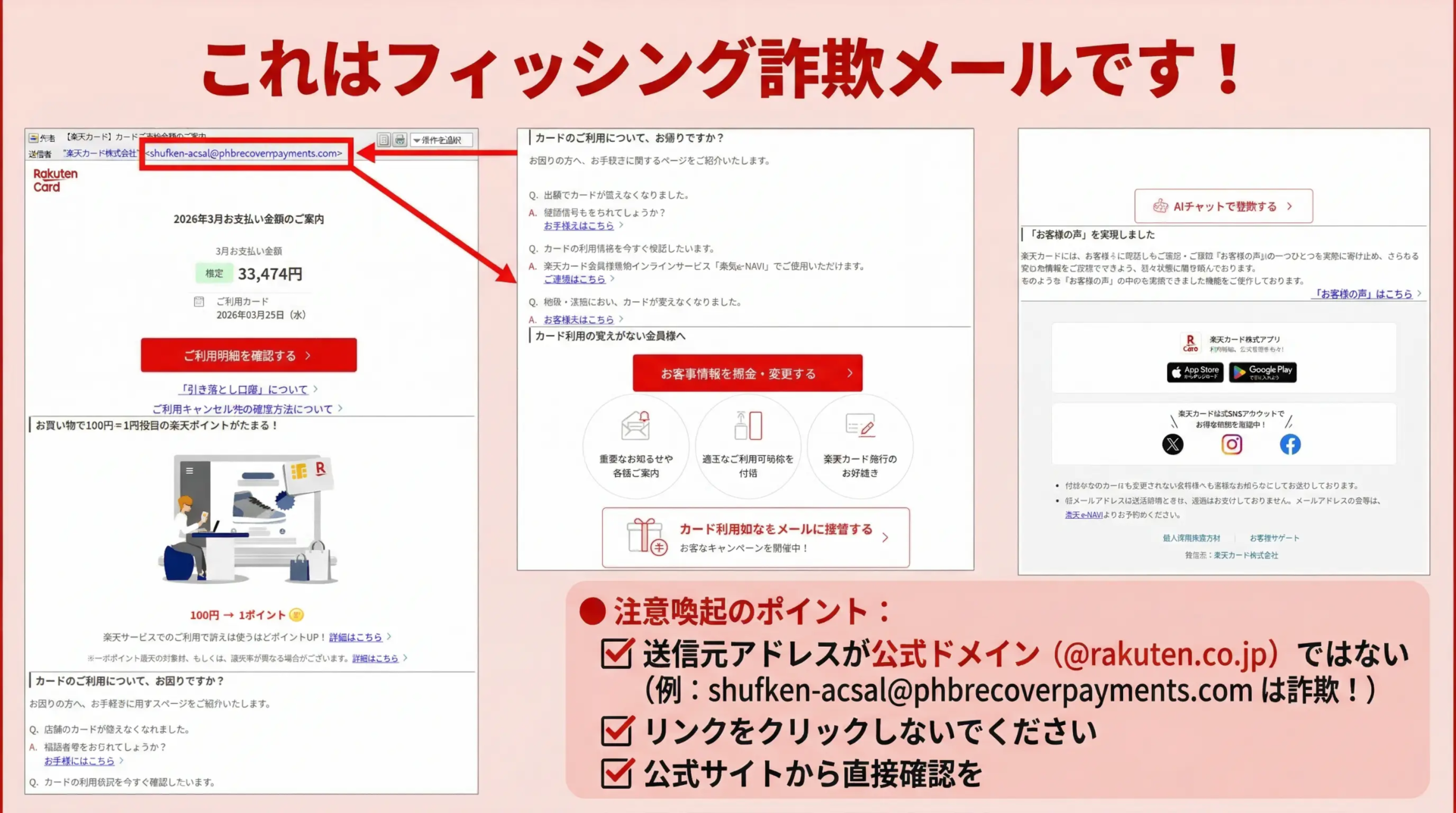

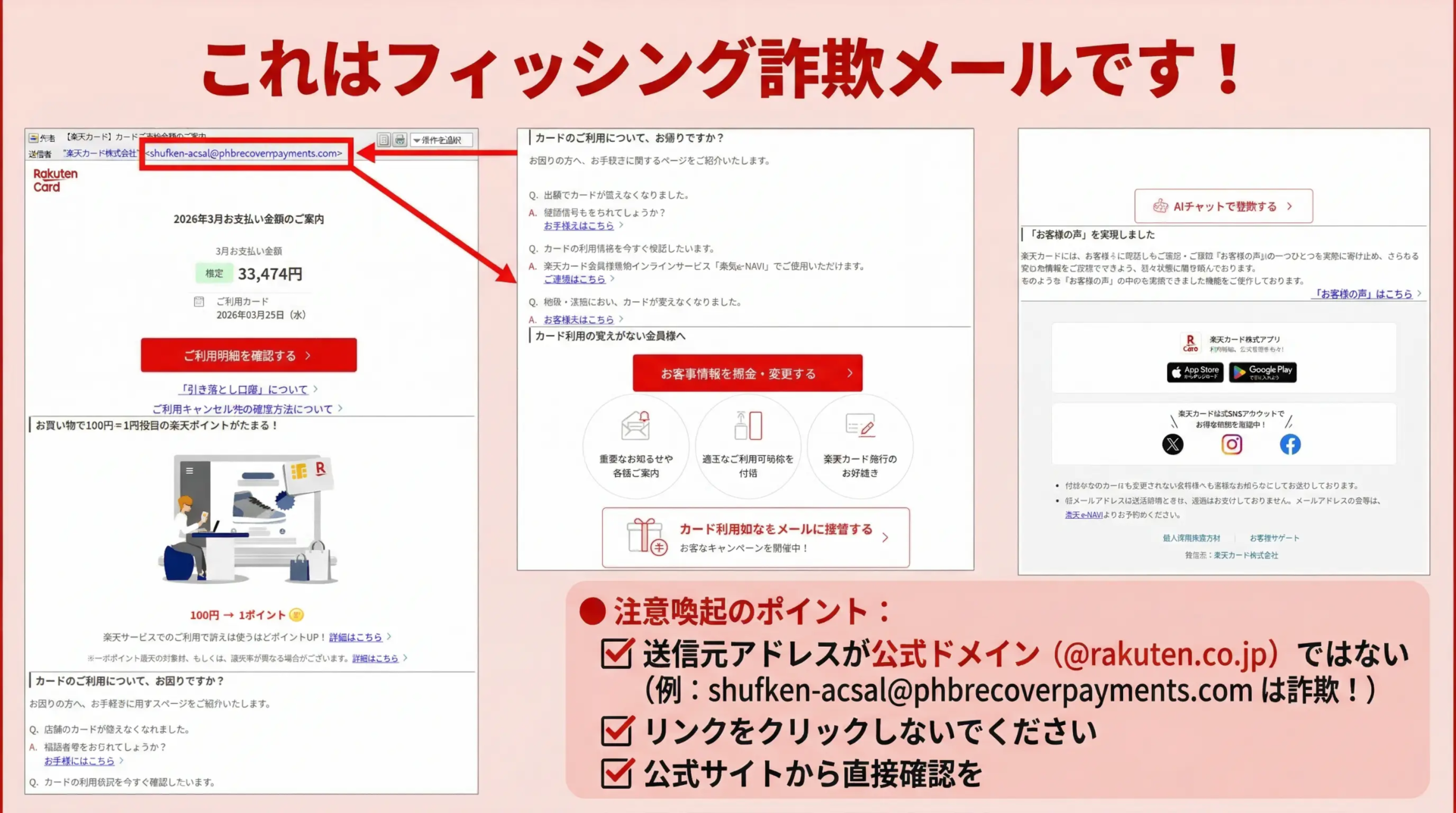

今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、2026年3月の年度末という時期を狙い、カードの支払い金額確定を装って偽サイトへ誘導する手口が急増しています。特に今回のように「足し算による認証ページ(CAPTCHA)」を偽装し、セキュリティソフトの自動スキャンを回避しようとする「検知逃れ」の手法が目立っており、技術的な警戒が必要です。

| ■ メール解析結果:基本情報 | 件名 | 【楽天カード】カードご請求金額のご案内 | | 送信者 | 楽天カード株式会社 <Rakuten-accaTJP6@choicerecoverypaynents.com> | | 受信日時 | 2026-03-23 12:11 | 【送信者解析】

送信者ドメイン「choicerecoverypaynents.com」は公式(rakuten-card.co.jp)とは一切無関係です。また、送信者名が個別のメールアドレスになっている場合、受信者のリストを盗用して機械的に配信している可能性が極めて高いと言えます。

| ■ メール本文の忠実な再現(解析用) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

2026年3月分お支払い金額のご案内 お支払い金額:確定 33,474円 ご利用カード:楽天カード / お支払い日:2026年3月27日(金) 「引き落とし口座」について > / ご利用キャンセル時の返金方法について >

[画像:お買い物で100円=1ポイント] / [Q&A:カードが使えなくなりました] / [カード利用の覚えがない会員様へ]

発行元:楽天カード株式会社

URL:https://www.rakuten-card.co.jp/ (※本物はここですが、ボタンのリンク先は別ドメインです) | | ■ メールの目的と専門的考察

【犯人の目的】

このメールの最大の目的は、楽天会員の「ログイン情報の窃取」および「クレジットカード情報の全項目(番号・期限・セキュリティコード)の強奪」です。3万円強という、普段の買い物で発生しそうなリアリティのある金額を提示することで、利用者の焦りを誘い、確認ボタンを押させる心理的トラップを仕掛けています。

【署名情報の検証】

画像内のフッターには電話番号の記載はありませんが、公式サイトへのリンクを装ったテキストが配置されています。本物の楽天カードの署名にはナビダイヤル(0570-66-6910等)が含まれますが、詐欺メールでは問い合わせを避けるためにこれらを省く、あるいは偽の番号を記載する傾向があります。

| ■ Received:送信元通信経路の解析 これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | 送信ドメイン | sh21507-aichi275.aichi.t-com.ne.jp | | 送信IPアドレス | 169.40.132.15 | | ホスティング | IBM Cloud (SoftLayer) | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 取得元:whois.domaintools.com (解析結果:不整合あり) | | ■ リンク先:危険サイトの技術調査 メール内の誘導先ボタンを解析した結果、以下の多段階遷移が確認されました。 | 第1誘導URL | https://www.annettep****ment.com/?session=*** (伏せ字) | | 最終到達ドメイン | www09.heiliao-hl20.cyou | | サイトIPアドレス | 104.21.31.218 | | ホスティング | Cloudflare, Inc. | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-03-21 (攻撃開始の2日前) |

【専門的コメント】

ドメイン登録日が攻撃のわずか2日前である点は、使い捨ての攻撃用インフラであることを示しています。

本レポートの根拠データ(ip-sc.net:104.21.31.218) | ■ 検証:詐欺サイトの視覚的証拠と回避手口  この「18 + 4 = ?」という計算ページは、セキュリティソフトの「自動解析クローラー」を遮断するための壁です。人間が答えを入力して「確認」を押した時だけフィッシング画面を表示させることで、ブラックリストへの登録を遅らせる巧妙な工夫です。 この「18 + 4 = ?」という計算ページは、セキュリティソフトの「自動解析クローラー」を遮断するための壁です。人間が答えを入力して「確認」を押した時だけフィッシング画面を表示させることで、ブラックリストへの登録を遅らせる巧妙な工夫です。

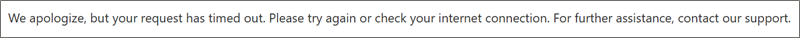

情報を入力させ終わると、上記のような「Your request has timed out」という偽のエラーを表示します。これにより、ユーザーは「自分の操作ミスか通信エラーで失敗した」と誤認し、情報が盗まれたことに気づきにくくなります。 情報を入力させ終わると、上記のような「Your request has timed out」という偽のエラーを表示します。これにより、ユーザーは「自分の操作ミスか通信エラーで失敗した」と誤認し、情報が盗まれたことに気づきにくくなります。

| ■ 危険なポイントと推奨される対処法

1. 送信元の不一致:「choicerecoverypaynents.com」という、公式とは無関係なドメインからの通知は100%詐欺です。

2. 宛名の欠落:本物の楽天カードは、メール冒頭に必ず「〇〇 〇〇 様」と登録氏名を記載します。

3. 不自然な認証:公式ログインに計算問題(足し算)を求められることはありません。

【重要】楽天カード公式:不審なメールへの注意喚起を確認する > | |