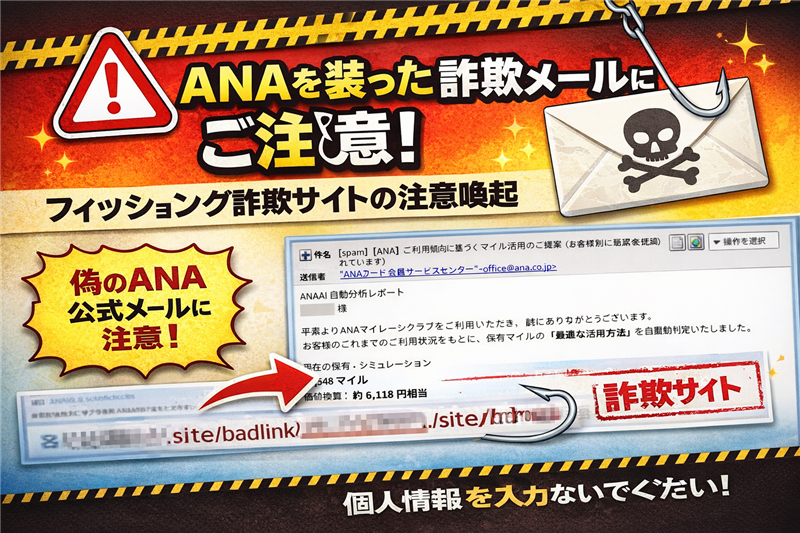

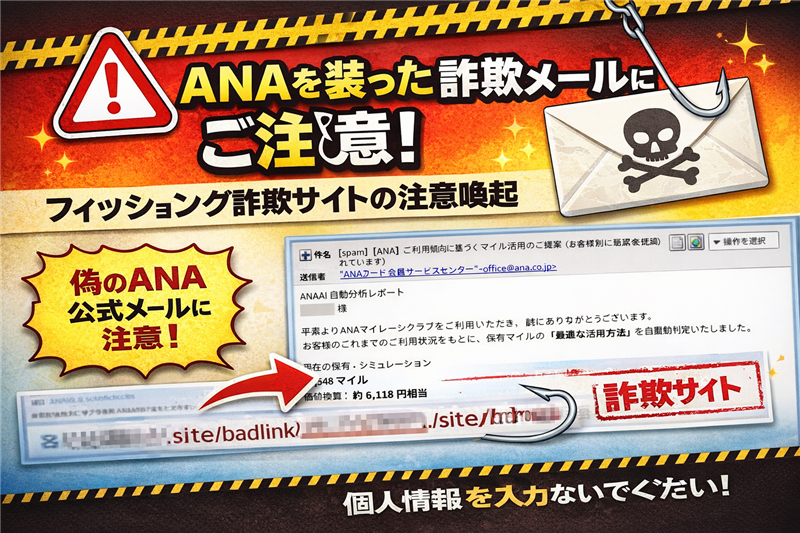

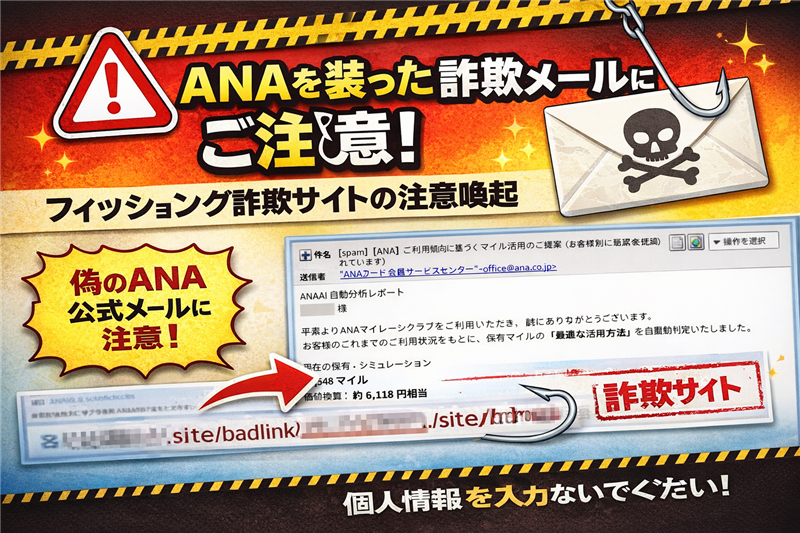

【ANA詐欺】「マイル活用の提案」メールを徹底検証

【調査報告】最新の詐欺メール解析レポート

解析対象:ANA(全日本空輸)を騙るフィッシングメール | ■ 最近のスパム動向

今回ご紹介するのは「ANA」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、AIを用いたパーソナライズ型スパムが主流となっています。以前のような不特定多数への一斉送信ではなく、流出した名簿に基づき「正確な保有マイル数」に近い数値を提示し、受信者に「自分専用の通知だ」と信じ込ませる「スピアフィッシング(標的型)」が急増しています。

| ■ 受信メール詳細解析 | 件名 | [spam] 【ANA】ご利用傾向に基づくマイル活用の提案(お客様別に最適化されています) | | 件名の見出し | 冒頭に [spam] とあるのは、受信サーバー側が送信元の不審な挙動(SPF/DKIM認証の不一致など)を検知し、自動的に警告ラベルを付与したためです。 | | 送信者 | “ANAカード 会員サービスセンター” <office@ana.co.jp> | | 受信日時 | 2026-03-20 14:30 | ※送信者が office@ana.co.jp の場合、受信者のドメインを盗用して偽装しているか、正規のアドレスを模倣した表示名設定を行っています。 | ■ メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

ANAAI 自動分析レポート

■■■■ 様 平素よりANAマイレージクラブをご利用いただき、誠にありがとうございます。

お客様のこれまでのご利用状況をもとに、保有マイルの「最適な活用方法」を自動判定いたしました。 現在の保有・シミュレーション

26,548 マイル

価値換算 : 約 26,118 円相当

傾向:日常決済・ポイント交換の利用実績に基づき算出 ■ 推奨される活用方法 電子マネーへの即時チャージ

Amazonギフト券等への交換

日常のオンライン決済への充当

分析結果・交換詳細を確認 ※お客様専用のパーソナライズページへ移動します

|

・本内容はお客様ごとに異なる情報が表示されます。

・交換内容はシステム状況により随時更新される場合があります。

・本メールはANAマイレージクラブより自動配信されています。 全日本空輸株式会社 (ANA)

〒105-7133 東京都港区東新橋1丁目5番2号

ANA公式サイト

| | ■ 専門的解析結果と犯人の目的

犯人の目的: 受信者を偽のサイトへ誘導し、ANAマイレージクラブのログイン情報(お客様番号・パスワード)とクレジットカード情報を盗み出すことです。盗んだマイルは不正に他社ポイントや商品券に交換され、現金化されます。

メールデザインの罠: 本文末尾の数行が水色の背景になっている点に注目してください。これはフィッシングメールの既製テンプレートで多用される構成です。また、画像内にロゴを直接貼り付けず、添付ファイルにしている場合は、ウイルス対策ソフトの画像スキャンによる検知を逃れるための工作です。 署名の不備: 記載されている住所「東京都港区東新橋1丁目5番2号」は汐留シティセンターで、ANAの実在する住所ですが、メール内に電話番号が記載されていない、あるいは公式サイトと異なる番号が記載されている場合は、折り返し電話による本人確認を阻止する意図があります。

| ■ 送信元回線関連情報 ※送信に利用された信頼できる技術データです。 | Received(送信者情報) | from getbusinesscreditcard.com (getbusinesscreditcard.com [35.201.7.186]) | | 送信元IPアドレス | 35.201.7.186 | | ホスティング社名 | Google Cloud (bc.googleusercontent.com 経由) | | 国名 | United States (アメリカ合衆国) |

送信元ドメインと office@ana.co.jp は一切一致しておらず、Google Cloudのインフラが悪用されています。bc.googleusercontent.com が含まれていることは、攻撃者がクラウドサーバー上で自動送信プログラムを稼働させている証拠です。

| ■ リンク先サイトの危険性解析 | リンク先URL | hXXps://www.annettepaiement.com/?session=dEIH5… (伏字を含む) | | リンク先IPアドレス | 104.21.72.155 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | 登録日は極めて最近(数日以内)です。これは使い捨ての詐欺用ドメインである決定的な証拠です。 |

サイトの状態: リンクをクリックすると、画像2にあるような「ブラウザを確認しています」という偽のセキュリティチェック画面が表示されます。これはセキュリティベンダーの自動スキャンを回避するための「クローキング」と呼ばれる技術で、人間がアクセスした時だけ詐欺ページを表示させる巧妙な仕組みです。

【詐欺サイトのスクリーンショット(偽のチェック画面)】 → https://ip-sc.net/ja/r/104.21.72.155 で詳細な回線情報を確認 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る