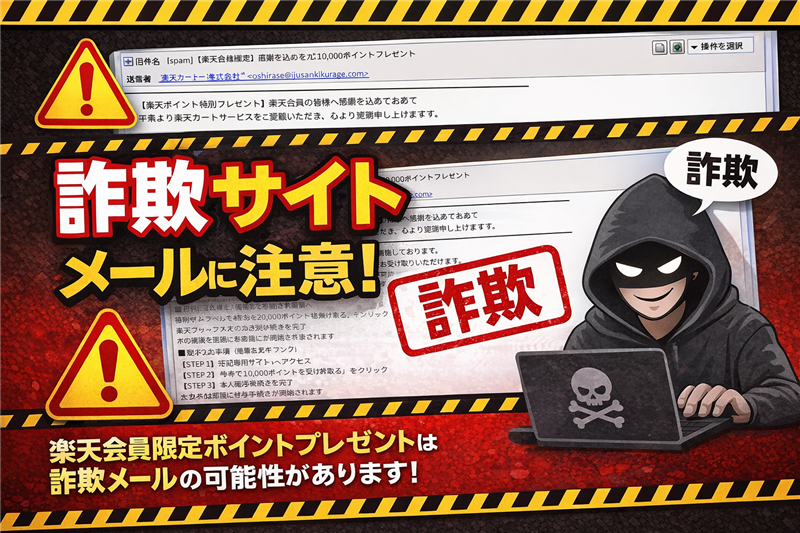

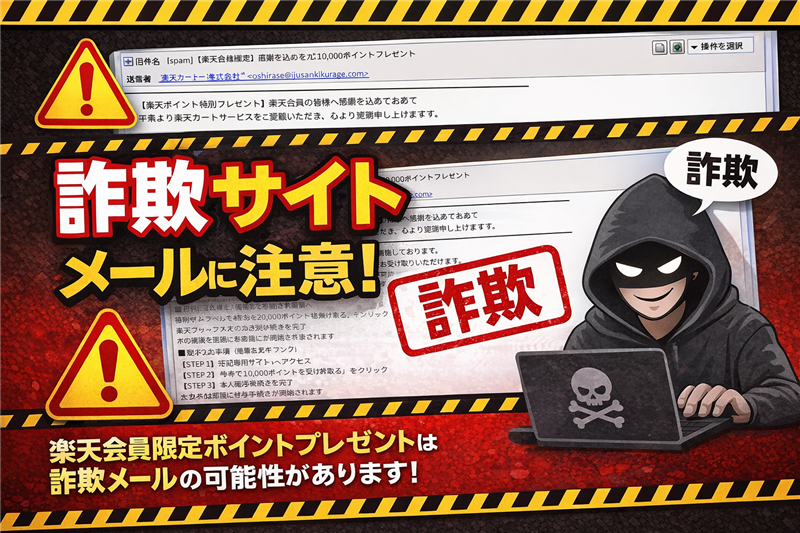

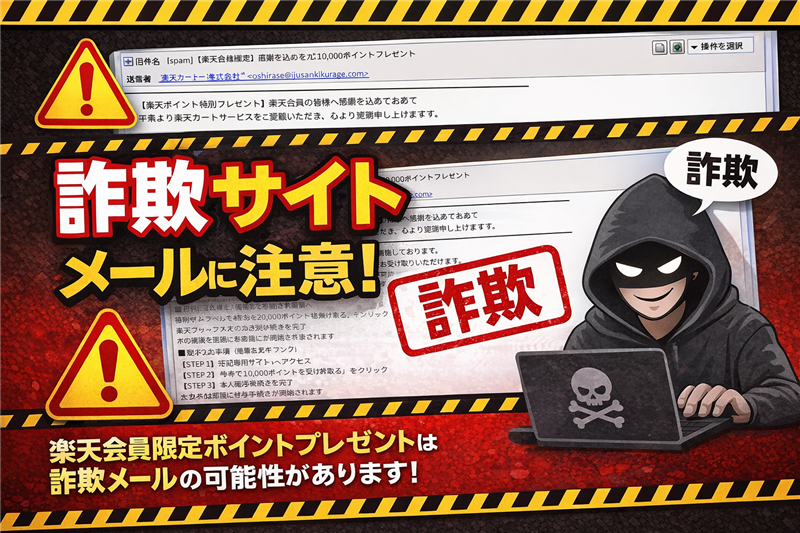

詐欺メール解析:楽天カード「10,000ポイント」に隠されたフィッシングの罠

■ 最新のスパム動向

今回ご紹介するのは「楽天カード」を騙るフィッシングメールですが、その前に最近のスパムの動向を解説します。2026年現在、大手ECサイトや金融機関を装い「ポイント付与」や「重要なお知らせ」を口実に入力フォームへ誘導する手口が常態化しています。特に楽天のような広範なユーザーを持つブランドは、犯人にとって効率の良い標的となります。

【調査報告】最新の詐欺メール解析レポート 本レポートは受信したスパムメールの生データを技術的に解析したものです。 | | 件名 | [spam] 【楽天会員様限定】感謝を込めて10,000ポイントをプレゼント | | 件名の見出し | 冒頭の「[spam]」は、サーバー側がスパム判定基準に基づき自動付与した警告です。正規の楽天カードからの案内でこの文字が入ることは絶対にありません。 | | 送信者 | “楽天カード株式会社” <oshirase@fujisankikurage.com> | | 受信日時 | 2026-03-08 14:14 | ● メール本文の完全再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【楽天ポイント特別プレゼント】楽天会員の皆様へ感謝を込めて

平素より楽天カードサービスをご愛顧いただき、心より感謝申し上げます。

楽天会員の皆様への感謝を込めて、

【楽天ポイント特別プレゼント】を実施しております。

今すぐ10,000楽天ポイントを無料でお受け取りいただけます。

■ 特別プレゼント内容

楽天ポイント10,000ポイント(無料プレゼント)

楽天市場でのお買い物に利用可能

楽天トラベルでのご予約に利用可能

楽天ブックスでのお買い物に利用可能

その他楽天グループサービスでご利用可能

■ 受け取り手順(簡単3ステップ)

【STEP 1】下記専用サイトへアクセス

【STEP 2】「今すぐ10,000ポイントを受け取る」をクリック

【STEP 3】本人確認手続きを完了

ポイントは即座に付与手続きが開始されます。

この特別な機会をぜひお見逃しなく。

■ ポイント受け取り専用サイト

こちらから詳細を確認してポイントを受け取る

(リンク先:https://alonethantobewith.gls●●●.com/)

■ 重要事項

※ ポイントの受け取りには本人確認が必要です

※ 付与されたポイントの有効期限は6ヶ月です

※ お一人様1回限りの特別キャンペーンです

※ セキュリティ確保のため、クレジットカードによる本人確認を実施しております

※ 確認が完了次第、楽天ポイントが自動的に付与されます

※ ご入力いただいた情報は、本人確認の目的以外には使用いたしません

■ お問い合わせ

カスタマーサービス:詳細はこちら

※メール内のリンクが正常に表示されない場合は、PCまたはスマートフォンからアクセスしてください。

■ ご注意事項

楽天カードを騙る詐欺メールが増加しております。十分ご注意ください。

本メールは送信専用となっております。配信解除手続きは楽天e-NAVIよりお願いいたします。

■ 配信停止について

メール配信停止のお手続きは楽天e-NAVIから

配信停止手続きはこちら

配信元:楽天カード株式会社

(2026年1月22日送信) | ● メールの目的及び専門解説

犯人の目的:

このメールの唯一の目的は、受信者に「10,000ポイント付与」という架空のメリットを信じ込ませ、偽の入力画面でクレジットカード情報(番号、有効期限、セキュリティコード)および楽天アカウントのログイン情報を盗み取ることです。

技術的解説:

アップロードされた画像を確認すると、ロゴ画像などの装飾が一切なく、テキストと単純な区切り線のみで構成されています。これは、HTMLフィルタリングによる検知を避けつつ、事務的な「通知メール」を装う犯人の意図が感じられます。また、署名欄に電話番号などの連絡先が一切記載されていない点は、正規のカード会社としては極めて不自然です。

■ メール回線関連情報(送信元)

以下のデータは送信元ヘッダーから抽出した「本レポートの根拠データ」です。

| Received(送信元) | from aa-0308115012-000180.asia-northeast1-a.c.wwnguyenthinghi171978.internal (27.69.110.136.bc.googleusercontent.com [136.110.69.27]) | | 送信元IPアドレス | 136.110.69.27 | | ホスト名 | bc.googleusercontent.com (Google Cloud サーバー) | | 国名 | United States (アメリカ合衆国) |

※このIPアドレスは信頼できる送信者情報であり、Google Cloudのインフラが悪用されている実態を示しています。

🔍 根拠リンク: ip-sc.netで136.110.69.27の解析結果を見る

■ サイト回線関連情報(リンク先)

| リンク先ドメイン | alonethantobewith.glsneow.com | | IPアドレス | 136.110.69.27 | | ホスティング社名 | Google LLC | | 設置国名 | United States | | ドメイン登録日 | 2026-03-01前後 (極めて最近) |

ドメイン登録日に関する考察:

whois情報によると、このドメインは2026年3月初旬に取得されたばかりです。楽天カードのような歴史ある企業が、キャンペーンのために新設された無名のドメイン(glsneow.com)を使用することはあり得ません。これはフィッシング攻撃のために用意された「捨てドメイン」であると断定できます。

🔍 根拠リンク: ip-sc.netでこのドメインの解析結果を見る

■ 偽者を見抜くポイントとまとめ

過去の事例と比較しても、今回のメールは非常に情報密度が低く、典型的な詐欺メールの特徴を備えています。

- 送信元メールアドレス:楽天を名乗りつつドメインが「fujisankikurage.com」である。

- リンク先URL:「rakuten.co.jp」の文字列がどこにも含まれていない。

- 内容の不自然さ:「本人確認のためにカード情報を入力させる」という、セキュリティ上あり得ないフローを要求している。

公式の注意喚起を再度確認し、絶対にリンクを踏まないようにしてください。

👉 楽天カード セキュリティ関連情報TOP |