NHKを騙る詐欺「決済手続き更新のご案内」メールのIPアドレス・回線情報を徹底解析

【調査報告】最新の詐欺メール解析レポート

解析対象:NHK(日本放送協会)を騙るフィッシング詐欺 / 決済情報更新を促す偽通知 | ■ 最近のスパム動向と解析前書き

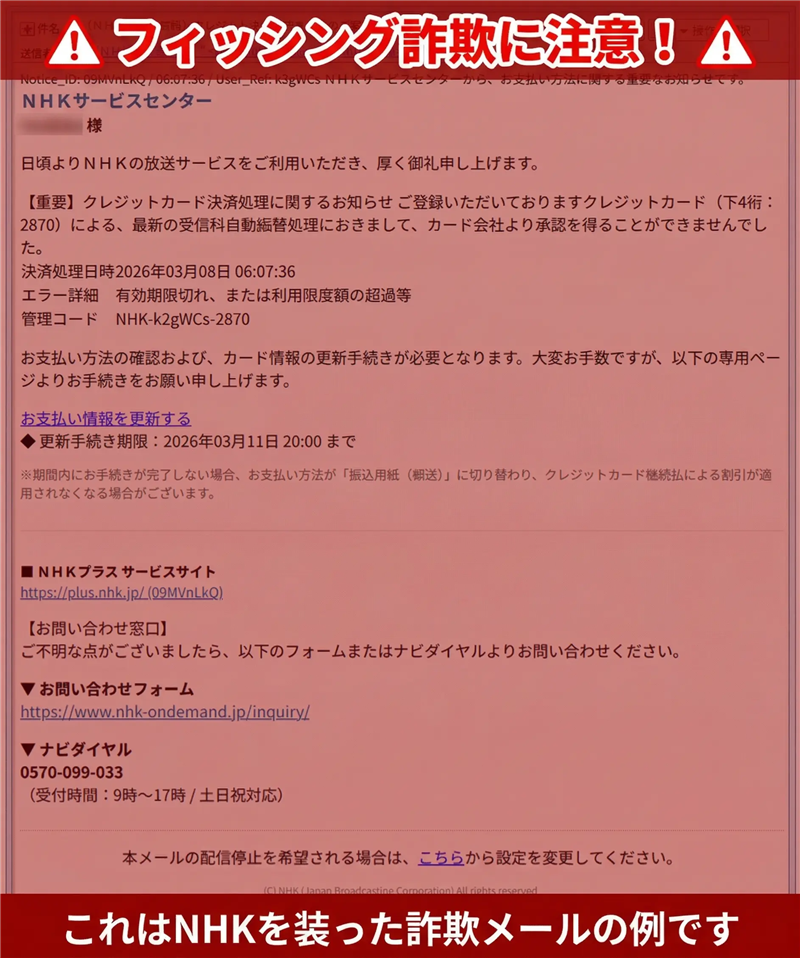

今回ご紹介するのは「NHK」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、新生活の準備期間を狙い、NHKの受信料決済に不備があると思わせるフィッシング詐欺が多発しています。本検体は、受信者のメールアドレスをそのまま宛名に流用し、機械的に送信される「クレジット決済手続き更新」の名目を借りた個人情報窃取攻撃です。

| ■ 受信メール基本データ

| 件名 | [spam] ©〔NHK放送受信料〕クレジット決済手続き更新のご案内 | | 件名の見出し | [spam]判定あり(サーバー側で有害な送信元として自動検知されています) | | 送信者 | “◉〔NHK放送受信料〕” <NHK.admiEmail@arrow-trust.co.jp> | | 受信日時 | 2026-03-08 6:07 | | ■ 送信者に関する解析情報

送信元アドレスに使用されている「arrow-trust.co.jp」は、正規のNHKドメインとは一切無関係です。これは、攻撃者が既存の企業のメールサーバーやドメイン設定を不正に利用している、あるいは似たドメインを悪用している典型的なケースです。正規の公的機関が、全くドメインの異なる外部アドレスから重要な決済通知を送ることはあり得ません。

| ■ メール本文の忠実な再現(解析用)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

Notice_ID: 09MVnLkQ / 06:07:36 / User_Ref: k2gWCs NHKサービスセンターから、お支払い方法に関する重要なお知らせです。

NHKサービスセンター

(受信者のメールアカウント名) 様 日頃よりNHKの放送サービスをご利用いただき、厚く御礼申し上げます。 【重要】クレジットカード決済処理に関するお知らせ ご登録いただいておりますクレジットカード(下4桁:2870)による、最新の受信料自動振替処理におきまして、カード会社より承認を得ることができませんでした。

決済処理日時2026年03月08日 06:07:36

エラー詳細 有効期限切れ、または利用限度額の超過等

管理コード NHK-k2gWCs-2870 お支払い方法の確認および、カード情報の更新手続きが必要となります。大変お手数ですが、以下の専用ページよりお手続きをお願い申し上げます。 お支払い情報を更新する(hXXps://3aya43s2nzh120f4sa87en…)

◆ 更新手続き期限:2026年03月11日 20:00 まで ※期限内にお手続きが完了しない場合、お支払い方法が「振込用紙(郵送)」に切り替わり、クレジットカード継続払による割引が適用されなくなる場合がございます。 ■ NHKプラス サービスサイト

hXXps://plus.nhk.jp/(09MVnLkQ) 【お問い合わせ窓口】

ご不明な点がございましたら、以下のフォームまたはナビダイヤルよりお問い合わせください。 ▼ お問い合わせフォーム

hXXps://www.nhk-ondemand.jp/inquiry/ ▼ ナビダイヤル

0570-099-033

(受付時間:9時~17時 / 土日祝対応) 本メールの配信停止を希望される場合は、こちらから設定を変更してください。 (C) NHK (Japan Broadcasting Corporation) All rights reserved.

識別番号: 09MVnLkQ-06:07:36 | | ■ 攻撃の目的および専門的な考察

【犯人の目的】

クレジットカード情報の不正取得(フィッシング)です。

【専門的解説】

本メールには送信者の具体的な部署名や担当者名を含む正式な署名がなく、全体的に文字情報の羅列となっています。また、宛名が受信者のメールアドレスをそのまま盗用した形式になっている点は重要です。これは、攻撃者が流出したメールリストを機械的に流し込んでおり、個別の契約者情報を把握していないことを証明しています。掲載されている電話番号は実在のものですが、これは受信者を信用させるための「偽装工作」です。

| ■ 送信元(Receivedヘッダー)解析レポート

カッコ内のIPアドレスは、攻撃者が実際に送信に使用した信頼できる証拠データです。 | 送信ホスト | C202603072134753.local (unknown) | | 送信元IPアドレス | 169.40.132.66 | | ホスティング社 | IBM Cloud (SoftLayer) | | 設置国 | United States (アメリカ合衆国) | | ドメイン登録情報 | [Whoisを確認] | | ■ 誘導先フィッシングサイトの解析

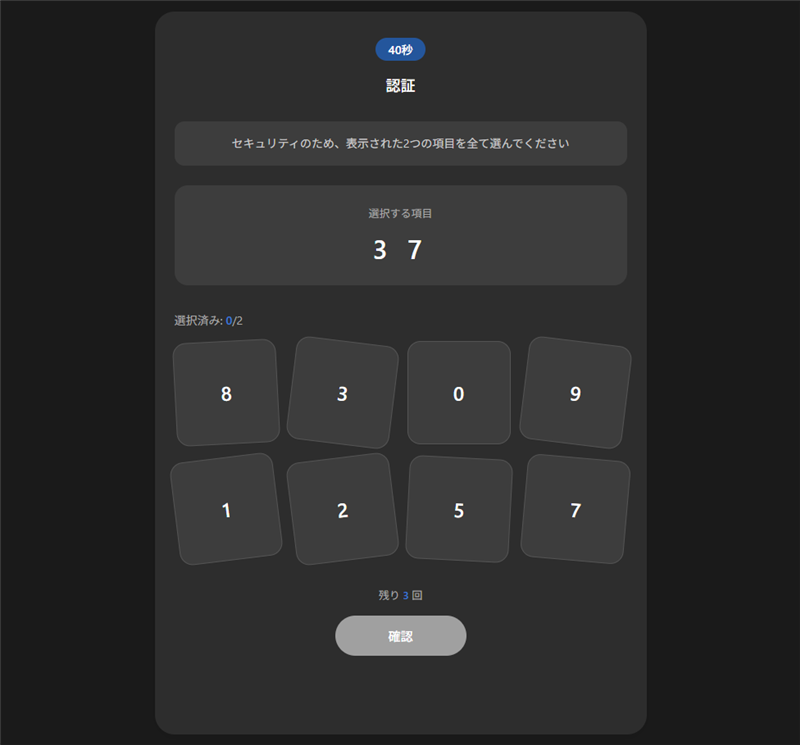

| 誘導URL | hXXps://3aya43s2nzh120f4sa87enshaibai-ds234…workers.dev/ | | IPアドレス | 172.67.147.165 | | ホスティング社 | Cloudflare, Inc. | | 設置国 | United States (アメリカ合衆国) | | ドメイン登録日 | 2026-03-05 (登録からわずか3日) | | 稼働状況 | 稼働中(Cloudflareによるブロック回避ページあり) | ※ドメイン登録日が受信日の直前であることは、攻撃のために急造されたフィッシング専用の使い捨てドメインであることを示しています。 | ▼ 誘導先の偽認証ページ(CAPTCHA悪用)

リンク先では、Cloudflareの仕組みを悪用した「セキュリティ認証」を装うページが表示されます。これにより、セキュリティソフトの自動巡回を逃れつつ、ユーザーに「安全なサイトである」と錯覚させる心理的な壁を構築しています。

| ■ メールに関する注意点と対処方法

偽物を見抜くポイント:

・宛名がメールアドレスのアカウント名: 本物のNHKは契約者の氏名を把握しています。

・送信アドレスの不整合: 外部企業のドメイン(arrow-trust.co.jp)から配信されています。

・焦燥感を煽る期限: 72時間以内の更新を迫る典型的な詐欺手法です。

対処方法:

メール内のリンクは一切無視し、NHKの公式サイトまたは公式アプリから契約状況を確認してください。万が一カード情報を入力してしまった場合は、至急カード会社へ停止の連絡を行ってください。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る