詐欺サイト検証:JCB「重要なお知らせ」メールのリンク先ドメインとIP調査結果

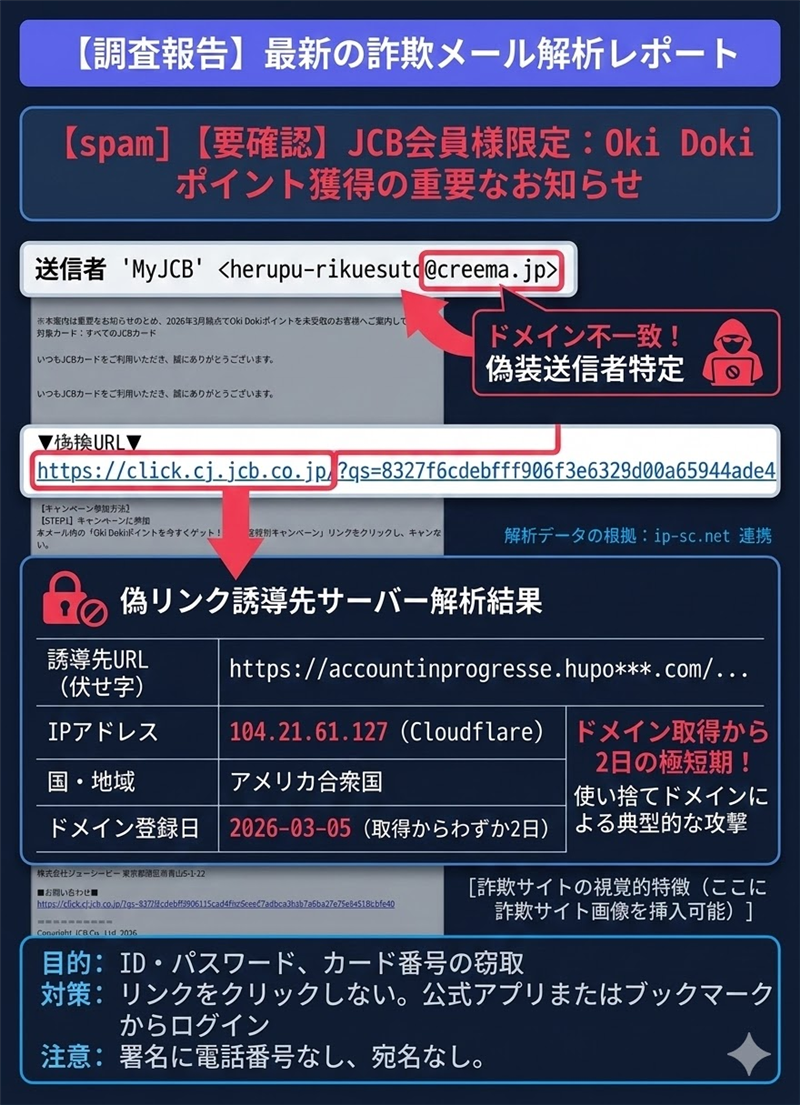

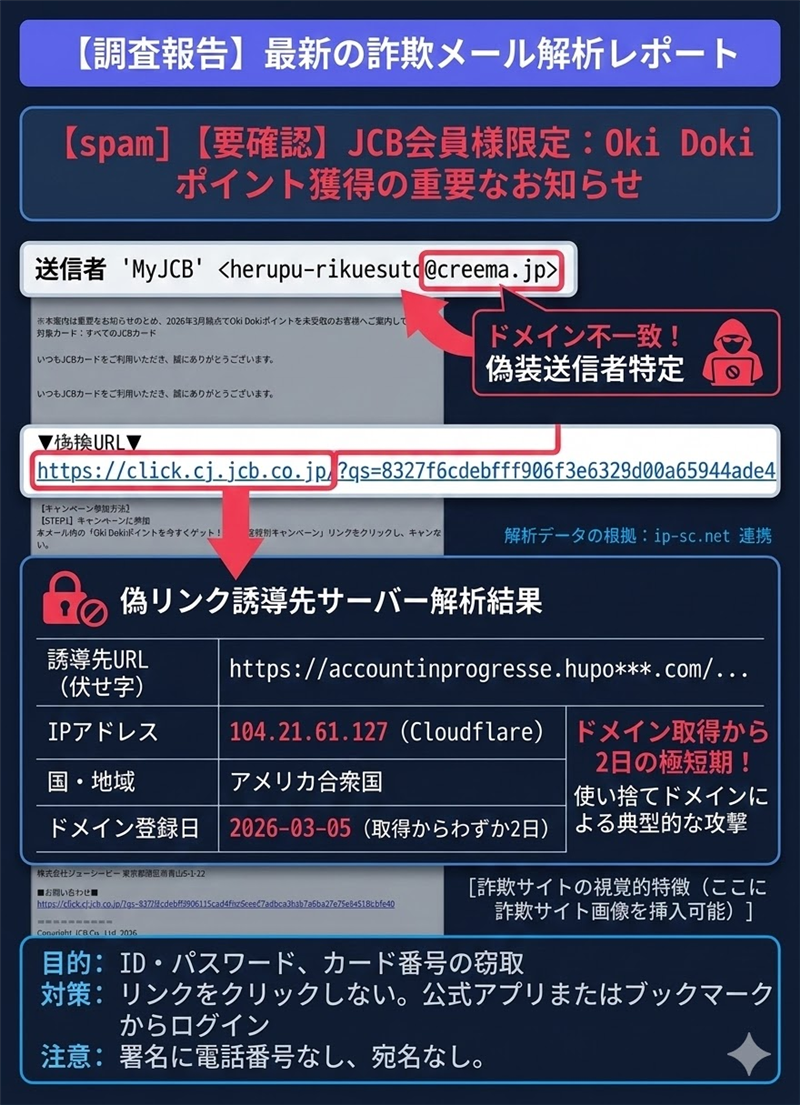

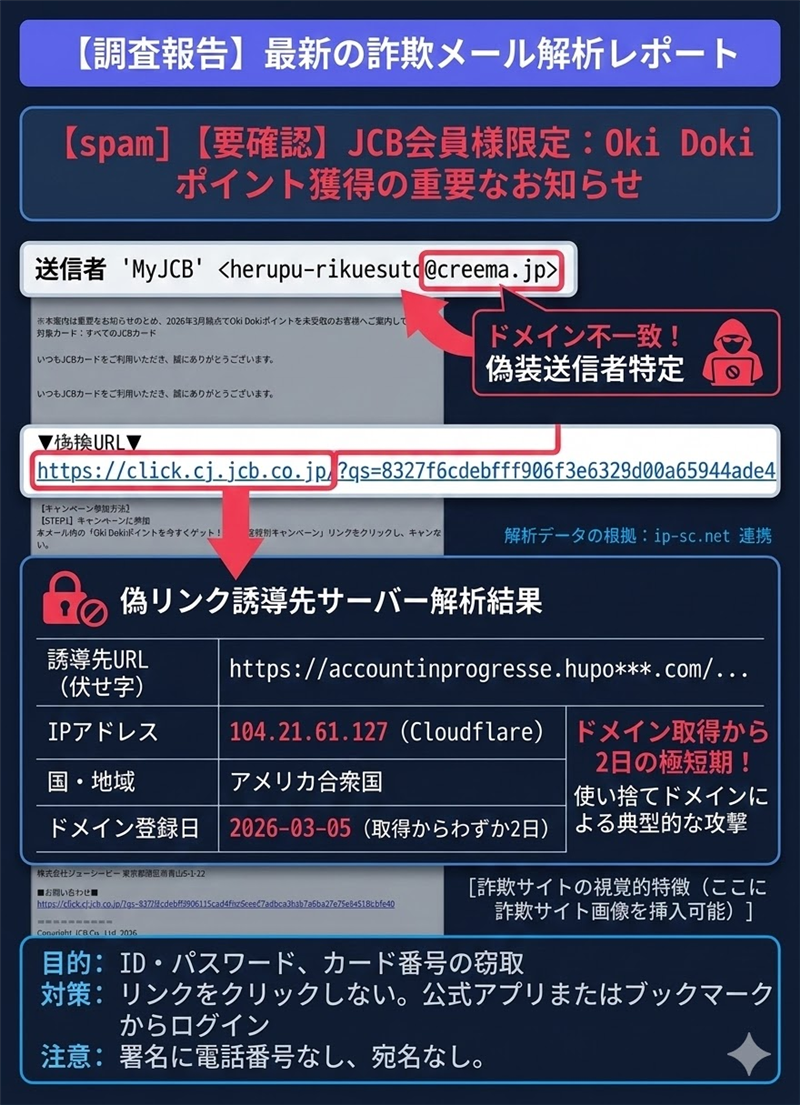

【調査報告】最新の詐欺メール解析レポート

本セクションでは、JCB(株式会社ジェーシービー)を騙るフィッシングメールの検体解析結果を記述します。

解析対象:2026年3月確認 スパム・キャンペーン

| 最近のスパム動向について

今回ご紹介するのは「JCB」を騙るメールですが、その前に最近のスパム動向を解説します。現在、2026年3月の年度末という時節柄、ポイントの失効や有効期限をちらつかせ、焦りを誘って偽サイトへ誘導する手口が激増しています。特に「Oki Dokiポイント」のような実在のサービス名を出し、送信元に「creema.jp」といった実在する他社ドメインを悪用してフィルタを抜ける手法が主流となっています。

| メール基本解析情報 | 件名 | [spam] 【要確認】JCB会員様限定:Oki Dokiポイント獲得の重要なお知らせ | | 見出しの異常 | 冒頭の [spam] タグは、受信サーバー側で「不正な広告または詐欺」と判定された証拠です。通常、公式サイトからの通知にこの文字列が入ることはありません。 | | 送信者 | “MyJCB” <herupu-rikuesuto@creema.jp> | | 受信日時 | 2026-03-07 15:31 | ※送信者が “herupu-rikuesuto@creema.jp” となっており、JCB(jcb.co.jp)とは一切無関係なドメインです。受信者のメールアドレスを盗用、あるいは無関係なサービスのアドレスから送信されています。 | メール本文の技術的再現

できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

※本案内は重要なお知らせのため、2026年3月時点でOki Dokiポイントを未受取のお客様へご案内しています。

対象カード:すべてのJCBカード いつもJCBカードをご利用いただき、誠にありがとうございます。 ▼Oki Dokiポイントを今すぐゲット!期間限定特別キャンペーン

https://click.cj.jcb.co.jp/?qs=83f2f6cdeb…(一部伏せ字) 【キャンペーン期間】

2026年3月1日(日)~ 3月31日(火) 【キャンペーン参加方法】

【STEP1】キャンペーンに参加

本メール内の「Oki Dokiポイントを今すぐゲット!期間限定特別キャンペーン」リンクをクリックし、キャンペーンに参加してください。 【STEP2】Oki Doki ランドにログインするか、新規登録

(中略) ================

本メールは、ご契約内容等に関するご案内(一部付随的な広告を含む)のため、「JCBからのおしらせメール配信」を「希望しない」に設定している方へもお送りしています。

本メールは送信専用ですので、ご返信いただいても対応できかねます。

================ ■JCBを装う不審メールの見分け方■

https://click.cj.jcb.co.jp/?qs=83f2f6cdeb…(一部伏せ字) 株式会社ジェーシービー 東京都港区南青山5-1-22 Copyright JCB Co., Ltd. 2026

| | メール解析・専門家の視点

【犯人の目的】

このメールの目的は、JCBの会員専用Webサービス「MyJCB」のログインID・パスワード、およびクレジットカード番号・有効期限・セキュリティコードを奪取することです。

【デザインと署名の異常】

画像を確認すると、公式ロゴなどは一切使われておらず、文字のみの非常に殺風景な構成です。また、最も重要な点として、**署名に公式の電話番号が記載されていません。** 通常、信頼性を担保するために「お問い合わせ先」としてナビダイヤルなどが記載されますが、これを欠落させることで虚偽の記載による即時の発覚(通報)を防いでいる可能性があります。

【偽物を見抜くポイント】

1. 宛名が「いつもJCBカードをご利用いただき」と汎用的であり、個人の特定がなされていない。

2. 送信ドメインが creema.jp であり、JCB公式ではない。

3. リンク先のドメイン名が不自然。

| Received(送信元サーバー情報)

以下のデータは、このメールが実際に発信された「真の送信元」を示す解析データです。

| 解析ステータス | 信頼できる送信者情報の特定に成功 | | 送信元IPアドレス | 35.200.57.84 | | 送信元ホスト | 84.57.200.35.bc.googleusercontent.com | | ホスティング社 | Google LLC (Google Cloud Platform) | | 設置国 | 日本 (Japan) |

「bc.googleusercontent.com」が含まれていることから、犯人はGoogle Cloudの仮想サーバーを踏み台にしてメールを配信しています。正規の金融機関がこのようなクラウドインスタンスから直接重要なお知らせを配信することはありません。

>> [本レポートの根拠データ] 送信元IP 35.200.57.84 の詳細解析

| リンク先サイト・ドメイン解析レポート | 誘導先URL | https://accountinprogresse.hupo***.com/ (一部伏せ字あり) | | リンク先IPアドレス | 104.21.61.127 | | ホスト名 | Cloudflare CDN (特定ホストは隠蔽) | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-03-05 |

【重要】ドメイン登録日へのコメント:

このドメインは調査日のわずか2日前に取得されています。これは、詐欺サイトが通報されて閉鎖されることを見越し、大量の「使い捨てドメイン」を直前に用意して攻撃を開始したことを示す典型的なパターンです。

【安全性判定】

ウイルスバスターおよびCloudflare(保護機能)により、既に「悪意のあるサイト」としてブロックが開始されています。現在はYouTube等へリダイレクトされるか、稼働停止している可能性があります。

>> [本レポートの根拠データ] 誘導先IP 104.21.61.127 の回線関連情報

| |