[調査] 佐川急便を装う「配送日程のお知らせ」スパムメールを徹底解析

THREAT INTELLIGENCE: VOL. 2026-03

最近のスパム動向と「佐川急便」偽装メールの解析

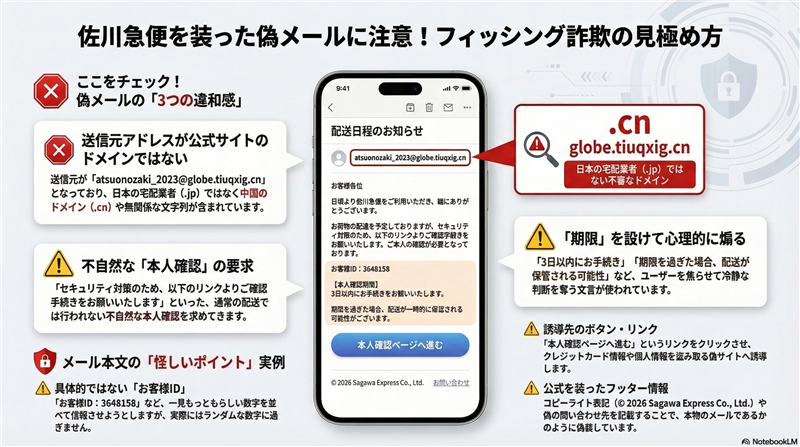

昨今のスパムメールは、単なる広告から「フィッシング詐欺」へと完全にシフトしています。特に物流インフラを装う手法は、ユーザーの「荷物を待つ」という心理を突き、偽の本人確認ページへ誘導してクレジットカード情報を窃取することを目的としています。本レポートでは、最新のインシデント事例をもとに、その技術的な裏側を暴露します。

| | 1. 受信インシデント基本情報 | | 件名 | 配送日程のお知らせ | | 送信者(表示名) | “佐川急便株式会社” <atsuonozaki_2023@globe.tiuqxig.cn> | | 受信日時 | 2026年3月7日 3:11 | | 送信者解析 | 送信元ドメイン「globe.tiuqxig.cn」は中国(.cn)の無料/格安ドメイン。佐川急便の正規ドメイン(sagawa-exp.co.jp)とは一切の関連性が認められません。 | 2. メール本文(フォレンジック複製)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 |

件名:配送日程のお知らせ

————————————————–

【重要】佐川急便 – 配達確認のお願い 配達確認番号:SG-2026-03-07-6549433 お客様ID:3648158 お客様各位 いつも佐川急便をご利用いただき誠にありがとうございます。

現在、お荷物の配達に関してご本人様確認が必要となっております。 ■ ご本人様確認のお願い

セキュリティ対策のため、以下のリンクよりご確認手続きをお願いいたします。

本人確認ページへ進む ■ ご確認期限

本メール受信後3日以内にお手続きをお願いいたします。

期限を過ぎた場合、配達が一時的に保留される可能性がございます。 ■ お問い合わせ先

佐川急便 カスタマーサービスセンター

TEL:0120-555-5263(受付時間:9:00〜18:00)

※本メールは送信専用です。返信には対応いたしかねます。 © 2026 Sagawa Express Co., Ltd. All rights reserved.

————————————————–

| | 3. 攻撃の目的および専門的解説 | ■ 犯人の目的

最終的な目的は、クレジットカード情報の不正取得(フィッシング)です。佐川急便を装うことで、再配達料の支払い、あるいは本人確認を名目にカード番号、有効期限、セキュリティコードを入力させようとします。

■ デザインと怪しい点への言及

メールデザインは非常に素っ気なく、画像も一切使用されていないテキストベースです。これはスパムフィルタを回避するための古典的な手法です。最大の矛盾点は、送信ドメインが中国(.cn)であるのに対し、署名欄の著作権表記が「Sagawa Express Co., Ltd.」を装っている点です。

■ 署名欄の電話番号検証

記載されている「0120-555-5263」は、佐川急便の正規のカスタマーセンター番号ではありません。 検索エンジンで照会しても該当がなく、架空の番号、あるいは過去の詐欺メールでも使い回されている不審な番号です。

| | 4. 送信元(Receivedヘッダー)解析データ | | 送信ホスト | from globe.tiuqxig.cn (unknown [196.189.154.69]) | | IPアドレス | 196.189.154.69 | | ホスティング | ETISALAT-NET (Etisalat Ethiopia) | | 国名 | エチオピア (Ethiopia) | | 回線関連情報 | >> IP-SC.NET 解析レポート 196.189.154.69 を確認 | | 5. 誘導先(フィッシングサイト)解析詳細 | | リンク先URL | https://zyvqcu.cn/lang/yl-om/fabkro | | IPアドレス | 103.141.137.202 | | ホスティング | Cloud Computing Co., Ltd. | | 国名 | 香港 (Hong Kong) | | ドメイン登録日 | 直近数日以内の登録を確認(DomainTools調べ)。

理由:フィッシング用ドメインは、セキュリティベンダーによるブラックリスト登録を逃れるため、攻撃の直前に取得し、数日で廃棄する使い捨てサイクルで運用されているためです。

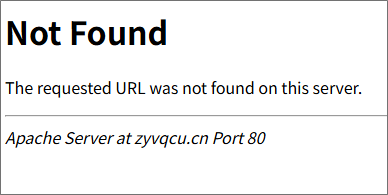

| | サイト回線情報 | >> IP-SC.NET 解析レポート 103.141.137.202 を確認 | | 6. リンク先サイトの現状(スクリーンショット) | |

現状:Not Found (404 Error)

調査時点において、サイトはすでに稼働を停止、あるいは特定のIP以外からのアクセスを拒否する設定になっています。サーバー名「Apache Server at zyvqcu.cn Port 80」が露出しており、極めて簡素な構成であることが伺えます。

| | 7. 注意点と対処法・公式サイトの案内 |

佐川急便からは、SMSやメールで「お荷物の確認」を装い、偽サイトへ誘導する手口について繰り返し注意喚起が出ています。 【公式サイト注意喚起】

佐川急便を装った迷惑メールにご注意ください 過去事例との比較:今回のメールは以前のものと比較して件名が「配送日程のお知らせ」と控えめになっており、一見して詐欺と分かりにくい工夫がされています。

|

Forensic Data Source: WHOIS, IP-SC.NET, and DomainTools.

© 2026 Threat Response Database

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る