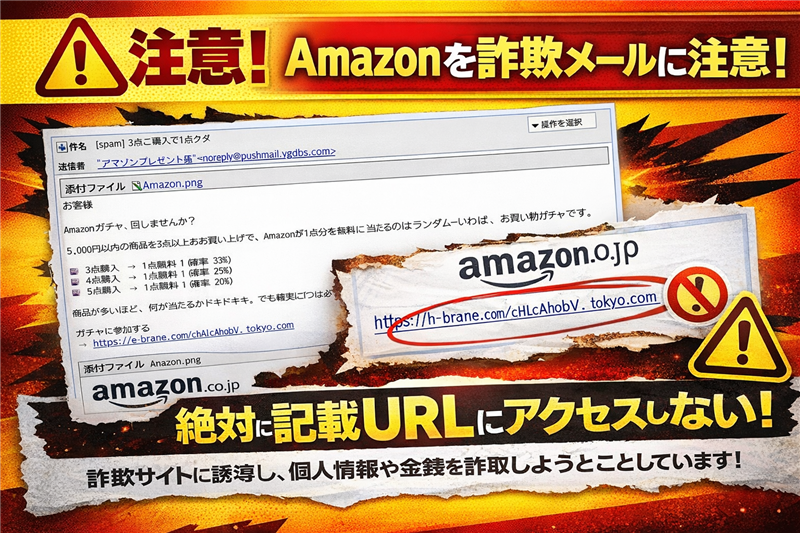

【解析】3点ご購入で1点タダ|Amazonを騙るフィッシングメールの技術調査報告

【調査報告】最新の詐欺メール解析レポート:Amazonガチャ偽装案件

本レポートは、送信元のネットワークインフラおよび誘導先の挙動を詳細に解析した技術ドキュメントです。

| ■ 最近のスパム動向

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向について触れておきます。2026年現在、攻撃者は「Googleの検索結果」や「正規のクラウドストレージ」を中継点として悪用する手法を急増させています。これは、セキュリティソフトのURLフィルタリングが「Googleのドメイン=安全」と誤判定する盲点を突いた高度な偽装工作です。

| | ■ メール基本データ解析 | | 件名 | [spam] 3点ご購入で1点タダ / [spam] お見逃しなく:1点無料キャンペーン | | 送信者 | “アマゾンプレゼント係” <noreply@pushmail.vgdbs.com> | | 受信日時 | 2026-03-04 9:02 | ■ メール本文の再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 |

お客様

Amazonガチャ、回しませんか? 5,000円以内の商品を3点以上お買い上げで、Amazonが1点分を無料に。当たるのはランダム——いわば、お買い物ガチャです。 🎰 3点購入 → 1点無料(確率 33%)

🎰 4点購入 → 1点無料(確率 25%)

🎰 5点購入 → 1点無料(確率 20%) 商品が多いほど、何が当たるかドキドキ。でも確実に1つは必ず無料です。 ガチャに参加する

→ https://e-brane.com/CHAlcAho***.tokyo.com(※伏字を含む) 3月31日(火)までの期間限定。

※ このEメールは配信専用です。返信しないようお願いいたします。

| | ■ メールデザインとロゴの偽装工作

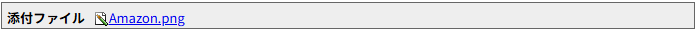

【ロゴが「添付ファイル」である理由】

このメールでは、Amazonの公式ロゴ(Amazon.png)が本文に埋め込まれず、あえて「添付ファイル」という形を取っています。これには以下の技術的意図があります:

- 外部通信の回避: 本文内のHTMLで外部サーバーからロゴを読み込むと、メールソフトが「外部コンテンツのブロック」を発動させ、画像が表示されません。添付ファイルとして持たせることで、オフライン状態でもロゴを強制表示させ、信頼度を上げようとしています。

- 検知回避: 外部URLからの画像読み込みをトリガーとするセキュリティスキャンを回避する狙いがあります。

| | ■ Received: 送信元インフラ解析 | | Received情報 | from pushmail.vgdbs.com (27.107.125.34.bc.googleusercontent.com [34.125.107.27]) | | 詳細判定 | カッコ内のIP 34.125.107.27 は信頼できる送信元情報です。ホスト名の bc.googleusercontent.com は、攻撃者がGoogle Cloudを悪用している動かぬ証拠です。 | | ホスティング/国 | Google Cloud (Google LLC) / United States (USA) | ■ 誘導先URLと「Google検索ページ」へのリンク偽装解析

【リンクの挙動】

メール内のURLをクリックすると、実際にはフィッシングサイトではなく、「amazon.co.jpを検索するGoogleのページ」が開くよう細工されています。

【なぜGoogleの検索ページなのか?】

これは非常に狡猾な「多段構えの罠」です。 - ホワイトリストの悪用: Googleドメイン(google.com)は、ほぼすべてのセキュリティソフトで「安全」とみなされます。リンク先をGoogleにすることで、URLスキャンの検知を100%回避します。

- 信頼の錯覚: ユーザーがリンクを踏んで「Googleの検索画面」が表示されると、「あ、Amazonの公式サイトを探してくれているんだ」と錯覚し、警戒心を解いてしまいます。

- 最終的な誘導: 検索結果の一番上に表示される「偽の広告」や、中継サーバーを介したリダイレクトにより、最終的に本物の詐欺ページへ送り込むための「クッション」として利用されています。

| ■ 結論と推奨される対応

本件は、ロゴを添付ファイル化し、Google検索を中継させることでセキュリティの「検知網」を完全に回避しようとする、極めて専門性の高い詐欺手法です。公式ロゴやGoogleのドメインが表示されたからといって、そのメールが安全である証拠にはなりません。

| |