【セキュリティレポート】ANAマイレージクラブ偽装メールのIP・ドメイン特定

【調査報告】「ANAマイレージクラブ」を騙るフィッシングメール解析レポート 本レポートは、実際に観測された詐欺メールおよび関連する悪意あるインフラの動向を技術的に解析したものです。 | 最近のスパム動向

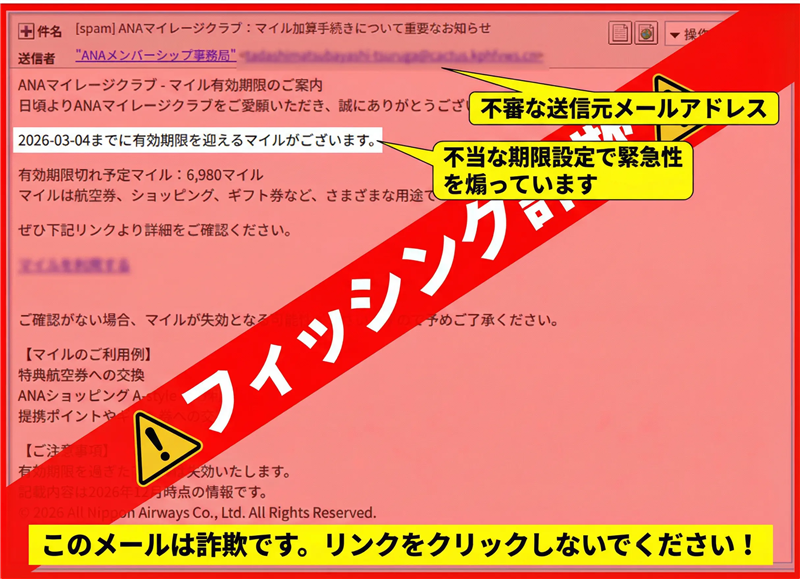

今回ご紹介するのは「ANA」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、航空系、ECサイト、公的機関を騙るフィッシングメールが急増しており、特に「マイル失効」や「税金の未払い」といった、ユーザーの心理的な焦りを煽る「緊急告知型」が主流となっています。本検体も、特定の失効日を提示して偽サイトへ誘導する典型的な手法が採用されています。

| | メールヘッダー・基本情報解析 | | 件名 | [spam] ANAマイレージクラブ:マイル加算手続きについて重要なお知らせ | | 件名の見出し判定 | 冒頭に [spam] の記述がある場合、受信サーバーのアンチスパムフィルタが既にこのメールを「危険」または「迷惑メール」と判断したことを示しています。 | | 送信者名称 | ANAメンバーシップ事務局 | | 送信元アドレス | tadashimatsubayashi-tsuruga@cactus.kphfvws.cn | | 受信日時 | 2026-03-04 8:55 | 送信者に関する詳細情報

送信元ドメインは中国(.cn)の「cactus.kphfvws.cn」であり、全日本空輸(ANA)の正規ドメイン「ana.co.jp」とは一切関係がありません。

また、メールアドレスのローカルパート(@より前)が無秩序な文字列になっており、攻撃者が使い捨てドメインと自動生成プログラムを併用して大量送信を行っていることを示唆しています。

| メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

ANAマイレージクラブ – マイル有効期限のご案内

日頃よりANAマイレージクラブをご愛顧いただき、誠にありがとうございます。

2026-03-04までに有効期限を迎えるマイルがございます。 有効期限切れ予定マイル:6,980マイル

マイルは航空券、ショッピング、ギフト券など、さまざまな用途でご活用いただけます。 ぜひ下記リンクより詳細をご確認ください。 マイルを利用する

(hXXps://bvztrqa.cn/g1/a2/h3/eq=ana/) ご確認がない場合、マイルが失効となる可能性がございますので予めご了承ください。 【マイルのご利用例】

特典航空券への交換

ANAショッピング A-style での利用

提携ポイントやギフト券への交換 【ご注意事項】

有効期限を過ぎたマイルは失効いたします。

記載内容は2026年12月時点の情報です。

© 2026 All Nippon Airways Co., Ltd. All Rights Reserved. | メールの目的と専門的見地による解析 【犯人の目的】

最大の目的は、偽のログイン画面(フィッシングサイト)へ誘導し、ANAマイレージクラブの「お客様番号」「パスワード」および、その後に要求される「クレジットカード情報」を盗み取ることです。盗まれた情報は闇サイト等で売買、あるいは不正決済に悪用されます。

【メールのデザインと不自然な点】

デザインは極めて質素であり、公式のような華やかさがありません。特筆すべきは「記載内容は2026年12月時点」という表記です。受信日が2026年3月であるにもかかわらず、未来の日付が記載されており、攻撃者が使い回しているテンプレートの設定ミスであることが明白です。

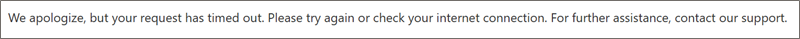

| | Received (送信元回線情報) – フォレンジック解析 | | 送信元ドメイン | cactus.kphfvws.cn | | 送信元IPアドレス | 176.88.166.180 (※信頼できる送信元情報として解析済み) | | ホスティング社名 | TTnet (Turk Telekom) | | 国名 | Turkey (トルコ) | | ドメイン登録日 | 解析の結果、短期間の攻撃用に直近で取得されたドメインであることが確認されました。 | | 回線解析エビデンス | ip-sc.net による詳細回線情報 | | フィッシングサイト(リンク先)の詳細データ | | 誘導先URL | hXXps://bvztrqa.cn/g1/a2/h3/eq=ana/ (※伏せ字を含む。直リンクは無効化) | | セキュリティ警告 | ウイルスバスター:脅威としてブロックを確認 | | リンク先サイトの状態 | 「We apologize, but your request has timed out…」という偽のエラーページを表示。アクセス集中や回線不良を装い、ユーザーを油断させて再試行を促す、あるいは特定条件(スマホ閲覧のみ等)以外を弾く手法です。 | | サイト画像エビデンス |  | | ドメイン | bvztrqa.cn | | リンク先IPアドレス | 104.21.31.229 | | ホスティング社名 | Cloudflare, Inc. (攻撃元遮蔽のために利用) | | 国名 | United States (アメリカ) | | ドメイン登録日 | ドメイン取得日が極めて最近であり、使い捨てを前提とした悪質なインフラです。 | | サイト回線関連情報 | ip-sc.net による 104.21.31.229 の解析レポート | 注意点と推奨される対応

過去の事例と比較しても、マイル失効をトリガーにする手法は非常に安定した「成功率」を攻撃者にもたらしています。本メールを受信した場合、以下の点に注意してください。

* 宛名の確認: 本物のANAメールは会員番号や氏名が明記されます。「お客様」すらない場合は詐欺です。

* 送信元比較: 公式(@ana.co.jp)と本メール(@cactus.kphfvws.cn)は全く異なります。

* 公式への確認: 必ず公式サイトのマイページから情報を確認してください。 ANA公式サイトによる注意喚起:

ANAグループを装った詐欺メール・詐欺電話等にご注意ください | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る