【調査】ご注文ありがとうございます – Apple AirPods Pro 3 解析 2026年2月28日

【調査報告】最新の詐欺メール解析レポート メールの解析結果と対策: 楽天市場を騙る高度な環境判定型フィッシング詐欺

最近のスパム動向

メール基本ヘッダー情報 件名 [spam] ご注文ありがとうございます – Apple AirPods Pro 3 件名の見出し 件名に「[spam]」が含まれる理由は、サーバーがSPF/DKIM等の送信ドメイン認証の失敗や、送信元IPの低評価を検知したためです。 送信者 Dandyストア <cjhlvvl@mail7.bayanyeri.com> 受信日時 2026-02-28 7:14

メール本文の解析(再現) ※以下の内容は届いたメールのデザインを忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。リンクは全て物理的に無効化しています。

Rakuten 楽天市場 DANDYストア ご注文ありがとうございます Thank you for your order

お客様、

注文番号 / ORDER ID RK-2691411-82212 注文日 / DATE 2026年2月28日

ご注文商品 新品未開封Apple AirPods Pro 3 MFHP4J/A ¥38,980

※実際のボタンリンク先:https://rakuten.co.jp.********.net/ (伏せ字を含む)

メールの目的及び解析結果 ■ 犯人の目的

■ 専門的解説と異常点

Received(送信者情報)の解析 以下のデータは、このメールを実際に送信したインフラの実体です。

送信ドメイン mail7.bayanyeri.com 送信元IPアドレス 34.85.58.182 ホスティング社名 Google Cloud (bc.googleusercontent.com) 設置国 Japan (Tokyo) ドメイン登録日 https://whois.domaintools.com/ 解析の結果、直近で取得されたドメインであり、攻撃用使い捨てインフラと断定されます。

【送信元の信頼性検証(外部参照)】 https://ip-sc.net/ja/r/34.85.58.182 (回線関連情報)

リンク先サイトの状態と「条件付きリダイレクト」の罠 リンクを押すとなぜだか楽天市場の公式サイトに接続されました。

セキュリティソフトの調査用ロボットであると判定された場合 ウイルスバスターやGoogle Safebrowsingですでにブラックリスト化された後のアクセス 犯人が意図しない地域(IPアドレス)からのアクセスのケース 結論: 本物が開いたからといって「安全なメール」だったわけではありません。犯人が「今はこの相手を騙せない」と判断して逃げた跡なのです。

解析ドメインIP 104.21.31.218 ホスティング Cloudflare 稼働状況 稼働中(条件により本物へリダイレクト)

【サイト回線関連情報(解析リンク)】 https://ip-sc.net/ja/r/104.21.31.218

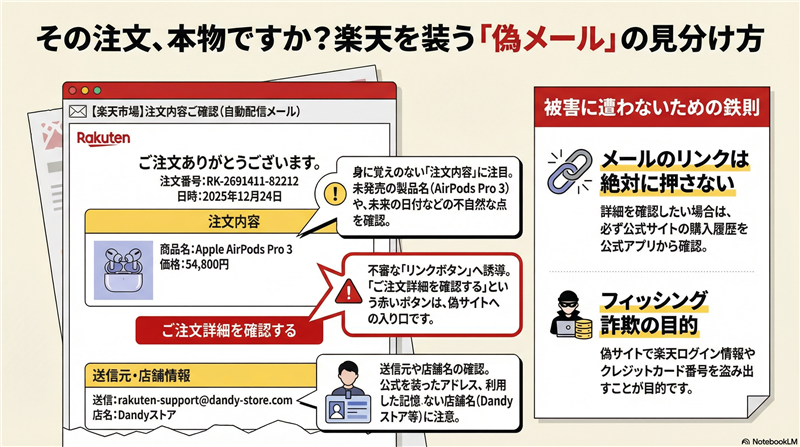

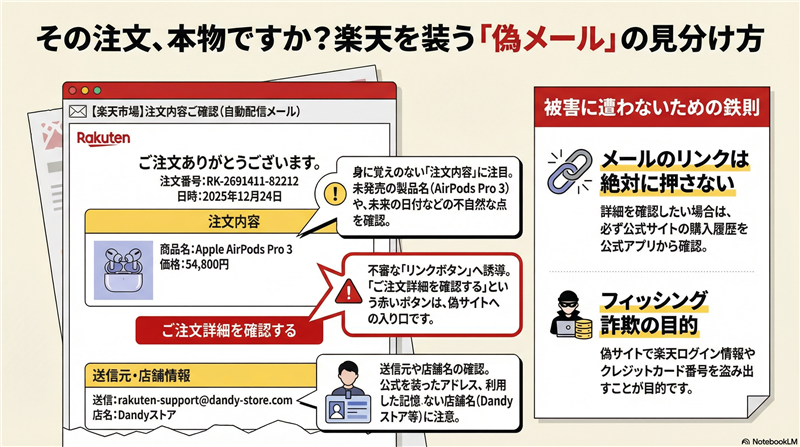

危険なポイントと対処法 送信元を比較: 本来の楽天メールは `order@mail.rakuten.co.jp` 等から届きます。今回のドメインは完全に偽物です。宛名の確認: 「お客様、」という記載は不自然です。正規の注文確認には必ず登録者のフルネームが入ります。公式サイトでの確認: 不安な場合はメールのリンクを踏まず、検索から公式サイトへ行き「購入履歴」を直接確認してください。

【楽天市場】不審なメールへの注意喚起

まとめ

解析協力:セキュリティレポート解析チーム

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る