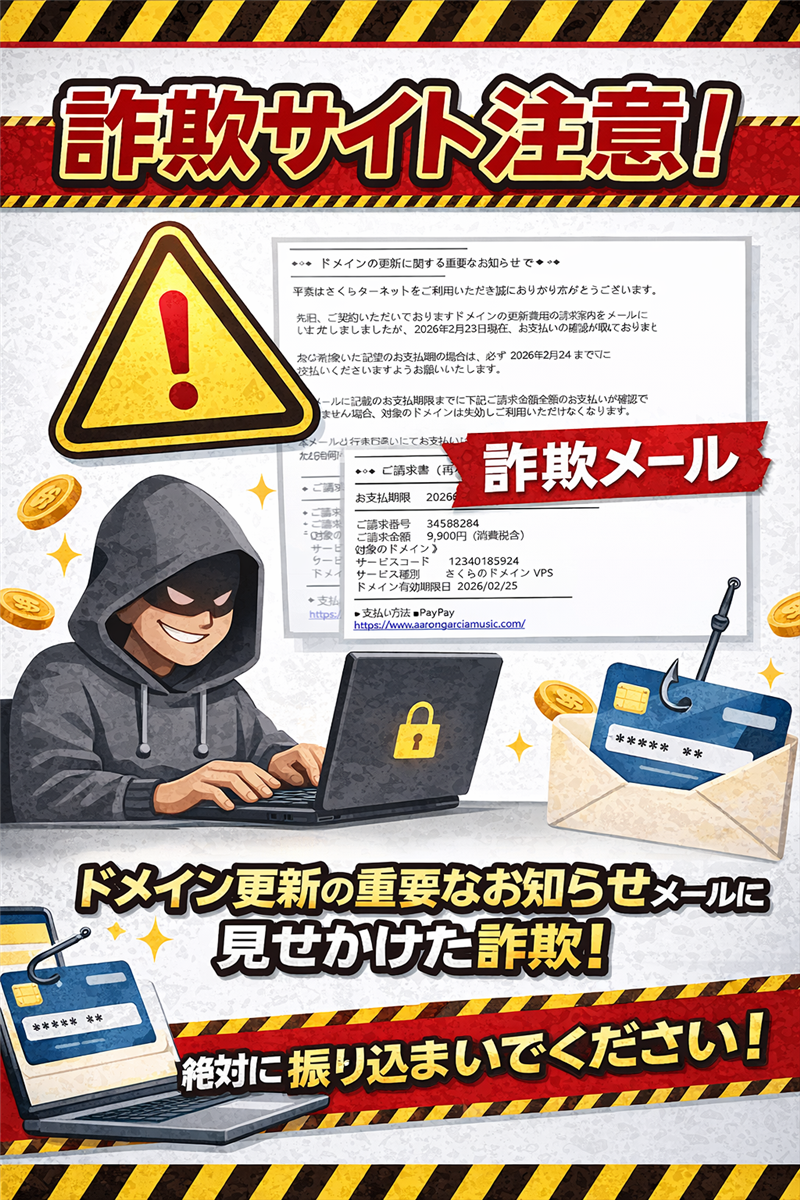

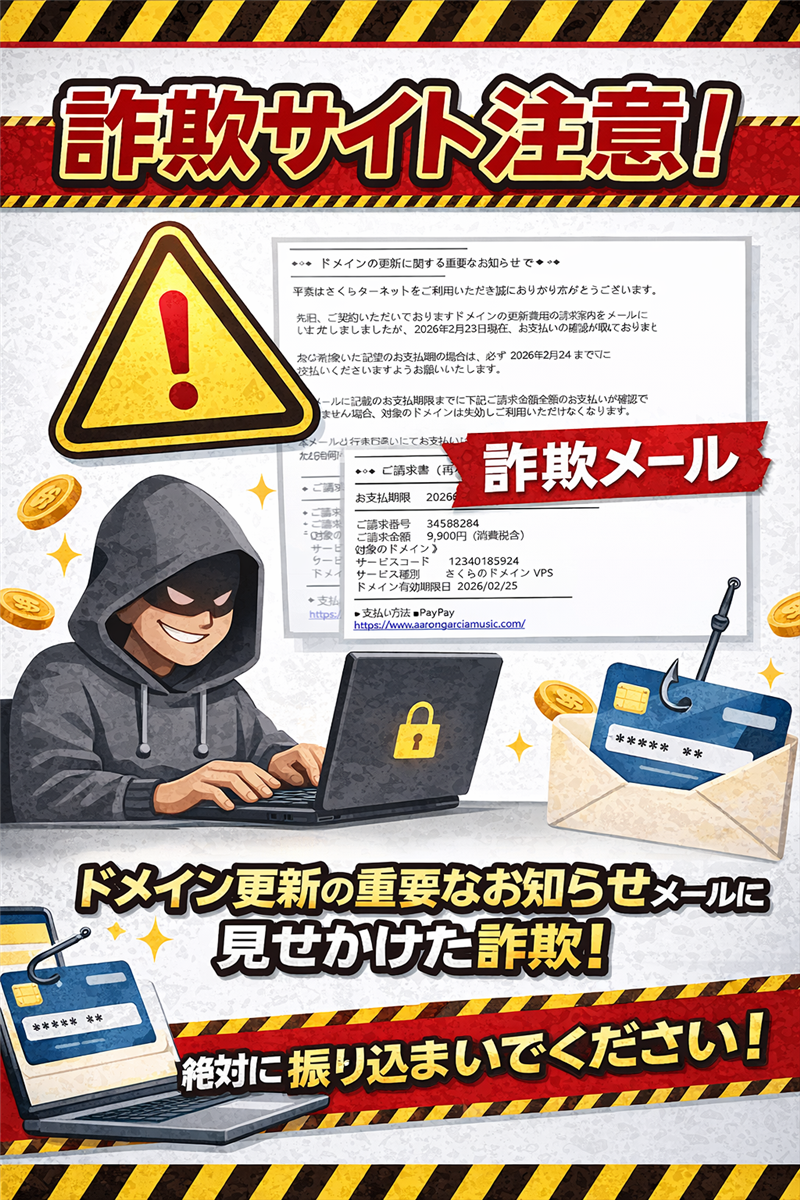

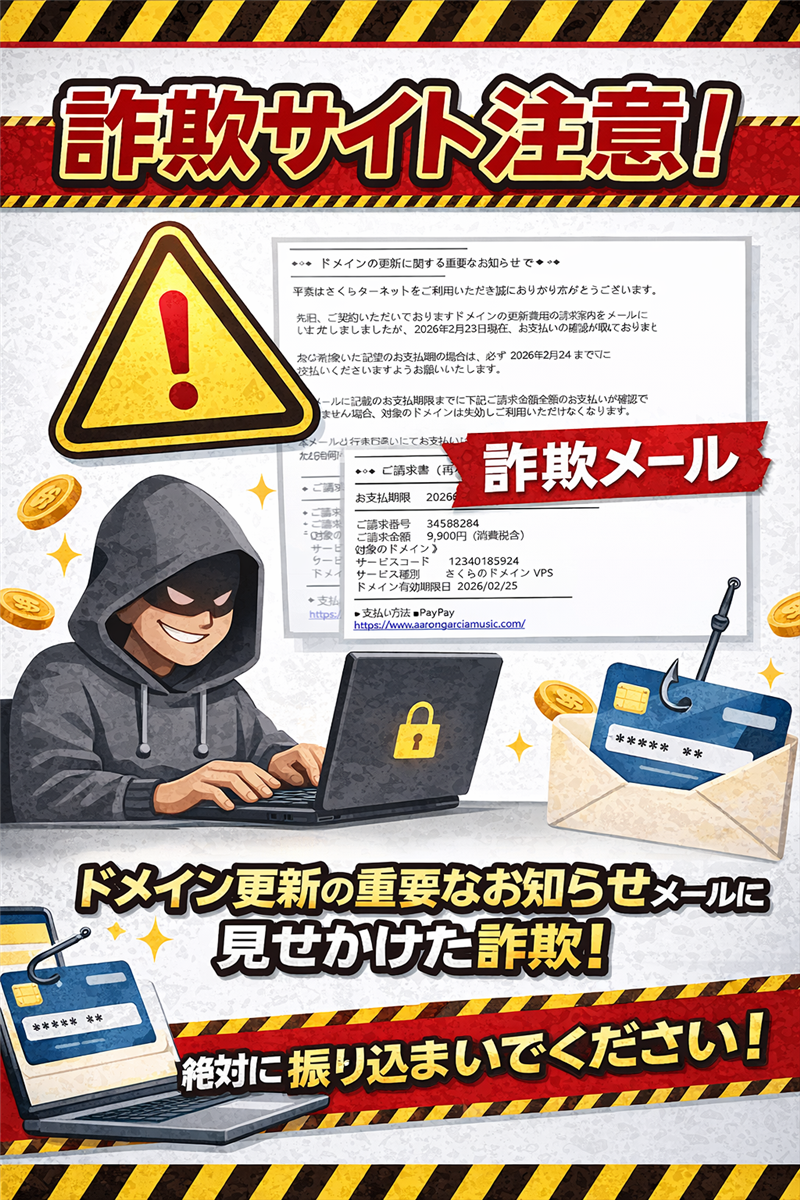

【危険】さくらインターネット《再々請求》ドメイン廃止のお知らせの解析レポート

【調査報告】最新の詐欺メール解析レポート メールの解析結果:さくらインターネットを装うドメイン失効詐欺 | 最近のスパム動向

今回ご紹介するのは「さくらインターネット」を騙るメールですが、その前に最近のスパムの動向を解説します。

2026年に入り、ドメイン更新やサーバー契約の「最終通告」を装い、期限を極端に短く設定(当日〜翌日)して受信者を焦らせる手口が激増しています。特に本事例のように、支払いに追跡の難しいQR決済(PayPay)を指定し、かつCloudflare等の正規サービスを悪用してセキュリティチェックを装う手法は、最新の非常に巧妙なトレンドです。

| メール基本情報 | 件名 | [spam] [さくらインターネット]《再々請求》ドメイン廃止のお知らせ | | 件名の見出し(解析) | [spam]が付与されている理由は、送信元サーバーのSPF設定と実際の送信元IPが合致しない「なりすまし」特有の矛盾を、受信サーバー側が検知したためです。 | | 送信者 | お名前.com <info@ome-transport.co.jp> | | 受信日時 | 2026-02-24 17:17 | 送信者に関する情報:

「お名前.com」と表示されていますが、実際のメールアドレス(info@ome-transport.co.jp)は全く無関係な運送会社のドメインです。もし送信者が “aaa@bbb.co.jp” のように自分自身のアドレスであれば、受信者のメールアドレスが盗用され、送信元に偽装(なりすまし)されています。 | メール本文(画像内容を忠実に再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。リンク先URLは安全のため伏せ字化し無効化しています。

◆◇◆ ドメインの更新に関する重要なお知らせです ◆◇◆ 平素はさくらインターネットをご利用いただき誠にありがとうございます。 先日、ご契約いただいておりますドメインの更新費用の再請求案内をメールにて

お送りいたしましたが、2026年2月23日現在、お支払いの確認が取れておりません。 対象のドメインの更新をご希望の場合は、必ず 2026年2月24日 までに

お支払いくださいますようお願いいたします。 ※本メールに記載のお支払期限までに下記ご請求金額全額のお支払いが確認

できない場合、対象のドメインは失効しご利用いただけなくなります。 ※本メールと行き違いにてお支払いいただいた場合、または廃止申請済みの

場合は何卒ご容赦下さい。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

◇◆◇ ご請求書(再々請求) ◇◆◇

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

お支払期限 2026年2月24日

───────────────────────────────────

ご請求番号 34588284

ご請求金額 9,900円(消費税含)

《対象のドメイン》

サービスコード 12340185924

サービス種別 さくらのドメイン VPS

ドメイン有効期限日 2026/02/25

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■支払い方法 ■PayPay

hxxps://www.aarongarciam●●●●.com/ 現在の有効期限をもって廃止をご希望の場合は、以下サポートページを

ご参考に廃止手続きをお願いいたします。 ▼ドメインを廃止したい

hxxps://help.sakura.ad.jp/domain/2565/

| | 専門解析:犯人の目的と手口 このメールの目的:

ドメイン失効という「事業の停止」を想起させる脅迫的な内容で、被害者を偽の決済サイトへ誘導し、PayPay残高の詐取および会員ログイン情報の盗取を行うことです。 メールのデザインと特徴:

さくらインターネット公式の文面を模倣しつつ、2026年2月23日時点の未払いを、翌日の24日までに支払えと迫る極めてタイトなスケジュールで判断力を奪いにきています。「PayPay」という個人の決済手段を公式が強制することは通常あり得ません。 危険なポイント:

送信元が「お名前.com」でありながら内容は「さくらインターネット」であるという致命的な不一致があります。また、リンク先が aarongarciamusic.com という音楽関連と思われる全く無関係な海外ドメインになっており、これが詐欺サイトの本体です。 公式サイトの注意喚起:

さくらインターネットでは同様の事象に対し、強く注意を呼びかけています。

公式:なりすましメールに関する注意喚起

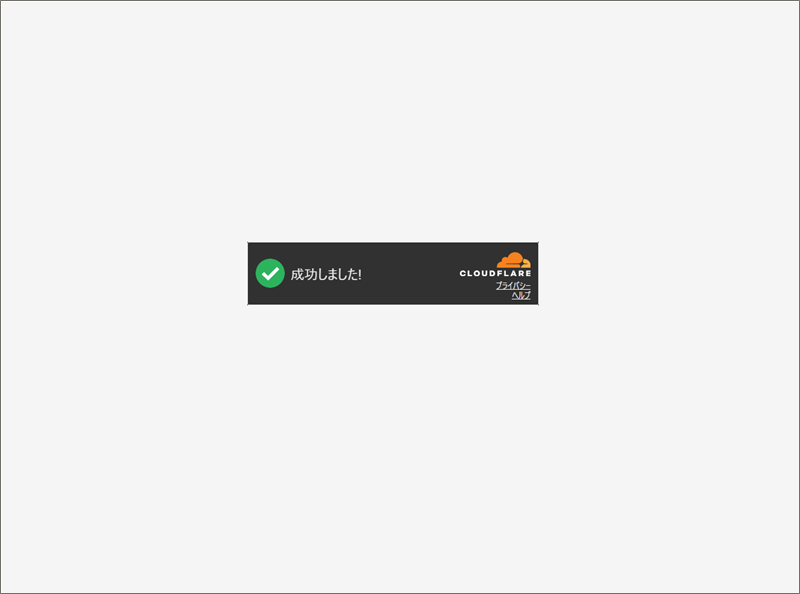

| メール回線関連情報(Received解析) | Received(送信者) | from sunhaidandan.com (unknown [163.43.129.84]) | | IPアドレス(信頼値高) | 163.43.129.84 | | ホスティング/レンタルサーバー | SAKURA Internet Inc. | | 設置国 | Japan (日本) | | ドメイン登録日(WHOIS) | sunhaidandan.com:登録日は最近であり、この攻撃のために取得、あるいは既存サーバーが踏み台にされた可能性が高いです。 | → ip-sc.net で送信回線の詳細解析を確認する | リンク先サイトの解析(詐欺サイト本体) 本文内の「PayPay」リンクをクリックした際の接続先データです。 | リンク先URL | hxxps://www.aarongarciam●●●●.com/ (伏字を含む) | | IPアドレス | 104.21.75.143 | | ホスティング会社 | Cloudflare, Inc. | | 設置国 | United States (アメリカ合衆国) | | ドメイン登録日 | 登録日は数年前ですが、直近でネームサーバーがCloudflareに変更されています。これは「放置ドメインの買収・乗っ取り」による攻撃基盤の再利用が疑われます。 | | 稼働状況・ブロック | 稼働中。 ウイルスバスター等のセキュリティソフトによる遮断を回避するため、CAPTCHA画面を挟む巧妙な細工が施されています。 | リンク先サイトの画像(証拠) ▼ アクセス直後に表示される、偽の「セキュリティチェック成功」画面

「成功しました!」と表示されますが、これはCloudflareの機能を悪用した「本物の人間かどうか」の確認であり、安全を保証するものではありません。 → ip-sc.net でサイト回線の詳細解析を確認する | まとめと推奨される対処

今回の事例は、実在する公式ヘルプ(help.sakura.ad.jp)へのリンクを文末に含めることで、受信者に「このメールは正規のものだ」と思い込ませる高度な心理戦を仕掛けています。

過去の事例と比較しても、CAPTCHA画面(成功しました!の表示)を挟むことで自動解析を逃れようとする点は、非常に警戒すべき進化と言えます。

【重要】

・メール内のリンクは絶対にクリックしないでください。

・宛名にあなたの氏名が記載されていない場合、それは不特定多数に送られている詐欺です。

・必ず公式のブックマークから「会員メニュー」にログインして状況を確認してください。

さくらインターネット公式の注意喚起ページを確認する | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る