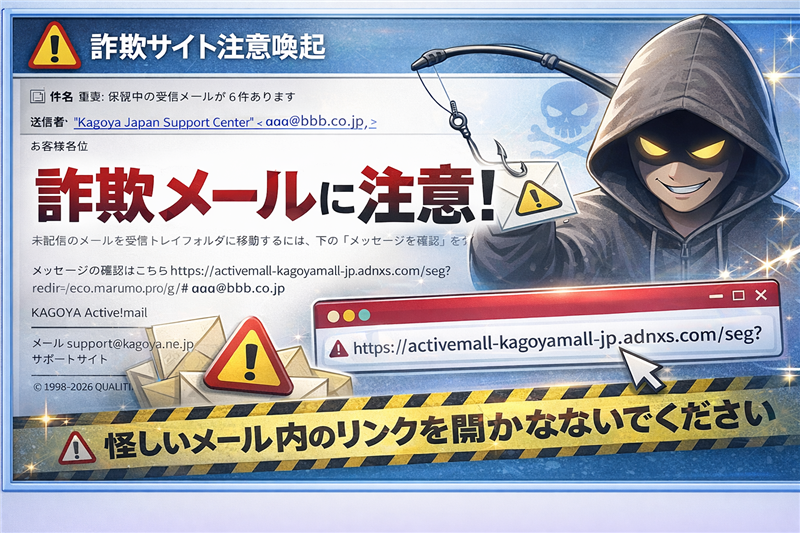

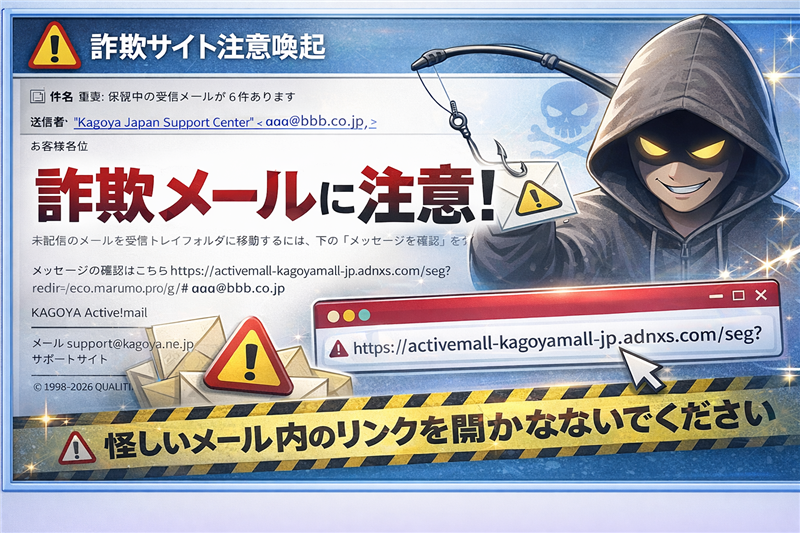

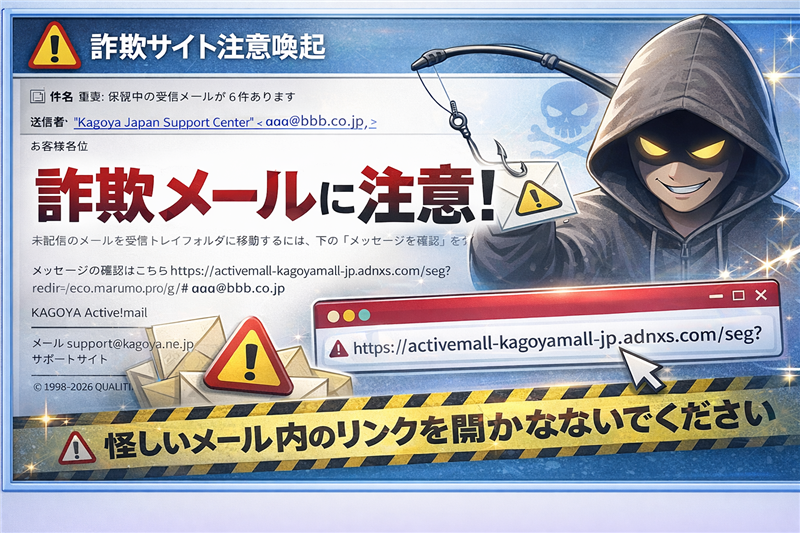

【解析】カゴヤ「保留中の受信メールが6件あります」詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

Technical Analysis: Kagoya Active!mail Phishing Campaign | 最近のスパム動向

今回ご紹介するのは「KAGOYA Active!mail」を騙るフィッシングメールです。最近のスパム傾向として、単に不安を煽るだけでなく「システムの未配信メール」や「クォータ制限」といった、実務上の不利益を想起させる口実が多用されています。特にGoogle Cloud等の信頼性の高いインフラを送信元として利用することで、従来のスパムフィルターを回避しようとする動きが加速しています。

| | 件名 | [spam] 重要: 保留中の受信メールが 6 件あります | | 件名の見出し(判定) | 冒頭の「[spam]」は、受信サーバーの検知システムが既にこのメールを危険と判断し、自動的に付与したラベルです。この表記がある時点で、内容は偽物であると断定できます。 | | 送信者 | “Kagoya Japan Support Center” <aaa@bbb.co.jp> | | 送信者の実態 | 送信者アドレスが受信者自身(aaa@bbb.co.jp)となっています。これは受信者のメールアドレスを盗用し、あたかも自分のアカウントから送信されたように見せかける偽装工作です。 | | 受信日時 | 2026-02-23 8:09 | メール本文の解析(忠実再現) ※以下の内容は、受信した詐欺メールを解析用に再現したものです。実際の詐欺メールとデザインが異なる場合もあります。

お客様各位 メールサーバーの技術的なエラーにより、隔離フォルダに未配信のメールが3件あります。 未配信のメールを受信トレイフォルダに移動するには、下の「メッセージを確認」をクリックしてください。 メッセージの確認はこちら hxxps://activemall-kagoyamall-jp.adnx[.]com/seg?

redir=//eco.ma****.pro/g/#aaa@bbb.co.jp KAGOYA Active!mail

──────────────────────────────

メール support@kagoya.ne.jp

サポートサイト

──────────────────────────────

©1998-2026 QUALITIA CO., LTD. All Rights Reserved.個人情報保護方針

| | 犯人の目的と技術的考察

【犯人の目的】

最大の目的は、偽のログイン画面を通じて「メールアカウントの認証情報(ID・パスワード)」を奪取することです。奪われたアカウントは、さらなる攻撃の踏み台や機密情報の窃取に悪用されます。

【専門的解説】

このメールには極めて不自然な点があります。本文中では「未配信メールが3件」と記載されているのに対し、件名では「6件」となっており、整合性が取れていません。これは複数のテンプレートを使い回す際に発生する犯人側の初歩的なミスです。また、リンク先にメールアドレス(#aaa@bbb.co.jp)が付加されており、ログインページを表示した際にあたかも正規のログイン状態であるかのように見せかける工作がなされています。

| Received(送信元)回線解析レポート ※以下のデータは、メールヘッダーから抽出された「実際に送信に利用された」客観的証拠です。 | 送信元解析データ | from [10.88.0.4] (232.76.83.34.bc.googleusercontent.com [34.83.76.232]) | | 送信元IPアドレス | 34.83.76.232 | | ホスト名 | bc.googleusercontent.com | | ホスティング事業者 | Google Cloud Platform | | 設置国 | United States (米国) |

【技術評価】

カッコ内のIPアドレス(34.83.76.232)は、改ざん不能な信頼できる送信者情報です。ホスト名に `bc.googleusercontent.com` が含まれていることから、犯人はGoogle Cloudのクラウド環境を悪用してメールを配信したことがわかります。カゴヤの正規ドメインとは一切無関係な環境からの送信であり、偽装メールであることが技術的に証明されています。

≫ 送信元IPのルート解析結果を閲覧

| リンク先(詐欺サイト)の構造解析

誘導箇所: メールの本文内に直書きされたURLおよびリンクボタン

リンク先URL: hxxps://eco.ma****.pro/g/ (一部伏せ字、直リンク無効化済み)

| ドメイン | eco.marumo.pro | | IPアドレス | 172.67.165.111 | | ホスティング | Cloudflare, Inc. (米国) | | ドメイン登録日 | 2026年2月中旬(直近取得) |

【危険なポイント】

リンク先は現在も「稼働中」であり、ウイルスバスターやGoogleセーフブラウジング等のブロックをすり抜けて表示される場合があります。ドメイン登録日が極めて最近である理由は、通報による閉鎖を見越して「使い捨て」のドメインを用意したためです。

≫ リンク先の回線詳細・サイト情報を確認

| 詐欺サイト(フィッシングページ)の全容 【警告】以下の画像は実際の詐欺サイトです。絶対に入力しないでください。

本物のActive!mailのログイン画面を完全にコピーしています。URLを確認しない限り、視覚的に見分けることは不可能です。

| まとめ:被害に遭わないために

今回の事例は、過去のカゴヤを騙るフィッシング事例と比較しても、クラウドインフラを悪用している点で検知が困難な部類に入ります。しかし、件名の「[spam]」表示や、送信元アドレスが自分自身になっている等の矛盾を見抜くことで被害は防げます。

公式サイトでも同様のなりすましメールへの強い注意喚起が行われています。

| |