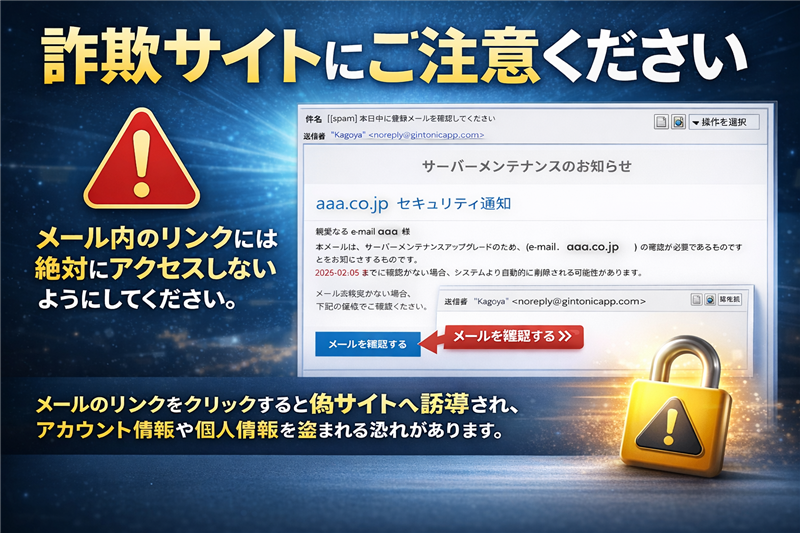

【調査報告】カゴヤ偽メール調査:件名「本日中に登録メールを確認してください」送信元IPと偽サイトを特定

【調査報告】最新の詐欺メール解析レポート メールの解析結果:カゴヤ・ジャパン(Kagoya)を騙るフィッシング詐欺 | 最近のスパム動向

今回ご紹介するのは「カゴヤ・ジャパン」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、レンタルサーバー事業者を装い「アカウントの削除」や「メンテナンス」を口実に、偽のログイン画面(Active! mail等)へ誘導し、メールアカウントの認証情報を盗み取る「フィッシング詐欺」が非常に多く発生しています。

前書き

本レポートでは、受信したメールのヘッダー情報から送信ルートを特定し、誘導先のドメイン登録情報までを徹底的に調査しました。

| メール基本情報 件名:[spam] 本日中に登録メールを確認してください

[spam]表記の理由: 受信サーバー側が、送信元のIPアドレスの評判(レピュテーション)が低いことや、本文内の不審なリンクを検知し、自動的にスパム判定を下した証拠です。

送信者: “Kagoya” <noreply@gintonicapp.com>

受信日時: 2026-02-10 13:28

| メール本文の再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | aaa.co.jp セキュリティ通知

親愛なる e-mail aaa 様

本メールは、サーバーメンテナンスとアップグレードのため、(e-mail. aaa.co.jp )の確認が必要であることをお知らせするものです。

2026-02-10 までに確認がない場合、システムより自動的に削除される可能性があります。 メールアカウントを保持したい場合は、下記のリンクをクリックするか、ブラウザにコピーしてアクセスしてください。 |

戻る必要がありますか?返品ポリシーをご確認ください。

私たちはあなたのプライバシーを重視しています。プライバシー声明をお読みください。

アカウントに関する質問がありますか?カスタマーサポートをご覧ください。

利用規約をご覧ください。

日付は協定世界時(UTC)で表示され、場所によって異なる場合があります。

マイクロソフト株式会社、ワン マイクロソフト ウェイ、レドモンド、Tokyo 5、日本。

| | | メールの感想と危険なポイント

カゴヤを騙りながら、フッターに「マイクロソフト株式会社」と記載されているなど、複数のテンプレートを繋ぎ合わせたような不自然さが目立ちます。

注意点と対処法

送信者アドレスの不一致: 本物のカゴヤであれば「kagoya.jp」ドメインから送信されます。今回は「gintonicapp.com」という無関係なドメインが使用されており、これは決定的な詐欺の証拠です。公式サイトでも同様のフィッシング詐欺への注意喚起が行われています。

| Received(送信者情報)の解析 メールヘッダーから抽出した、送信元を特定する根拠データです。 | 送信元ドメイン | www672.your-server.de (偽装なし) | | 送信元IPアドレス | 213.133.106.191 | | ホスティング会社 | Hetzner Online GmbH (ドイツのレンタルサーバー) |

カッコ内のIPアドレスは、送信に利用された信頼できる技術的な証拠です。送信者はドイツのサーバーを経由してこのメールを配信しています。

メール回線関連情報

詳細解析: https://ip-sc.net/ja/r/213.133.106.191

| 誘導先サイトの解析レポート 「メールを確認する」ボタンに埋め込まれたリンク先の正体です。 リンク先URL: htt*s://cm044490212.xyz/ka/ (※伏せ字による安全処理済み) | リンクドメイン | cm044490212.xyz | | IPアドレス | 172.67.146.126 | | ホスト名 | Cloudflare (CDNサービス利用) | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026年 取得(超短期間) |

解説: ドメインの登録日がメール送信とほぼ同時期なのは、「通報されてブロックされる前に使い捨てる」ための典型的な詐欺の手口です。正規のサービスではあり得ない構成です。

サイト回線関連情報

詳細解析: https://ip-sc.net/ja/r/172.67.146.126

| リンク先サイトの稼働状況

現在、このサイトは稼働中です。ウイルスバスター等のセキュリティソフトでは既にブロック対象となっている場合があります。

【詐欺サイト(偽ログイン画面)の証拠画像】

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る