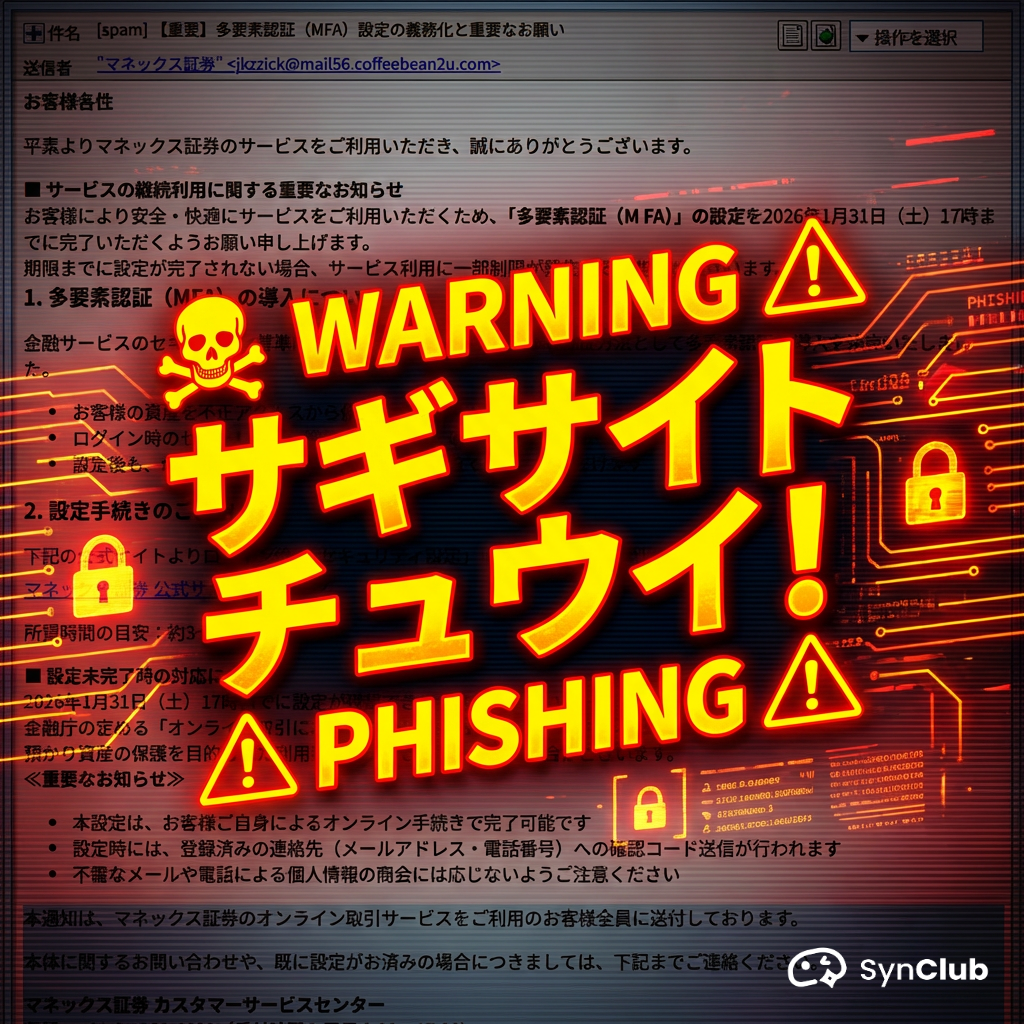

【注意喚起】マネックス証券の重要なお願いメールは偽物!リンク先IPアドレスとサーバーを公開

このメールは「マネックス証券」を装ったフィッシング詐欺です。

送信元ドメイン・URL・IPアドレスを確認したところ、正規メールではありません。

絶対にリンクをクリックしないでください。

最近のスパム動向

金融機関を騙るフィッシングメールは、近年「アカウントの凍結」よりも「セキュリティ設定の義務化」を口実にするケースが増えています。ユーザーの「安全を守りたい」という心理を突き、偽の認証ページ(フィッシングサイト)へ誘導して、ID・パスワード・暗証番号を根こそぎ盗み取る手口が主流です。

今週のスパム傾向

今週はマネックス証券をターゲットとした攻撃が急増しています。2026年1月31日という具体的な期限を提示し、土曜日も電話対応を延長するなど、一見すると親切な公式通知を装っていますが、記載されたリンク先はすべて詐欺サイトです。週末の混乱を狙った組織的な配信と推測されます。

前書き:コーヒー豆から届く証券通知

「多要素認証(MFA)をしないと制限をかける」という、随分と強気なアドバイスがマネックス証券(偽)から届きました。資産を守るための措置だそうですが、このメールの送信元を確認した瞬間に、彼らが守りたいのは「自分の懐」だけだということが分かります。コーヒー豆を売っているのか証券を扱っているのか、設定がブレブレな犯行声明ですね。

では、詳しく見ていくことにしましょう。

件名:[spam] 【重要】多要素認証(MFA)設定の義務化と重要なお願い

※件名に [spam] が付与されている理由:

このメールは送信ドメイン認証の結果が不正であり、かつ本文に既知のフィッシングURLが含まれているため、サーバー側で明確に「有害なメール」と判定されています。

送信者・受信日時

送信者: “マネックス証券” <jkzzick@mail56.coffeebean2u.com>

受信日時: 2026-01-27 9:23

メール本文(全文表示)

平素よりマネックス証券のサービスをご利用いただき、誠にありがとうございます。

■ サービスの継続利用に関する重要なお知らせ

お客様により安全・快適にサービスをご利用いただくため、「多要素認証(M FA)」の設定を2026年1月31日(土)17時までに完了いただくようお願い申し上げます。

期限までに設定が完了されない場合、サービス利用に一部制限が発生する可能性がございます。

1. 多要素認証(MFA)の導入について

金融サービスのセキュリティ基準向上に伴い、当社ではより堅牢な認証方法として多要素認証の導入を決定いたしました。

お客様の資産を不正アクセスから保護するための重要な措置です

ログイン時のセキュリティを強化し、安心して取引いただけます

設定後も、認証方法の変更や管理はお客様ご自身で行っていただけます

2. 設定手続きのご案内

下記の公式サイトよりログイン後、「セキュリティ設定」よりお手続きください。

マネックス証券 公式サイトへアクセス:h**ps://www.huanjing120.com/0zOog1

※セキュリティ保護のため、URLの一部を伏字(h**ps)にし、リンクを無効化しています。

(中略なし:ガイドライン、カスタマーサービス連絡先、コピーライト等含む全文を表示)

危険なポイント

送信者メールアドレスの比較:

正規のドメイン:@monex.co.jp

今回の送信元:jkzzick@mail56.coffeebean2u.com

送信元のドメインが「coffeebean2u.com」となっており、マネックス証券とは一切関係がありません。公式が無料ドメインや全く無関係な商用ドメインを使用することは絶対にありません。

推奨される対応

1. メールを即座に削除する

2. リンクは絶対にクリックしない

3. ID・パスワードを絶対に入力しない

万が一アクセスしてしまった場合でも、何も入力せずにページを閉じてください。既に情報を入力してしまった場合は、至急、マネックス証券の公式サイト(正規URL)からパスワード変更を行い、サポートセンターへ連絡してください。

Received情報(メールヘッダー)

Receivedのドメイン: mail56.coffeebean2u.com

ReceivedのIPアドレス: 34.84.156.110

ホスティング社名: Google Cloud (bc.googleusercontent.com)

国名: 不明(Googleグローバルインフラ)

カッコ内の「110.156.84.34.bc.googleusercontent.com [34.84.156.110]」は、通信プロトコルによって記録された信頼できる送信者情報です。「bc.googleusercontent.com」が含まれていることから、攻撃者がGoogle Cloudのプラットフォームを悪用してメールを配信していることが分かります。これは送信元のドメイン偽装を裏付ける決定的な証拠です。

リンク解析情報

| リンクが付けられている箇所 | マネックス証券 公式サイトへアクセス |

|---|---|

| リンク先URL | h**ps://www.huanjing120.com/0zOog1 ※伏字あり |

| セキュリティソフト判定 | ウイルスバスター・Google共にブロック対象 |

| リンクドメイン(Whois) | www.huanjing120.com |

| リンクドメインのIPアドレス | 154.22.12.34 |

| ホスティング社名 | Shenzhen Communication Co., Ltd. |

| 国名 | China |

URLが危険と判断できるポイントと稼働状況

「huanjing(環境)」というドメイン名は、日本の金融機関とは一切の脈絡がありません。Whois情報の解析結果により、中国のホスティングサーバーを使用していることが判明しており、明らかなフィッシング詐欺目的のドメインです。

現在の稼働状況: 稼働中(アクセスすると偽のログイン画面が表示される非常に危険な状態です)。

詐欺サイトの画像まとめ

※公式サイトのロゴや色使いを盗用していますが、URLが全く異なります。

まとめ

今回のマネックス証券を装ったスパムは、多要素認証(MFA)というユーザーの関心が高いトピックを悪用した卑劣なものです。メール内のリンクは常に疑い、少しでも不審な点(送信元アドレスの違和感など)があれば、公式アプリやブックマークからアクセスする習慣をつけましょう。身を守るための設定を、泥棒の手助けに使われないようご注意ください。