『詐欺メール』PayPayカードから『7月お支払金額確定のお知らせ』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★証券会社に成り済ます悪質なメール終息気味ですが、まだ確認されていますので資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

やっぱり今月も届きました。

PayPayカードからの請求金額のお知らせメール。

もちろん偽物からの不審なメールで、金額を変えながら月に何通も送られてきます。

先月も取り上げていますが、マンスリー企画として月一でやっていこうと思います(笑)

では、今月も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] 7月お支払金額確定のお知らせ

送信者:PayPayカード <xqxewiasu@pnx.co.jp>

請求明細を確認する

請求明細を確認する

アプリを利用できない方は

ウェブで請求明細を確認する

来月のポイント付与率を確認する

※ 請求金額の確定前にキャンセルされたり、お支払いいただくことにより、請求金額が0円となった方にも、利用内容をご確認いただくためにお送りしています。

※ 複数のカードをお持ちの場合は、カードごとに請求金額のお知らせをメールでお送りしています。また、請求明細画面でも確認できます。

※ 配信時点の金額です。詳細は請求明細をご確認ください。

↑↑↑↑↑↑

本文ここまで

多く語る必要はありませんよね。

先回は100,000円超えていましたが今回の請求額は95,000円です。

PayPayに限らず三井住友カードやアメックス、オリコカード、イオンカード等々、所持していない様々なカード会社を騙って数限りなく送られてきます。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『pnx.co.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

もうお分かりですよね?

そうですPayPayカードが利用するメールアドレスのドメインは『paypay.ne.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

ちなみにこの『pnx.co.jp』と言うドメインは「フェニックスレンタカー」さんの物で偽装に使われたものと思われます。

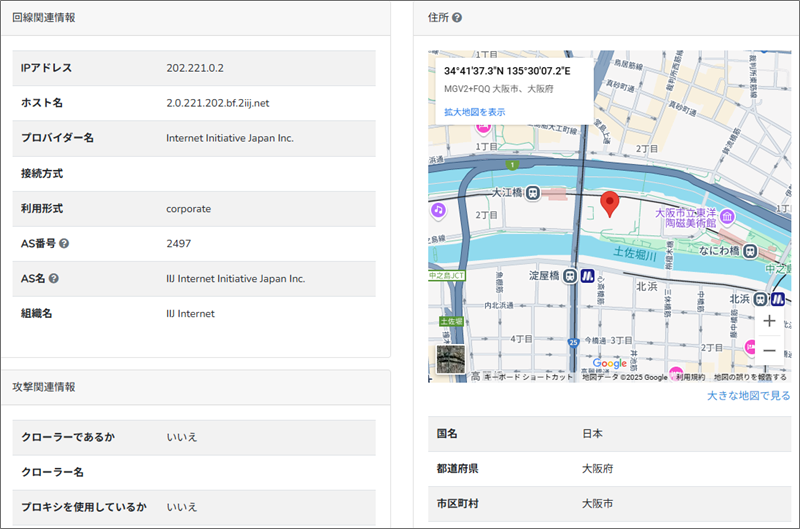

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from pnx.co.jp (2.0.221.202.bf.2iij.net [202.221.0.2])

本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なる『bf.2iij.net』なんてドメインが記載されていますね。

これは日本のISPであるInternet Initiative Japan (IIJ) が提供するドメインですね。

ということはこのメールの送信者はこのIIJのユーザーと言うことになります。

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

では、試しにドメイン『pnx.co.jp』を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

こちらが『Grupo』さんで取得したこのドメインに割当てているIPアドレスです。

全然違いますよね、この結果からこの送信者は「フェニックスレンタカー」さんではなく、偽装であることが確定です。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、大阪市付近です。

リンク先のドメインを確認

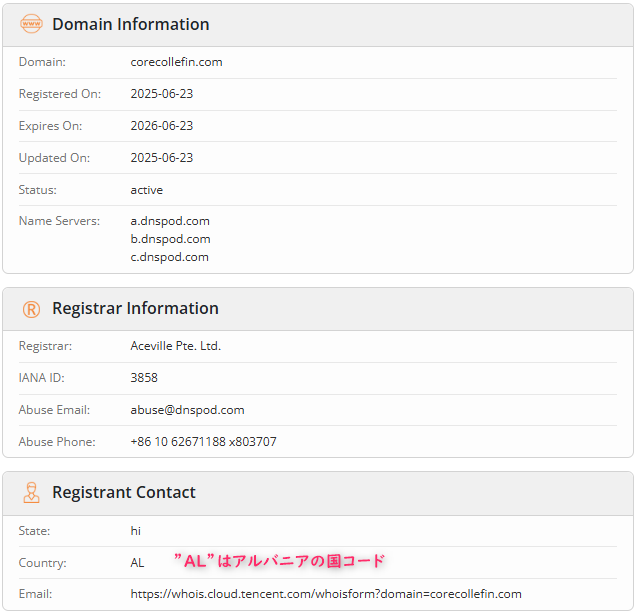

さて、本文の『請求明細を確認する』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://www.corecollefin.com/】(あまりに長いので割愛しました)

(直リンク防止のため一部の文字を変更してあります)

これまたPayPayカードのドメインとは異なるものが利用されていますね。

まずはこのドメインに関する詳しい情報を『Whois』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地はアルバニアのようです。

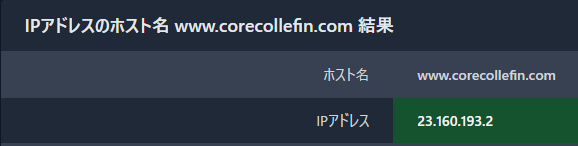

次にこのドメインを割当てているIPアドレスを『aWebAnalysis』さんで取得してみます。

割当てているIPアドレスは『23.160.193.2』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、米国のシカゴ付近であることが分かりました。

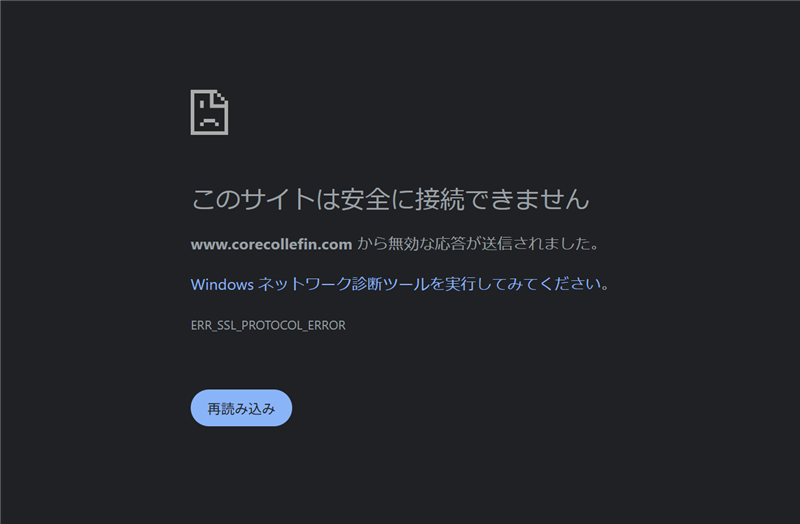

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むとこのようなページが開きました。

『このサイトは安全に接続できません』と…..

私が利用しているブラウザはGoogleChromeですが、もう完全にブロックされて先に進むことができません。

まとめ

GoogleChromeユーザーなら騙されることはありませんが、他のブラウザではどうでしょうね。

どちらにしてもPayPayカードが、レンタカー屋さんのメールアドレスでシカゴにあるサイトに誘導するなんて考えられません。

『』が、自社のものではないドメインを使ったメールアドレスで『』からユーザーにメールを送り、『』付近に設置されたウェブサーバーにあるサイトに誘導するって絶対おかしいです!

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;