『詐欺メール』『【PayPayカード】再請求支払期限のお知らせ[支払期限:2025年06月19日]』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★証券会社に成り済ます悪質なメール終息気味ですが、まだ確認されていますので資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

最近、PayPayを騙るメールが話題になることが多いようですが皆さんのところはいかがでしょうか?

私のところへは、毎日、毎日、今月の支払い確認のメールが複数届いています。

そして今日はまた、ひと工夫加えて少し件名を変えてきたメールが届きましたのでご紹介していこうと思います。

では、詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] 【PayPayカード】再請求支払期限のお知らせ[支払期限:2025年06月19日]

送信者: “PayPayカード" <ovklyw@e-lahaina.jp>

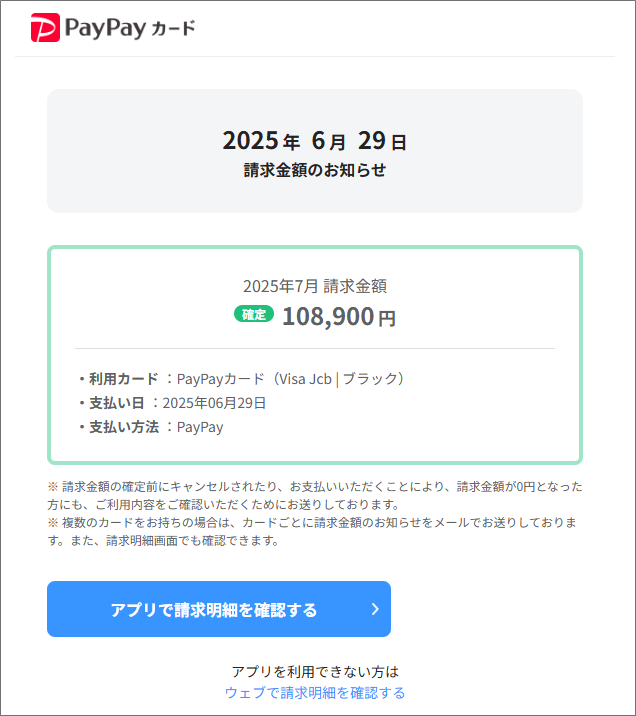

2025 年 6 月 29 日

請求金額のお知らせ

2025年7月 請求金額

確定 108,900 円

・利用カード :PayPayカード(Visa Jcb | ブラック)

・支払い日 :2025年06月29日

・支払い方法 :PayPay

※ 請求金額の確定前にキャンセルされたり、お支払いいただくことにより、請求金額が0円となった方にも、ご利用内容をご確認いただくためにお送りしております。

※ 複数のカードをお持ちの場合は、カードごとに請求金額のお知らせをメールでお送りしております。また、請求明細画面でも確認できます。

アプリで請求明細を確認する

アプリを利用できない方は

ウェブで請求明細を確認する

来月のポイント付与率を確認する

↑↑↑↑↑↑

本文ここまで

よく見るPayPayの料金確認を模した偽メールです。

でも件名は、請求金額のお知らせではなく『再請求支払期限のお知らせ』と書かれています。

再請求ということは、一度は支払いを要求したけどそれが未納ってことで、件名には『支払期限:2025年06月19日』と書かれていて、このメールを受け取ったのが6月29日ですから確かに10日が過ぎています。

それなのにメールの中身は督促ではなく、いつも通り請求金額のお知らせメールと全く同じ内容で『支払い日 :2025年06月29日』と書かれていますのでなんだかものすごく違和感の湧くメールとなっています。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『e-lahaina.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

このドメイン、調べてみると名刺専門店の『株式会社 ラハイナ』さんの物。

もちろんそのような企業がPayPayの偽メールを書くはずもないので、残念ながら偽装に利用されてしまったようです。

それにPayPayが利用するメールアドレスのドメインは『paypay.ne.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

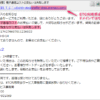

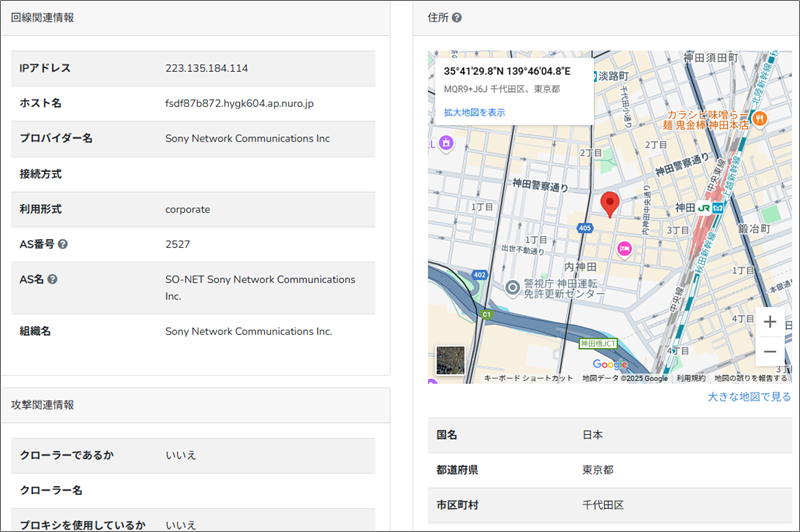

Received: from e-lahaina.jp (fsdf87b872.hygk604.ap.nuro.jp [223.135.184.114])

本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なる『fsdf87b872.hygk604.ap.nuro.jp 』なんてドメインが記載されていますね。

『nuro.jp』とあるので、ソニーネットワークコミュニケーションズ株式会社が提供するインターネットサービス『NURO 光』のドメイン。

このドメインはおそらく『NURO 光』の特別な識別が含まれたもので、以下のように判別することができます。

- fsdf87b872: サブドメイン(おそらくホスト名、ランダムな識別子)

- hygk604: サブドメイン(地域や基地局を示す識別子の可能性)

- ap.nuro.jp: ドメイン名(NURO 光のインターネットサービスを提供するSo-netの一部)

これらの結果からこのメールの送信者は『NURO 光』のユーザーで、これらの識別情報から導き出すことのできる人物であることがわかりますね。

『NURO 光』がこれらの情報を開示するかどうかは、別のお話ですけど!

それは良いとして、話を先に進めますね。

Receivedの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

このIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、JR神田駅付近です。

これで送信者の情報はずいぶん絞られてきましたね。

まあ私にできるのは、残念ながらここまでですけど…

これらの結果は、この時のメールと近似していますから同一人物の仕業でしょう。

『詐欺メール』『請求金額のお知らせ(請求がない方にもご案内しています) – PayPayカード』と、来た件

リンク先のドメインを確認

さて、本文の『アプリで請求明細を確認する』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

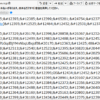

【h**ps://www.princess-par.com/】

(直リンク防止のため一部の文字を変更してあります)

これまたPayPayのドメインとは異なるものが利用されていますね。

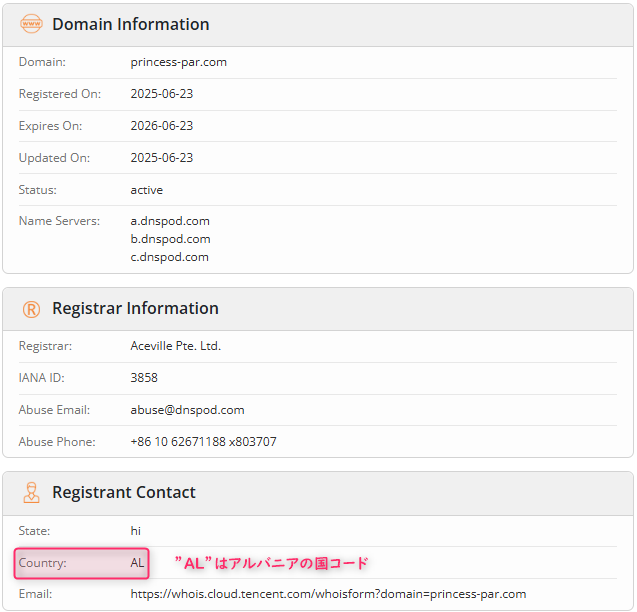

今度は、このドメインに関する詳しい情報を『Whois』さんで取得してみます。

この情報が正しければ『Country : AL』とあるので、このドメインの取得者の所在地はアルバニアです。

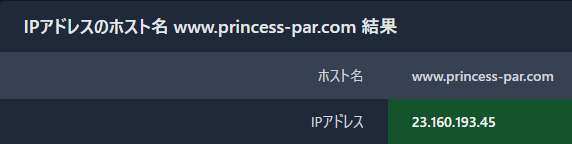

次にこのドメインを割当てているIPアドレスを『aWebAnalysis』さんで取得してみます。

割当てているIPアドレスは『23.160.193.45』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、米国のワシントン D.C.付近であることが分かりました。

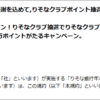

リンクを辿ってみると、リダイレクト(自動転送)された上でこのようなページが開きました。

URLのドメインは『paypay.ne.jp』なのでPayPayの公式なサイトです。

『USJ TICKET STORE』と書いてあるので、ユニバーサルスタジオジャパンへのチケット料金支払いページでしょうか。

PayPayアプリでこのQRコードを読み込んでしまうと支払いが行われて詐欺の被害に遭うことになります。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;