『詐欺メール』『【SBI証券からのお知らせ】注文処理保留に関して』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★現在、証券会社に成り済ます悪質なメールが大量発生中、資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

追記

2025年4月21日現在以下の銘柄名の物も確認されていますので、併せてご注意ください。

銘柄名:インフォマート,SHIFT,オイシックス・ラ・大地, テラプローブ

前書き

相変わらず証券会社の偽メールが続いていて、一層量が増えてきた気がします。

今回は、そんなSBI証券に成り済ます不審なメールのご紹介となります。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

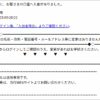

件名:[spam] 【SBI証券からのお知らせ】注文処理保留に関して

送信者: “SBI SmartRiskシステム" <alert_smartrisk@sbisec.co.jp>

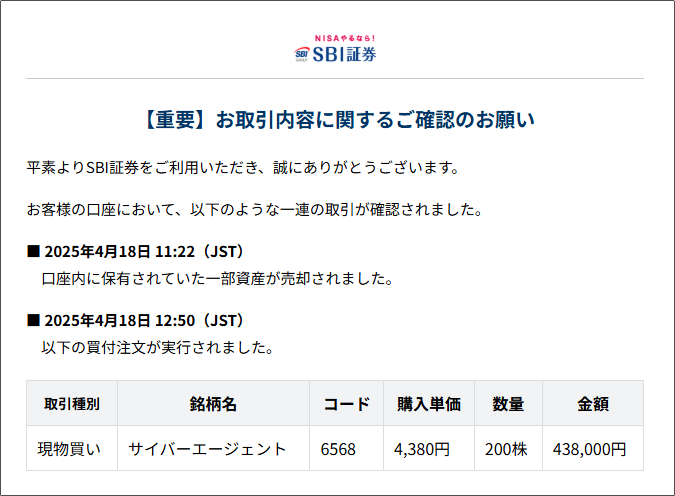

【重要】お取引内容に関するご確認のお願い

平素よりSBI証券をご利用いただき、誠にありがとうございます。

お客様の口座において、以下のような一連の取引が確認されました。

■ 2025年4月18日 11:22(JST)

口座内に保有されていた一部資産が売却されました。

■ 2025年4月18日 12:50(JST)

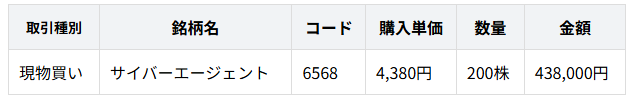

以下の買付注文が実行されました。

本取引は、通常の行動履歴と著しく異なるパターンが確認されたため、

当社リスク監視AIシステム SBI SmartRisk AI™ により「確認待ち取引」として一時保留されております。

(取引傾向、地理情報、端末種別など複数要因を自動解析)

お心当たりがない場合は、下記より本人確認をお願いいたします。

h**ps://www.sbisec.co.jp/ETGate/?_ControlID=UserAuth&fid=confirm&ref=2504-M7J

※本人確認後、取引は通常通り処理されます。

ご対応がない場合は 2025年4月21日(月)9:00 以降、

自動的に約定処理が開始されますのでご注意ください。

※本メールは送信専用です。返信によるお問い合わせには対応しておりません。

発行元:株式会社SBI証券

〒106-6019 東京都港区六本木1丁目6番1号 泉ガーデンタワー

© SBI SECURITIES Co., Ltd. All Rights Reserved.

↑↑↑↑↑↑

本文ここまで

私の株取引において、通常の行動履歴と著しく異なるパターンが確認されたとかで、一時保留されているとの連絡です。

これは、心当たりの無い取引をネタにして偽サイトのリンクへ誘導し、SBI証券ユーザーサイトへのログイン情報を盗み出し、不正取引を行おうとするものです。

同じ件名で同じ内容のメールが、一晩に複数通確認されていて、このメール以外にも7通受信していて、このメールでは、その取引銘柄名は『サイバーエージェント』とされていますが、これ以外にも『ユナイテッド』『ココナラ』『ラクス』『メドレー』『神戸天然物化学』などの銘柄名を騙ったメールが確認されています。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『sbisec.co.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

このドメインは、SBI証券の公式なドメインですが、当然偽装されています。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

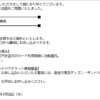

こちらがこのメールのReceivedフィールドです。

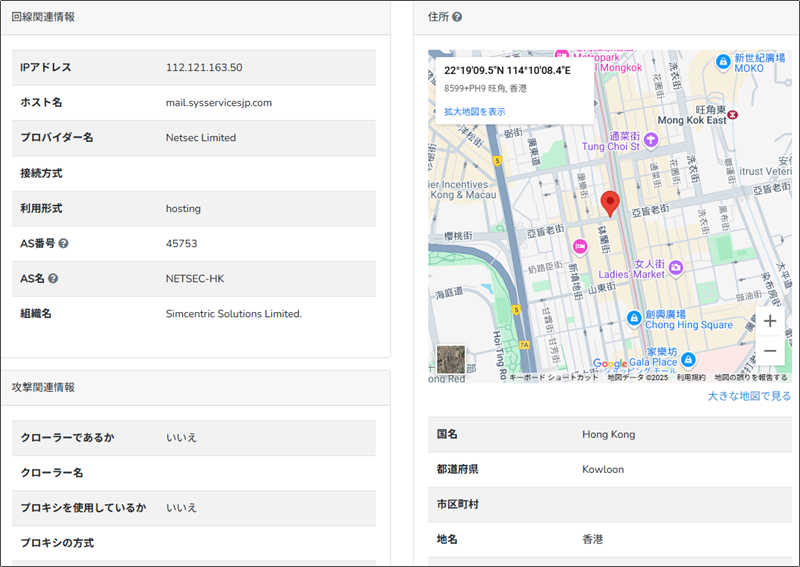

Received: from sysservicesjp.com (mail.sysservicesjp.com [112.121.163.50])

おやおや?本来ならここにもメールアドレスと同じドメインが記載されているはずですが、ここにはそれとは全く異なる『sysservicesjp.com』なんてドメインが記載されていますね。

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

では、ドメインここにある『mail.sysservicesjp.com』を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

このドメインに関する詳しい情報を『Grupo』さんで取得してみます

。

この情報が正しければ、このドメインの取得者は、イギリスのロンドンにお住いの方です。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者のメールアドレスのドメインはこちらが正しいようです。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、香港付近です。

宛名を確認

このような取引に関する大切なメールの冒頭には通常『○◇△ 様』と言ったように『宛名』が書かれていますが、でもこのメールにはその宛名が存在しません。

でも仮にもしこれが本当にSBI証券からだとすれば、ユーザーの氏名やハンドル名を知っているはずですから宛名が無いのはとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

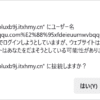

さて、本文にSBI証券の公式ドメインを使って直書きされた詐欺サイトへのリンクですが、当然偽装されていて、実際に接続されるサイトのURLは以下の通りです。

【h**ps://just-shoot-me-photography.com/page/?ref=sb&ts=174510…..】(あまりに長いので割愛しました)

(直リンク防止のため一部の文字を変更してあります)

このURLではSBI証券のドメインとは異なるものが利用されていますね。

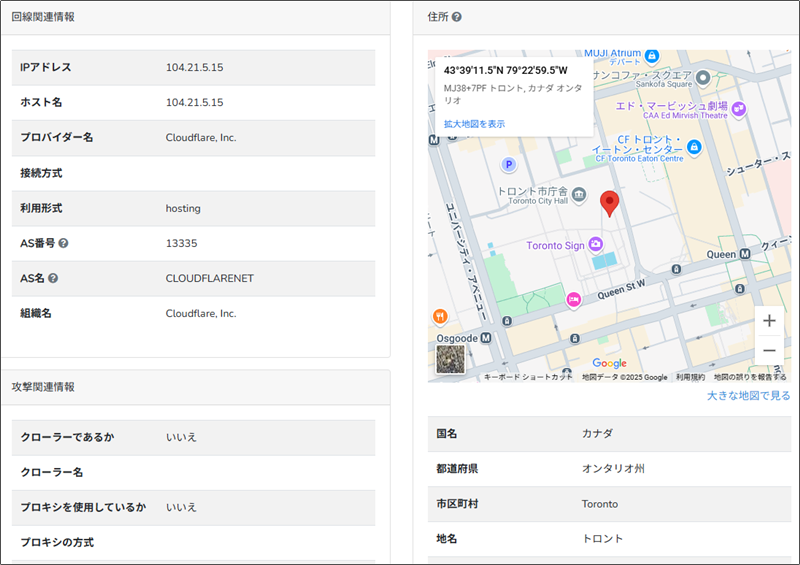

先程と同様にこのドメインに関する詳しい情報を『Grupo』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地は東京ですが『dong』なんて地名はありませんから、申請に利用された住所は嘘ですね。

割当てているIPアドレスは『104.21.5.15』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトど定番のカナダのトロント市庁舎付近であることが分かりました。

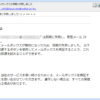

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

公式サイトとはURLが全く異なるので、これは本物そっくりの偽ログインページです。

当然、ここにユーザー名とパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

その後、不正取引が行われ詐欺にあうことになりますから要注意です。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;