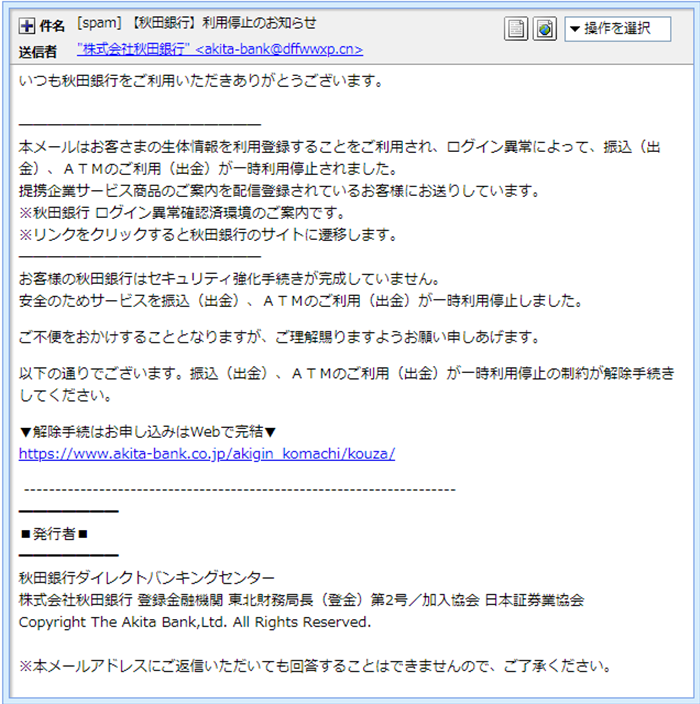

秋田銀行が中国のドメインメールを使う?! 地方銀行になりすます詐欺メールも大変多いもので、今回は愛知県在住の私宛に「秋田銀行」から

このようなメールが届きました。

なんだか日本語があまり得意じゃないようで理解に苦しむ内容になっていますが、ログイン異常によって

ATMが利用できなくなっていると書かれており、リンクから解除手続きを行うように促しています。

生粋の名古屋人が、東北地方の銀行に口座なんて持っているはずも無いので、このメールは明らかに

詐欺メールです。 当事者の秋田銀行は既にこのメールの存在を確認していて、サイトを覘いてみると、昨日の日付で

しっかりと注意喚起がなされていました。 では、このメールを解体し詳しく見ていきましょう!

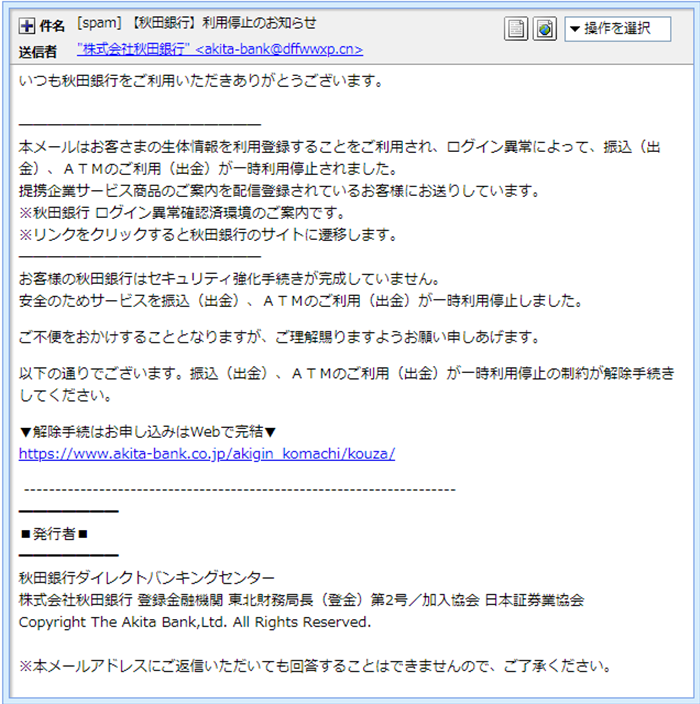

まずはプロパティーから見ていきましょう。 件名は「[spam] 【秋田銀行】利用停止のお知らせ」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”株式会社秋田銀行” <akita-bank@dffwwxp.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 使われているメールアドレスは”dffwwxp.cn”と中国の国別ドメインの物。

信用第一の国内の金融機関が、どうしてわざわざ中国の国別ドメインを使ってメールアドレスで

ユーザー宛にこのような重要なメールを送るのでしょうか?

普通に考えたらあり得ないメールです。

発信地は例によって天安門広場付近 既にこのメールは詐欺メール確定ですが、誰がどこからこのメールを送ったのか、このメールの

ヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。 | Received:「from dffwwxp.cn (tiantiandm.cn [106.75.222.165])」 | あらら?”tiantiandm.cn”なんてまた異なるドメインが見え隠れしていますよ。 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”106.75.222.165”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元に利用された回線情報や危険度、その割り当て地を確認してみます。

やはりこのIPアドレスには”Received”で見え隠れしていた”tiantiandm.cn”と言うドメインが

割当てられているようです。

そして利用された回線は、中国の「Ucloud」ってホスティングサービスです。

更にこのIPアドレスは、その界隈では危険なものと周知されているようで、サイバーアタックの

攻撃元として知られているようです。 次に割り当て地。

地図の表示位置はIPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、詐欺メールの巣窟の北京市にある「天安門広場」東付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

リンクは偽装されています では引き続き本文。 | いつも秋田銀行をご利用いただきありがとうございます。 ─────────────────

本メールはお客さまの生体情報を利用登録することをご利用され、ログイン異常によって、振込(出金)、ATMのご利用(出金)が一時利用停止されました。

提携企業サービス商品のご案内を配信登録されているお客様にお送りしています。

※秋田銀行 ログイン異常確認済環境のご案内です。

※リンクをクリックすると秋田銀行のサイトに遷移します。

─────────────────

お客様の秋田銀行はセキュリティ強化手続きが完成していません。

安全のためサービスを振込(出金)、ATMのご利用(出金)が一時利用停止しました。 ご不便をおかけすることとなりますが、ご理解賜りますようお願い申しあげます。 以下の通りでございます。振込(出金)、ATMのご利用(出金)が一時利用停止の制約が解除手続きしてください。 ▼解除手続はお申し込みはWebで完結▼

h**ps://www.akita-bank.co.jp/akigin_komachi/kouza/ | (直リンク防止のため直書きURLは一部文字を変更しています) 何度読んでも分かりにくい文章ですね。(;^_^A

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは、本文末尾に直書きされています。

そのリンク先のURLは秋田銀行の正規ドメイン”akita-bank.co.jp”が使われているので

本物かな?と思うのですが、実はこれリンク偽装されていて、クリックすると別のサイトに

誘導されてしまいます。

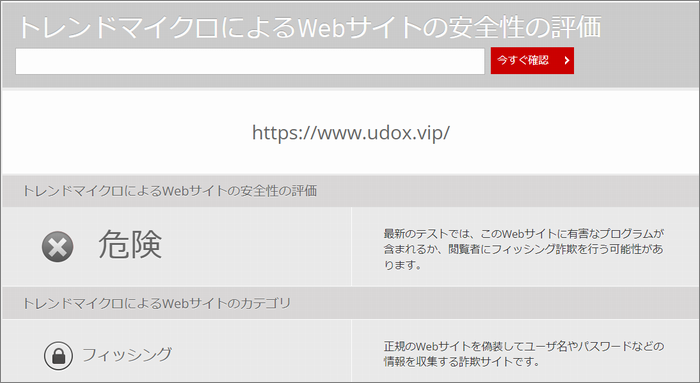

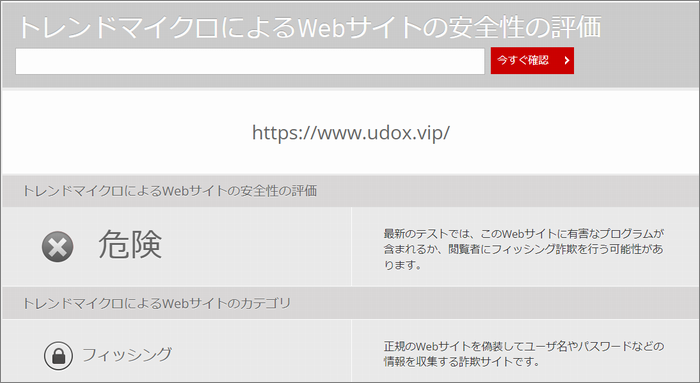

そのサイトのURLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価が

こちらです。

既に危険なサイトとして このURLで使われているドメインは、サブドメインを含め”www.udox.vip”

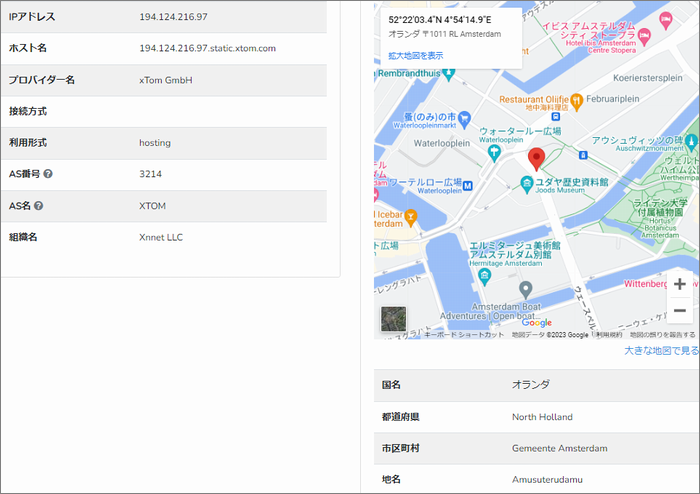

このドメイン割当てているIPアドレスを取得してみます。

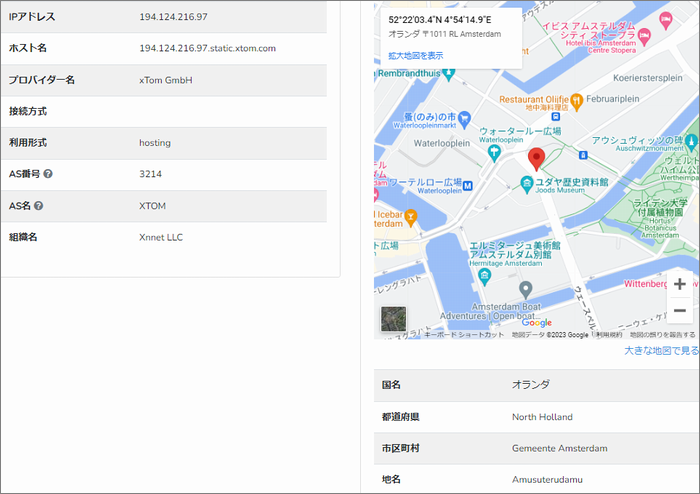

このドメインを割当てているIPアドレスは”194.124.216.97”

再びこのIPアドレスもその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、オランダのアムステルダム付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と聞かされると言ってみたくなるのが人情。

しかし開いてみると「お客様の携帯ブラウザで登録してください。」表示された白いページが開いて

PCではその先を見ることはできませんでした。

まとめ 詐欺サイトはオランダのアムステルダムで開くと「お客様の携帯ブラウザで登録してください。」と

表示されたのは、昨日ご紹介した「じぶん銀行」を騙った詐欺メールと同じパターンでしたね。 『詐欺メール』「【auじぶん銀行】インターネットバンキングロックのお知らせ」と、来た件

わざわざスマホでこのようなサイトへ行くのも危険を感じるので深入りはしませんでした。

皆さんもこのようなサイトには絶対足を踏み込まないようにしてください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |