『詐欺メール』「不正アクセスにより、あなたの個人情報が流出しています」と、来た件

このエントリーは『2023年4月21日』に作成したものですが、『2025年2月26日』にも新たに配信されているようですのでご注意ください!

| アダルトハッキングメール | |||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |||

★フィッシング詐欺解体新書★ | |||

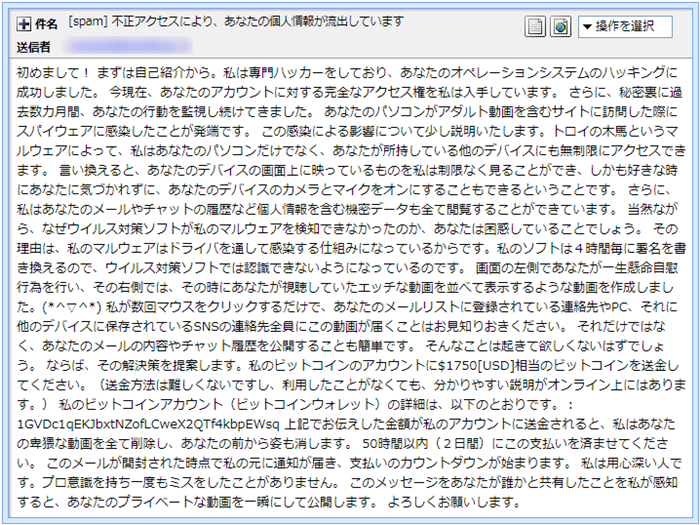

ありもしないでっち上げここ数日、この件名のメールが複数私のところに届いています。 開いてみるとこんな感じで、改行することなく文字がびっしりと書かれています。

初めて見るとドキッとしてあたふたしてしまいますよね。 では、このメールを解体し詳しく見ていきましょう! 件名は 差出人部分には、受信者と同じメールアドレスがきさされていました。 このメールには、セットで必ず付いてくるサービスがあります。

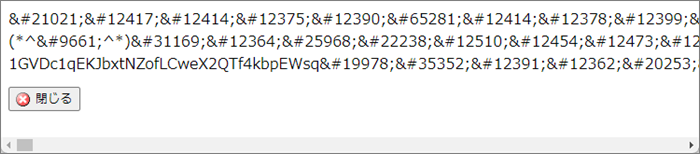

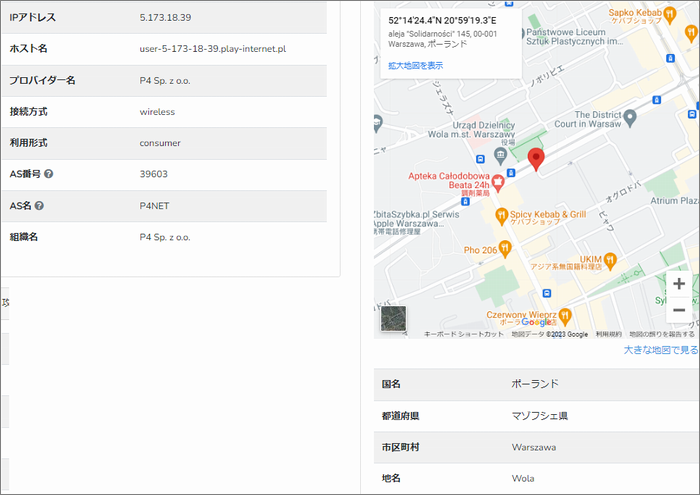

これはHTMLで送られてきたメール本文をテキスト形式に表示を切り替えたものです。 ポーランドのサーバーを介したメールだったでは、このメールを少しだけ解析して差出人の素性を調べてみます。

「フィールド御三家」の中で一番重要なのは”Received”

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 まとめ以前は、忘れた頃にポロっと送られてくる感じのアダルトハッキングメールでしたが いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)