契約の無い「Xserver」さんからメールが うちが借りているレンタルサーバーは「カゴヤ・ジャパン」さん。

ところが、それとは違う別のレンタルサーバー「Xserver」さんからこのようなメールが

事務所の”info“アカウントのメールアドレスに届きました。

アカウントを停止するも何もアカウントなんて持ってないので勝手にやってって感じ(笑)

どうせどこかで拾ったうちのスタッフのメールアドレスのアカウント部分を”info”に変えて

送ってきたのでしょう。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「アカウント情報を確認してください !」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

経験上だいたい件名に「!」が付いたメールにロクなメールはありません。 差出人は

「Xserver Inc <inc.xsrver@d-s-style.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 どこがXserverなの?”d-s-style.com”なんてドメインで…

「Xserver」さんには、”xserver.ne.jp”って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

「さくらインターネットのサーバー」の名前まで出てきた! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「inc.xsrver@d-s-style.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「0d0a5291a5fc4a3bbfc37500282be3a6@d-s-style.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

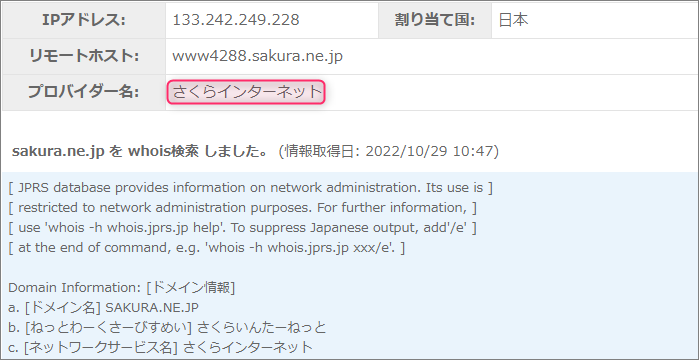

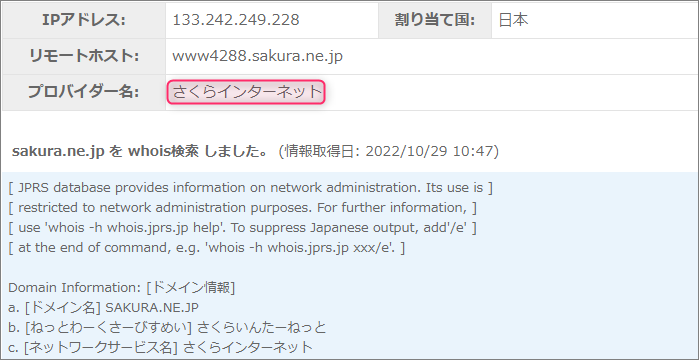

ここも偽装可能で鵜呑みにはできません。 | | Received:「from ikuyosha.com (www4288.sakura.ne.jp [133.242.249.228])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”d-s-style.com”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”d-s-style.com”について調べてみます。

そして”131.186.56.176”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”133.242.249.228”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”133.242.249.228”は、差出人が利用しているメールサーバーのもの。

このIPアドレスにドメインが割当てられてないか確認してみると、なんと別のレンタルサーバーの

「さくらインターネット」と表示されました。

どうやらこの差出人は、「Xserver」ではなく「さくらインターネット」のサーバー利用者のようです。 今度は、このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、「東京都千代田区九段」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

「こんにちは」から始まる不気味なメール では引き続き本文。 | こんにちは, セキュリティ上の理由から、あなたのアカウントを一時的に無効にしました. Xserver アカウントがブロックされるリスクを避けるために、アカウントを参照して情報を確認することをお勧めします. 以下のリンクに従ってプロセスを完了し、アカウントのステータスを調整してください: ログインする —

平素は弊社サービスをご利用いただき、誠にありがとうございます。

サポート Xserver | もしこれが本当にXserverからのメールだとしても、冒頭に「こんにちは」と書くでしょうか?

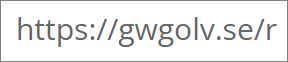

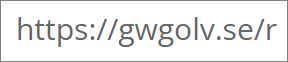

書きませんよね?(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ログインする」って書かれたところに張られていて、リンク先の

URLがこちらです。

でもこれは偽装されていて、接続するとリダイレクト(自動転送)され一瞬で別サイトに飛ばされます。

その飛ばされた先のURLはこちらです。

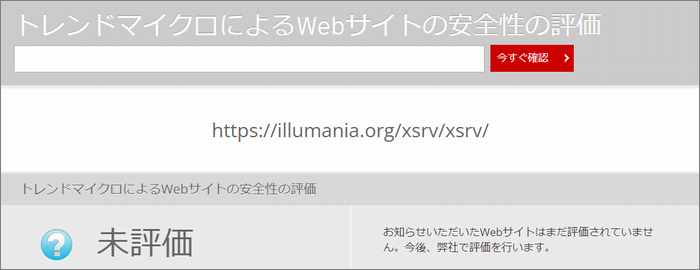

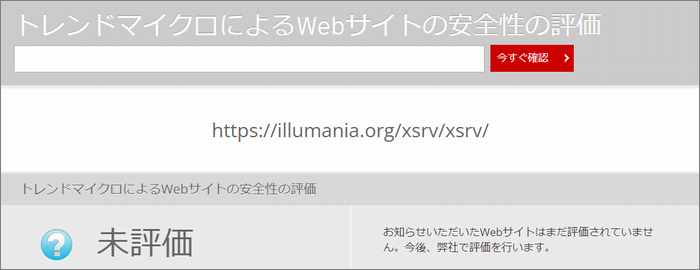

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

評価を変更していただけるよう早速申請しておきます。

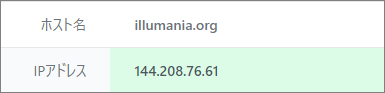

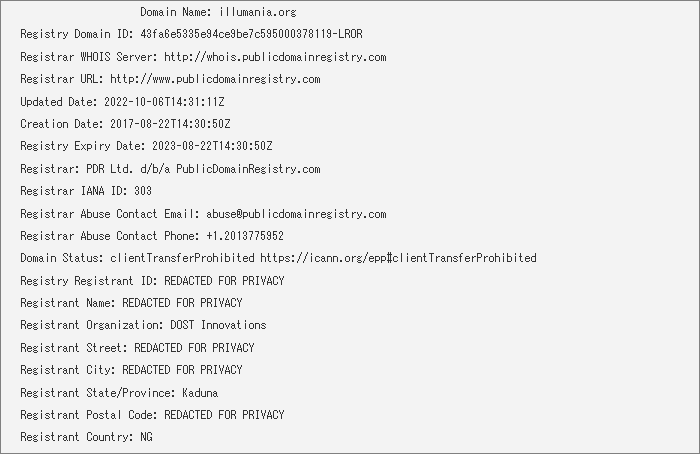

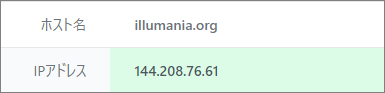

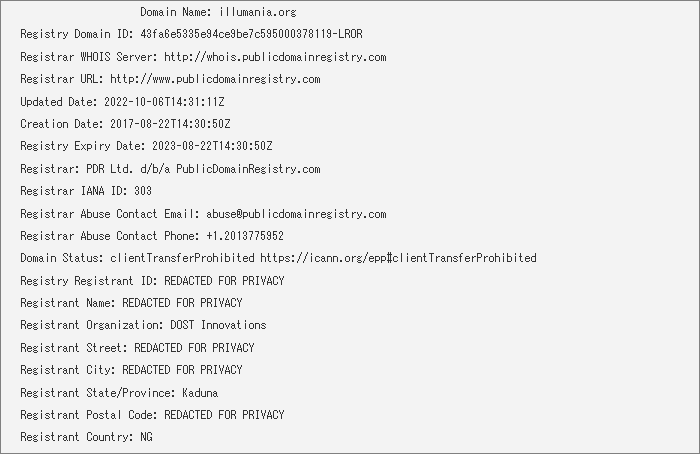

ワシントン D.C.で営まれる偽のサーバーパネル このURLで使われているドメインは、サブドメインを含め”illumania.org”

このドメインにまつわる情報を取得してみます。

「Registrant Country: NG」と「Registrant State/Province: Kaduna」とありますね。

これにより申請は、ナイジェリアのカドゥナと言う街から。 そしてこのドメインを割当てているIPアドレスは”144.208.76.61”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「ワシントン D.C.」付近。

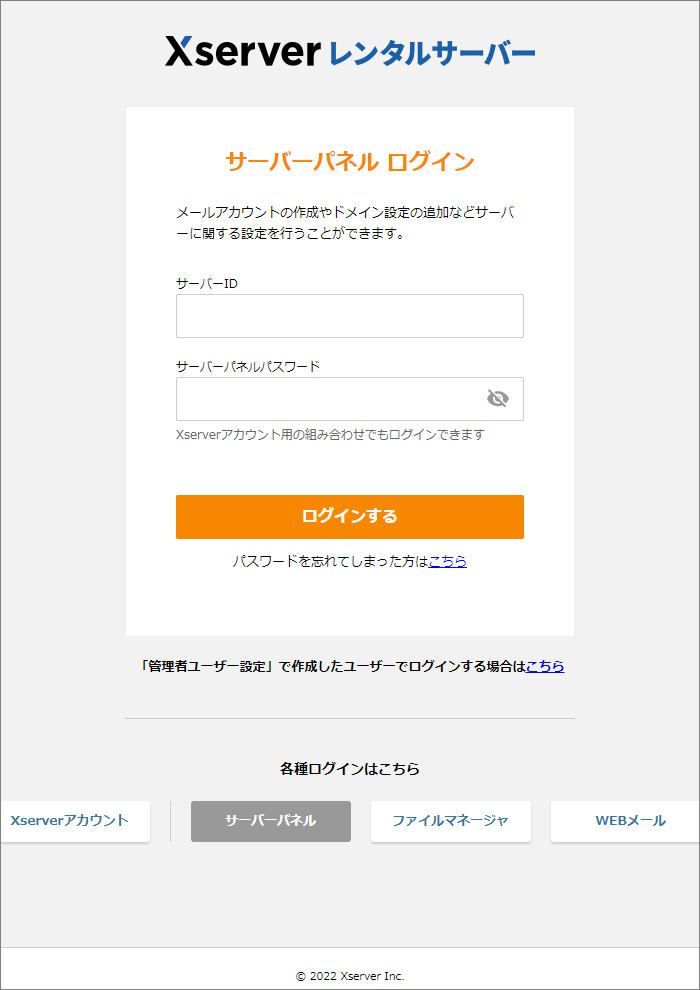

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの「サイトセーフティーセンター」の様子からすると、無防備に放置されているであろう

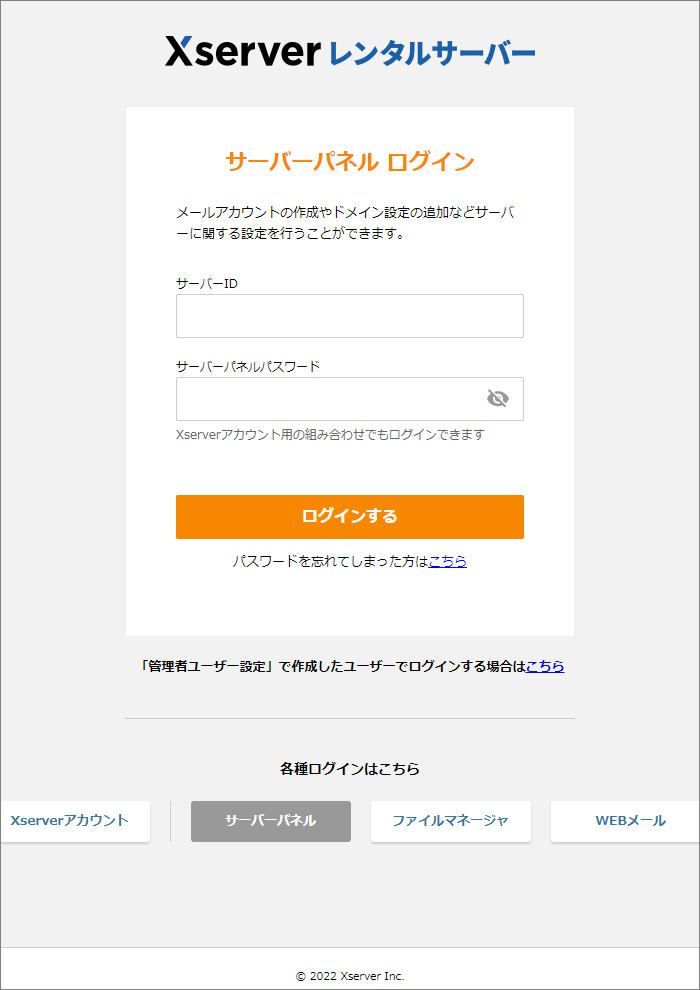

詐欺サイトへ安全な方法で訪れてみました。 開いたのは「Xserverレンタルサーバー」と書かれたサーバーパネルログイン画面。

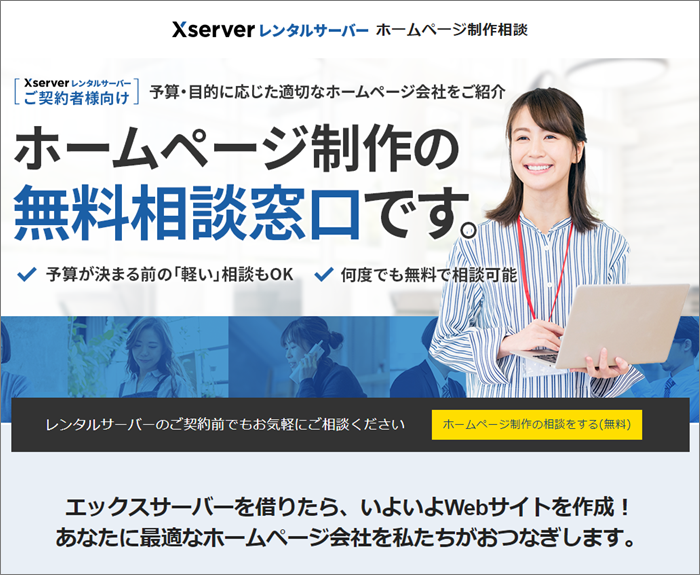

適当なIDとパスワードでログインしてみると、次に開いたのは正規Xserverさんのホームページ制作相談。

ログインIDとパスワードを詐取したのでこれで差出人の目的は達成です。

でたらめですけどね。(笑)

まとめ 差出人は、どこかで拾ってきたメールアドレスのアカウント部分を”info“や”admin“に書き換えて

あわよくばサーバー管理者に届くようメールを送る。

そして運よくサーバー管理者にメールが届き首尾よくサーバーのログインアカウントの情報を詐取する。

次にそのアカウントを利用してサーバーのコントロールパネルにログインしメールアドレスや

ウェブサイトの改ざんを行います。

そのメールサーバーを利用して、詐欺メールを配信し、ウェブサーバーで詐欺サイトを運営する。

なんてのが奴らの一連の手段なのです。

サーバー管理者様、このような卑劣な奴らに騙されることなく日々お過ごしください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |