表面上見分けが付かない まあ、それにしても次から次へとよくも考えますな。

今度は、楽天を装ってお客様情報の定期的な確認を促すメールが届いております。

が、件名にしっかりと”[spam]”と付けられているのでこのメールは立派なフィッシング詐欺メールです。

それにしてもこのメール、かなりしっかりと作り込まれていますからこれはとても危険です! では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】ご登録のお客様情報をご確認ください【楽天カード株式会社】」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「楽天カード株式会社 <info@mail.rakuten-card.co.jp>」

上手く化けていますね。

”rakuten-card.co.jp”は確かに「楽天カード」さんのドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

差出したのは「カゴヤ・ジャパン」ユーザー?! では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、メールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「koeuuscin@ev.co」 あらら、早速ウソがばれてしまいましたね。

”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、楽天カードさんには全く

関連性の無い”ev.co”なんてコロンビアに割当てられているドメインが記載されていますね。

でも、”ev.co”なんて短いドメインをサイバー犯罪に使うでしょうか?

これも眉唾ものですね。

でもこれで偽装はほぼ確定です!! | | Message-ID:「CED3783A5B1FDD29063E46F14D823FFE@ev.co」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

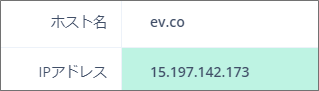

ここも偽装可能で鵜呑みにはできません。 | | Received:「from ev.co (v133-18-213-243.vir.kagoya.net [133.18.213.243])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

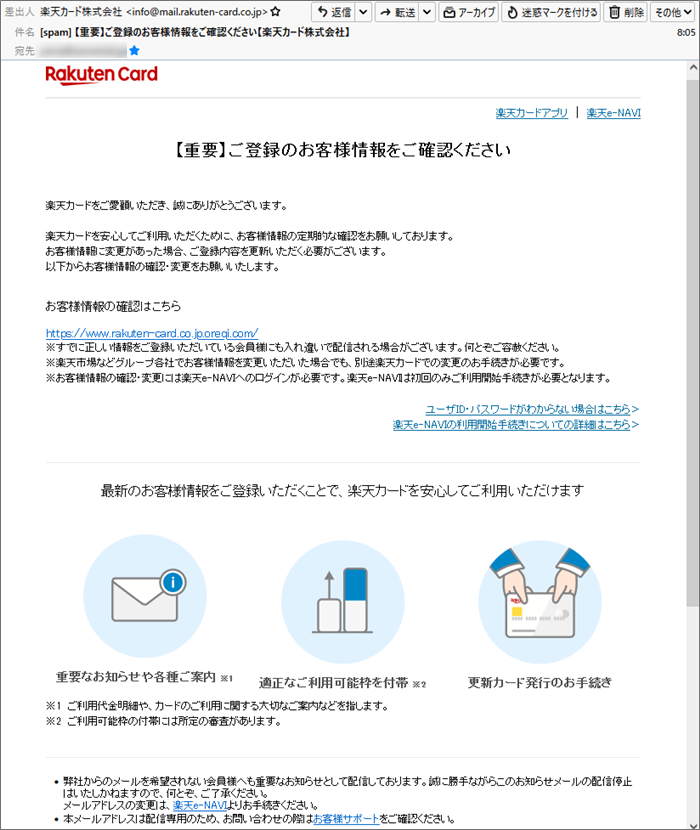

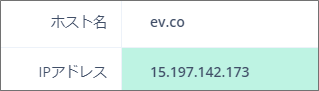

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”ev.co”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

私が思うに、こんな短い貴重なドメインを果たして犯罪に使うのでしょうか?

さて、どう出るのでしょうね…

”15.197.142.173”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”133.18.213.243”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレスは、差出人が利用しているメールサーバーのもの。

まず、このIPアドレスを逆引きして、本当はどのようなドメインが割当てられているかを確認してみました。

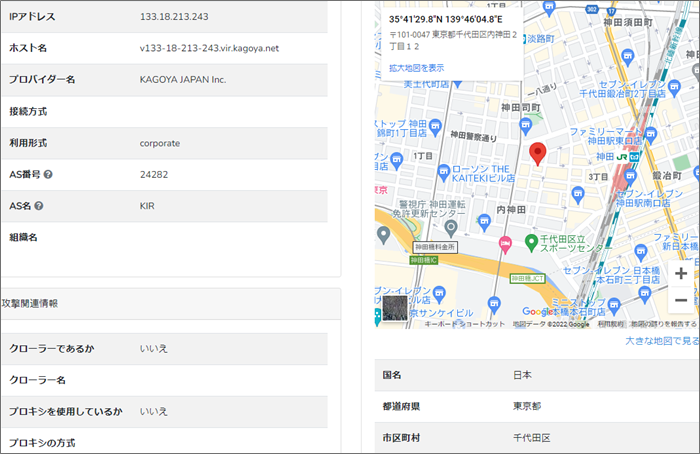

このIPアドレスは、ドメイン”vir.kagoya.net”に割当てられています。

登録情報を見ると、京都にある大手レンタルサーバーの「カゴヤ・ジャパン」の持ち物になっています。

「京都高度技術研究所」なんて名称も見えていますが、この差出人はここのユーザーってことになりますね。 このIPアドレス”133.18.213.243”を元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、東京都千代田区付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

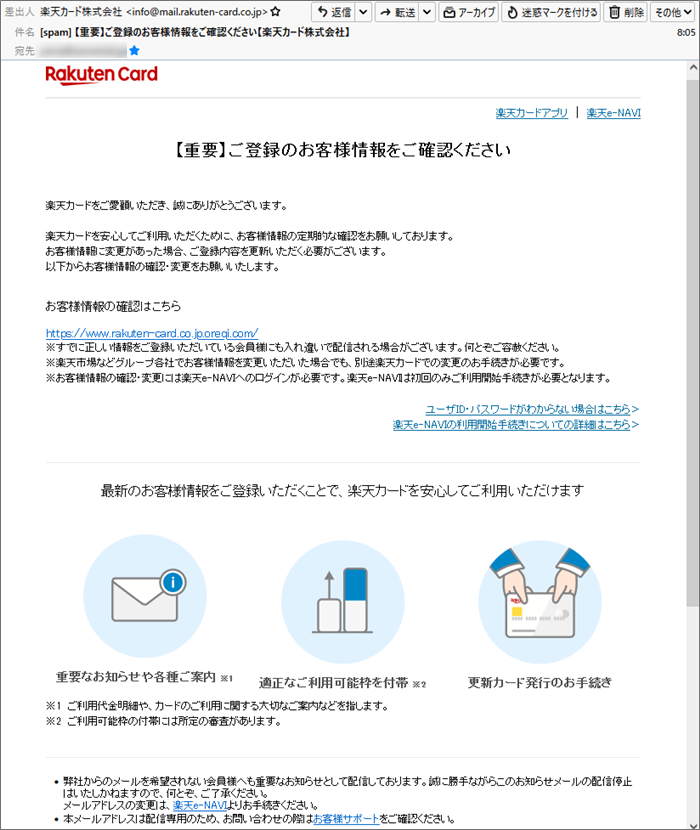

リンクはたどらないで! では引き続き本文。 | 【重要】ご登録のお客様情報をご確認ください 楽天カードをご愛顧いただき、誠にありがとうございます。 楽天カードを安心してご利用いただくために、お客様情報の定期的な確認をお願いしております。

お客様情報に変更があった場合、ご登録内容を更新いただく必要がございます。

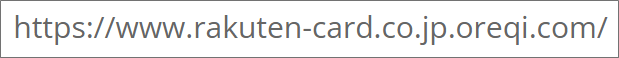

以下からお客様情報の確認・変更をお願いいたします。 お客様情報の確認はこちら h**ps://www.rakuten-card.co.jp.oreqi.com/

※すでに正しい情報をご登録いただいている会員様にも入れ違いで配信される場合がございます。何とぞご容赦ください。

※楽天市場などグループ各社でお客様情報を変更いただいた場合でも、別途楽天カードでの変更のお手続きが必要です。

※お客様情報の確認・変更には楽天e-NAVIへのログインが必要です。楽天e-NAVIは初回のみご利用開始手続きが必要となります。 | (リンク先のURLは、直リンクを避けるため加工しています) 楽天に限らず、お客様情報の定期的な確認なんてのは行っておりませんのでお間違いなく。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

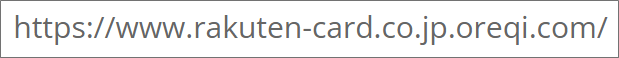

そのリンクは、本文内に直書きされていて、リンク先のURLがこちらです。

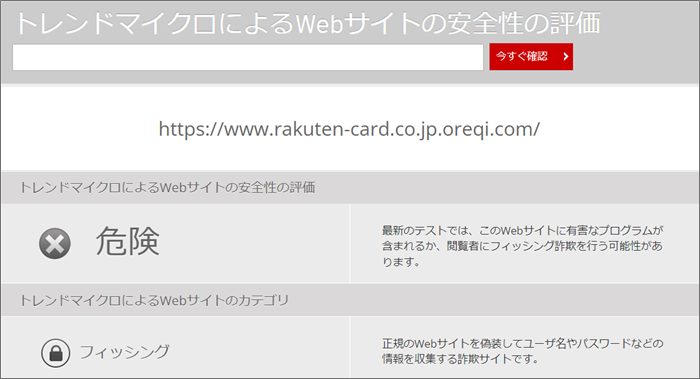

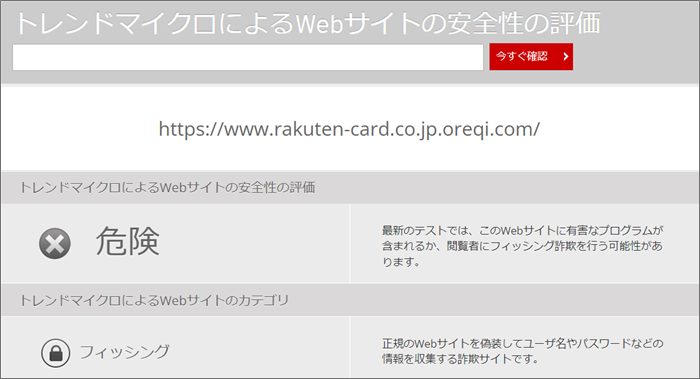

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

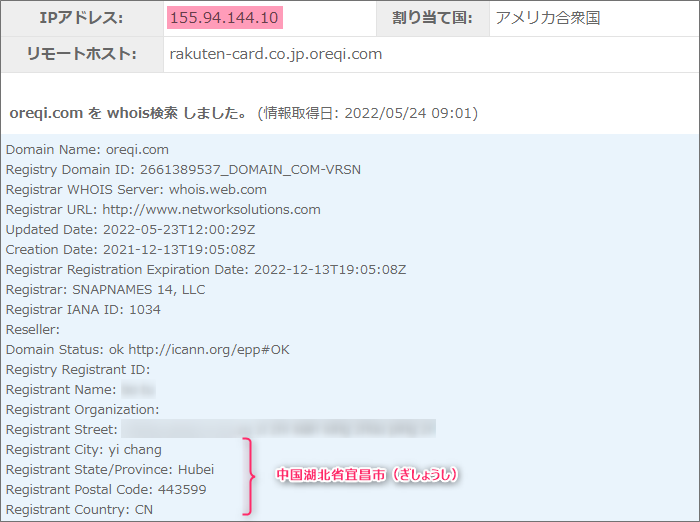

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”rakuten-card.co.jp.oreqi.com”

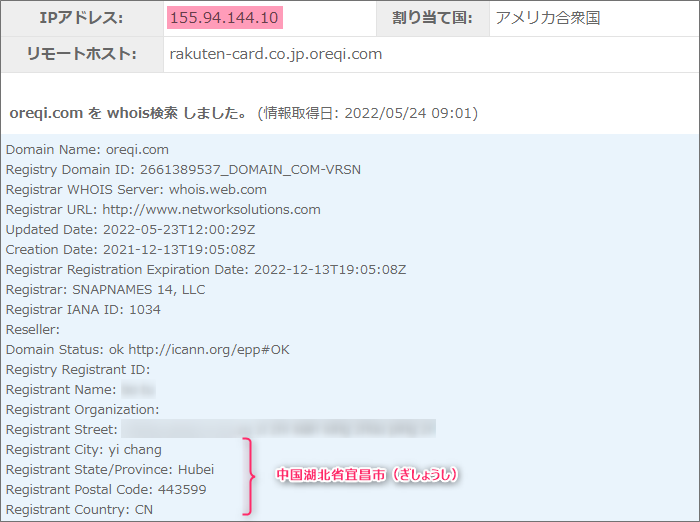

このドメインにまつわる情報を取得してみます。

申請者は、中国湖北省宜昌市(ぎしょうし)の方。

ドメインを割当てているIPアドレスは”155.94.144.10”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

タイムアウトで接続できません、何度かアクセスしてみたものの結果は同じでした。

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ かなりしっかり作り込まれているので、間違ってリンクを辿る方が多く出そうですので

できる限り早くこの注意喚起が拡散してくれるように祈ります。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |