突然の「支払失敗」? 本日2つ目にご紹介するフィッシング詐欺メールは、ソニー系のIT企業「So-net」に成りすますもの。

件名の書き方などから想像すると、この差出人は、1つ前にエントリーを書いた「さくらインターネット」

ユーザーっぽい感じがします。

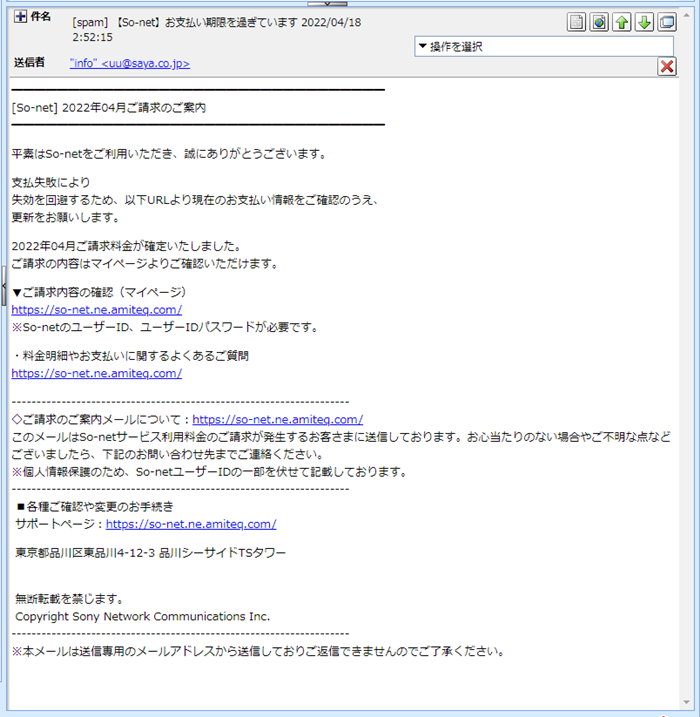

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【So-net】お支払い期限を過ぎています 2022/04/18 2:52:15」

末尾のタイムスタンは、やはり1つ前にエントリーと同じでこのメールに信憑性を持たせるためのもの。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”info” <uu@saya.co.jp>」

これもまた、1つ前にエントリーと同じでどこかのメールアドレスに偽装していますね。

だって「So-net」さんには、れっきとした”so-net.ne.jp”ってドメインをお持ちです。

それなのにこのような”saya.co.jp”なんて他の企業のドメインを使ったメールアドレスで

大切なユーザーにメールを送るなんて絶対にあり得ません!

その辺りを含め、次項でじっくり確認していきます。

停止中のドメインでメールを送る? では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<uu@saya.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<213BECE25426B680CC395F48CD86DB9E@saya.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from saya.co.jp (unknown [163.43.107.94])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

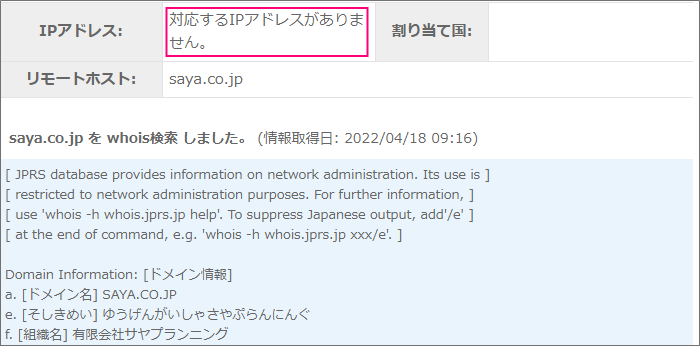

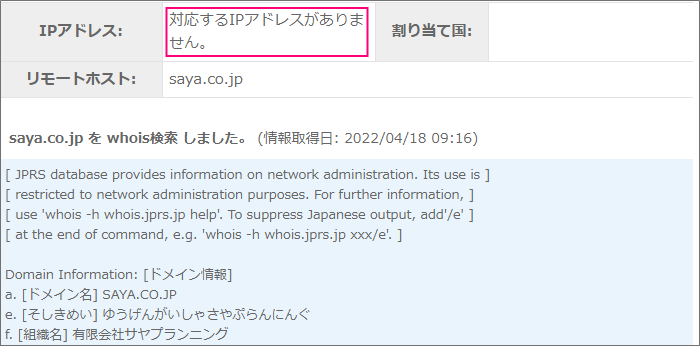

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”saya.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

このドメインは、東京都新宿区にある「有限会社サヤプランニング」って企業の持ち物で。

現在このドメインを割当てているIPアドレスは無いようです。

割当ててるIPアドレスが無いドメインは使えないのでやはりこのメールアドレスは偽装です。 ”Received”のIPアドレス”163.43.107.94”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその情報を確認してみます。

やっぱり!

プロバイダー名に「SAKURA Internet Inc.」と書かれているので、この差出人はさくらインターネットの

ユーザーです。

ピンが立てられたのも大阪市北区なのでさくらインターネット本社ビルが有る辺り。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

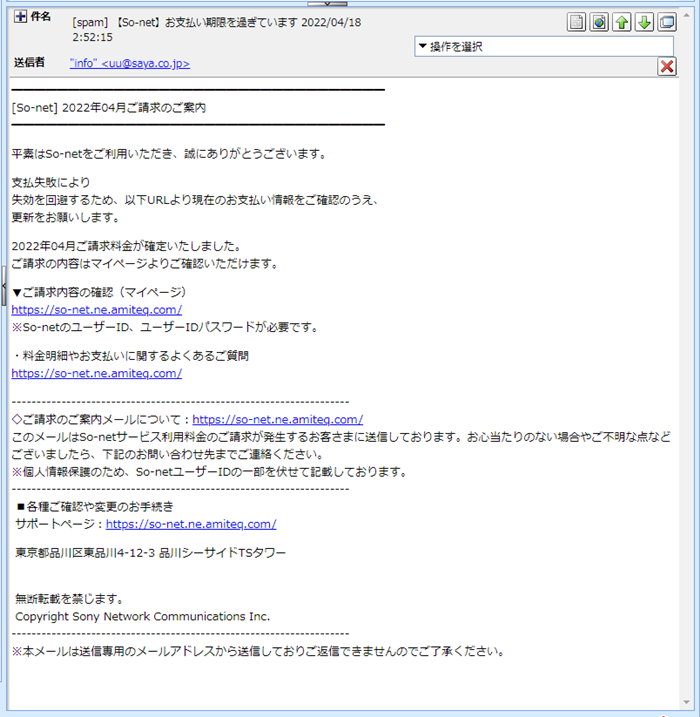

詐欺サイトは隣国の首都で運営中 では引き続き本文。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

[So-net] 2022年04月ご請求のご案内

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 平素はSo-netをご利用いただき、誠にありがとうございます。 支払失敗により

失効を回避するため、以下URLより現在のお支払い情報をご確認のうえ、

更新をお願いします。 2022年04月ご請求料金が確定いたしました。

ご請求の内容はマイページよりご確認いただけます。 | 私、「So-net」会員じゃないのでこのようなメール送られても全然平気なのです!(笑)

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていて、リンク先のURLがこちらです。

注意していただきたいのは、このURLで使われているドメインは”so-net.ne”ではなくて”amiteq.com”

なので、リンク先は「So-net」のものではありません! このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”so-net.ne.amiteq.com”

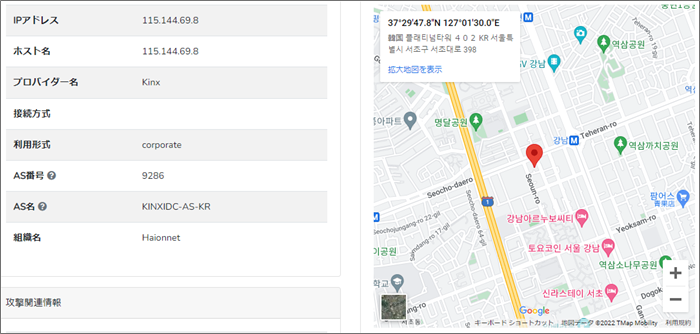

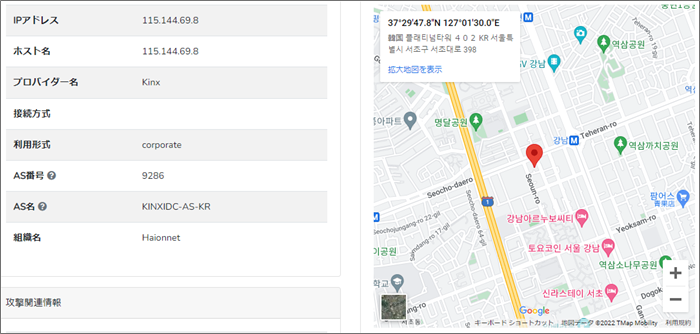

このドメインにまつわる情報を取得してみます。

このドメインの取得は、アメリカのレジストラ「GoDaddy.com, Inc」で取得し

現在は、日本のIT企業「GMO」で管理されているようです。 このドメインを割当てているIPアドレスは”115.144.69.8”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「韓国ソウル」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

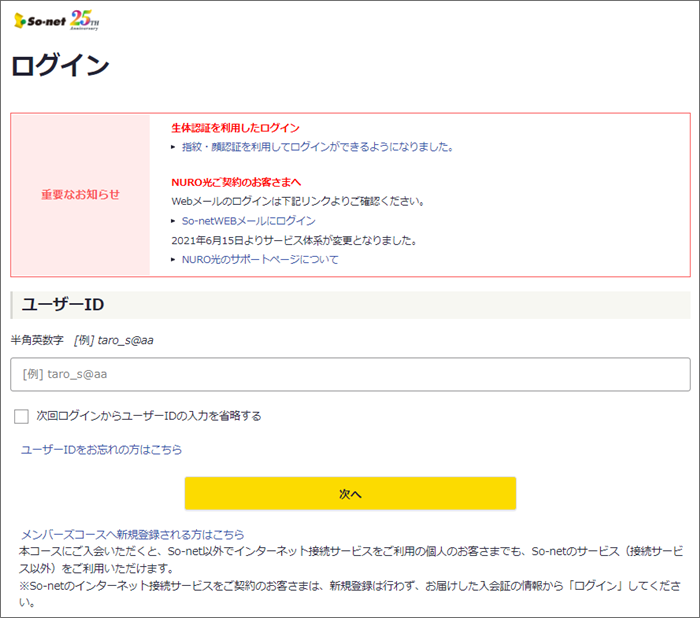

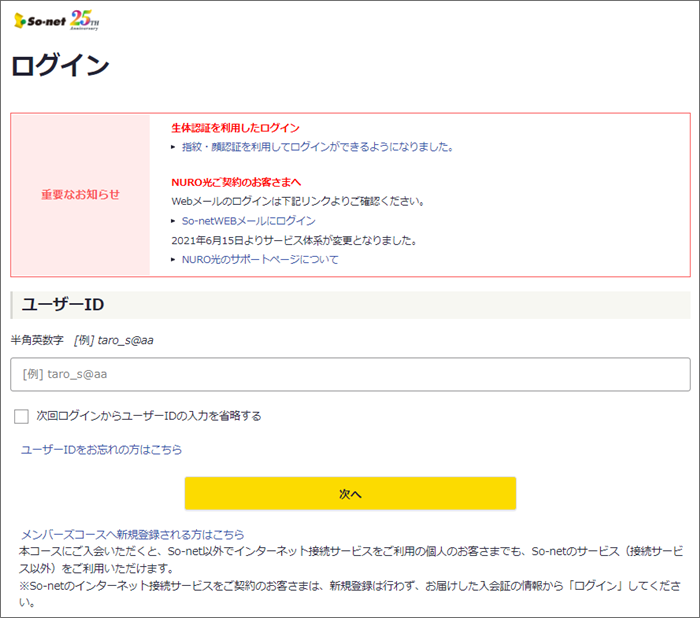

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 一度ウイルスバスターに遮断されましたが、接続されたのは「So-net」のコピーサイト。

もちろん偽サイトですからログインしてはいけません。

まとめ 「So-net」を騙ったフィッシング詐欺メールが私のところに届いたのは初めてですね。

もしかしてこれから増えてくるのでしょうか?

それとも、様々なプロバイダーに成りすまして同じようなメールを送ってくるようになるのでしょうか?

どちらにしても危険なメールになると思うので用心が必要ですね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |