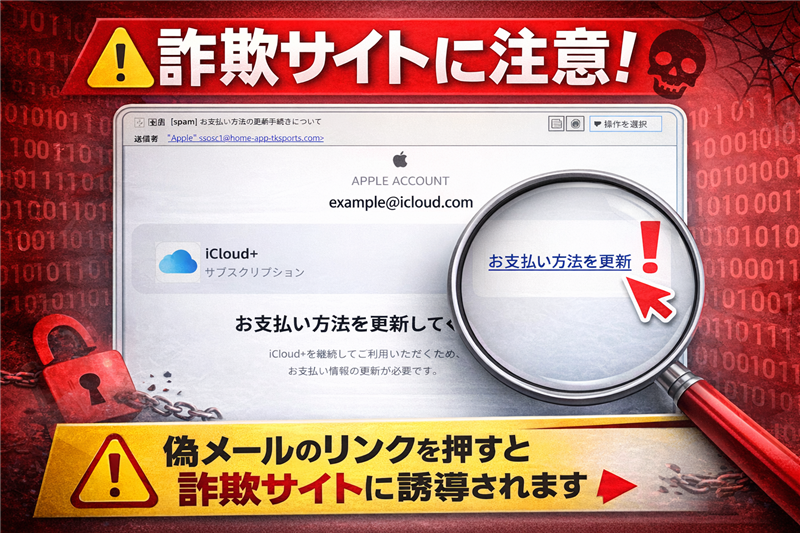

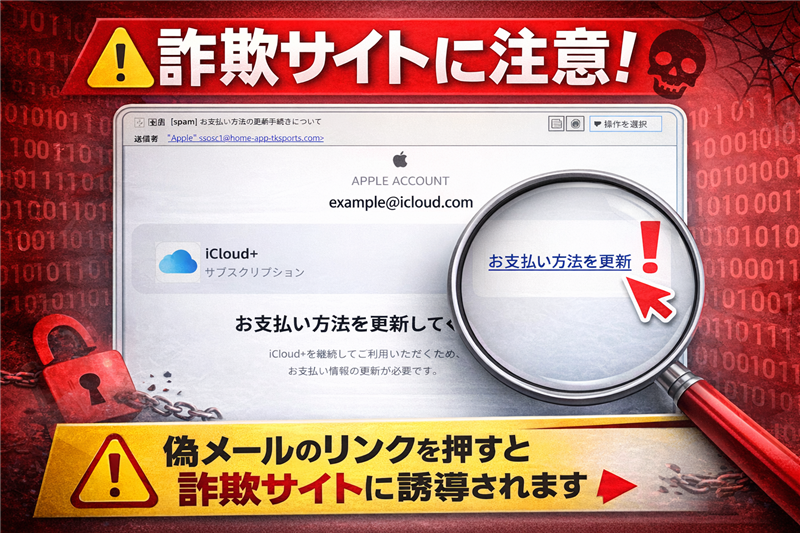

【解析】お支払い方法の更新手続きについて – Appleを騙る詐欺メールの正体 2026年4月10日

【調査報告】最新の詐欺メール解析レポート 技術解析:Appleを騙るフィッシングインフラの特定と分析

## 最近のスパム動向

2026年4月現在、新年度のサブスクリプション更新時期を狙った詐欺が急増しています。特にiCloudのストレージ不足を装い「支払いが完了しないとデータが消える」という恐怖心を煽る手法が主流となっています。

## 受信メール基本データ

件名の見出し [spam] <お支払い方法の更新手続きについて> 送信者 “Apple” <sosc1@home-app-tksports.com> 受信日時 2026-04-10 11:19

※件名に[spam]とあるのは、サーバー側が送信元の「home-app-tksports.com」をAppleの正規ドメインではないと判定した証拠です。送信者アドレスが受信者のものと一致する場合、情報の盗用が疑われます。

## メール本文の再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

APPLE ACCOUNT example@icloud.com

サブスクリプション

お支払い方法を更新してください

iCloud+を継続してご利用いただくため、

お支払い方法を更新

Apple サポート

お支払い方法の有効期限が切れたため、手動で更新してください

Apple アカウント ・ プライバシーポリシー

Copyright © 2026 Apple Inc.

## メールの目的と専門的解説

【犯人の目的】 Apple IDのログイン情報およびクレジットカード情報の窃取。【異常な点】 宛名が個人名ではなくメールアドレス(example@…)になっている点は、不特定多数に送りつける詐欺メールの典型です。また、Appleのロゴが添付ファイルとして処理されている場合、セキュリティソフトの画像ブロックを回避する狙いがあります。本メールには電話番号等の署名は含まれていませんが、公式サイト以外への誘導自体が最大の「間違い」です。

## 送信元(Received)解析

送信元IP 108.165.20.94 ホスト名 108-165-20-94.unifiedlayer.com ホスティング社 Unified Layer 設置国 United States (アメリカ合衆国)

解析データ根拠:ip-sc.net/ja/r/108.165.20.94

## リンク先(詐欺サイト)解析

リンク先URL https://pinn.reclaimacc.●●●/cdn-cgi/phish-bypass… リンク先IP 104.21.36.196 ホスト名 cloudflare.com (CDN経由) 設置国 United States (アメリカ合衆国) ドメイン取得日 2026-03-24

【危険判断のポイント】 ドメイン登録日が2026年3月24日 と、受信日のわずか2週間前です。Appleのような大企業が決済のために急造ドメインを使用することはあり得ません。現在ウイルスバスター等でブロックされており、リンク先は稼働中ですが「フィッシング」としてマークされています。

詳細解析:ip-sc.net/ja/r/104.21.36.196

## まとめと対策