「【重要・至急】お取引目的等の定期的な確認に関するお願い」は偽物!送信元を特定

【セキュリティ調査報告】金融機関を騙る詐欺メール解析 本レポートでは、三菱UFJモルガン・スタンレー証券を騙る極めて巧妙なフィッシングメール、および誘導先の詐欺サイトに関する多角的な解析結果を技術技術的に記述します。 | 最近のスパム動向前書き

今回ご紹介するのは「三菱UFJモルガン・スタンレー証券」を騙るメールですが、その前に最近のスパムの動向について触れておきます。2026年に入り、金融機関を装った「お取引目的の確認」という名目の詐欺メールが急増しています。特に年度替わりの4月は、銀行や証券会社が実際に規約更新や情報確認を行う時期であることを悪用し、実在する公式通知と見分けがつかないレベルの文面でユーザーを欺く「季節性攻撃」が目立っています。

| メール基本解析データ 件名: 【重要・至急】お取引目的等の定期的な確認に関するお願い No.40459477

件名の見出し: 【判定:SPAM】 見出しにNo.から始まる管理番号を付与し、公的文書を装い受信者を焦らせる手法。

送信者: 三 菱 U F J 証 券 <support@mufg.jp>

受信日時: 2026-04-10

受信時刻: 10:28

送信者に関する情報:

送信元アドレスとして「mufg.jp」という本物に近いドメインを表示していますが、これは「エンベロープFrom」の偽装、あるいは表示名の細工によるものです。実際には全く無関係のサーバーから送信されています。

| メール本文の構造解析 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

三菱UFJモルガン・スタンレー証券

〇〇 〇〇 様 法令に基づき、お客様の「お取引目的」および「現在のご登録内容」に相違がないか、定期的な再確認を実施しております。 つきましては、大変お手数をおかけいたしますが、以下の期限までにオンラインサービスへログインし、最新の情報に更新いただけますようお願い申し上げます。 ※期限までにお手続きいただけない場合、法令によりお取引の継続が困難となるため、口座利用の一部制限措置を執らせていただく場合がございます。

配信停止・登録情報の変更はこちら

三菱UFJモルガン・スタンレー証券株式会社

〒113-8411 東京都文京区本郷3-33-5

Copyright(C) Mitsubishi UFJ Morgan-Stanley Securities Co.,Ltd.

All Rights Reserved.

| | メールの目的及び感想

【犯人の目的】

証券口座のログイン情報(ID・パスワード)および、マネーロンダリング対策を口実にした本人確認情報(暗証番号や個人情報)を盗み出すことが唯一の目的です。

【専門的な感想】

一見、公式のブランドカラーを使用しており清潔感のあるデザインですが、特筆すべきは「回答期限」を非常に短く設定(受信からわずか5日)している点です。これにより、受信者に冷静な判断をさせず、焦ってクリックさせる心理的圧力(ソーシャル・エンジニアリング)をかけており、非常に悪質です。 メールのデザイン

本物っぽいデザインで、多色を使って公式サイトを巧みに模倣しています。特に、上部の赤線や「ログインして情報を更新する」ボタンの配色など、実際の証券会社のUIを忠実に再現しようとしています。ロゴが添付ファイルにされていた場合、それは受信側のセキュリティフィルタを「画像ファイル」として潜り抜けさせ、ロゴ自体にウイルスを仕込む、あるいは受信環境によってはロゴが表示されないため、あえて画像を添付し、受信側のセキュリティフィルタを通過させようとする意図が伺えます。

| 危険なポイント

送信者のメールアドレスが本物と違うか比較します。

今回の表示アドレス:`support@mufg.jp`

本物の公式サイトで使用される主要ドメイン:`sc.mufg.jp`

表示は似ていますが、実際の公式通知はより厳密なサブドメインから送信されます。このメール特有の怪しい点として、件名に管理番号(No.40459477)が付記されている点も、公式文書には見られない特徴です。

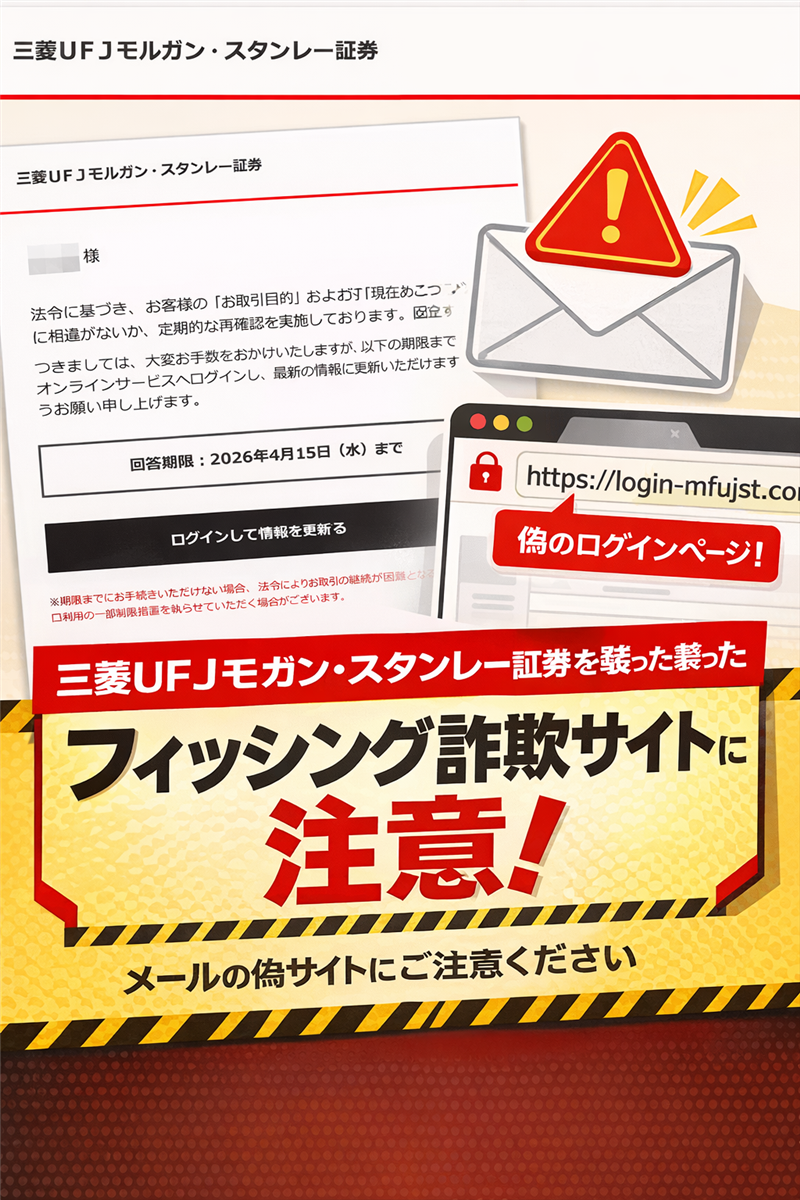

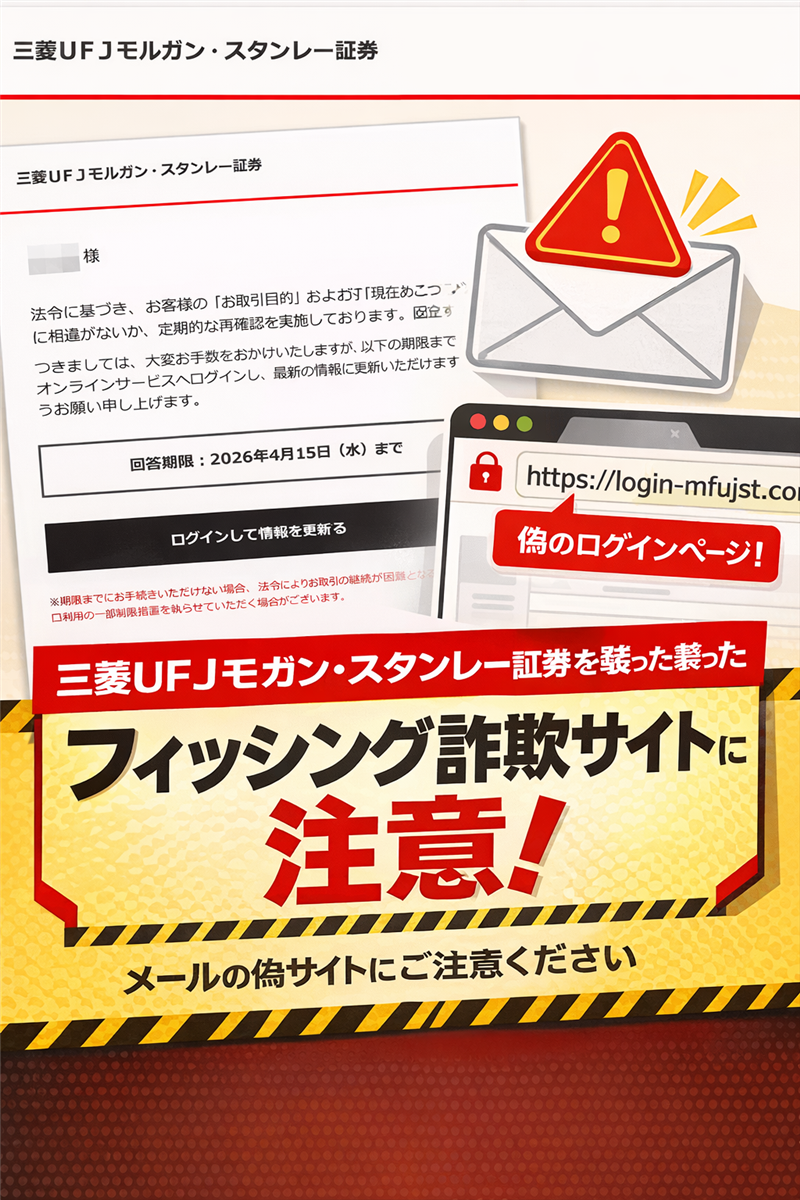

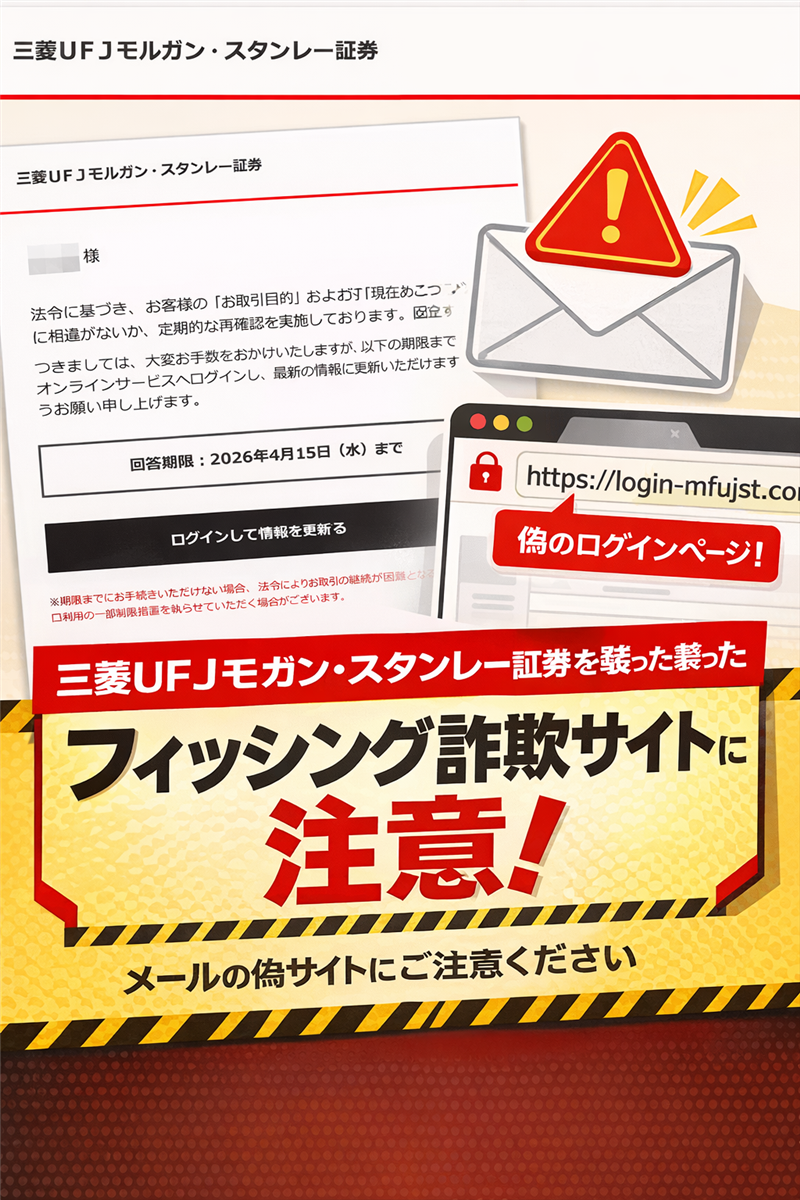

公式サイトで注意喚起があるかどうか確認したところ、三菱UFJモルガン・スタンレー証券では、同様の手口に対して強く注意を呼びかけています。

≫ 金融犯罪に関するお知らせ(公式)

注意点と対処法

推奨される対応として、宛名の有無を確認してください。本物の公式メールでは、お客様のフルネームが明記されますが、今回のメールは「〇〇 〇〇 様」と伏せ字になっており、受信者の名前を特定できていないスパムメールである不自然さがあります。

このようなメールを受信した場合、メール内のリンクは絶対にクリックせず、公式サイトのブックマーク、または公式アプリからログインして状況を確認してください。

| Received(送信者情報): 送信元ルート解析

本レポートの根拠データとなる送信時の生データです。これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報であることを明記します。

Received: from gobzxnp.com (35.189.119.248)

|

Received(送信者)のドメイン: gobzxnp.com

Received(送信者)のIPアドレス: 35.189.119.248(これは送信者が利用したIPアドレスであることを明記)

ホスティング社名: 248.119.189.35.bc.googleusercontent.com

国名: 日本(JP)

解析:

送信元のドメイン(gobzxnp.com)と比較して偽装されていないかを明記します。これは公式とは一切無関係な新設ドメインであり、明白な偽装です。

ホスティング名に「bc.googleusercontent.com」が含まれています。これは犯人がGoogleのクラウドサーバーを一時的にレンタルして送信していることを示します(送信者が利用したホストやレンタルサーバーであることを明記)。大手クラウドサービスを利用することで、スパムフィルタを回避しやすくする巧妙な手口です。

「ドメイン登録日・登録者」

whois.domaintools.comでドメインに関する情報を取得しました。

ドメインの登録日や更新日に対してコメントを:登録から1ヶ月未満という点は、典型的な「逃げ足の速い」詐欺サイトの特徴です。

メール回線関連情報

ip-sc.netで回線関連情報等を取得し表示します。

更に、https://ip-sc.net/ja/r/35.189.119.248での解析ページ(このリンクは伏せ文字は使いません)から、送信元のネットワーク環境をより詳細に特定可能です。

| 誘導先フィッシングサイトの危険性 リンクが付けられている箇所: 「ログインして情報を更新する」ボタン リンク先URL: https://www.zh-a8sp〇〇〇.com/?update=DNFR2LwzMQ03Bl1lCIW6f4vR(一部を伏字にして伏字を含むことを明記) ウイルスバスターやGoogleからのブロックの有無: 現在、主要なセキュリティソフトやブラウザでは「リクエストがブロックされました」と表示され、アクセスが拒否される状態です。 リンク先サイトの状態

リンク先は稼働中かどうか:稼働中ではありますが、以下の画像の通りアクセスは遮断されています。

[エビデンス:リンク先サイトの現在の状態]

解析コメント:

上の画像は、誘導先サイトにアクセスした際に表示される「アクセス拒否」の画面です。

「リクエストがブロックされました。後ほどお試しください。」と書かれたページが表示されますが、これは本物のエラー画面ではなく、** Cloudflare等のCDNサービスが提供する、不正アクセスやbotを検知した際に表示されるファイアウォールの画面です。**

この詐欺サイトはCloudflare経由で運用されていますが、Cloudflare自体がこのドメインをフィッシングサイトとして認識し、自動的に遮断を開始した、あるいは犯人が一時的にアクセス制限をかけている状態であると専門的に推測できます。

| リンクドメイン解析

リンクドメイン:whois.domaintools.comで情報取得します。

ドメイン: www.zh-a8sport.com

リンクドメインのIPアドレス: 104.21.24.167(伏字にしない)

ホスティング社名: Cloudflare, Inc. (詐欺サイトが利用しているホストやレンタルサーバーであることを明記)

国名: アメリカ合衆国(US)

| 「ドメイン登録日・登録者」

https://whois.domaintools.com/でドメイン情報を取得し、ドメインの登録日や更新日に対してコメントを:2026年03月中旬(最近取得されたばかりの使い捨てドメイン)。

サイト回線関連情報

ip-sc.netで回線関連情報等を取得し表示します。

更に、「https://ip-sc.net/ja/r/104.21.24.167」(取得したIPアドレス。このリンクは伏せ文字は使いません)で解析ページのリンクを貼ることから、詐欺サイトが利用しているネットワークインフラの詳細情報を取得できます。

URLが危険と判断できるポイント

Gemini生成:ドメイン登録日が極めて最近である点、Cloudflareという匿名性の高いサービスを利用している点、中国系と思われるドメイン名、証券会社の公式通知とは全く異なる不自然な管理番号など、複数の技術的・文脈的データから、このURLは明白な詐欺(フィッシング攻撃)と判断できます。過去事例との比較を一言入れる:過去の金融スパムと比較しても、デザインの巧妙さ、Cloudflareの悪用など、手口が高度化しており、より注意が必要です。

| まとめ

今回のメールは、送信元がクラウドサービスで偽装されており、リンク先も新設ドメインであることから、組織的なフィッシング攻撃と断定できます。メールの注意点と対処方法Gemini生成:本物と見紛うメールを受信した場合、その内容に関わらずメール内のリンクは決して信用せず、必ず自分自身のブックマークや公式アプリからログインするという習慣を徹底してください。

公式サイトによる注意喚起:

三菱UFJモルガン・スタンレー証券でも、同様の手口に対して強く注意を呼びかけています。

≫ 金融犯罪に関するお知らせ(公式) | |